黑客基础知识--通过一个实例让你明白什么是XSS漏洞

今天在漏洞盒子找漏洞的时发现一个理财网站具体的就不透露了就试了试 结果发现竟然存在一个存储性xss于是决定搞一搞。其实xss在互联网当中是非常常见的,接下来我就给大家介绍下xss漏洞的原理以及实战。

什么是XSS漏洞

XSS攻击:跨站脚本攻击(Cross Site Scripting),为不和层叠样式表(Cascading Style Sheets, CSS)的缩写混淆。故将跨站脚本攻击缩写为XSS。XSS是一种经常出现在web应用中的计算机安全漏洞,它允许恶意web用户将代码植入到提供给其它用户使用的页面中。比如这些代码包括HTML代码和客户端脚本。攻击者利用XSS漏洞旁路掉访问控制——例如同源策略(same origin policy)。这种类型的漏洞由于被骇客用来编写危害性更大的phishing攻击而变得广为人知。对于跨站脚本攻击,黑客界共识是:跨站脚本攻击是新型的“缓冲区溢出攻击“,而JavaScript是新型的“ShellCode”。

XSS攻击的危害包括

- 盗取各类用户帐号权限(控制所盗窃权限数据内容),如机器登录帐号、用户网银帐号、各类管理员帐号

- 控制企业数据,包括读取、篡改、添加、删除企业敏感数据的能力

- 基于XSS的跨站业务请求(如:非法转账、非法下单、非法转载/发表内容、发送电子邮件、利用管理员身份提权挂马、控制受害者机器向其它网站发起攻击等)

- 形成持久化APT攻击,长期控制网站业务中枢

- 利用跨站业务形成蠕虫病毒式传播

- 劫持网站,劫持后可用于钓鱼、伪装、跳转、挂广告等,属挂马类型

XSS跨站脚本,是一种Web安全漏洞,有趣是是他并不像SQL注入等攻击手段攻击服务端,本身对Web服务器没有危害,攻击的对象是客户端,使用浏览器访问这些恶意地址的网民。

实战环节

打开页面点击登陆

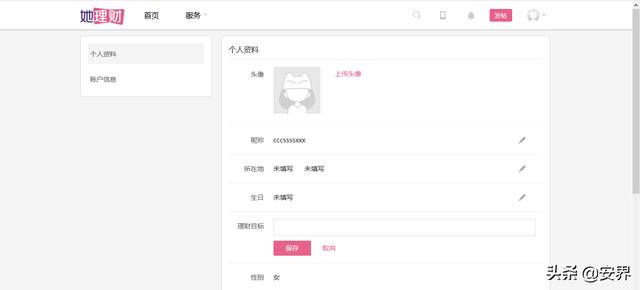

登陆完成后点击设置

点击后如下:

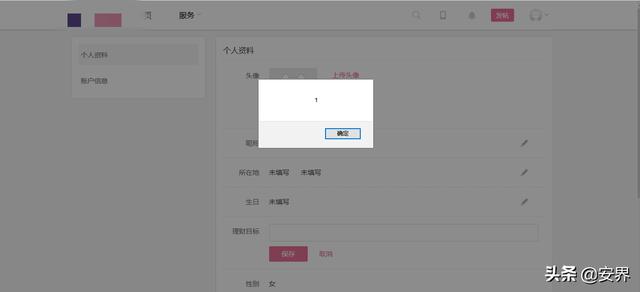

在理财目标出添加:" οnfοcus=alert`1` autofocus="true 创建一个聚焦事件

保存后鼠标放到理财目标出就会触发。

XSS防御

我们是在一个矛盾的世界中,有矛就有盾。只要我们的代码中不存在漏洞,攻击者就无从下手,我们要做一个没有缝的蛋。XSS防御有如下方式。

完善的过滤体系

永远不相信用户的输入。需要对用户的输入进行处理,只允许输入合法的值,其它值一概过滤掉。

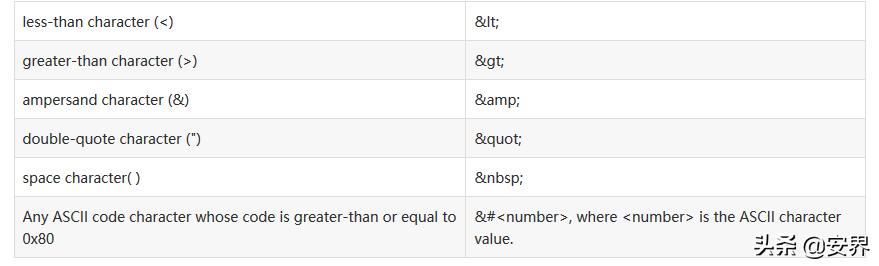

Html encode

假如某些情况下,我们不能对用户数据进行严格的过滤,那我们也需要对标签进行转换。

基于以上的讲解,你明白了Xss了吗?如还有问题请在评论区留言~

1942

1942

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?