GDA简介

GGJoy Dex Analysizer(GDA),中国第一款也是唯一一款全交互式的现代反编译器,同时也是世界上最早实现的dalvik字节码反编译器。 GDA不仅只是反编译器,同时也是一款轻便且功能强大的综合性逆向分析利器,其不依赖java且支持apk、dex、odex、oat、jar、aar、class文件的反编译, 支持python,java脚本自动化分析。GDA提供了字符串、方法、类和成员变量的交叉引用及搜索功能、代码注释功能等等。 GDA中包含多个由作者独立研究的高速分析引擎:反编译引擎、漏洞检测引擎、恶意行为检测引擎、污点传播分析引擎、反混淆引擎、apk壳检测引擎等等, 尤其是恶意行为检测引擎和污点传播引擎与反编译核心的完美融合, 大大提高了无源码逆向工程的效率, 此外反编译器还提供了很多实用功能,如路径求解、 漏洞检测、隐私泄露检测、查壳、odex转dex、oat转dex、加解密算法工具、android设备内存dump等等。在交互式分析上,提供了字符串、方法、类和域交叉引用查询、调用者查询、搜索功能、注释功能、分析结果保存等等功能。

欢迎关注GitHub进行bug反馈:

https://github.com/charles2gan/GDA-android-reversing-Toolgithub.com最新版下载:

GDA主页-中国首款交互式Android反编译器www.gda.wiki:9090

【 GDA反编译器实现原理:】

GDA的反编译器实现采用了7阶段分析的模式,这也是一种类“ 前端 -反编译-后端”的实现方式,但与传统的反编译器实现上有所差别,同时在算法速度和反编译效果上做一些权衡,当然反编译器时刻都在进行优化和提升之中,由于反编译器的实现较为复杂,需要处理的细节比较多,所以此处仅仅是非常简单的介绍GDA的反编译核心实现,实际上也谈不上是实现原理。

1.dex文件解析

dex文件解析主要用于定位类,方法,域以及字符串等等信息,其中反编译器需要用到字节码是直接从method中解析得来,此外GDA还需获取try-catch信息,调试信息等以备后用(主要在代码生成时使用)。

2.指令解码

对方法的字节码进行解码,类似于反汇编,识别出240多条字节码并将其转化为低级中间表式(LIR)和高级中间表式(GDA的中间表式并非如llvm的文本型中间表示,而是内存结构型的表达式),然后对中间表式进行优化,剔除无效语句,然后生成控制流图。GDA中每个低级中间表式都一一对应着字节码指令,高级中间表式的数目小于等于低级中间表式的数目。此外,之后实现的污点传播分析引擎也是基于高级中间表达式进行的。

3.控制流图的生成

扫描每个高级中间表达式,查找分支、跳转指令建立基本块儿(同时把try-catch也考虑进去),进一步建立起控制流图。此外还需要对控制流图进行优化,简化控制流图,去除无意义的基本块,GDA还在这个阶段做一些反混淆的工作,用于对抗一些无用跳转,但是此处作用有限,更进一步的反混淆在数据流分析中实现。

4.数据流分析

有了控制流图,使用DFS遍历控制流图对基本块儿内及块间进行数据流分析,本处GDA并没有采用du(定义使用链)来实现,而是采用了比较快的使用定义计数法来实现数据流分析,对低级中间代码进行优化。此外,数据流分析中,GDA同时实现了类型推断,以给每个低级中间表式的输入输出值确定其类型。同时,反混淆也在数据流分析中实现。

5.高级中间代码生成

优化完成后,就可以生成高级中间代码,按照DFS遍历每个基本块,以基本块为单位进行高级中间代码生成,此处需要应用复制传播来进行低级中间表式的迭代,以生成大幅缩减的代码语句。同时应用调试信息来修改变量符号。

6.结构化分析

GDA到这个阶段实现了多复合条件的分析,并对二路(if-else)、多路(switch-case、try-catch)、环(while、do-while、for)结构进行了结构化分析,为最终代码输出做准备。结构化分析时对于非结构化图,只能采用goto来实现,确保反编译后逻辑正确性。

7.java代码生成

最后按照java的代码格式来生成代码,尤其对于try-catch型的结构,为了防止try块儿于代码的生成以method为单位也可以以类为单位进行代码生成。GDA主要以method为单位,并将类和方法进行了分离。

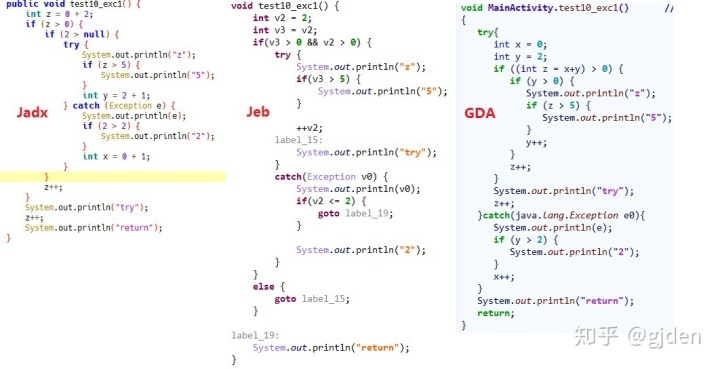

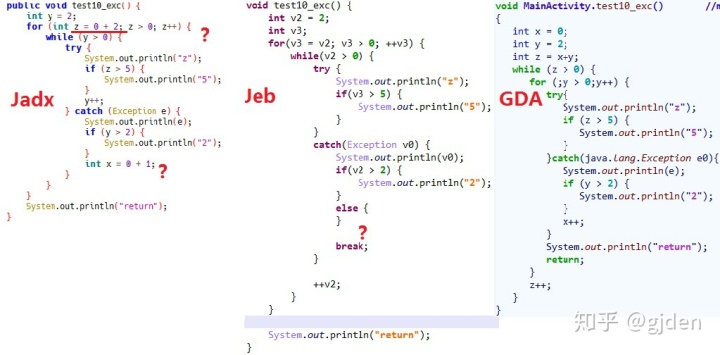

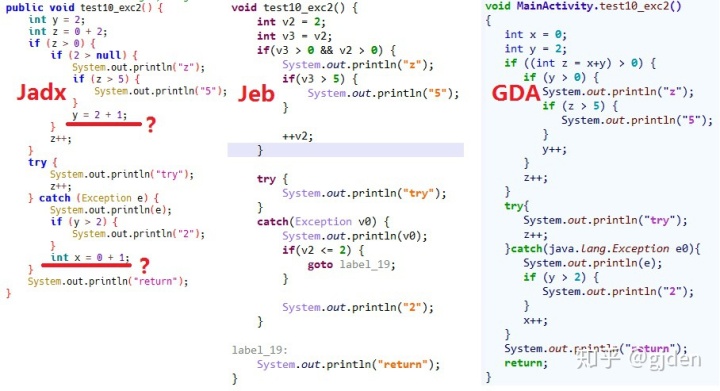

与世界上最顶级反编译器的反编译能力对比图如下:

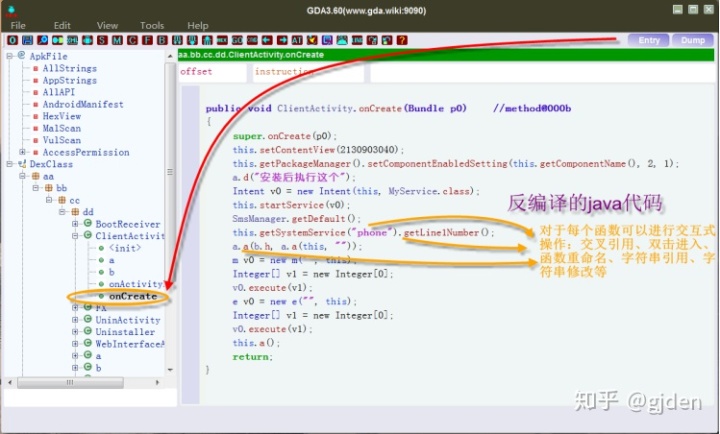

一、主界面说明

打开GDA并且将你所要分析apk文件拖拽到软件界面上:

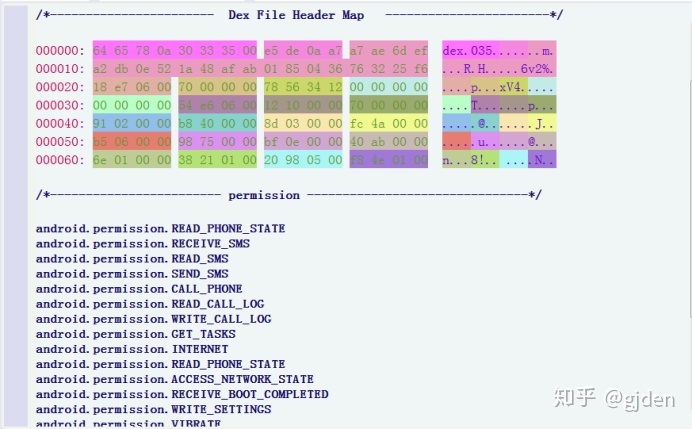

1.查看所有字符串;2.查看所有使用过的字符串;3查看所有API;4.查看AndroidManifest文件;5.十六进制浏览数据;6.可疑(恶意行为分析);7.漏洞静态扫描(尚待实现);8.展开权限并查看权限所属模块(方法);9.类及方法,如果出现多个DexClass*表示apk采用mulitdex技术。10、Dex头,没点击DexClass可展示相应的头,每个色块代表头部不同的区域,鼠标移动在其上面可以看到提示,每个偏移可右键跳转到偏移所在的数据区。11、申请的权限概览;12、搜索/访问记录,双击可查看历史访问;13、点击进入入口函数(method);14、连接android设备进行内存dump。

如果APP被加固处理,GDA会对加固进行自动识别,显示在Dex头和APK权限之间,如果没有被加固,则不显示。如图:

点击Entry按钮可以进入到APK的入口函数:

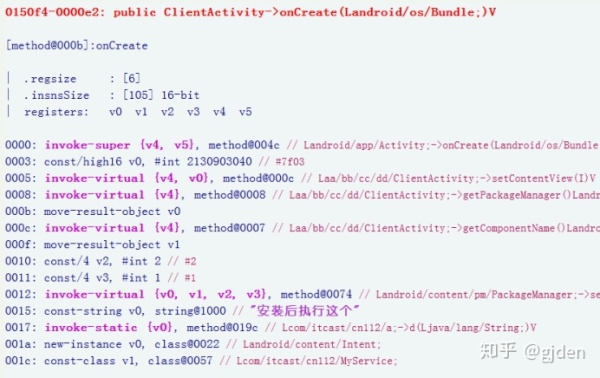

在java代码区,可以按F5查看smali汇编代码。

双击一个方法可以进入该方法,查看其代码,X交叉引用查看调用者。

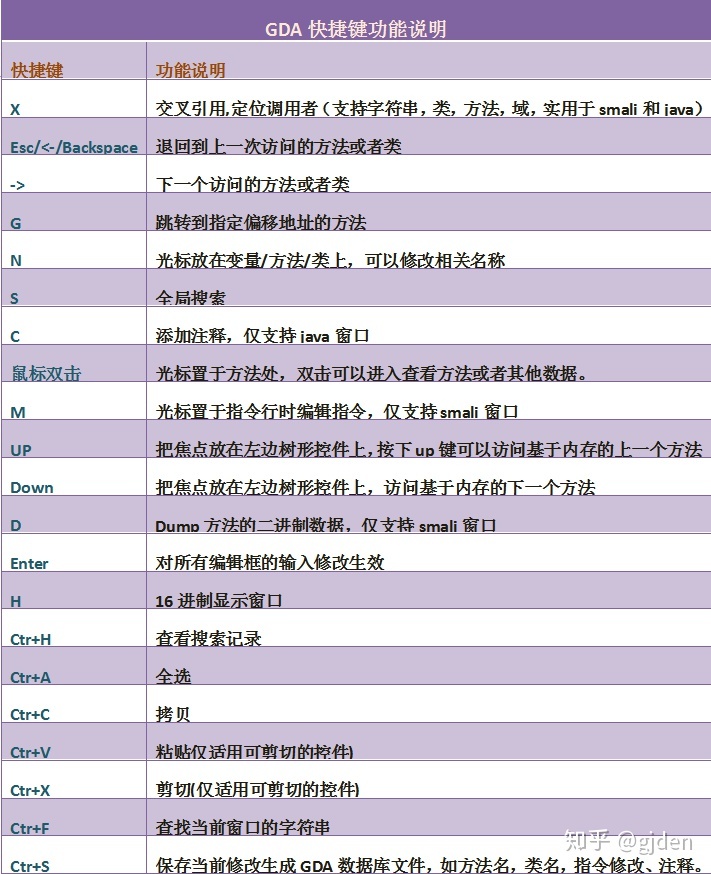

二、快捷键说明

三、辅助工具

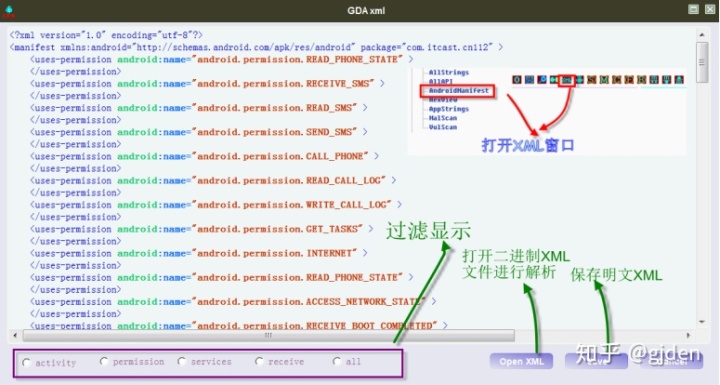

1.二进制XML解码

完全自主实现的解码,可绕过反解码技术,成功解析XML。

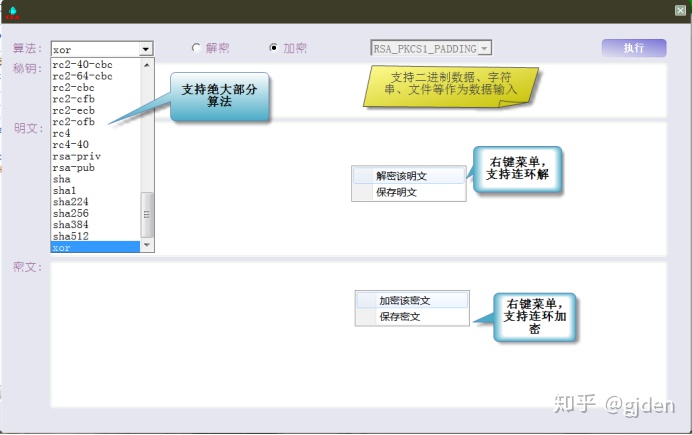

2.算法工具

实现加密解密功能,实现了如下算法:

Hash算法: md2 md4 md5 sha sha1 sha224 sha256 sha384 sha512

对称加密:des idea rc2 rc4 rc4-40 rc2-40 rc2-64 bf cast5 aes(128 192 256)及其相应的模式如ecb cbc ofb cfb,其他模式如(cfb1 cfb8)

非对称加密:RSA

编码算法:base62, base64

3.进程模块dump工具

具体使用参考如下链接:

https://zhuanlan.zhihu.com/p/26341224

4.搜索工具(S)

四、Android病毒静态分析实例

本节通过一个病毒样本文件来介绍GDA的基本使用方法。

A.概要分析

主要从整体上对APK做一个简单的了解和掌握,以下以一款Android病毒为例来介绍GDA的使用。

1.首先,可以直接将样本拖入GDA,非常快的我们能够看到分析主界面。我们根据主界面判断其是否有加固,如果有加固主界面会显示,如果没有显示代表没有加固。

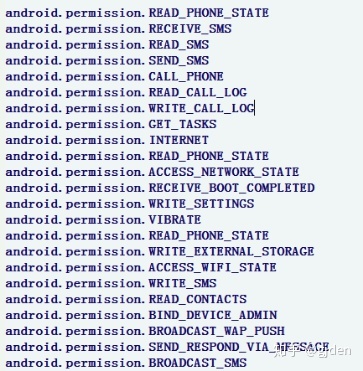

2.然后可以检查看看该病毒开启了那些敏感权限,从主界面底部可以看到,该病毒开启了不少敏感权限。

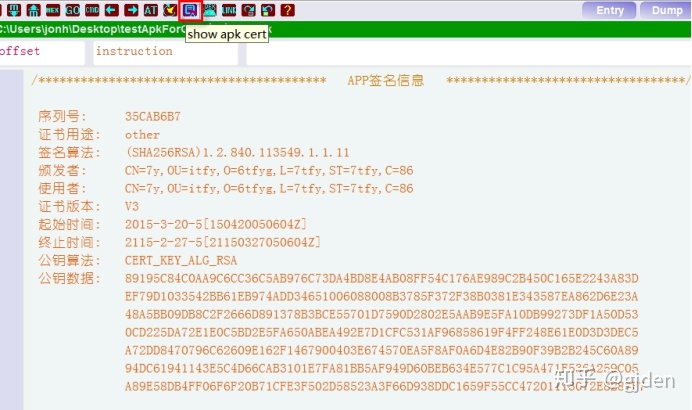

3.我们还可以通过点击如下红色标记的工具栏按钮看到该APK的签名信息。

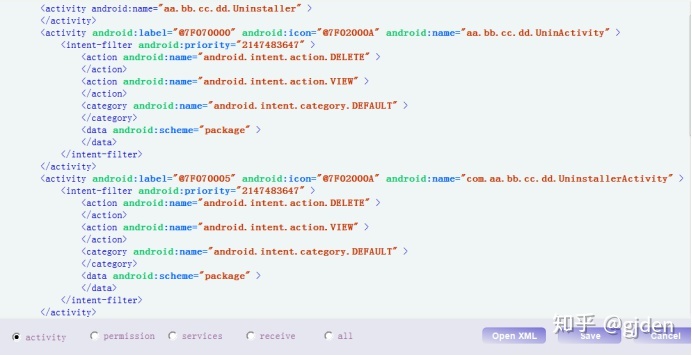

4.可以通过树形控件中AndroidManifest来分析该病毒所使用的Activity,Service,receive等信息。

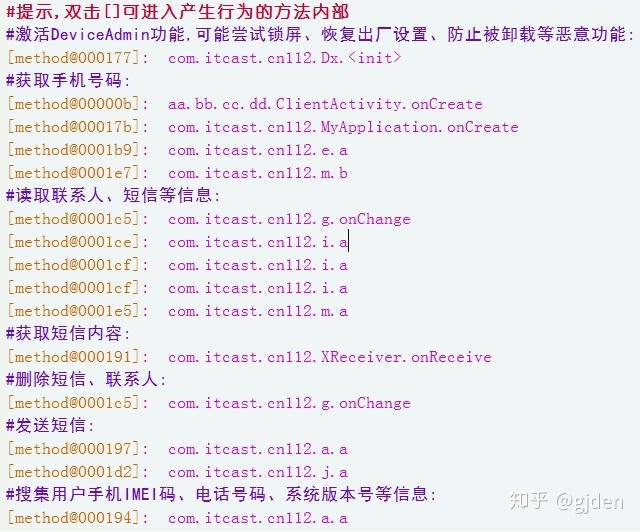

5.接下来还可以通过树形框中的MalScan来了解该病毒大致的恶意行为。

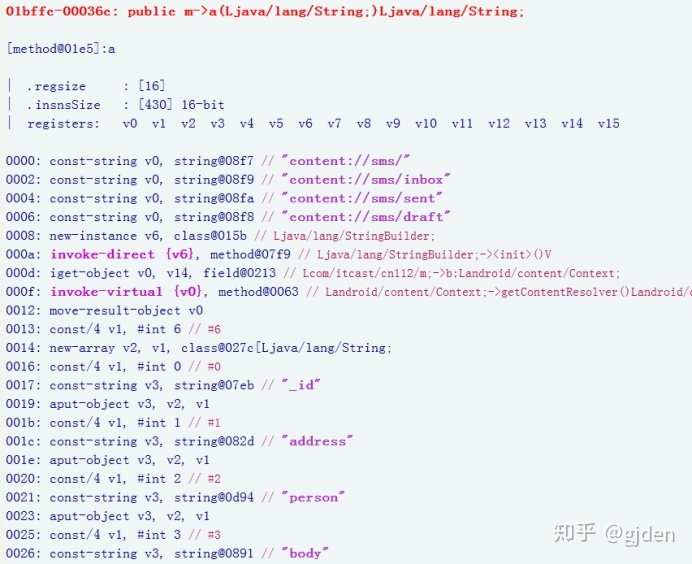

可以看出该病毒具有很多恶意的操作。行为描述下面的是产生该种类型的恶意行为的实现方法。双击method@可以进入该方法中查看,比如点击进入第二” #读取联系人、短信等信息:”的[method@0001e5]: com.itcast.cn112.m.a

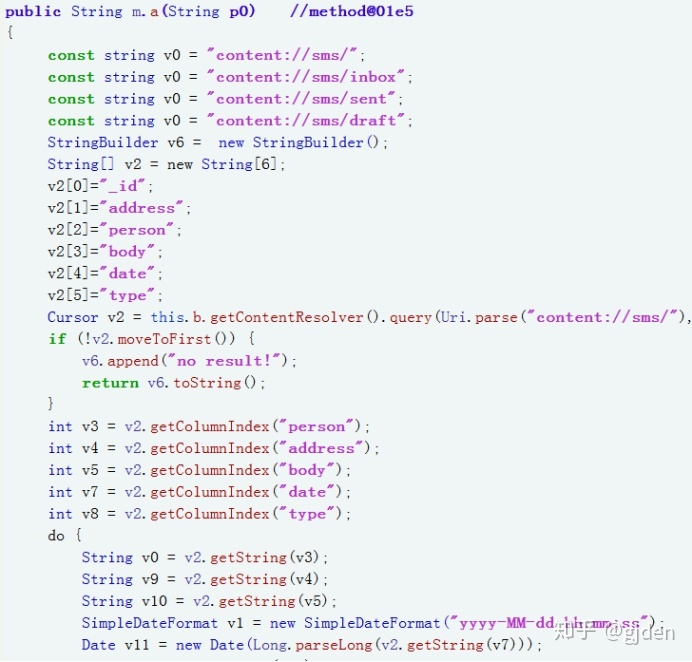

看smali比较费劲,按F5可以查看反编译的代码。如图

可以看出,这个方法中实现了短信箱的读取,具体方法的分析后面介绍。

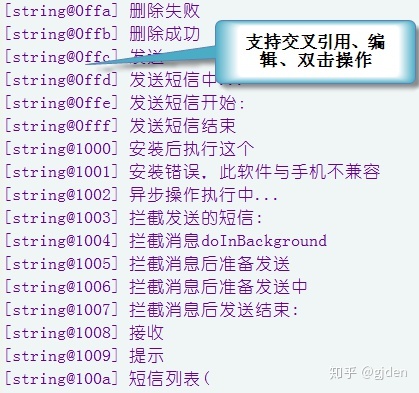

6.此外概要分析时,还可以通过查看该APK所使用的字符串和API来做分析。其中AllStrings会获取该APK所有的字符串,而AppStrings只会获取APK有效类会用到的字符串,相对来说AppStrings是更有用的字符串。其中string@区域同样支持交叉引用(X),编辑(右键菜单),双击操作。

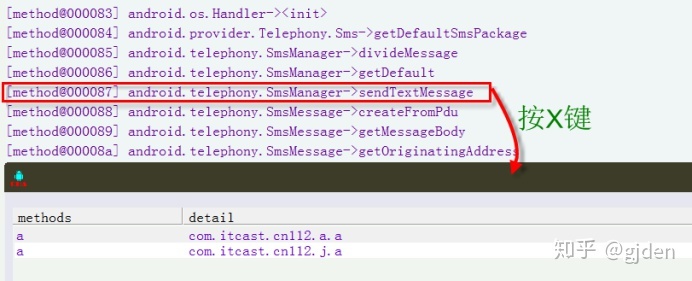

AllAPI的method@区域支持交叉引用的功能

B、JAVA伪代码分析

主要从APK的执行逻辑和执行流程上对APK进行全面的分析,以下简单介绍GDA的基本使用那么方法。

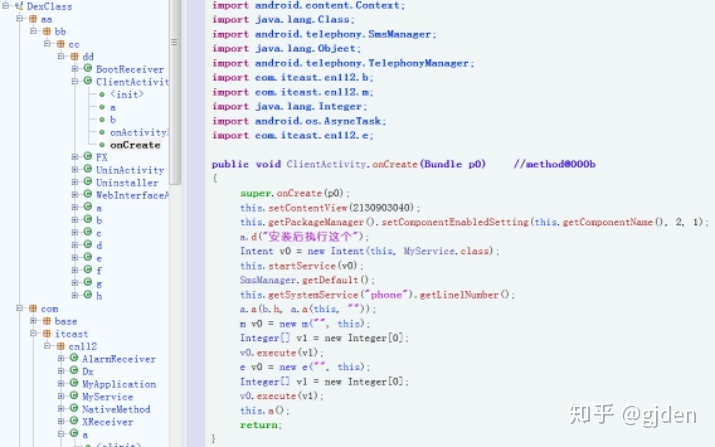

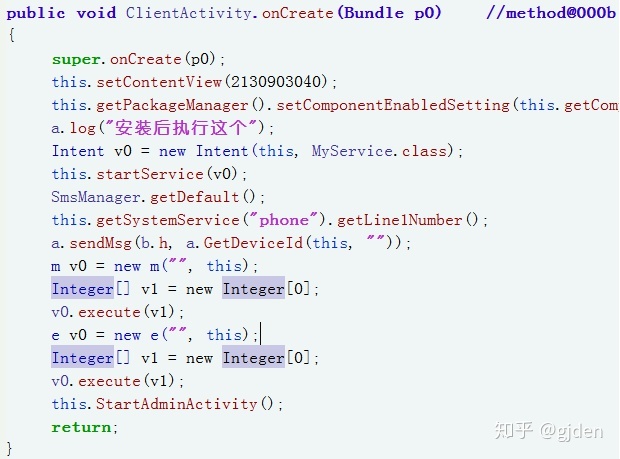

1. 从入口点分析,点击entry按钮进入APK的执行入口函数,MainActivity的onCreate函数是该APK第一个执行函数。

为了高效的分析整个APK,我们需要对识别出来的方法或者类进行识别,GDA可以修改方法名称和做注释。

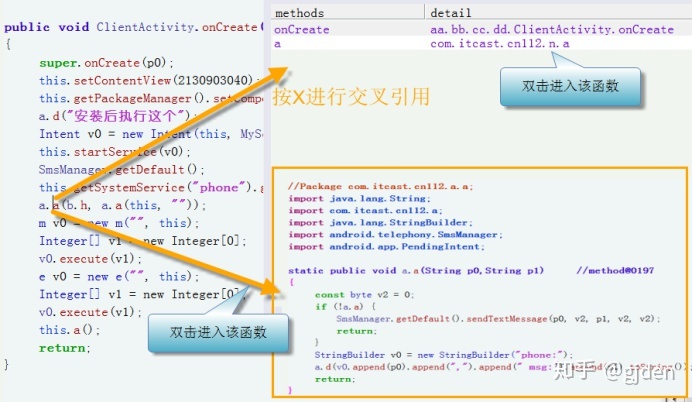

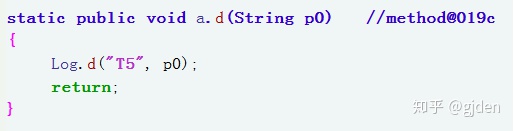

双击a.d();进入该方法

可以看出该方法只是一个做日志的方法,所以我们修改函数名称为log

通过同样的方法,把所有可以识别的方法进行修改。

有时需要进一步描述,因此可以使用注释功能(C)。

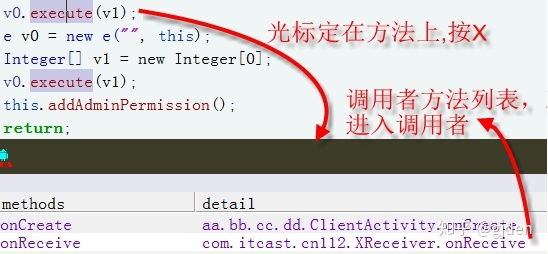

很多时候需要看当前方法的调用者,这时可以通过交叉引用来查看。

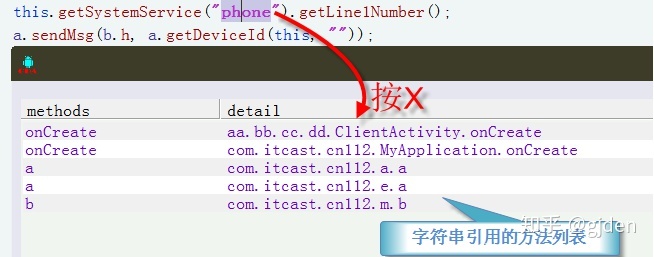

有时候也需要知道当前字符串在什么地方被使用了,可以把鼠标放在字符串双引号之间,按X查看引用的方法。

做逻辑和流程分析时需要对每个方法进行分析,尽可能覆盖所有方法进行功能识别。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?