周末,突然收到云服务器厂商的报警,按照厂商提供的解决办法处理后,并未解决,但机智如我,一顿操作后,好像服务器变得正常了,总结如下:

一、挖矿进程检测

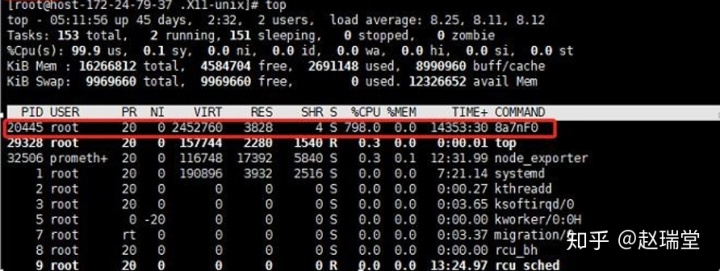

[root@localhost ~]# top

如果如上图存在一个进程名为”8a7nF0”的进程,占用 CPU异常(798%),那么恭喜你,你应该是中挖矿了,虽然我的服务器并未找到该进程,但依然报警提示我已经中挖矿木马,具体解决办法接着往下看。

二、挖矿木马清理

1.找到病毒、病毒守护进程所在位置

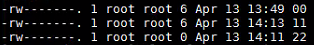

[root@localhost ~]# cd /tmp/.X11-unix

[root@localhost .X11-unix]# ll

2.查看并干掉病毒及病毒守护进程

[root@localhost .X11-unix]# cat 00

1234

[root@localhost .X11-unix]# cat 11

4321

[root@localhost .X11-unix]# kill -9 1234 4321

[root@localhost .X11-unix]# rm -rf 00 11 223.找到定时任务,并清除

[root@localhost .X11-unix]# cd /etc/cron.d

[root@localhost .X11-unix]# ll

[root@localhost .X11-unix]# rm -rf 0ryukd

[root@localhost .X11-unix]# vim /var/spool/cron/root4.找到可疑执行文件,并清除

[root@localhost .X11-unix]# cd /opt

[root@localhost opt]# ll

[root@localhost opt]# chattr -i ryukd.sh

[root@localhost opt]# rm -rf ryukd.sh

[root@localhost opt]# cd /root

[root@localhost ~]# ll -a

[root@localhost ~]# chattr -i .ryukd.sh

[root@localhost ~]# rm -rf .ryukd.sh5.删除密钥

[root@localhost .X11-unix]# cat /root/.ssh/known_hosts

被加入了一条 0.0.0.0的密钥,将其删除

6.排查hosts文件

[root@localhost .X11-unix]# cat /etc/hosts发现被加入类似如下内容:

0.0.0.0 aliyun.one

0.0.0.0 http://lsd.systemten.org

0.0.0.0 http://pastebin.com

0.0.0.0 http://pm.cpuminerpool.com

0.0.0.0 http://systemten.org

将其清除

7.接下来是重中之重,清理可疑进程

[root@localhost .X11-unix]# ps -x找到类似验证码的“0sDssa”、“O7snsW”这些僵尸进程,并杀掉

按照以上办法操作后,我并未重启,并再没出现挖矿定时任务。

不过网上,还有更为保守的方案,在清理完之后,按照删除的文件,创建免疫文件

[root@localhost ~]# mkdir /root/.ryukd.sh

[root@localhost ~]# chmod 000 /root/.ryukd.sh

[root@localhost ~]# mkdir /opt/ryukd.sh

[root@localhost ~]# chmod 000 /opt/ryukd.sh

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?