这是作者的系列网络安全自学教程,主要是关于网安工具和实践操作的在线笔记,特分享出来与博友共勉,希望您们喜欢,一起进步。前文分享了Python网络攻防基础知识、Python多线程、C段扫描和数据库编程,本文将分享Python攻防之自定义字典生成,调用Python的exrex库实现。本文参考了爱春秋ADO老师的课程内容,这里也推荐大家观看他Bilibili和ichunqiu的课程,同时也结合了作者之前的编程经验进行讲解。

点击此处,获取海量Python学习资料!

作者作为网络安全的小白,分享一些自学基础教程给大家,希望你们喜欢。同时,更希望你能与我一起操作深入进步,后续也将深入学习网络安全和系统安全知识并分享相关实验。总之,希望该系列文章对博友有所帮助,写文不容易,大神请飘过,不喜勿喷,谢谢!

文章目录

- 一.基础概念

- 1.暴力破解法2.Web账号和口令3.数据库4.Google5.弱口令(weak password)

- 二.Python调用exrex库生成密码

- 三.高精度字典生成

- 四.Selenium实现网站暴力登录

- 1.生成密码2.自动登录

- 五.BurpSuite网站渗透

- 六.总结

一.基础概念

1.暴力破解法

暴力破解法又称为穷举法,是一种针对密码的破译方法。暴力破解被认为是打开系统或网站最直接、最简单的攻击之一,而且由于弱密码一直存在,攻击者乐此不彼。破解任何一个密码也都只是时间问题,密码越复杂时间越漫长。

2.Web账号和口令

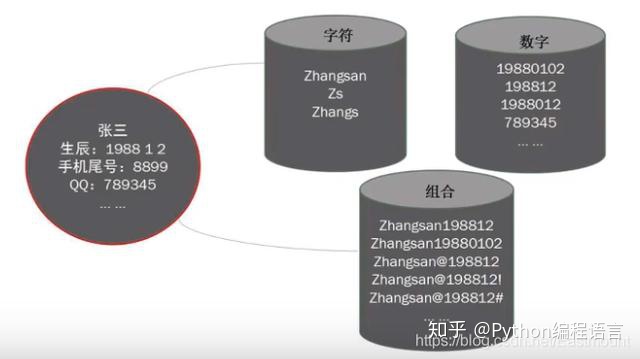

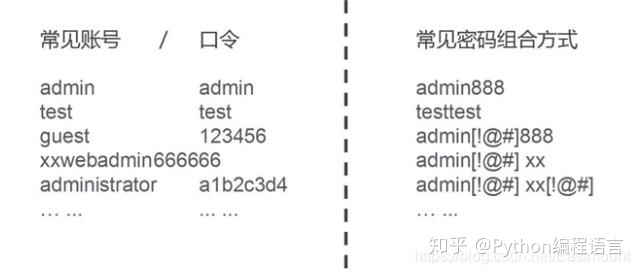

字典是按照特定组合方式生成包含很多密码的字典文件,包括字符型、数字型、组合型等,Web账号常见口令如admin、test、guest、administrator、666666、123456等。通常管理员会选择容易记住的口令好,这会造成账号和口令被暴力破解;而且密码会存在一些规则,比如长度 、字符要求等,这也会造成一些组合的泄露。

密码通常是以常见密码为母本,结合密码组合规则生成。假设网站域名为 http://demo.study.com,可能的密码组合方式包括:demo、study、demo123、demoadmin、demo@admin、study123、study666等等,接着再使用BP进行暴力破解。

3.数据库

指通过一些技术手段或者程序漏洞得到数据库的地址,并将数据非法下载到本地。安全人员非常乐意于这种工作,为什么呢?因为安全人员在得到网站数据库后,就能得到网站管理账号,对网站进行破坏与管理,他们也能通过数据库得到网站用户的隐私信息,甚至得到服务器的最高权限。

网站后台管理入口常用的关键字包括:admin.asp、manage.asp、login.asp、conn.asp等,可以通过网站图片属性、网站链接、网站管理系统(CMS)、robots.txt文件进行查找,包括谷歌浏览器的搜索语法:“inurl: asp?id=”、“intitle:后台管理”;也可以通过wwwscan、御剑、阿D注入工具等查找。

4.Google

Google提供了强大的搜索功能,可以获取精准的结果。如果访问不了,也可以通过百度获取相关内容,但是结果远没有谷歌精准。常见方法如下:

- intitle:eastmount

搜索网页标题包含eastmount字符的网页。 - inurl:cbi

搜索包含特定字符cbi的URL。 - intext:cbi

搜索网页正文内容包含特定字符cbi的网页。 - filetype:ppt

搜索制定类型的文件,返回所有以ppt结尾的文件URL。 - site

找到与指定网站有联系的URL。常用示例:inurl:login.asp、inurl:asp?id=、inurl:login.asp intilte:贵州,如下图所示查询后台登录页面。

5.弱口令(weak password)

通常认为容易被别人猜测到或被破解工具破解的口令均为弱口令。弱口令指的是仅包含简单数字和字母的口令,例如“123”、“abc”等,因为这样的口令很容易被别人破解,从而使用户的计算机面临风险,因此不推荐用户使用。

常见弱口令有:

- 数字或字母连排或混排,键盘字母连排(如:123456,abcdef,123abc,qwerty,1qaz2wsx等);

- 生日,姓名+生日(利用社工非常容易被破解);

- 短语密码(如:5201314,woaini1

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?