OODLE即Padding Oracle On Downgraded Legacy Encryption.是安全漏洞(CVE-2014-3566)的代号,俗称“贵宾犬”漏洞。 此漏洞是针对SSL3.0中CBC模式加密算法的一种padding oracle攻击,可以让攻击者获取SSL通信中的部分信息明文,如果将明文中的重要部分获取了,比如cookie,session,则信息的安全出现了隐患。从本质上说,这是SSL设计上的缺陷,SSL先认证再加密是不安全的。

不同安全级别的安全,对于站点安全评价起重要的作用。

如何检测漏洞?

检测漏洞可通过在线检测工具SSL Server Test来进行检测。可以访问myssl官网进行快速检测:

https://myssl.com/

或者借助第三方插件评价,如下图即chrome之myssl插件工具:

修复漏洞措施:

禁用sslv3协议,不同的web server不尽相同。这边列举主流的服务器的禁用方式

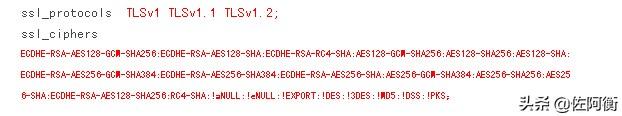

Nginx服务器:

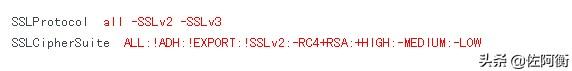

apache服务器:

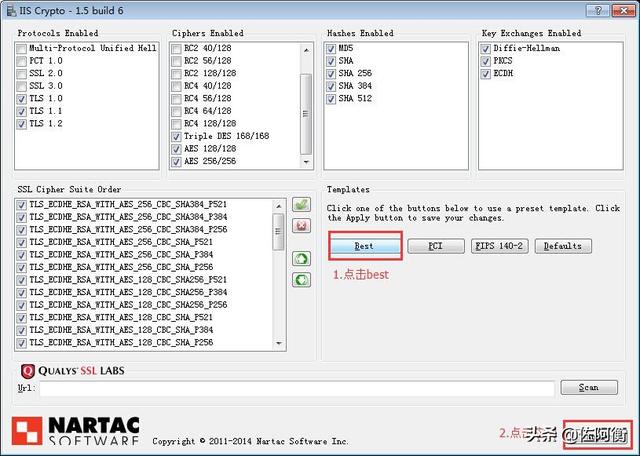

IIS服务器:可以借助第三方套件工具,如:IISCrypto工具。

根据图示进行选择,修改完成后重启服务器。

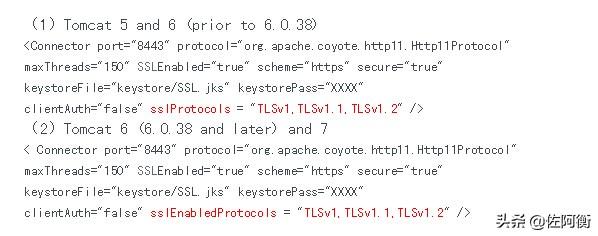

Tomcat服务器:JDK版本过低也会带来不安全漏洞,请升级JDK为版本。升级JDK风险请安按照系统升级风险酌情考虑。

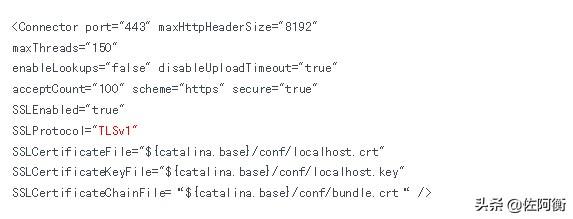

使用apr的tomcat

对于其他平台的修复方式 可以参考其官方文档。

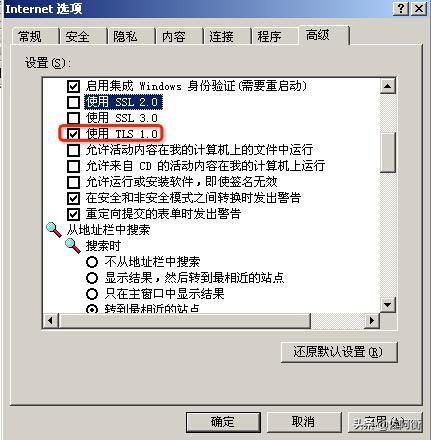

注意事项:Windows XP 系统下的 IE6 或以IE6作为内核的浏览器,默认不支持 SSL3.0以上的 加密协议。

若服务端关闭SSL3.0协议,需在此类客户端启用TLS 协议。

169

169

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?