前言

本文依赖Kali Linux系统。若尚未配置,请移步

无线网络安全第一步:在虚拟机上配置kali

想真正学习到东西的朋友们,请一定要动手上机,才能够真正掌握。只有在自己动手操作的过程中,才会在自己所处的真实环境中发现各种各样的问题,只有在发现问题后想办法去解决问题,才能够真正有所提高。

如果在哪一步骤出现了错误,或者不能够理解,请留下您的问题,我会积极为您解答。

网卡准备:为什么要额外准备网卡,以及准备什么样的网卡

首先,我们是在虚拟机环境上配置的Kali Linux,虚拟机不允许我们直接使用主板上的无线网卡作为虚拟系统的无线网卡,即使是我们直接用Linux作为我们的主系统,也不一定适配主板上的无线网卡。所以我们需要额外购买一块USB无线网卡以供虚拟系统使用,否则无法探测到无线信号,无线渗透与审计更无从谈起。

其次,Linux系统由于其特殊性,没有对现在的主流网卡进行适配,导致我们要寻找到一块能够即插即用的网卡都存在一定难度。如果要自己去折腾驱动,非常耽误时间,也容易无功而返。在这里,推荐以下三款支持得比较好的无线芯片:

- Atheros AR9271

- Ralink RT3070

- Realtek RTL818L

选购的时候,到TB上找到芯片是以上几款的无线网卡,就可以在Kali Linux上免驱使用了。或者,搜索带有Kali Linux 免驱这些关键词的网卡,也能用。

懒得自己找或者有选择困难的朋友们,请直接购买TL-WN722N。

TL-WN722N

命令:iw list # 查看无线网卡信息

iw listKali Linux系统,加上一块它能识别的无线网卡,我们的环境就宣告搭建完成了。接下来我们来学习怎么样运用好手上这块“兵器”。

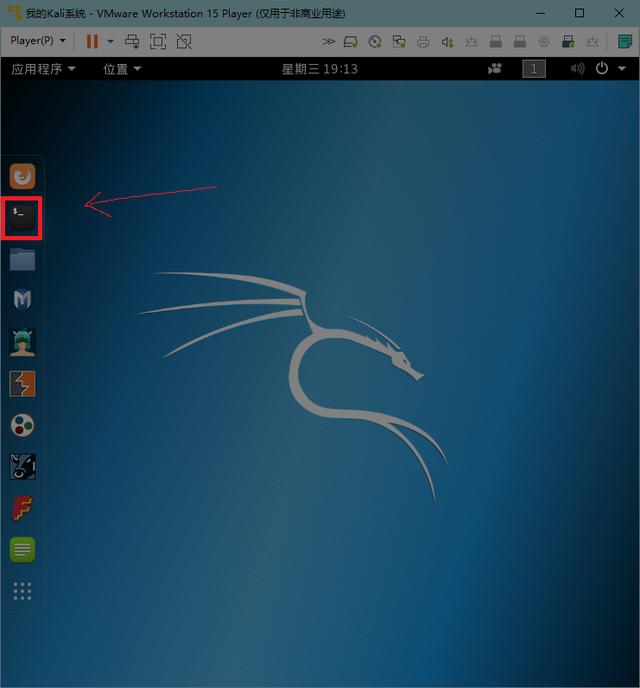

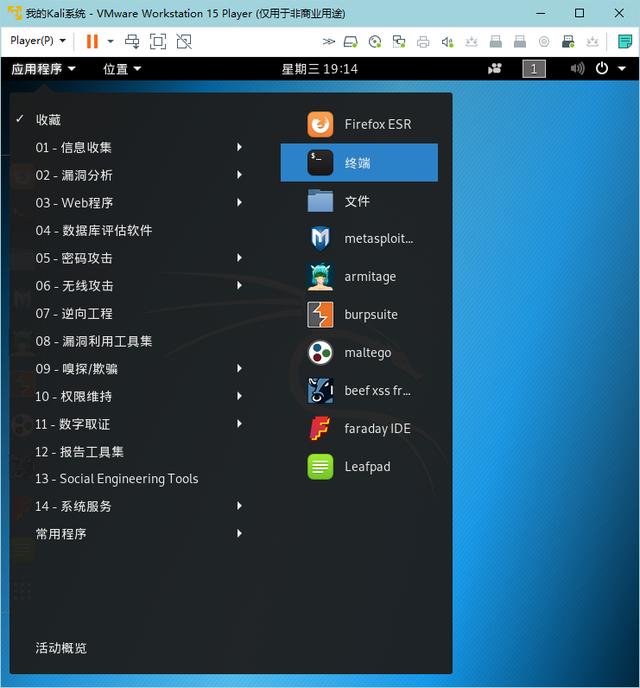

我们要学习的第一个命令,是查看无线网卡信息的iw list。为了防止有很多之前只用过Windows操作系统的读者们不理解命令行的使用方式,在这里作者进行一个示范,我们通过如下两种操作打开Kali Linux的终端面板:

直接在主界面点击图标打开

从应用程序中打开

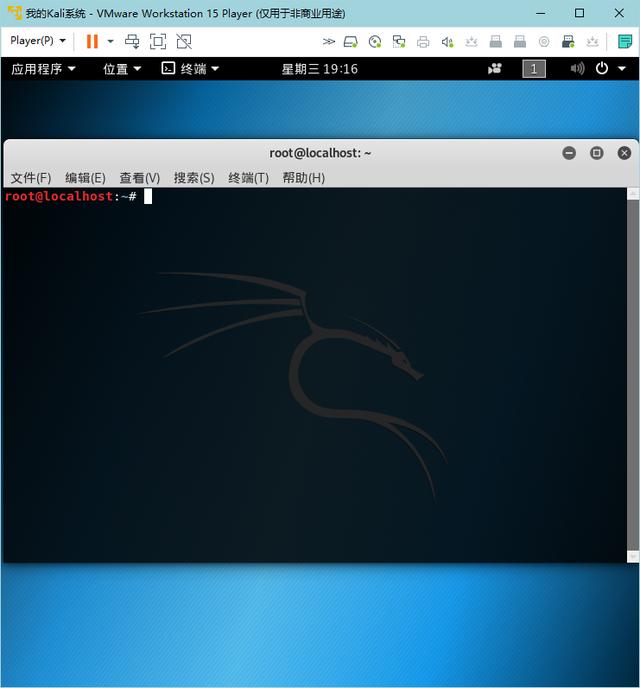

打开后的界面:

我们在这个界面输入iw list,回车,会输出一大堆英文。

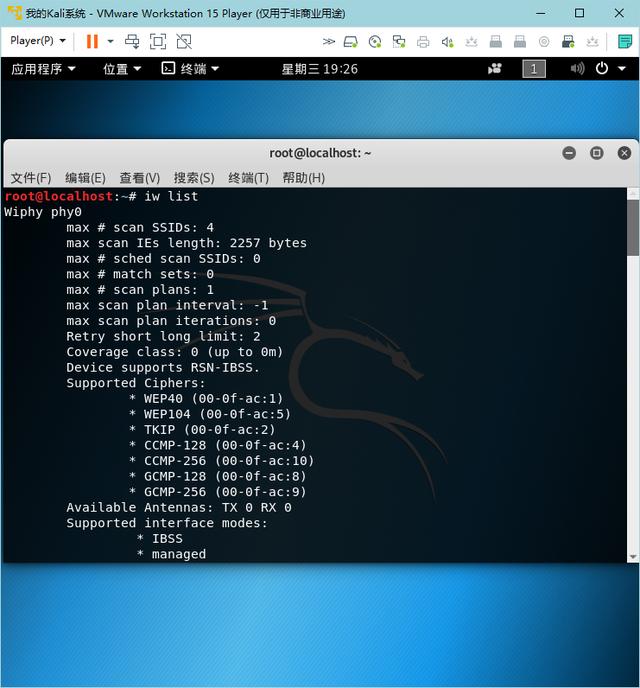

iw list 输出

我们找到Supported interface modes这一行:

Supported interface modes: * IBSS * managed * AP * AP/VLAN * monitor * mesh point这表示现在这个网卡支持的接口模式。

AP表示网卡具备作为无线热点的能力,就是发出( 伪造)数据包的能力。

monitor表示网卡捕获数据包(抓包)的能力。

这两行对于我们的无线渗透是必不可少的,当然,我之前推荐的几款网卡也一定具备了这两个属性。

你也可以对比一下,你的输出与我的有什么不同。

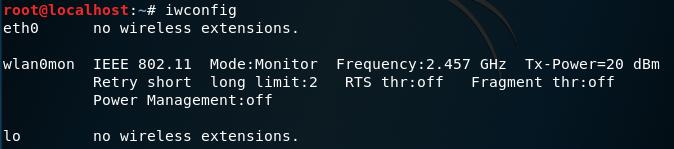

命令:iwconfig # 查看无线网卡信息

iwconfig

iwconfig 输出

输入此命令以确认你的网卡的Mode处于Monitor模式。

如果处于Managed模式,则无法进行抓包。

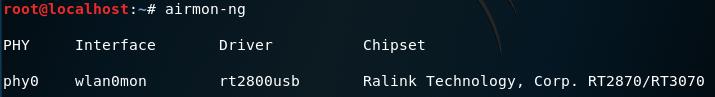

命令:airmon-ng # 查看无线网卡芯片

airmon-ng

airmon-ng 输出

这里显示我的无线网卡芯片(Chipset 行)是RT3070,可以被Kali Linux支持。

命令:airmon-ng check kill # 结束所有影响切换到monitor模式的进程

如果你的网卡处于managed模式,运行此命令以结束所有可能影响切换到monitor模式的进行的进程。

如果没有加上参数kill,airmon-ng check 是列出所有可能影响切换到monitor模式的进行的进程。

命令:airmon-ng start wlan0 # 将wlan0切换到monitor模式

如果你的网卡处于managed模式,在确保没有可能影响切换到monitor模式的进程后,执行此命令以将wlan0切换到monitor模式。

切换成功后,再次执行ifconfig,原先的wlan0会变成wlan0mon,后缀mon意味着已经切换到monitor模式了。

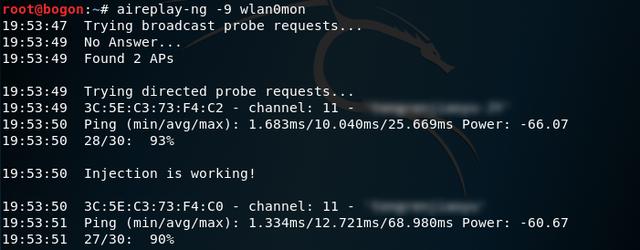

命令:aireplay-ng -9 wlan0mon # 对wlan0mon进行test

运行此命令以测试无线网卡wlan0mon是否能正常注入包。

28/30意味着发了30个包,收到了28个包,后面的百分比是注入的百分比。

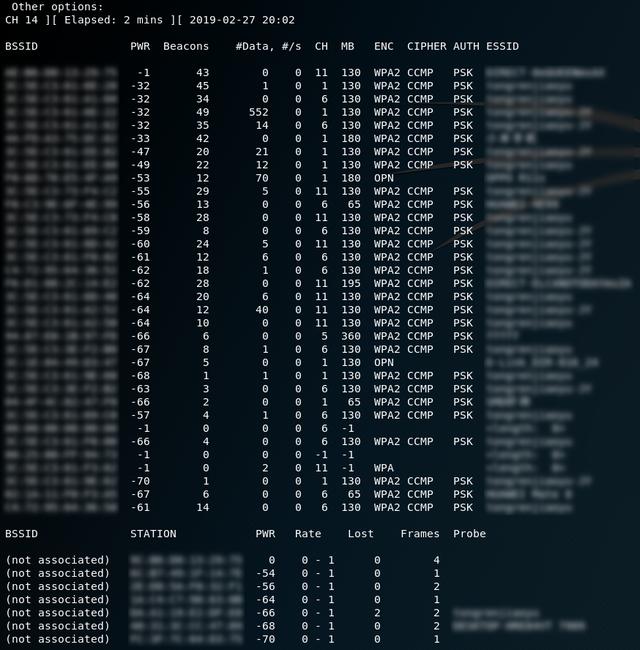

命令:airodump-ng wlan0mon # 使用airodump抓包⭐

运行该命令能够输出当前探测到的无线AP与客户端。

AP参数介绍:

BSSID:无线热点(AP,也就是路由器)的MAC地址

PWR:接受信号强度指示。负的值越小,提示AP信号越好。一般就排列在最上方。

Data:抓到的数据帧数量。

#/s:最近10秒内,每秒抓到的帧数量。

CH:channel,AP所使用的信道。

MB:AP支持的最大速率。

ENC:AP使用的加密算法。

ESSID:AP的名称。

airodump-ng wlan0mon -c 1 # -c参数可以抓指定信道的包 --bssid MAC # -bssid可以抓指定地址的包 -w cap_test # 把抓到的包以cap_test.cap的文件名保存到当前目录结束语

将以上命令执行一遍,今天的学习就到此结束。欲速则不达,实践出真知。

下一期将开始渗透测试。

关注以获得更多资讯。

学无止境。

671

671

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?