出去了,才发现自己什么都不是。。。

---- 网易云热评

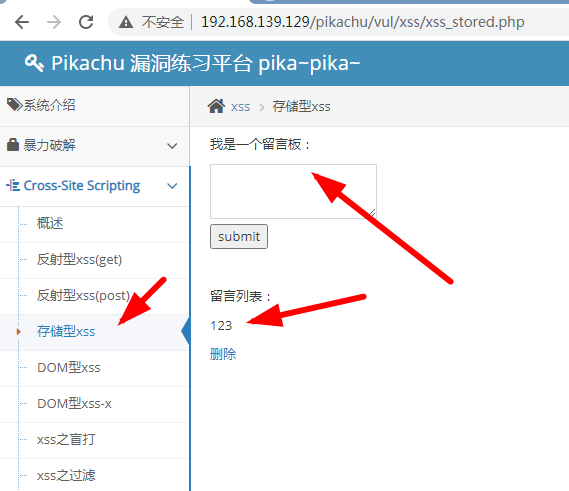

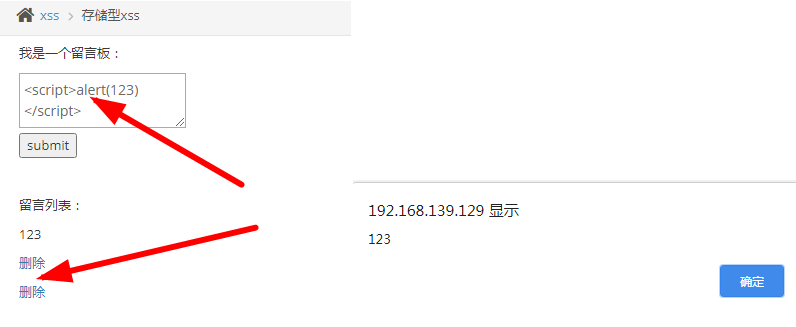

一、存储型XSS漏洞

1、存储型xss漏洞就是将js代码存储到服务器上,然后实施攻击

2、访问该漏洞地址

http://192.168.139.129/pikachu/vul/xss/xss_stored.php

3、可以随便留言,留一段js代码,不显示内容,js代码会直接执行,弹窗,只要该留言不删除,任何人访问到该页面都会弹窗

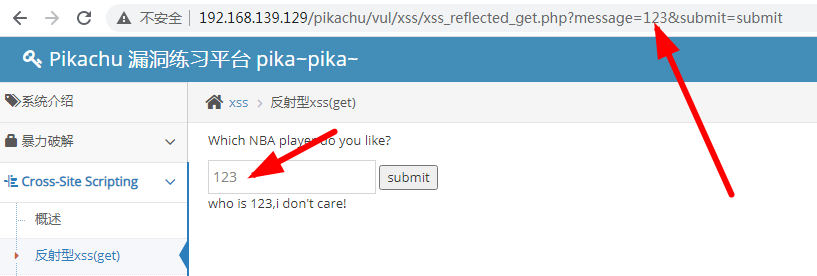

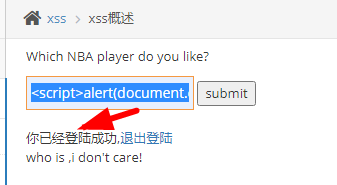

二、反射性XSS漏洞(GET和POST)

1、一次性攻击,将存在漏洞的url发送给目标,让其点击便会触发漏洞

2、GET型,将123替换为

<script>alert(123)</script>然后将该地址发送出去,谁点击就会触发漏洞

3、POST型,将提交的内容改为

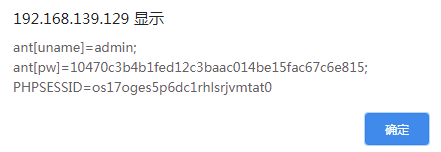

<script>alert(document.cookie)</script>获取该用户的cooki信息

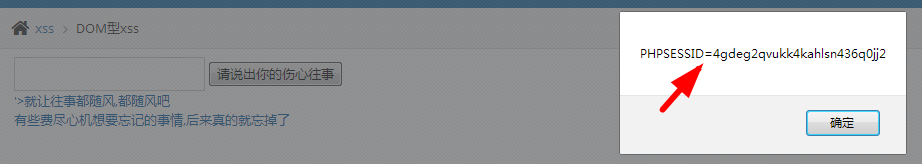

三、DOM型XSS漏洞

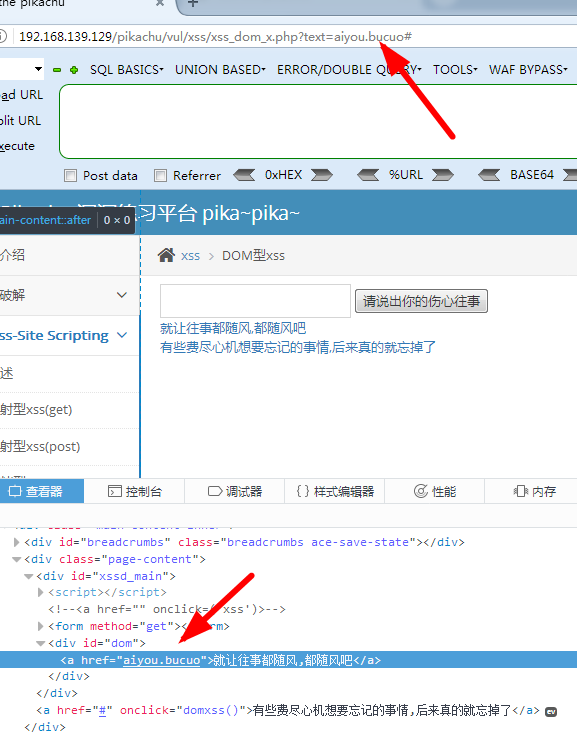

1、当源码内容与url有交互的时候就可能产生该漏洞

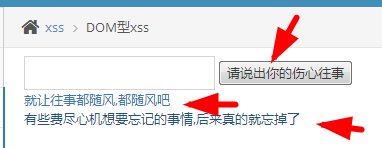

2、随便输入一段字符,点击"说出你的伤心事",然后再点击"费尽心机。。",会生成一个连接"就让往事。。。"

3、我们审查就让往事都随风的元素,里面读取了url里面我们提交的内容

4、构造payload

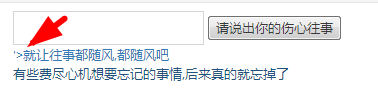

' onclick="alert(document.cookie)">按上面步骤,让源码读取提交的内容

5、点击就让往事都随风,弹出我们需要的内容

禁止非法,后果自负

欢迎关注公众号:web安全工具库

欢迎关注视频号:之乎者也吧

2万+

2万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?