运行过程

设置操作环境. 首先修改堆栈指针,以将堆大小设置为0218H字节. 然后使用RVA(相对虚拟地址)找到Get Proc Address的函数地址,然后调用此函数以获取其他函数的地址电脑病毒代码,例如套接字,连接,发送,接收,关闭套接字等.

如果C: \ not蠕虫文件存在,它将不会进一步感染其他主机.

感染其他主机. 创建100个线程,其中99个用于感染其他Web服务器. 通过一种算法来计算一系列IP地址作为感染目标. 根据IP地址生成算法,它可以产生重复感染,从而在这些服务器之间传输大量数据并消耗其网络带宽,从而达到拒绝服务攻击的效果.

篡改主页. 如果系统的默认语言不是美式英语(代码页不等于0x 409),则第100个线程将像前99个线程一样感染其他系统. 否则,系统的网页将被篡改,被感染的Web服务器的网页将被篡改成消息.

此消息将在10小时后消失. 与通过网络攻击篡改网页的其他方法不同,该病毒不会修改磁盘上的主页文件,而是修复w3svc.dll的TcpSockSend条目以指向病毒代码. 当浏览器访问此受感染的Web服务器时,TcpSockSend返回到上述“篡改”消息.

在计算机的白宫上发起拒绝服务攻击. 每个蠕虫线程都会检查C: \ not蠕虫文件. 如果文件存在,它将进入睡眠状态,否则请检查当前时间,如果时间在20: 00 UTC和23: 59 UTC之间,它将攻击白宫. 创建一个套接字并与白宫网站的80端口建立连接,然后发送18000H(98 K字节)的数据. 睡眠约415小时后,再次重复数据传输. 由于全世界有大量Web服务器受到感染电脑病毒代码,因此结果可能是对白宫网站的拒绝服务攻击.

病毒破坏力

篡改受感染的网站以显示上一部分中提到的消息.

蠕虫的活动通常与时间有关,并且会根据系统时间采取不同的活动:

1-19天

尝试通过在网络上找到更多IIS服务器来传播自身.

20-27天

拒绝服务攻击是在几个固定IP地址上发起的,包括白宫的IP地址.

到月底的28天

休眠,没有攻击活动.

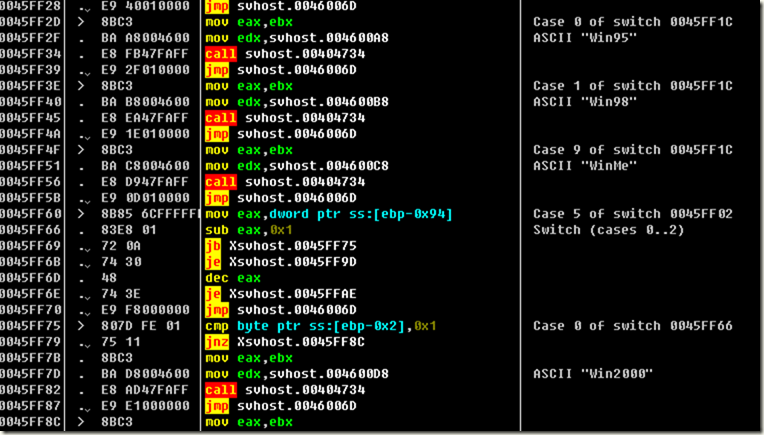

歧视方法

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-245395-1.html

816

816

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?