大家好,这里是G-LAB IT实验室。虚拟专用网络(VPN)是一种通过互联网连接到本地网络的方法。Libreswan 提供的 IPsec 是创建 VPN 的首选方法。libreswan 是 VPN 的用户空间 IPsec 实现。VPN 通过在中间网络(如互联网)设置一个隧道来启用 LAN 和另一个远程 LAN 之间的通信。为了安全起见,VPN 隧道总是使用认证和加密。对于加密操作,Libreswan 使用 NSS 库。

使用 control-center 配置 VPN 连接

如果使用带有图形界面的 Red Hat Enterprise Linux ,您可以在 GNOME control-center 中配置 VPN 连接。

先决条件

- 已安装 NetworkManager-libreswan-gnome 软件包。

步骤

1、按 Super 键,输入 Settings,然后按 Enter 键打开 control-center 应用程序。

2、选择左侧的 Network 条目。

3、点 + 图标。

4、选择 VPN。

5、选择 Identity 菜单项来查看基本配置选项:

General

Gateway - 远程 VPN 网关的名称或 IP 地址。

认证

类型

- IKEv2(Certificate)- 客户端通过证书进行身份验证。它更安全(默认)。

- IKEv1(XAUTH) - 客户端通过用户名和密码或预共享密钥(PSK)进行身份验证。

以下配置设置在 高级 部分中提供:

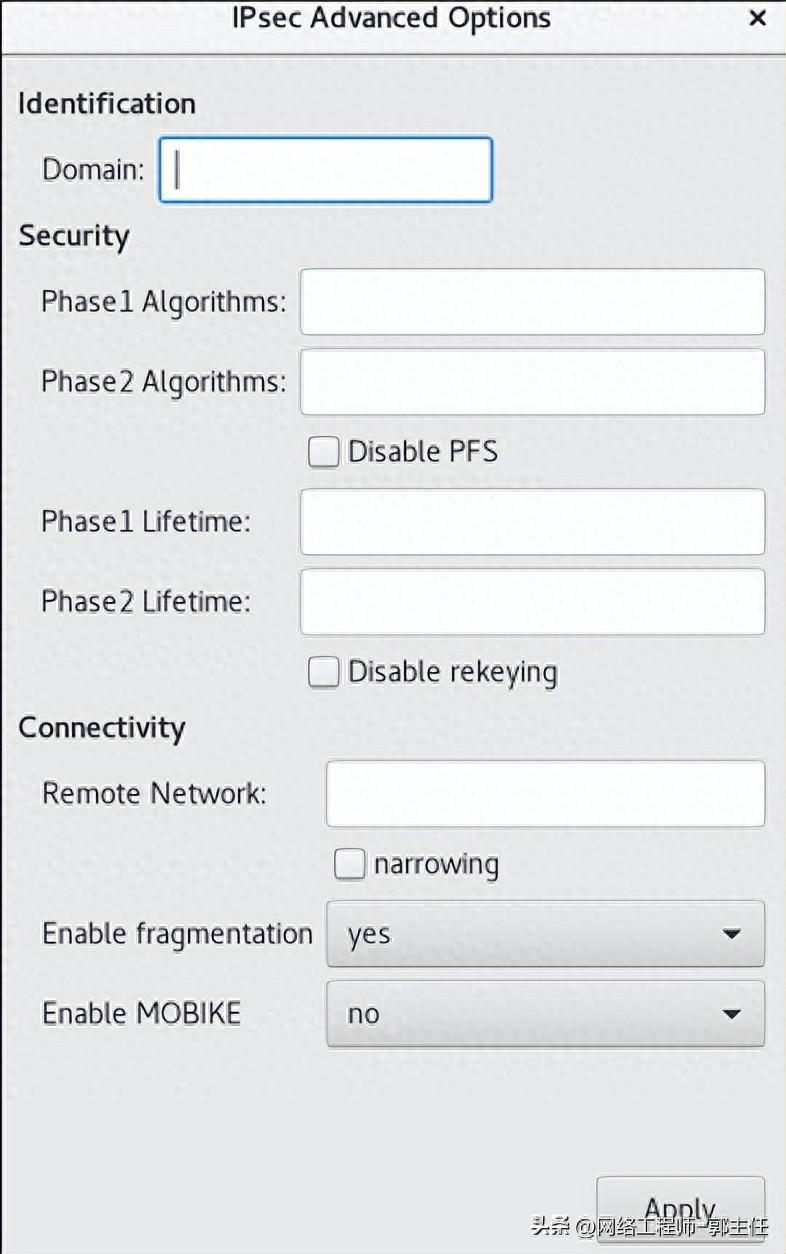

图VPN 连接的高级选项

警告

当使用 gnome-control-center 应用程序配置基于 IPsec 的 VPN 连接时,高级 对话框会显示配置,但它不允许任何更改。因此,用户无法更改任何高级 IPsec 选项。使用 nm-connection-editor 或 nmcli 工具来配置高级属性。

身份识别

- 域 - 如果需要,输入域名。

安全性

- Phase1 Algorithms - 对应于 ike Libreswan 参数 - 输入用来验证和设置加密频道的算法。

- Phase2 Algorithms - 对应于 esp Libreswan 参数 - 输入用于 IPsec 协商的算法。

选择 Disable PFS 字段来关闭 Perfect Forward Secrecy(PFS),以确保与不支持 PFS 的旧服务器兼容。

- Phase1 Lifetime - 对应于 ikelifetime Libreswan 参数 - 用于加密流量的密钥的有效期。

- Phase2 Lifetime - 对应于 salifetime Libreswan 参数 - 在过期前连接的特定实例应多久。

注意:为了安全起见,加密密钥应该不时地更改。

- Remote network - 对应于 rightsubnet Libreswan 参数 - 应该通过 VPN 访问的目标专用远程网络。

检查 缩减 字段以启用缩小字段。请注意,它只在 IKEv2 协商中有效。

- Enable fragmentation - 对应于 fragmentation Libreswan 参数 - 是否允许 IKE 分段。有效值为 yes (默认)或 no。

- Enable Mobike - 对应于 mobike Libreswan 参数 - 是否允许 Mobility and Multihoming Protocol(MOBIKE、RFC 4555)启用连接来迁移其端点,而无需从头开始重启连接。这可用于在有线、无线或者移动数据连接之间进行切换的移动设备。值为 no (默认)或 yes。

6、选择 【IPv4】菜单条目:

IPv4 方法

- Automatic (DHCP) - 如果您要连接的网络使用 DHCP 服务器来分配动态 IP 地址,请选择此选项。

- Link-Local Only - 如果您要连接的网络没有 DHCP 服务器且您不想手动分配 IP 地址,请选择这个选项。随机地址将根据 RFC 3927 分配,带有前缀 169.254/16。

- 手动 - 如果您要手动分配 IP 地址,请选择这个选项。

- Disable - 在这个连接中禁用 IPv4。

DNS

在 DNS 部分,当 Automatic 为 ON 时,将其切换到 OFF 以输入您要用逗号分开的 DNS 服务器的 IP 地址。

Routes

请注意,在 Routes 部分,当 Automatic 为 ON 时,会使用 DHCP 的路由,但您也可以添加额外的静态路由。当 OFF 时,只使用静态路由。

- Address - 输入远程网络或主机的 IP 地址。

- Netmask - 以上输入的 IP 地址的子网掩码或前缀长度。

- Gateway - 上面输入的远程网络或主机的网关的 IP 地址。

- Metric - 网络成本,赋予此路由的首选值。数值越低,优先级越高。

仅将此连接用于其网络上的资源

选择这个复选框以防止连接成为默认路由。选择这个选项意味着只有特别用于路由的流量才会通过连接自动获得,或者手动输入到连接上。

7、要在 VPN 连接中配置 IPv6 设置,请选择 【IPv6】菜单条目:

IPv6 Method

- Automatic - 选择这个选项使用 IPv6 Stateless Address AutoConfiguration(SLAAC)根据硬件地址和路由器公告(RA)创建自动的、无状态的配置。

- Automatic, DHCP only - 选择这个选项以不使用 RA,但从 DHCPv6 请求信息以创建有状态的配置。

- Link-Local Only - 如果您要连接的网络没有 DHCP 服务器且您不想手动分配 IP 地址,请选择这个选项。随机地址将根据 RFC 4862 分配,前缀为 FE80::0。

- 手动 - 如果您要手动分配 IP 地址,请选择这个选项。

- Disable - 在这个连接中禁用 IPv6。

请注意,DNS, Routes, Use this connection only for resources on its network 项是 IPv4 的常规设置。

8、编辑完 VPN 连接后,点添加按钮自定义配置或应用按钮为现有配置保存它。

9、将配置集切换为 ON 以激活 VPN 连接。

3万+

3万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?