目标网站:http://ac.scmor.com/

抓取内容:

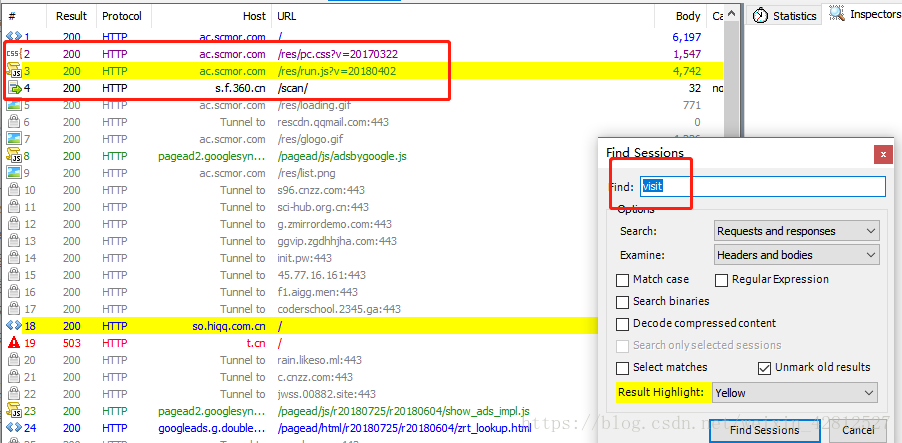

第一步 分析这个网站使用什么请求加载的,get,post,或者ajax异步加载?大家都知道用fiddler抓包或者F12网页进行查看。在这里笔者就截图分享了。

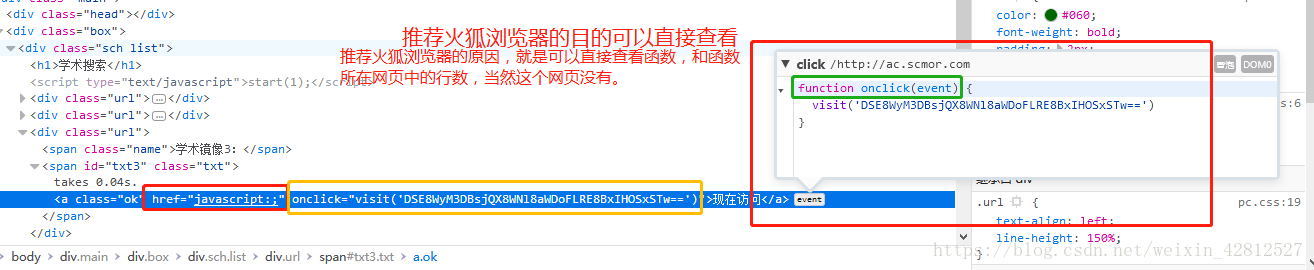

第二步 查看自己所需要的内容进行审查,这里给大家推荐火狐浏览器,看如下图:

从上图可以看出从上图可以看出href=”javascript:;” 直接请求获取href是不可获取的,而从中也看到这里使用了函数visit这个函数,那么现在要做的事情是如何找到这个函数,因为没有在本网页中,所以我们需要做的是从其他请求中寻找这个函数的由来。推荐fiddler抓包工具,当然这里有一个坑需要大家注意下:因为你第一次已经打开这个网站了,如果你仅仅是刷新网页的话用fiddler直接抓包的话js文件是不会再加载的所以建议清除缓存和cookies,(这里是笔者已经知道函数是放在js文件中的。)

可以看出visit在 http://ac.scmor.com/res/run.js?v=20180402 这个js文件中,那么取出这个js文件中的内容,有很多的js会存在混乱js文件,这里笔者推荐大家一个js反混肴的网站也可以对js文件进行格式化:http://www.bm8.com.cn/jsConfusion/。既然js文件已经找到那么进行分析js函数大家请看visit函数:

function visit(url) {

var newTab = window.open('about:blank');

if (Gword != '') url = strdecode(url);

// var newTab = window.open(url);

newTab.location.href = url;

//newTab.location.reload(true);

}从函数中可以看出,这里首先判断 if (Gword != ”)即不为空的时候,url = strdecode(url);所以继续找这个函数:

function strdecode(string) {

string = base64decode(string);

key = Gword + 'ok';

len = key.length;

code = '';

for (i = 0; i < string.length; i++) {

var k = i % len;

code += String.fromCharCode(string.charCodeAt(i) ^ key.charCodeAt(k))

}

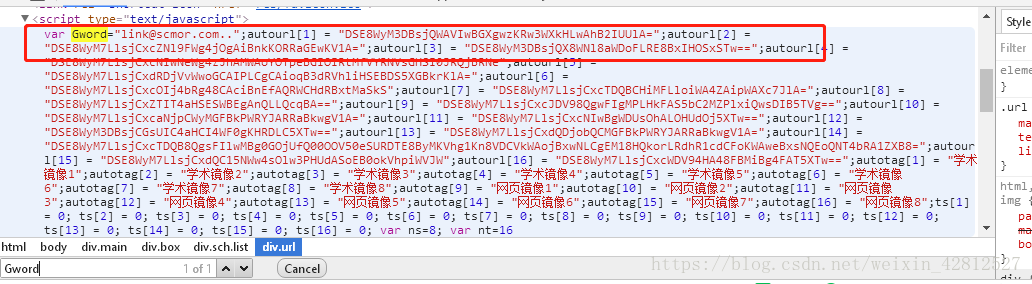

return base64decode(code)

}由代码可知传过来的路径首先进行base64decode进行解密。当然这里边存在一个没有声明的值“Gword”,这里需要把这个“Gword”找到,从页面中我们可以发现

这里笔者采用的方法是:

function strdecode(string) {

var Gword="link@scmor.com.." # 直接添加上去放在js文件中。

string = base64decode(string);

key = Gword + 'ok';

len = key.length;

code = '';

for (i = 0; i < string.length; i++) {

var k = i % len;

code += String.fromCharCode(string.charCodeAt(i) ^ key.charCodeAt(k))

}

return base64decode(code)

}一系列的逻辑笔者在此就不讲了,因为js代码不是特别会,正在学习中,所以笔者在这主要是给大家推荐一个工具PyV8,具体安装本章就不介绍了,等下篇文章主要介绍一下,这里讲解一下如何使用execjs,破解这个网站。我们把js反混肴的js保存在一个js文件中。

import execjs

print(execjs.get().name) # 查看安装的结果

file = ‘./encrypt.js’

ctx = node.compile(open(file).read())

我们知道需要传入加密的’DSE8WyM3DBsjQX8WNl8aWDoFLRE8BxIHOSxSTw==

“visit(‘DSE8WyM3DBsjQX8WNl8aWDoFLRE8BxIHOSxSTw==’),所以使用requests包直接进行获取页面,然后进行获取这些加密过得内容,这里笔者分享一下自己所写的代码:

# coding=utf-8

import requests

import execjs

import re

# https://www.aqistudy.cn/html/city_detail.html

node = execjs.get()

# print(execjs.get().name)

source_url = 'http://ac.scmor.com/'

source_headers = {

'User-Agent':'Mozilla/5.0 (Windows NT 10.0; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/55.0.2883.87 Safari/537.36',

}

source_res = requests.get(url=source_url, headers=source_headers)

re_source = re.findall(r'var Gword="link@scmor.com..";(.*);autotag\[1]',source_res.text)

re_source = re_source[0]

file = './encrypt.js'

ctx = node.compile(open(file).read())

re_source = re_source.split(';')

for each_source in re_source:

each_source = re.findall(r'autourl\[\d+\] = "(.*)"',each_source)

each_infos = each_source[0]

md_js = 'strdecode("%s")' % each_infos #破解中的函数,

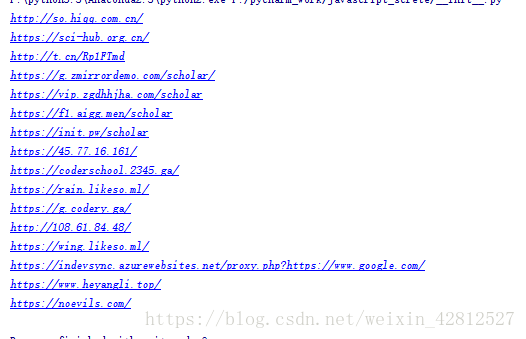

href = ctx.eval(md_js)最终所拿到的结果展示如下图:

ok,本文到这已经很好得解决了这个加密当然你也可以用python代码来实现js加密的整个过程。以下为作者的简单分享解析js代码的过程如下:

function strdecode(string) {

string = base64decode(string);

key = ‘noreply@scmor.comnoreply@scmor.com’;

len = key.length; // 邮箱的长度

code = '';

for (i = 0; i < string.length; i++) // 循环string长度

var k = i % len; //k = i 余 len

var n = string.charCodeAt(i) ^ key.charCodeAt(k);//string[i]的ascii数字 ^ key[k]的ascii数字

code += String.fromCharCode()//转化为字符串

}

return base64decode(code)//最后将code进行base64解码,即为最终的结果分析过后用python来实现的代码即为:

def decode(string):

result = base64.b64decode(string)

key = "noreply@scmor.com"

keyLen = len(key)

code = ''

for i in range(len(result)):

k = i % keyLen

n = ord(result[i]) ^ ord(key[k])

code += chr(n)

return base64.b64decode(code)

if __name__ == '__main__':

print decode('DycgVRMoFjY/UAlcFldWBzRcCwcpHiYVIhpbUA==')以上为整个过程的分享,当然笔者的能力有限,分享的解决过程可能不是最好的,欢迎纠正。

本稿原创,任何转载需要表明作者和来源,违者必究。

2万+

2万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?