前面的文稿中我们提到过,家用路由器一般都带有Web管理服务,用户可以通过Web管理页面进行路由器的管理和配置。既然存在Web管理服务,那么常见针对Web漏洞的攻击手段(诸如XSS、CSRF)等,同样可以运用在针对路由器的攻击中。

XSS

第一种常见的漏洞类型是XSS漏洞,英文全称是Cross Site Scripting,即跨站脚本攻击,显然重点词汇是“Script”,在网页代码中,这个脚本一般指的是JavaScript脚本代码。利用XSS漏洞允许攻击者将脚本代码注入到网页中,当用户访问了这个网页后,被注入的脚本代码就会被执行,脚本代码执行后,就可以顺理成章的获取到用户信息了,比如被注入的脚本代码用于获取用户登录某站点的cookie数据,攻击者就可以借助cookie数据进一步模拟合法用户的操作请求,进而完成更多的非法操作。

记得在2017年,微信也被披露存在XSS漏洞,我们来还原一下漏洞复现的场景,以此来更好的理解XSS。

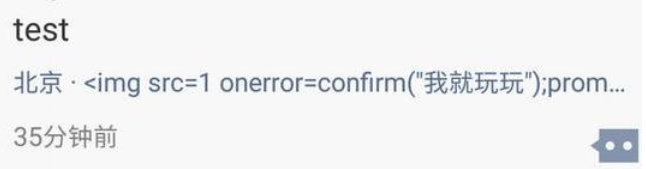

首先恶搞的用户发了一条朋友圈:

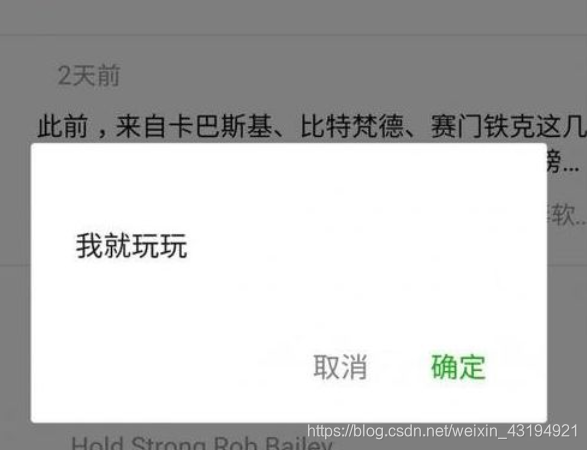

然后恶搞用户的朋友在朋友圈查看这条朋友圈时,就会莫名其妙的弹出来一个对话框:

如果细心的读者可以发现,实际上这条朋友圈中包含了一段用于弹窗的JavaScript代码,当查看该条朋友圈时,这段JavaScript代码被执行了。当然,这仅仅是一个恶搞行为,没有什么实际的伤害,但如果这段JavaScript代码不是弹窗,而是获取微信里的一些其他数据,那问题是不是就变得严重了呢。

同样的原理,如果攻击者发现了一个存在于路由器中的XSS漏洞,比如在路由器某个Web页面的输入框中,可以输入类似的JavaScript代码,并且在合法用户下一次访问该Web页面时,这段JavaScript能够自动执行,那么这个XSS漏洞就被成功的利用了。

CSRF

在路由器中,第二种常见的Web漏洞是CSRF漏洞,英文全称是 Cross Site Request Forgery,即跨站请求伪造,显然关键词应该是“请求伪造”。CSRF漏洞本质上是用于冒充合法用户发起请求,以便完成一些违背用户意愿的请求,在常见的Web场景中,这个违背用户意愿的请求可能是恶意发帖、删帖等。在路由器的Web场景中,这个违背用户意愿的请求可能是修改WIFI密码、修改路由器的DNS配置等。

常见的攻击场景可能是这样的,攻击者构造了一个能够修改路由器DNS的链接地址,攻击者将这个链接地址直接发给受害者,或者将这个恶意的链接地址嵌入到受害者经常访问的站点的网页代码中,当受害者点击这个恶意链接或者访问嵌入了恶意链接的站点网页时,该修改路由器DNS的请求会被立即执行。由于执行操作是在用户的浏览器中操作的,所以这个过程了就完整的伪造了一个用户的合法请求。

今天我们对XSS、CSRF这两个在家用路由器场景中场景的Web漏洞的原理做了总结,对于这两个漏洞类型,经常会被混淆,所以,借此机会,我希望从原理的角度说明两者之间的差别。

最后,希望这篇分享能够为你带来帮助,谢谢大家。

1691

1691

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?