脚本能力+0.001

POST快速反弹

另:bugku 秋名山车神

题目描述

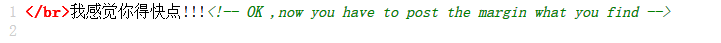

看看源码,让我们POST一个参数:margin

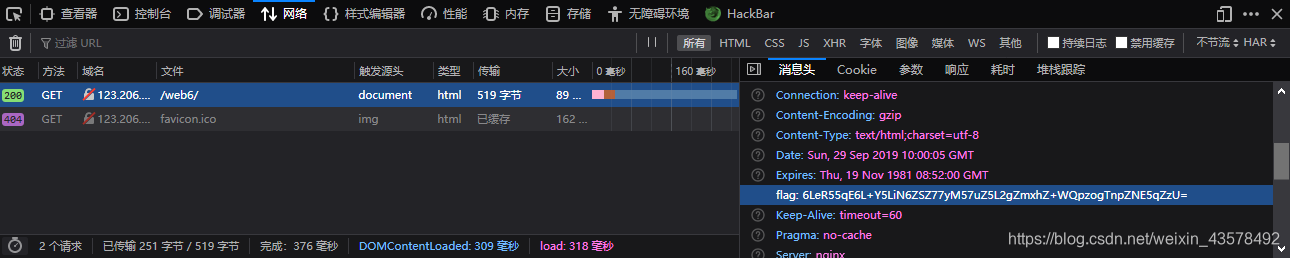

提交啥内容呢?看看响应头

flag是个base64,解码,发现还是一个base64,自己做题时多试几遍才会知道

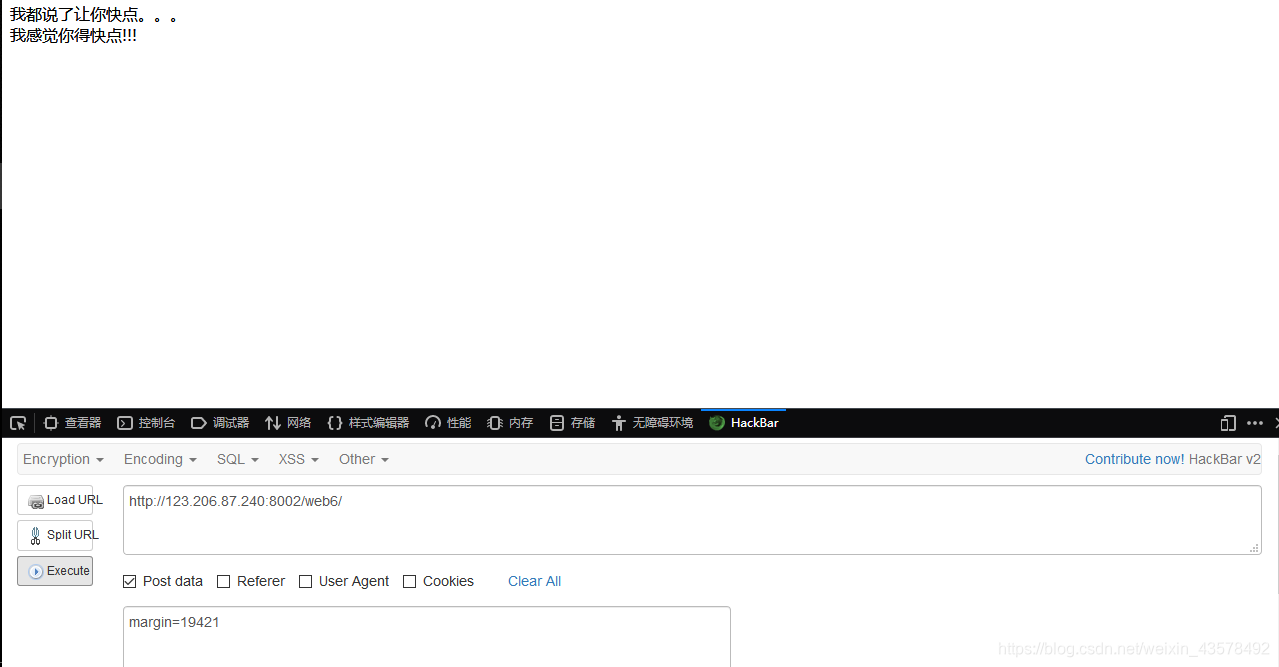

再次解码,hackbar提交试试

那就上脚本呗,不过在试flag时发现每次刷新都会产生新的flag,所以要用session对象会话保持同一个flag

import requests //引入requests库

import base64 //引入base64库

url = '''http://123.206.87.240:8002/web6/'''

s = requests.session() //保持会话

hader = s.get(url).headers //提取响应头的flag参数

key = base64.b64decode(base64.b64decode(hader['flag']).decode().split(':')[1]) //两次base64解码,split以冒号

探讨了如何通过两次Base64解码解决一个特定的Web安全挑战,使用Python脚本保持同一会话,获取并解析flag,展示了如何正确处理bytes和字符串之间的转换。

探讨了如何通过两次Base64解码解决一个特定的Web安全挑战,使用Python脚本保持同一会话,获取并解析flag,展示了如何正确处理bytes和字符串之间的转换。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1270

1270

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?