第八章.法律法规(知识产权)

课程内容提要

从所涉及的法律法规角度

- 著作权法

- 计算机软件保护条例

- 商标法

- 专利法

如果说我们要把这一系列法律搞清楚需要耗费大量时间,所以变换思路,从试题考点的角度去考虑问题。

从试题考点分布的角度

- 保护期限

- 知识产权人确定

- 侵权判断

知识产权

- 著作权(保护著作人的权利)及邻接权(保护著作人以外和著作权相关的一些权力)

- 专利权(知识产权)

- 工业品外观设计权

- 商标权

- 地理标志权(如新疆哈密瓜,不是所有的哈密瓜都能够贴新疆哈密瓜)

- 集成电路布图设计权(不需要了解)

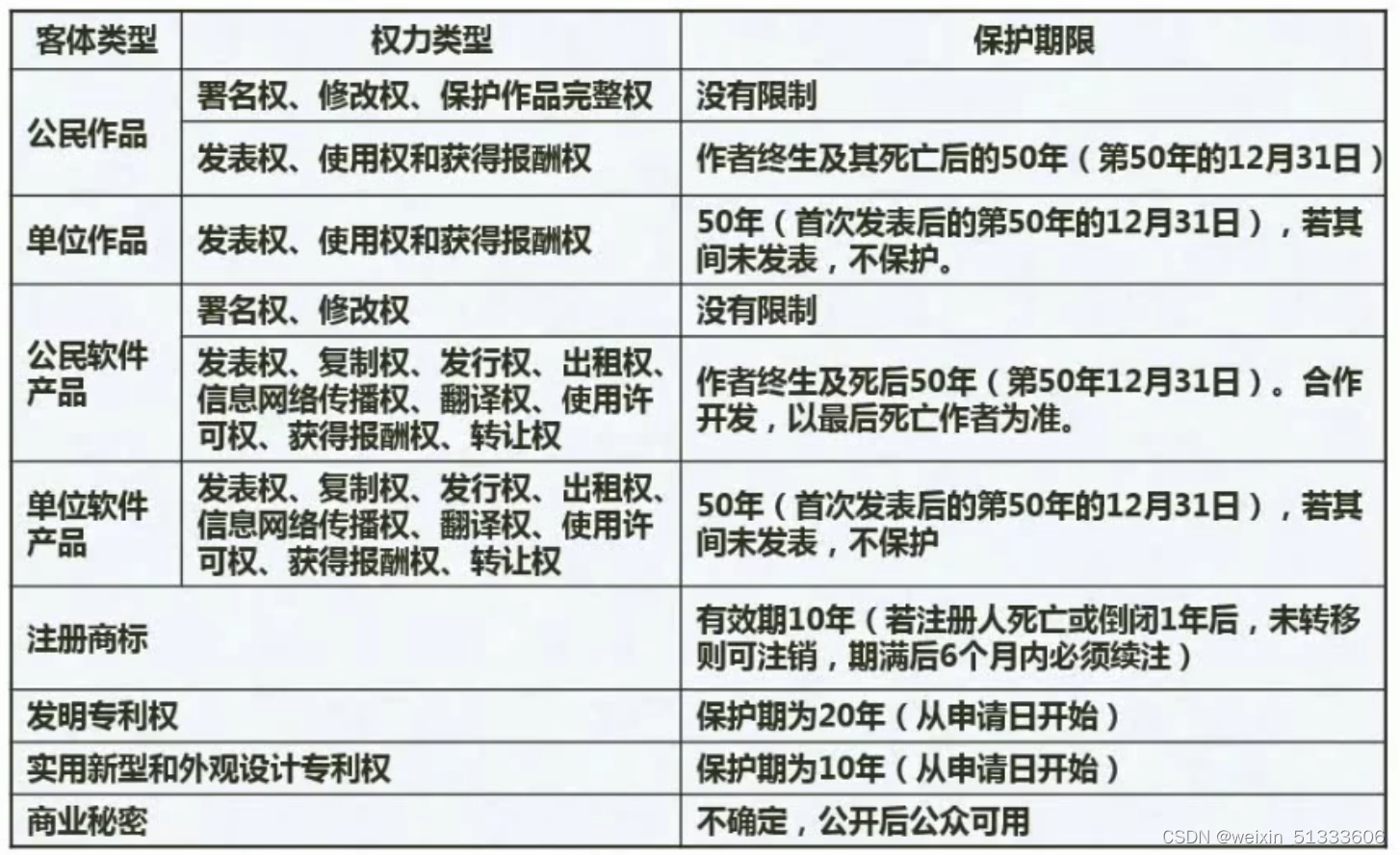

第一节.保护期限

图中一些内容说明

- 公民作品的署名权、修改权、保护作品完整权:没有时间限制,永久保护。

为什么需要永久保护呢?比如说李白写的诗过了几千年时间,如果有时间限制,过来多少年后,别人就能够侵犯李白的诗了。 - 公民作品的发表权、使用权和获得报酬权:意思就是创作的作品在保护期限中,你能够享有获得报酬的权利。过了保护期限,就属于全人类。

- 单位作品:与公民作品的发表权、使用权和获得报酬权 相似。只是没有作者终生的概念,因为单位作品往往是一群人创造的。

- 注册商标:期满后6个月内必须续注,否则别人也可以注册。

- 发明专利法和实用新型和外观设计专利权的区别?

主要是它们的创新程度不一样。实用新型和外观设计专利权是在已有的东西上附属、改良、革新;发明专利强调自主创新的部分比较大。 - 商业秘密分成两个维度——经营和技术。经营和技术方面都可以界定为商业秘密。

界定为商业秘密的前提就是做了相应机密的保护措施。如:存在相应的明文规定“这个东西不能外传”,这就属于商业秘密,否则是不受保护的。

擅自公开商业秘密有法律来制约你,商业秘密是由反不正当竞争法制定的。所以擅自公开商业秘密就是违反了反不正当竞争法,这是要追究法律责任的。

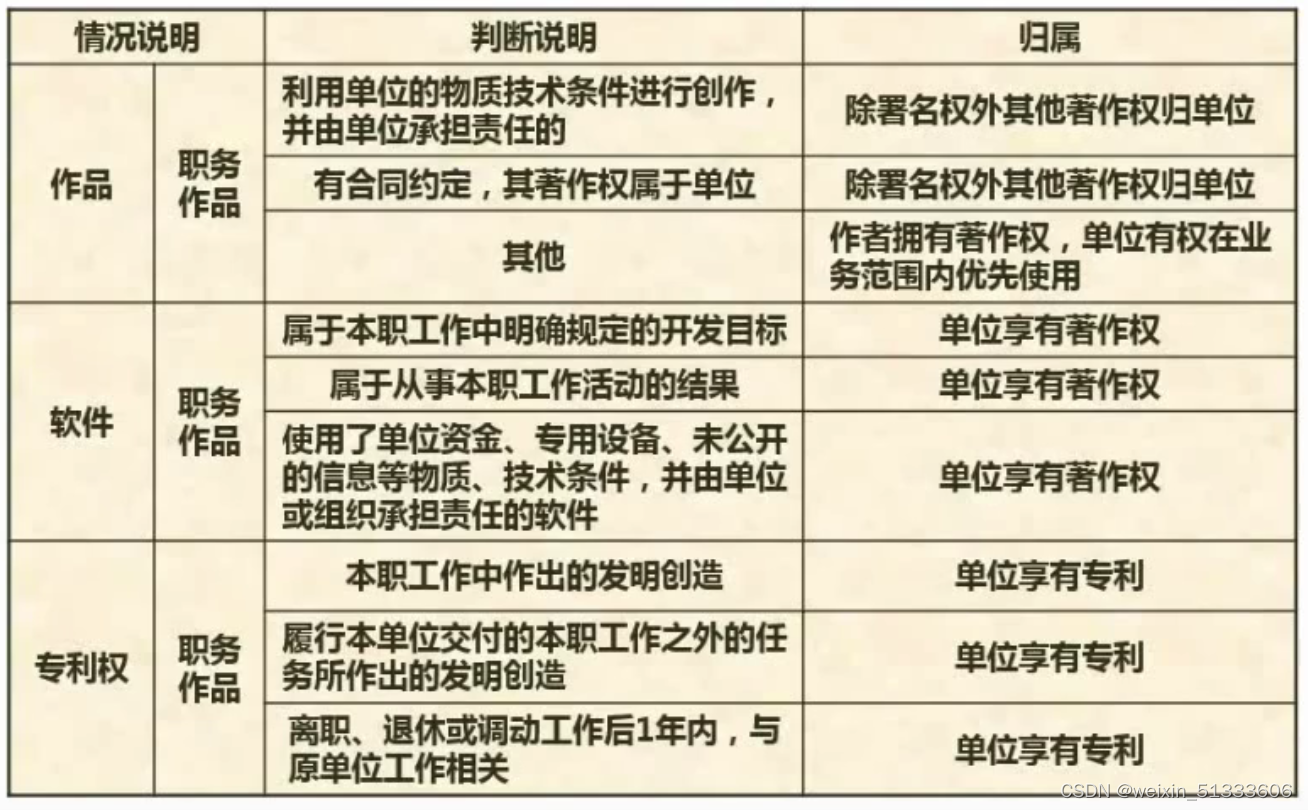

第二节.知识产权人确定

探讨某作品完成后,那么这个作品的著作权是归单位享有还是归个人享有呢?

为什么会有这样一种界定方式呢?

因为你在某单位工作,你花了一个月开发了一个小软件,这个软件的著作权归单位所有。因为单位给你提供办公场所和工资,如果该作品最终归属于个人,这时候是不是单位就处于一种亏损的状态呢?这就没有收入来源了,这种做法都是不合理的,所以你在完成本职工作期间,所创造的产品会被界定为为职务作品。

职务作品

图中一些内容说明

- 署名权就是在作品上可以出现你的名字。

- 专利权的离职、退休或调动工作后1年内,与原单位相关。

为什么要等到一年之后才能跟单位撇清关系呢?

防止有些人在工作时发现专利而不上报,想要以个人方式申请专利。

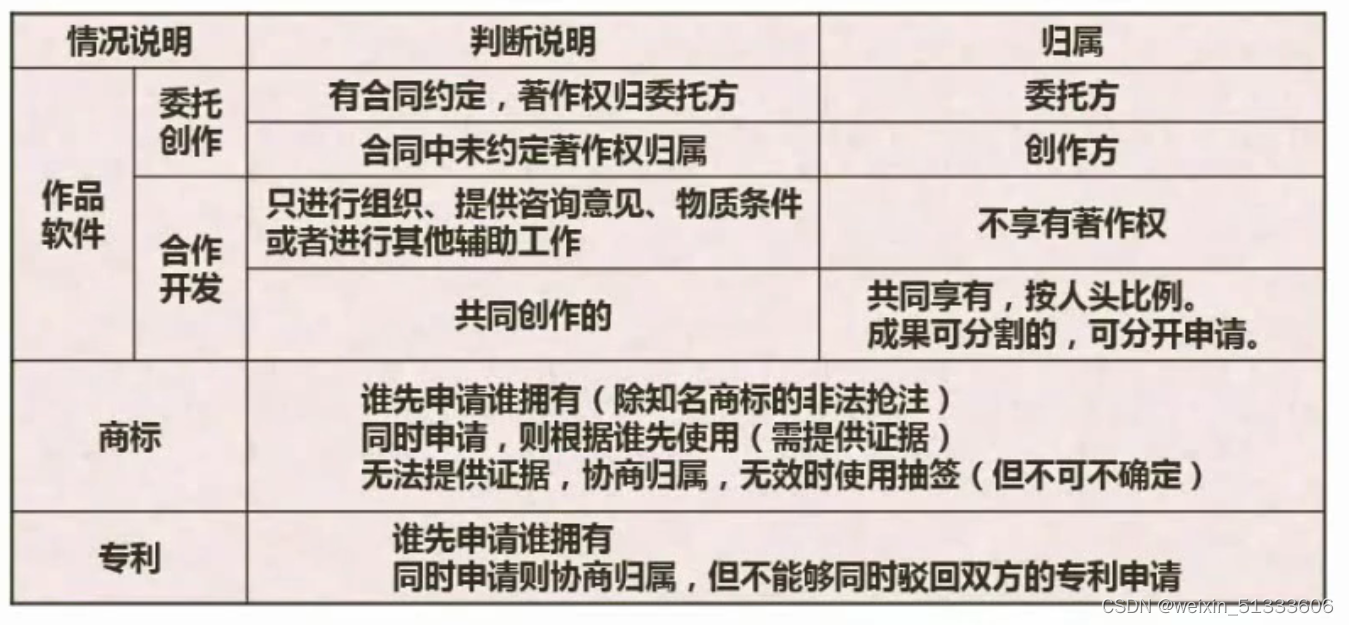

委托创作和合作开发

这类事物的规则跟职务作品恰恰相反。

- 商标:最终无奈提出抽签的原则也反映一个问题一定要有定论才行。

第三节.侵权判定

通过侵权判定的条款,我们能够知道什么情况侵权。

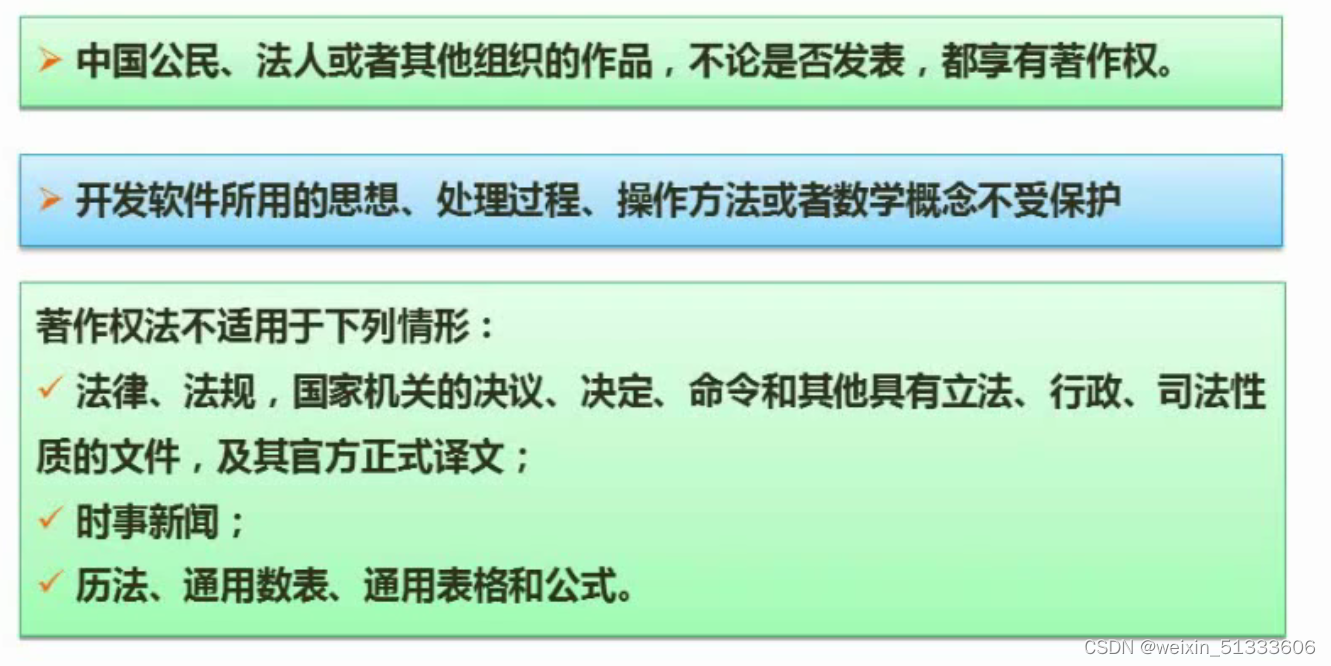

图中一些内容说明

- 所谓发表就是公之于众,不见得一定要在报刊杂志上出现,你只要通过某种渠道让别人知道就叫做发表。

- 如果开发软件所用的思想、处理过程、操作方法或数学概念受到了保护,那么整个行业就会出现倒退。为什么呢?

某人开发了某个软件,用到了被保护的思想、处理过程、操作方法或数学概念,那么意味着开发者侵权了,那么开发积极性就大大降低了。那么开发时,可以用到的方法和思想越少,整个行业就倒退了,所以这不符合行业发展的要求。 - 如果说你的思想、处理过程、操作方法或数学概念很独特,需要被法律保护,那么你就可以申请专利进行保护,只不过著作权被不能保护。不受著作权法保护是因为这些东西的流通有利于知识的传播。

1718

1718

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?