在Docker上pull下来的msf是默认已带有ms17_010_eternalblue利用模块的,这里就简单地演示一遍该模块来获取win7的shell(当然示例的win7没有打补丁且开启了445端口)。

Pull并安装msf容器:

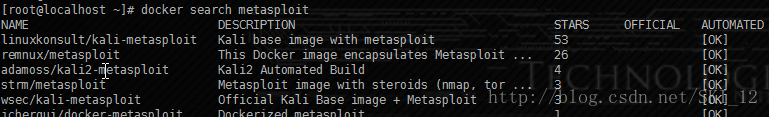

先查找docker上的Metasploit镜像:

docker search metasploit

选择第一个pull就好:

docker pull linuxkonsult/kali-metasploit

然后docker images即可查看到pull下来的镜像了。

创建容器:

docker run -it -d --name msf -p 1234:1234 linuxkonsult/kali-metasploit

进入容器:

docker exec -it id /bin/bash

下面就是msf Eternal Blue模块的利用:

使用nmap扫描目标主机操作系统类型以及是否开放445端口:

nmap -O -p445 ip

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

4万+

4万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?