引言

我们在监控生产环境的服务的时候,通常需要对多个端口进行监控,如果我们手动的一个一个的添加,这回让我们崩溃,所以批量添加端口监控是一个非常常见的需求,当然这对于zabbix来说肯定是支持的,需要使用zabbix的Discovery功能来实现,下面小编就给大家分享一下批量添加对口的占用。

第一:自动扫描端口并监控报警

1、编写脚本:check_port1.sh

#!/usr/bin/env python

#coding:utf-8

import os, json

port_list=[]

port_dict={"data":None}

cmd='''netstat -tnlp|egrep -i "$1"|awk {'print $4'}|awk -F':' '{if ($NF~/^[0-9]*$/) print $NF}'|sort |uniq 2>/dev/null'''

local_ports=os.popen(cmd).readlines()

for port in local_ports:

pdict={}

pdict["{#TCP_PORT}"]=port.replace("\n", "")

port_list.append(pdict)

port_dict["data"]=port_list

jsonStr = json.dumps(port_dict, sort_keys=True, indent=4)

print jsonStr将脚本放在 /usr/lib/zabbix/alertscripts 路径下面

2、修改被监控端的zabbix_agent.conf配置文件

在配置文件中增加下面内容

UnsafeUserParameters=1

UserParameter=tcpportlisten,/usr/lib/zabbix/alertscripts/check_port1.sh3、重启客户端服务

4、测试

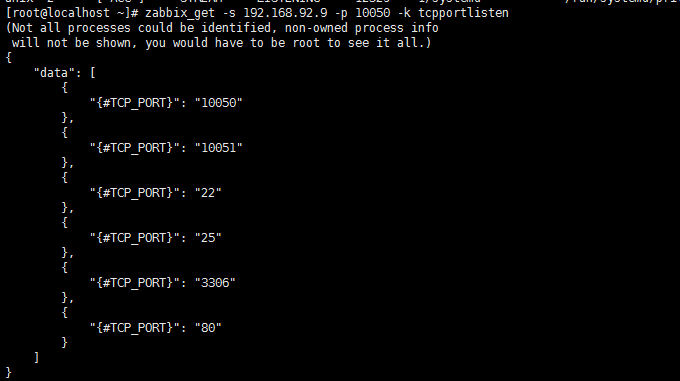

执行命令:zabbix_get -s 192.168.92.9 -p 10050 -k tcpportlisten

出现上面格式的数据,说明脚本编写成功

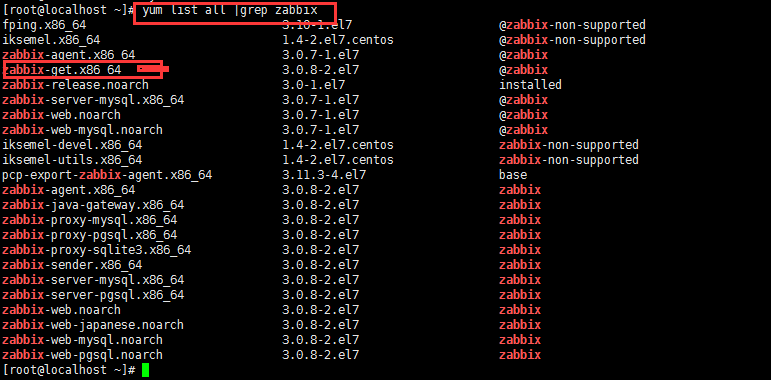

友情提示:如果在执行上面命令的时候出现 zabbix_get :command not found

这说明您没有安装zabbix_get服务

执行 yum list all |grep zabbix 查看一下

然后执行 yum install zabbix-get.x86_64 命令安装即可

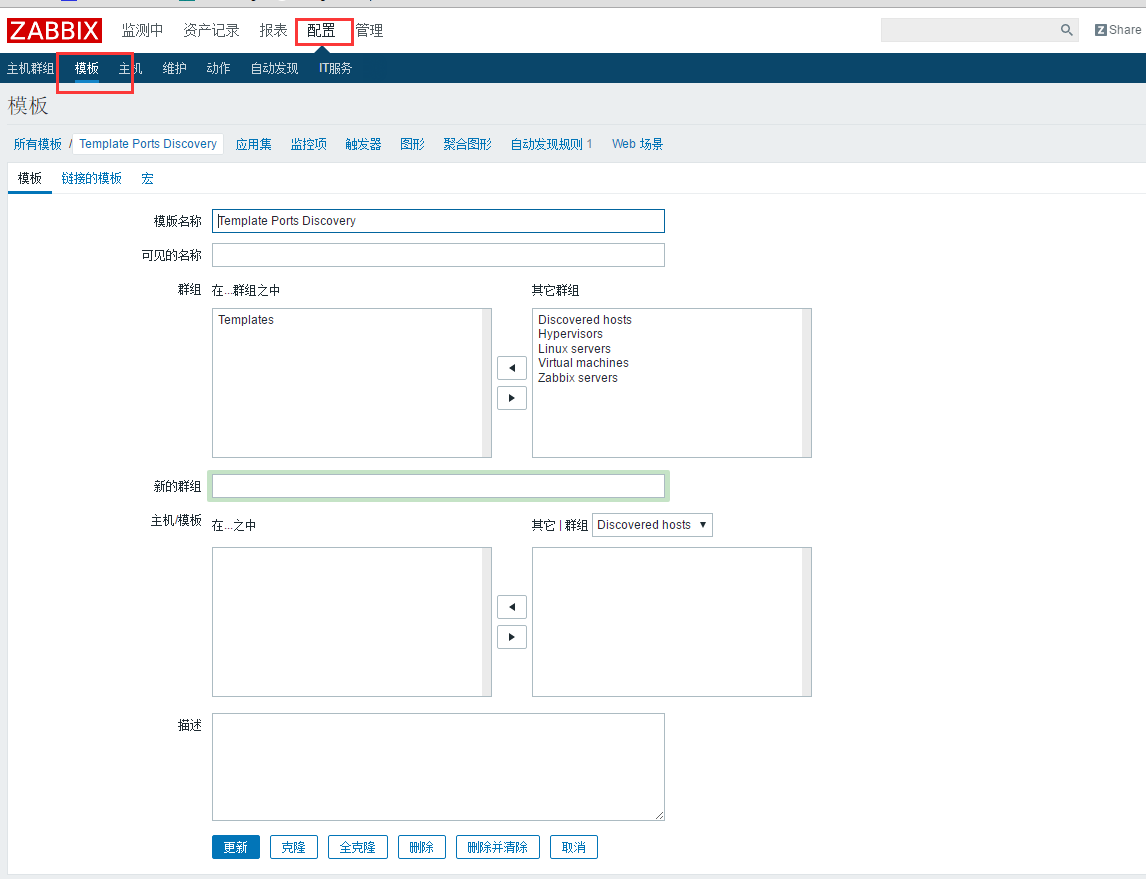

6、页面配置

6.1添加模板

6.2 添加自动发现规则

在上新创建的模板中点击 自动发现规则 然后选择 创建发现规则

说明:上面的key 一定要和配置文件中的key 保持一致。就是我们在zabbix_agent.conf文件中添加的两行代码中的第二行中添加的参数key

6.3创建监控项原型

上面中的键值 中的 #TCP_PORT} 和我们的脚本 check_port1.sh 中的参数一致

6.4 创建触发器类型

注意这里的表态示count(#3,0,eq) > 1表示最近3次的返回值为0,这个条件触发一次则报警

配置到这我们就完成了 zabbix自动扫描并监控的功能。

第二、批量添加监听指定端口

有时候我们不需要监控自动扫描出来的所有的端口,这些端口需要我们指定,这个需求也是比较常见的,有了上面的基础,实现这个东西其实是比较简单,其实仔细看看脚本就能实现。

要实现这个功能我们只需要,将脚本替换成下面内容即可:

#!/usr/bin/env python

#coding:utf-8

import os, json

portlist=["3306",

"80",

"22"]

port_list=[]

port_dict={"data":None}

#cmd='''netstat -tnlp|egrep -i "$1"|awk {'print $4'}|awk -F':' '{if ($NF~/^[0-9]*$/) print $NF}'|sort |uniq 2>/dev/null'''

#local_ports=os.popen(cmd).readlines()

for port in portlist:

pdict={}

pdict["{#TCP_PORT}"]=port

#pdict["{#TCP_PORT}"]=port.replace("\n", "")

port_list.append(pdict)

port_dict["data"]=port_list

jsonStr = json.dumps(port_dict, sort_keys=True, indent=4)

print jsonStr我们只需要在portlist 中添加我们想要监控的端口即可。

小结

上面就是小编对批量添加端口的分享,希望能帮助您!

208

208

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?