一、总述

本文是想通过分析对RDP协议进行协议还原,在总述这章描述了本次分析后对RDP协议还原的可行性;在第二、三章节描述了RDP协议交互的具体过程;在第四章节描述了使用中间人攻击的方法进行解密的可行性测试;在第五章节列出了本次分析过程中参考的相关资料。

1.分析目的

通过分析能够对使用RDP协议的远程控制工具的操作进行还原,比如:在远程过程中对远程桌面的文件进行传输。

2.分析方法

本文分别使用了两种方法进行分析:1)对远程桌面过程中产生的流量报文进行分析,在分析过程中发现RDP协议在建立连接时使用了加密技术,加密后的报文是看不出来的,因此采用第二种方法;2)采用中间人攻击的方法,试图对加密的报文进行解密,然后再使用第一种方法进行分析;

3.中间人工具的选择

在使用中间人攻击时选择了两个工具:rdpy和rdpproxy。

选择这两个工具的原因是它们都是有源代码的,rdpy使用的是Python语言,而rdpproxy使用的是C语言。

4.分析结论

4.1 rdpproxy测试结论

该工具已不能进行中间人攻击,在进行中间人攻击时会报错误提示:“数据加密错误”。

4.2 rdpy测试结论

可成功进行中间人攻击,该工具还能回放在远程过程中的所用操作,也就是说使用该工具是对RDP可以进行解密的。不过有时还会出现像rdpproxy时的错误提示:“数据加密错误”,导致无法远程服务器。

4.3 分析结论

通过以上的方法我们可以得到如下结论:可以使用RDPY工具对RDP协议的加密层进行解密(不是每次都能成功)。主要问题在于RDPY是使用python语言编写的,而我们是要用C语言去编写,因此我们需要把python语言翻译成C语言后才能对其进间解密,这个工程是很大的,需要大量的工作量,且这个工具还不是每次都可以攻击成功,因此能否使用这个工具进行下一步工作还需要进一步的商讨。

二、协议交互概述

特别说明:RDP从连立到结束始终是一条流,在整个连接阶段,RDP协议采用TPKT协议进行封装并传输数据。

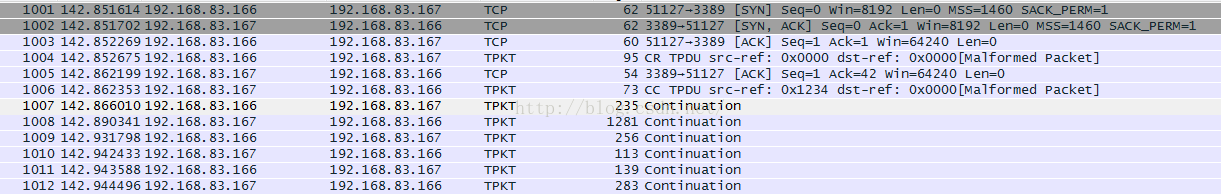

根据我们当前抓包分析情况是这样的:

1.先进行TCP三次握手连接,成功之后进入下一步。

2.客户端首先发送ISO层连接请求(ISO层连接在TPKT协议之上)

3.服务器收到后发送ISO连接确认

4.确认后的TPKT的数据部分全部是SSL加密,已无法看到后面的协议交互过程

网上搜集的资源关于RDP交互过程如下(来源于CSDN博客):

1.客户端连接服务器

2.ISO数据层建立连接

3.发送初始协议相关信息,接收加密、解密密钥(此部分应该就是我们自已分析时的SSL加密部分)

4.虚拟通道申请

5.加密形式发送客户端系统信息,同时验证加密协议

6.平台软件证书验证

7.各功能建立连接,各功能数据传输,功能实现

三、协议连立具体过程

1.当前报文整体交互过程

如下图

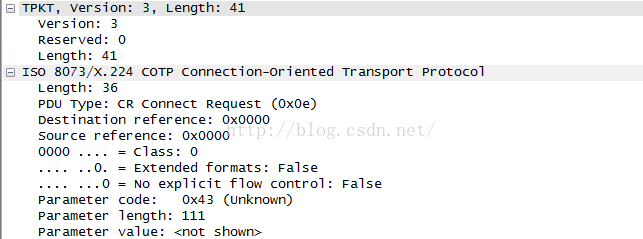

2.三次握手后进行ISO层连接请求

TPKT下面分别是版本、保留字段和长度

ISO请求连接前2个分别是长度和TPDU类型,0x0e代表请求,0xd0代表请求确认,下图是确认的报文:

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

925

925

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?