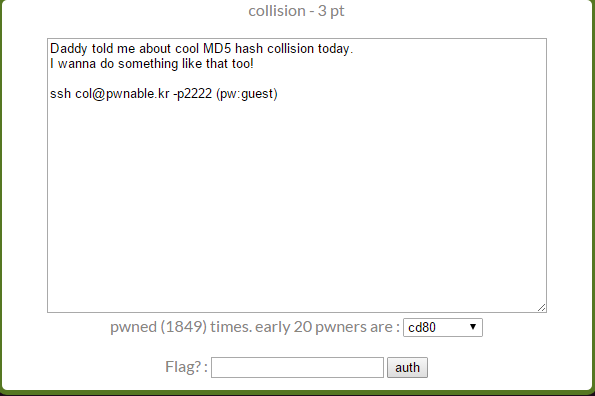

题目:

题目链接:http://pwnable.kr/play.php

——>连接登录查看源码如下:

#include <stdio.h>

#include <string.h>

unsigned long hashcode = 0x21DD09EC;

unsigned long check_password(const char* p){

int* ip = (int*)p;

int i;

int res=0;

for(i=0; i<5; i++){

res += ip[i];

}

return res;

}

int main(int argc, char* argv[]){

if(argc<2){

printf("usage : %s [passcode]\n", argv[0]);

return 0;

}

if(strlen(argv[1]) != 20){

printf("passcode length should be 20 bytes\n");

return 0;

}

if(hashcode == check_password( argv[1] )){

system("/bin/cat flag");

return 0;

}

else

printf("wrong passcode.\n");

return 0;

}根据

if(strlen(argv[1]) != 20){

printf("passcode length should be 20 bytes\n");

return 0;

}

得输入的长度为20

根据

if(hashcode == check_password( argv[1] )){

system("/bin/cat flag");

return 0;

}

得check_password[argv[1]] == hashcode,

即check_password[argv[1]] == 0x21DD09EC,

而check_password的作用就是将输入的数据用整型转换,求和返回。

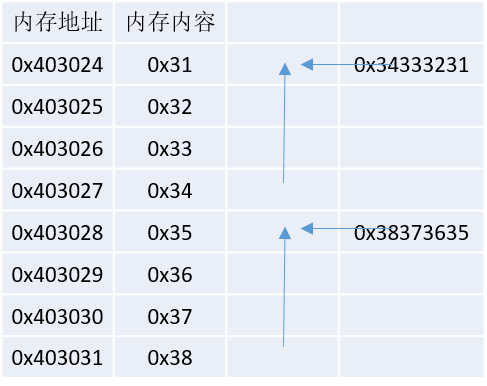

如果输入的数据为12345678,用整型转换时的内存情况如下:

对20个字节,要构造输入的整型转换后的5个整数求和 == 0x21DD09EC,第一个想法是:前16个字节赋\x00,最后4个字节为0xEC09DD21,但是\x09是HTab,输入会被阻断。

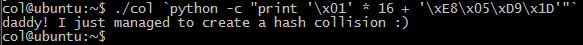

第二个想法:前16个字节赋\x01,最后4个字节为\xE8\x05\xD9\x1D,嗯,就这样。

./col `python -c "print '\x01' * 16 + '\xE8\x05\xD9\x1D'"`flag:daddy! I just managed to create a hash collision :)

462

462

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?