TCP/IP协议攻击实验1

实验环境:

Linux ubuntu 3.13.0-24-generic

#46-Ubuntu SMP Thu Apr 10 19:11:08 UTC 2014

x86_64 x86_64 x86_64 GNU/Linux

安装工具

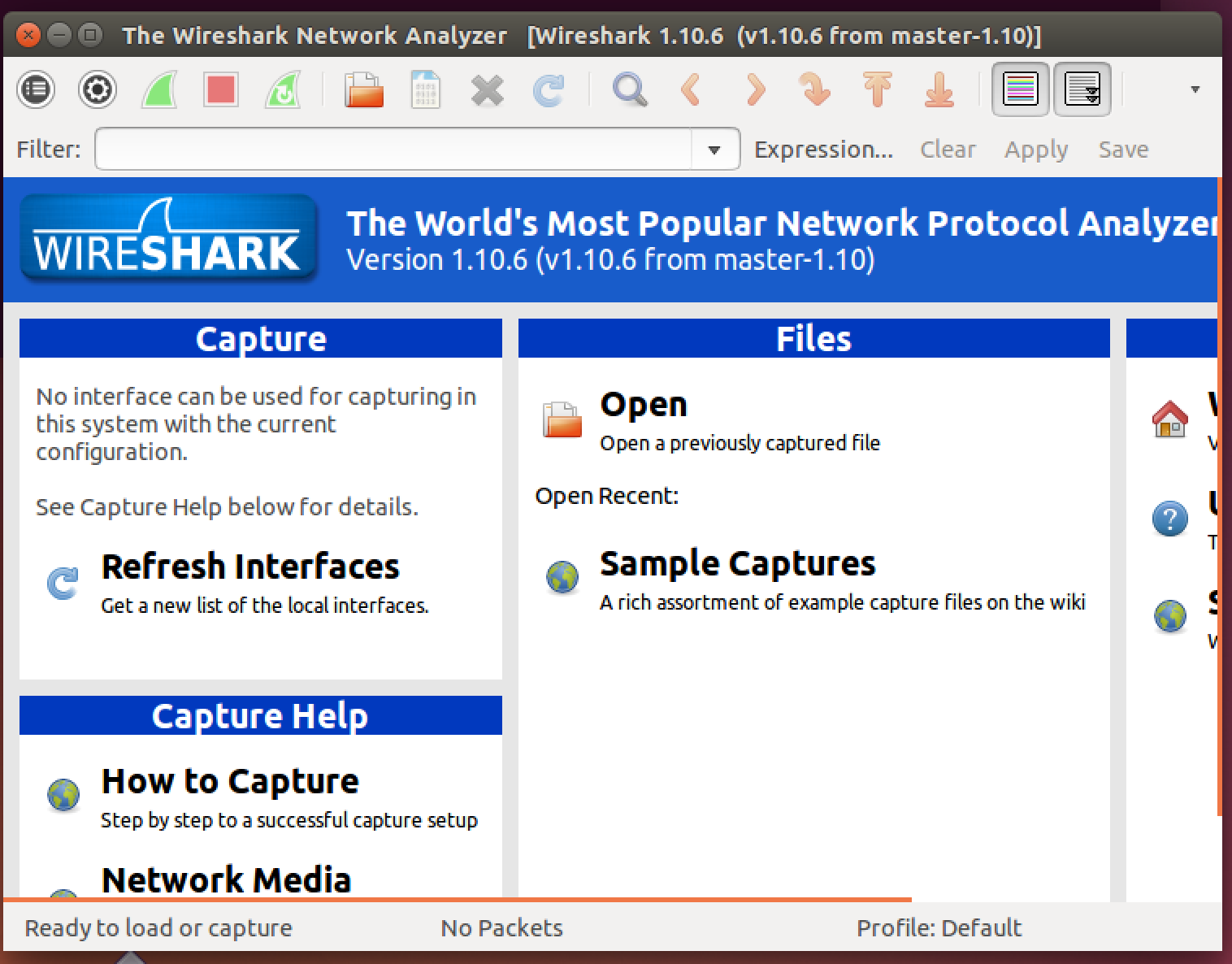

1、Wireshark

sudo apt-get install wireshark

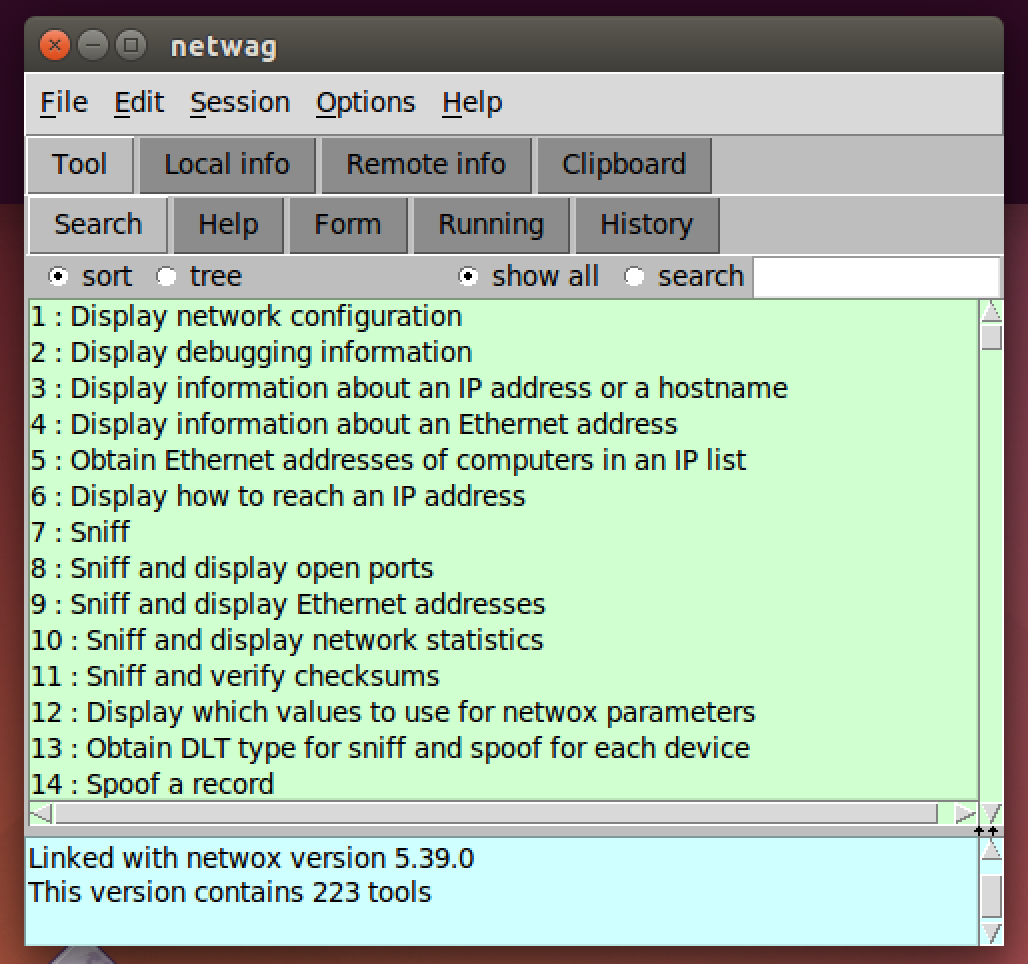

2、Netwag

sudo apt-get install netwag

3、Netwox

sudo apt-get install netwox

检查安装情况

1、Wireshark

wireshark

2、Netwag

netwag

3、Netwox

netwox

这篇博客介绍了如何进行TCP/IP协议攻击的实验,包括ARP缓存中毒和ICMP重定向。实验在Ubuntu环境下,使用Wireshark、Netwag和Netwox作为工具。在ARP缓存中毒实验中,详细解释了攻击原理和步骤,通过伪造ARP应答导致数据被窃听或发送失败。在ICMP重定向攻击实验中,解释了攻击原理,通过发送ICMP重定向信息修改目标主机的路由表。

这篇博客介绍了如何进行TCP/IP协议攻击的实验,包括ARP缓存中毒和ICMP重定向。实验在Ubuntu环境下,使用Wireshark、Netwag和Netwox作为工具。在ARP缓存中毒实验中,详细解释了攻击原理和步骤,通过伪造ARP应答导致数据被窃听或发送失败。在ICMP重定向攻击实验中,解释了攻击原理,通过发送ICMP重定向信息修改目标主机的路由表。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?