恶意代码防范 实验一

实验目的

了解并熟悉给定的工具:

- PEiD

- Ollydbg

- Upxshell

- UPX脱壳终结者

使用所给文件完成以下问题

- 这些文件何时编译的?

- 这两个文件是否有迹象被加壳或混淆?证据何在?

- 是否有导入函数?功能?

- 是否有任何其他文件或基于主机的迹象,让你可以再受感染系统上查找?

- 是否有关于网络的恶意代码感染迹象?

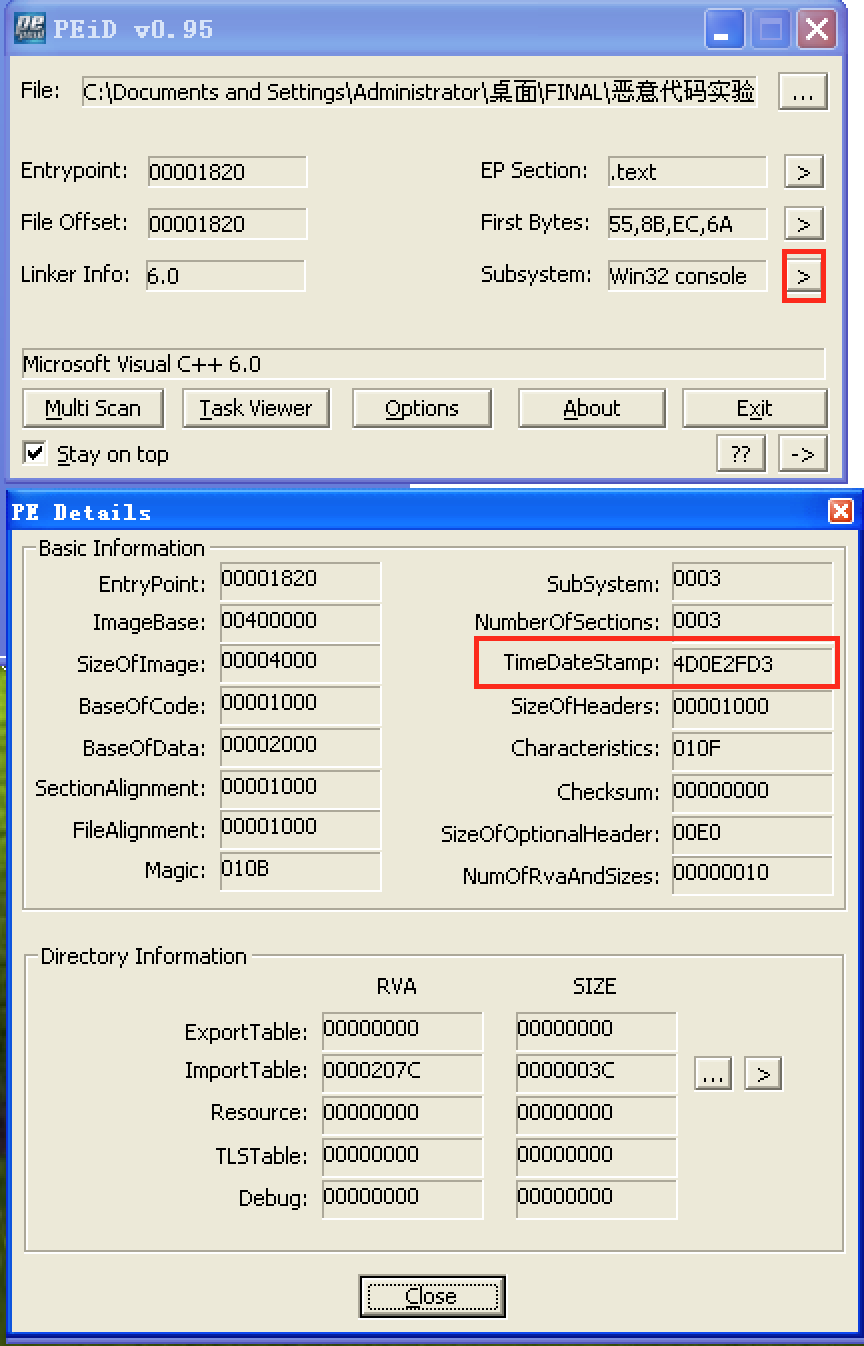

1、这些文件何时编译的

使用PEiD打开文件,可以看到这个文件编译时间的时间戳,把这个十六进制时间戳转换成十进制就可以在站长工具 > Unix时间戳查到这个时间戳对应的北京时间。

说明这个文件编译于北京时间2010/12/20 0:16:19。

2、这两个文件是否有迹象被加壳或者混淆?证据何在?

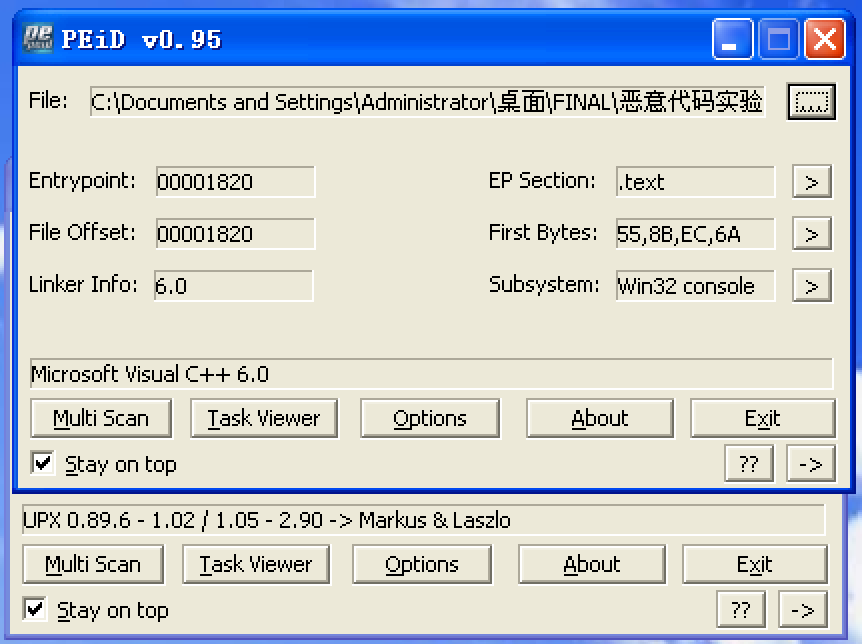

我们用PEiD打开这两个文件,发现底下都写着Microsoft Visual C++ 6.0,就此看来,以这个软件扫描的能力内这两个文件都是没有加壳、没有被混淆的。

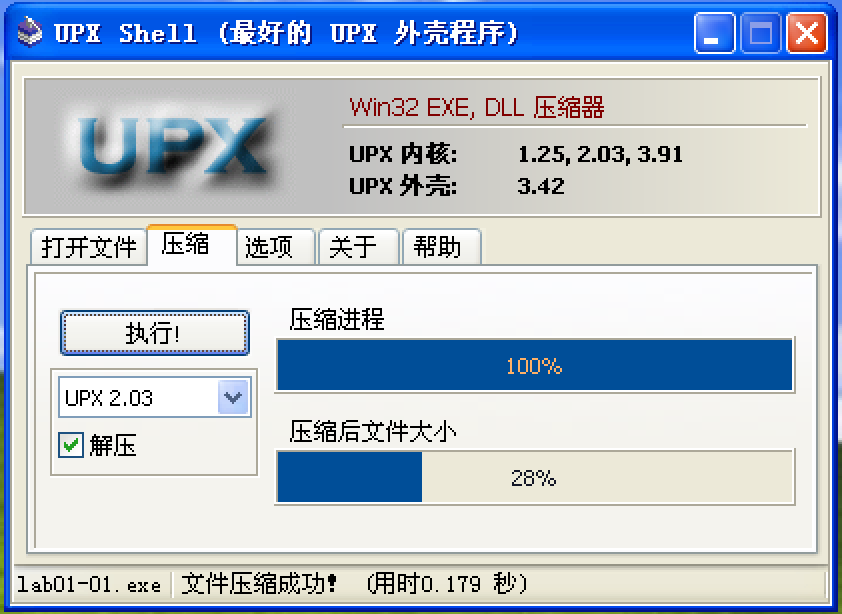

为了验证这个结论,我把其中一个文件Lab01_01.exe使用工具Upxshell加壳,再用PEiD查看,发现底下不再是原来的VC6.0了,变成了UPX加壳的信息,说明加壳成功了。

我发现Olldbg不仅在后面的实验内容中可以使用到,这个地方我们还可以用Olldbg自带的脱壳脚本和

本文介绍了一个关于恶意代码防范的实验,通过使用PEiD, Ollydbg等工具,分析文件的编译时间、是否加壳、导入函数、潜在的主机和网络感染迹象。实验结果显示文件未加壳,含有文件操作和网络活动的迹象。"

94959843,8243203,ACM动态规划实践:从困惑到理解,"['动态规划入门', '算法']

本文介绍了一个关于恶意代码防范的实验,通过使用PEiD, Ollydbg等工具,分析文件的编译时间、是否加壳、导入函数、潜在的主机和网络感染迹象。实验结果显示文件未加壳,含有文件操作和网络活动的迹象。"

94959843,8243203,ACM动态规划实践:从困惑到理解,"['动态规划入门', '算法']

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

890

890

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?