1. 直接来用ettercap的图形界面来实现吧,sudo ettercap -G

2. 在菜单sniff中选择unified sniffer,再选择你用的网卡。

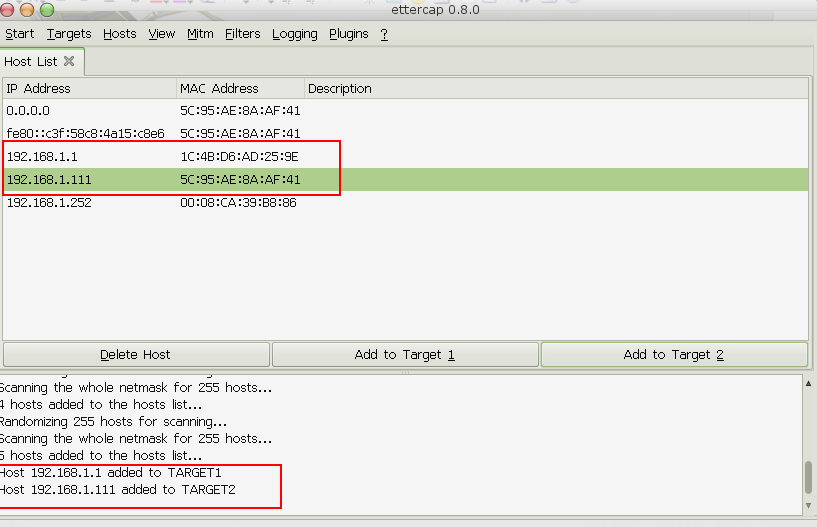

3. 菜单中选择hosts-->scan for hosts,之后选择hosts-->hosts list。从中将路由器的ip加到target 1,将要攻击的电脑ip加到target 2。不过这个scan有点问题,老是不准确,也可能和无线有关,有时手机不用时会自动断开。但是还会扫到一些硬件地址连接,不知道为什么。

4. 接下来就是arp毒化的过程了,选择Mitm ---> arp poisoning,选择sniffer remote connections,之后再选择start--> start sniffer

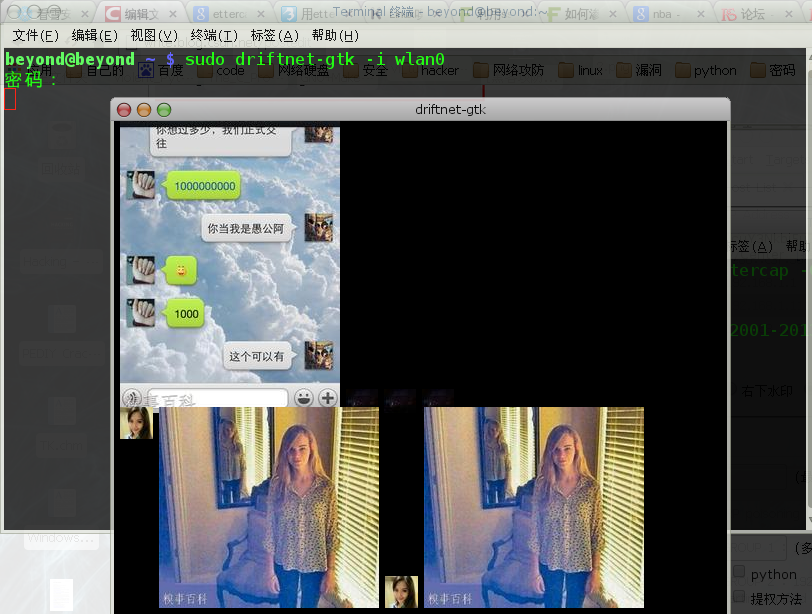

上面就完成了arp毒化的过程了,有时会失败,要多试几次。接下来就可以用driftnet来查看被攻击手机或者电脑的正在查看的图片了。

sudo driftnet-gtk -i wlan0

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?