好久没做CTF题了,一是感觉前几次网赛被虐的够呛,二是各种杂事也越来越多。偶然看到了网上这套成都信息工程大学的练习题,感觉难度上比较适合我这种菜鸟,于是抽空做了一些,然而由于水平和时间原因最终也才完成11/41,这里就记录一下我解出的11道题。以及将来学会的题,也会在后面增加。

Misc (杂项)

签到题

听说关注syclover微博,私信有惊喜呦。

一开始微博加错了,加了个无辜的妹子。。。正确的ID是 @三叶草小组Syclover,加关注后它会自动私信flag。

flag: SYC{Welcome_To_Geek_Challenge_2015}

口号更新

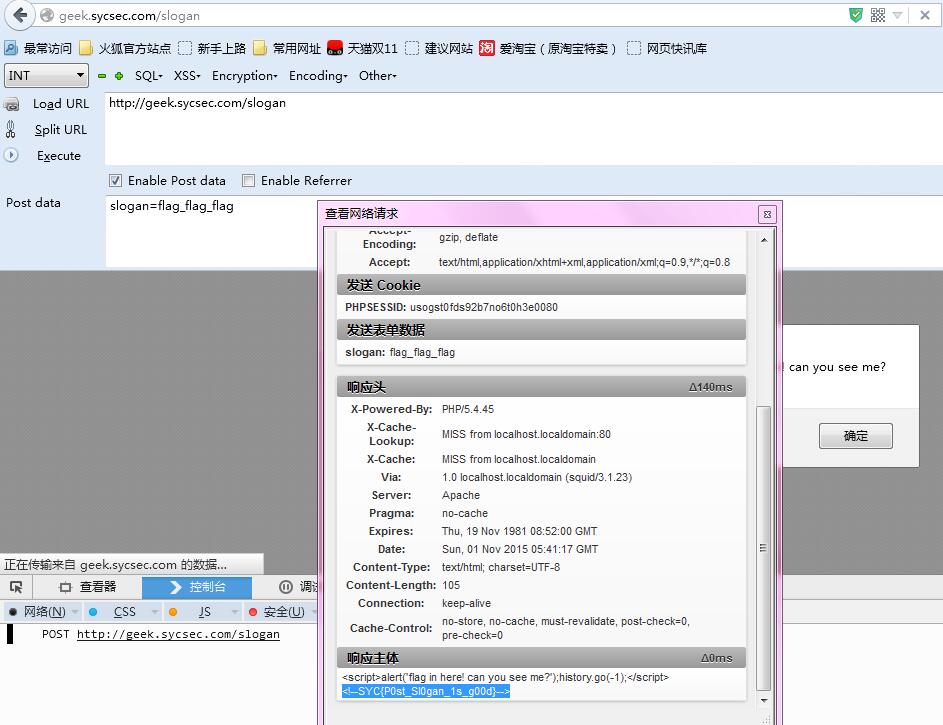

hi!你的flag掉了,在zone里面,同样存在一个小提示,快去更新口号,听说更新内容为flag_flag_flag的时候会爆出flag。

查看 geek.sycsec.com/zone 的源代码,发现如下注释:

<!--do you kown how to update slogan? /slogan -->先GET一下,失败了: geek.sycsec.com/slogan?slogan=flag_flag_flag

然后用burpsuite POST了一下,又失败了,于是这题就放了好久。。。直到学长说用Firefox的Hackbar去POST能过。。。这简直是坑我们Chrome选手啊。。。

然后用Firefox搞了一发,果然弹窗了,在响应中找到了flag。

截图如下:

(?Д?)

(゚Д゚) 同学们都太给力了,我必须要放一点新题目了。

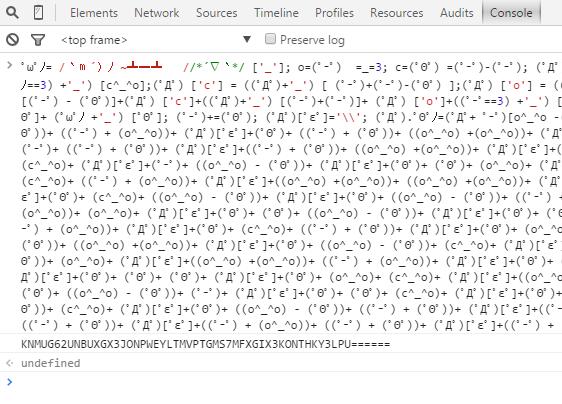

http://geek.sycsec.com/download/misc/AAencode

打开题目看到了一堆颜文字。。。

最开始看到这种神奇代码是在知乎一个问题下(时间略久找不到链接了),把那段颜文字复制到Console里跑一下就能自动点赞+关注,后来了解到是一种叫AAencode的js代码加密,可以在 这个网站 在线加密。

同理,将这段代码扔到Console里跑一下:

得到一段神奇的字符串:

KNMUG62UNBUXGX3JONPWEYLTMVPTGMS7MFXGIX3KONTHKY3LPU======

有点像base64,但是解不出来,就只能做到这里了。。。

PS. 感谢评论区的同学,这是base32编码,网上可以找到解码器,解码后的结果是:

SYC{This_is_base_32_and_jsfuck}

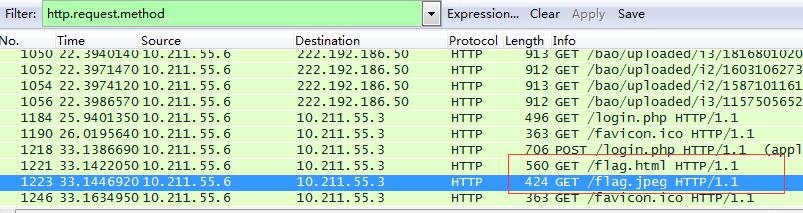

大鲨鱼

有同学反映这次没有图片相关的题目,那我出一道好了。 大家快来做啊。

http://geek.sycsec.com/download/misc/wireshark.pcapng

这个是流量包文件,一般用Wireshark分析。打开发现总共有1200多条报文,那就筛选一下,看里面有没有我们感兴趣的内容,一看果然有:

说明在1223号这里请求了flag.jpeg,然后去掉筛选往下找,发现在1239号收到了这张图片。于是打开1239号并把图弄出来(Wireshark右键菜单的“Export Selected Packed Bytes…”可以把整块内容导出到新文件,挺好用的功能~),打开导出的图片,获得flag:

会不会写代码?

会不会写代码?听说里面隐藏了一个flag(syc是要大写)

http://geek.sycsec

本文记录了作者参与的一次网络安全挑战——极客大挑战,涉及Misc、Web等多个类别,包括签到题、口号更新等11道题目。作者通过分析源代码、解码加密字符串、利用Wireshark分析流量包等方式解题,展现了CTF比赛中常见的解题技巧。尽管只完成了部分题目,但作者表示将继续学习提升,以应对更多挑战。

本文记录了作者参与的一次网络安全挑战——极客大挑战,涉及Misc、Web等多个类别,包括签到题、口号更新等11道题目。作者通过分析源代码、解码加密字符串、利用Wireshark分析流量包等方式解题,展现了CTF比赛中常见的解题技巧。尽管只完成了部分题目,但作者表示将继续学习提升,以应对更多挑战。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

420

420

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?