实验环境:Linux(Windows XP Professional)

工具链接:虚拟机密码(123456)https://pan.baidu.com/disk/main?_at_=1718534727827#/index?category=all&path=%2F%E8%99%9A%E6%8B%9F%E6%9C%BA

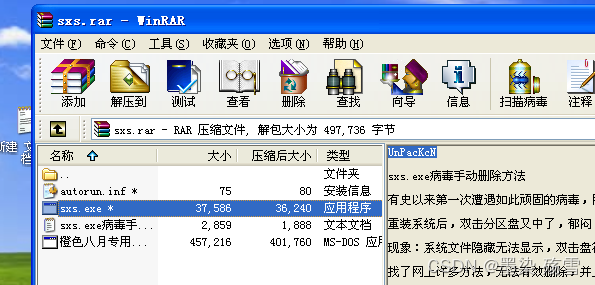

什么是sxs.exe病毒

sxs.exe是一个盗取QQ账号密码的木马病毒,特点是可以通过 可移动磁盘与网络传播。属于木马病毒的一种。

分析病毒

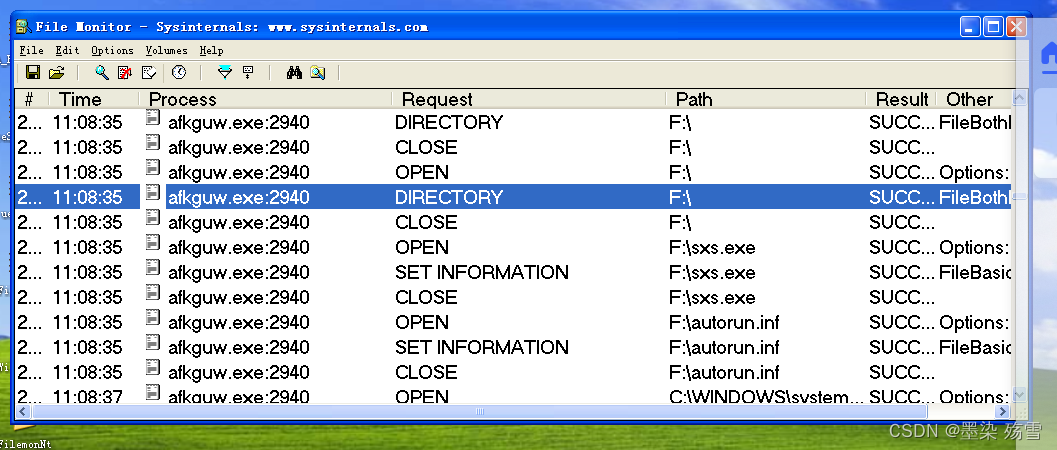

在虚拟机内利用FilemonNt,Process Explorer等工具对SXS病毒进行解析

先打开压缩包双击蓝色进程运行左边为程序,右边为密码

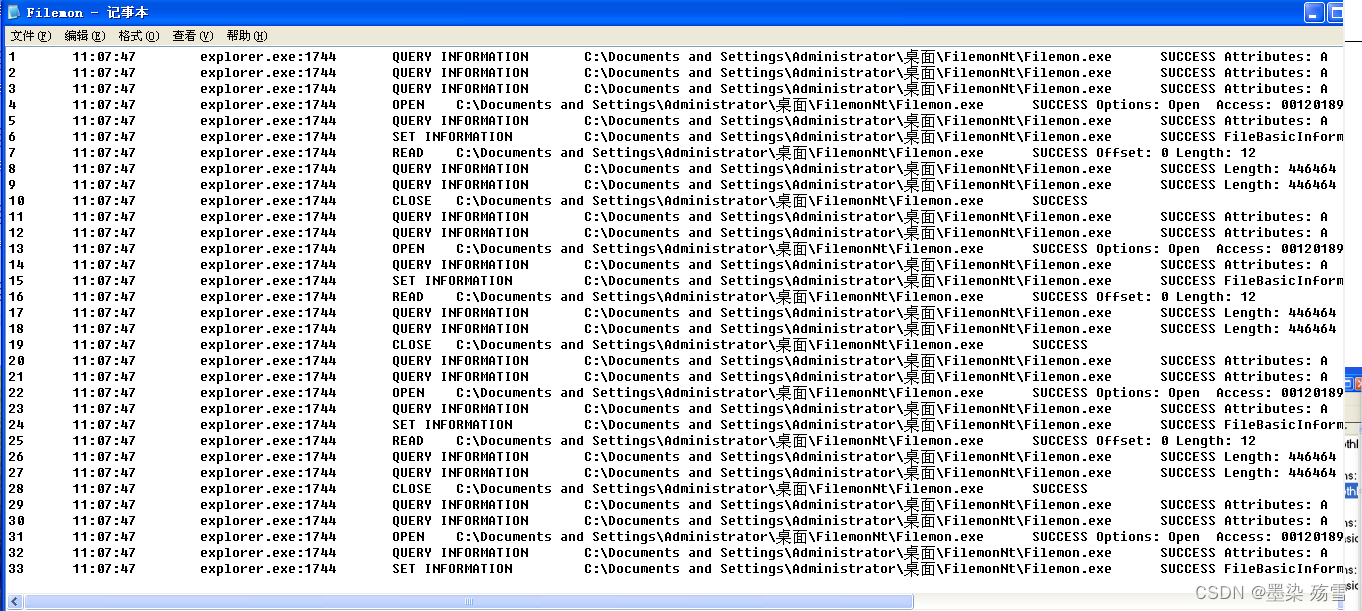

运行一段时间后将File monitor中内容导出 File---Save As 导出到桌面

运行一段时间后将File monitor中内容导出 File---Save As 导出到桌面

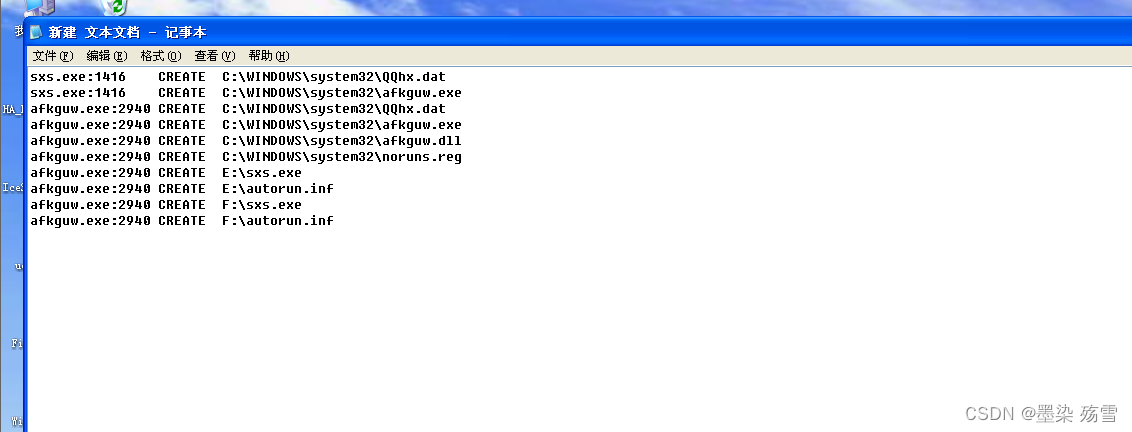

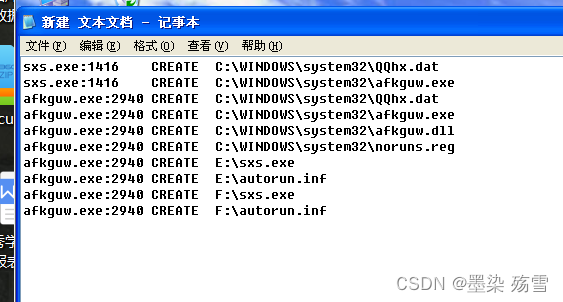

在文件中进行查找 “create” 关键字 将匹配到的内容与Process Explorer中进程对比,病毒一般属于用户进程

sxs.exe:1416 CREATE C:\WINDOWS\system32\QQhx.dat

sxs.exe:1416 CREATE C:\WINDOWS\system32\afkguw.exe

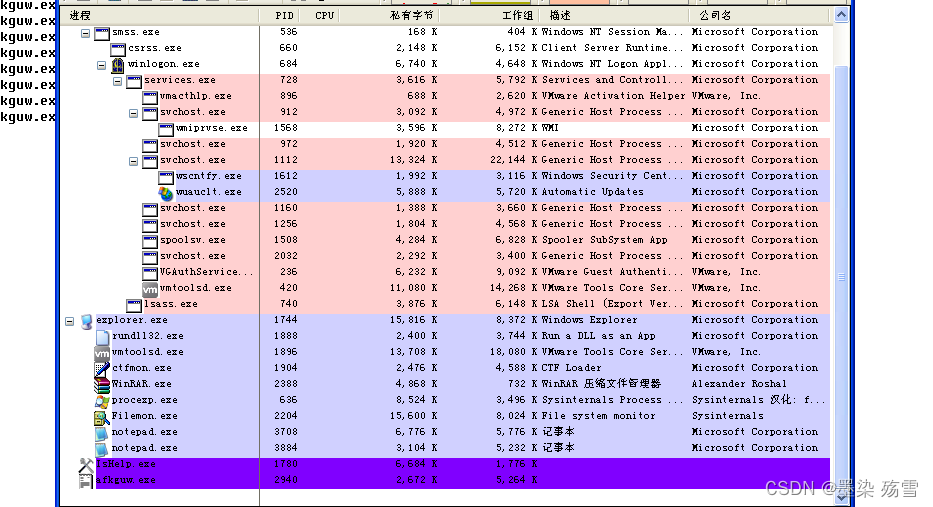

由查找可见该病毒在C盘目录下创建了QQhx.bat,与afkguw.exe文件 进程为1416 但我们在表中并未发现该进程是因为病毒在运行一段时间后会自我终结掉并产生一个新的进程代替运行afkguw.exe便是在SXS病毒自我终结前产生的代替运行进程

afkguw.exe:2940 CREATE C:\WINDOWS\system32\QQhx.dat

afkguw.exe:2940 CREATE C:\WINDOWS\system32\afkguw.exe

afkguw.exe:2940 CREATE C:\WINDOWS\system32\afkguw.dll

afkguw.exe:2940 CREATE C:\WINDOWS\system32\noruns.reg

afkguw.exe:2940 CREATE E:\sxs.exe

afkguw.exe:2940 CREATE E:\autorun.inf

afkguw.exe:2940 CREATE F:\sxs.exe

afkguw.exe:2940 CREATE F:\autorun.inf

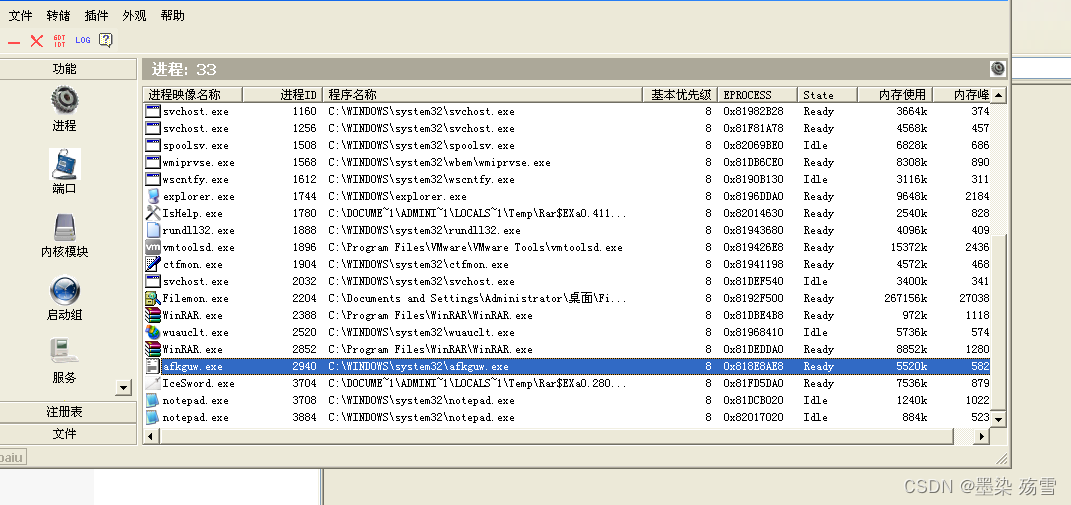

这些便是代替进程对电脑做的操作 可见该进程号为2940

属于用户进程,首先该进程与SXS病毒做了相同操作生存QQhx.bat,与afkguw.exe文件

随后该进程生存了一个 .dll的动态链接库 便于在程序运行时可修改内容增加病毒功能

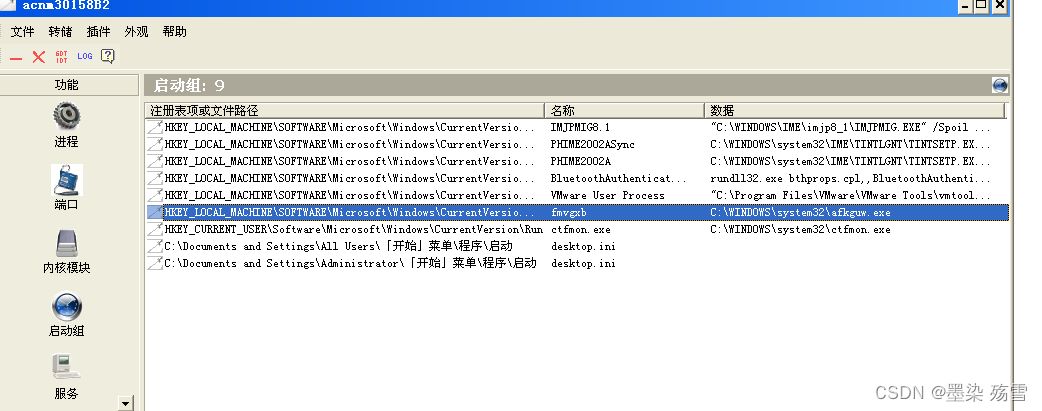

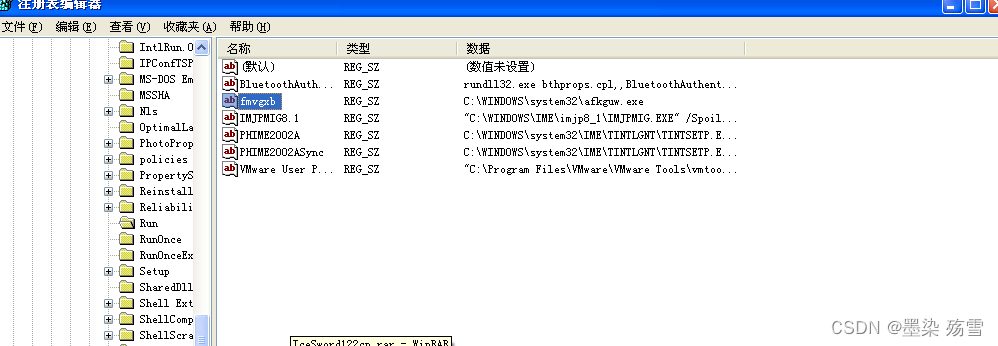

之后该病毒noruns.reg更改了系统注册表并自行删除便于病毒隐藏存在,再之后病毒对E,F两个盘进行了相同操作 autorun.inf 该文件用于自行启动激活病毒的运行。

删除该病毒

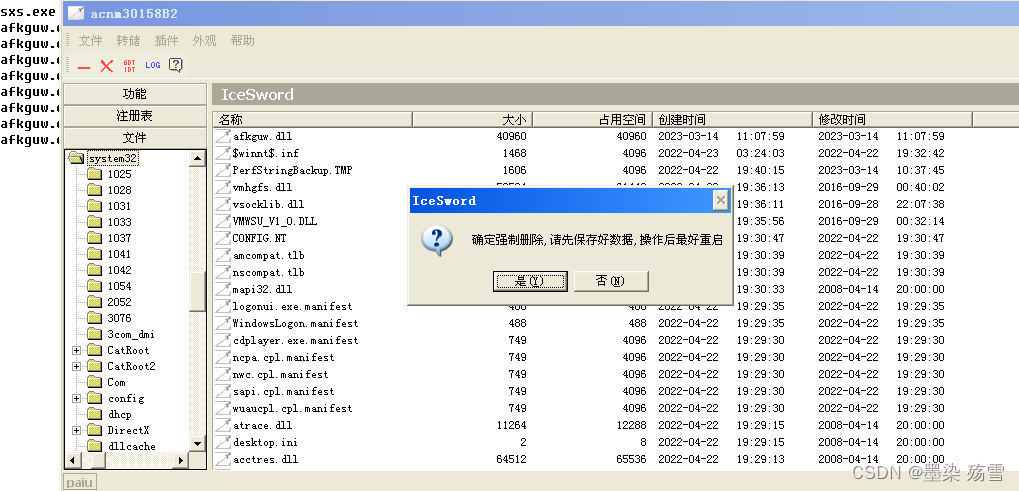

在删除时我们使用到了iceword工具

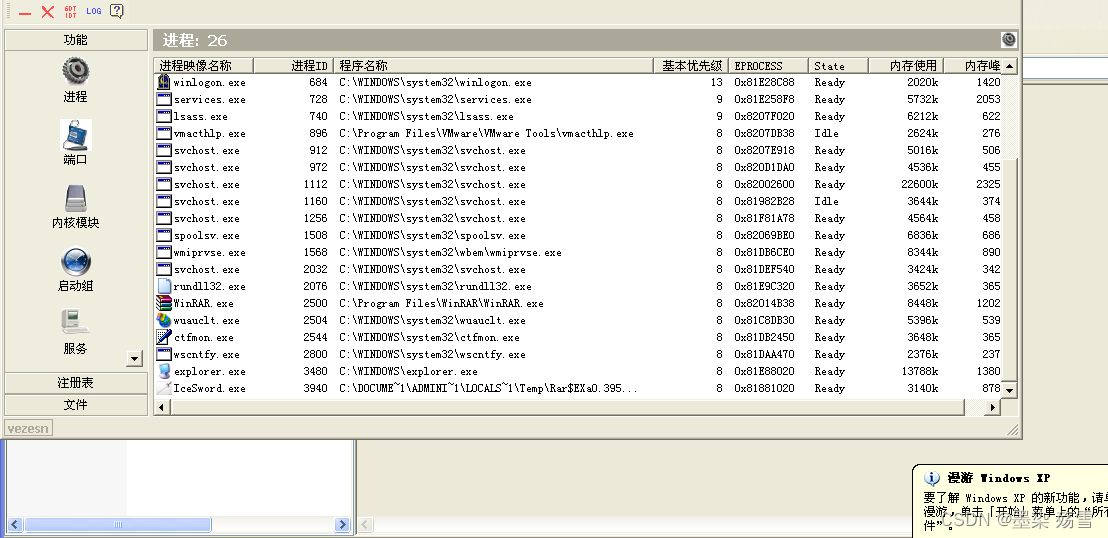

首先在该工具的进程中找到该病毒进程进行关闭

然后在该工具的启动组中找到该病毒在注册表启动组中的位置并进行删除

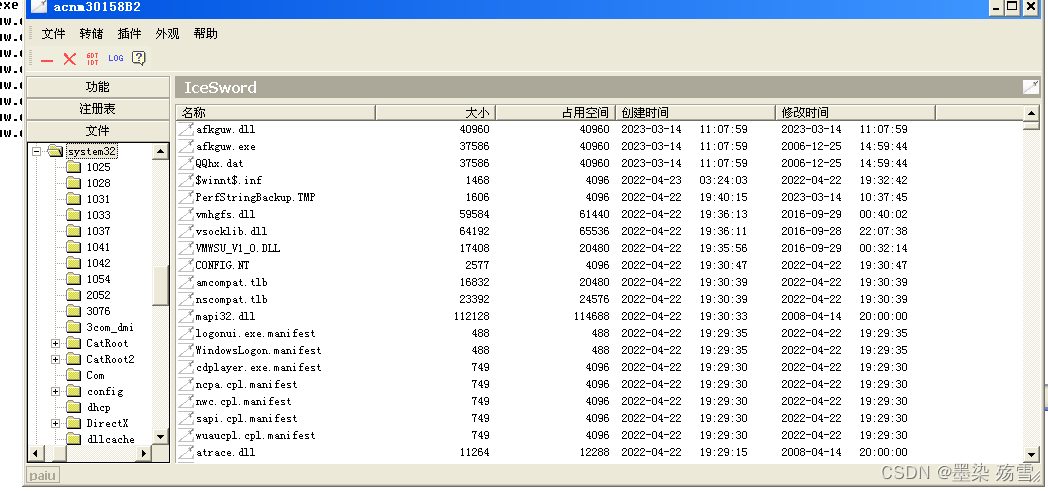

然后这个病毒就没有自启动与复制功能,这时我们便可以通过工具iceword中的文件功能进行查看剩下的病毒位置(因为病毒在电脑系统中是隐藏存在的所以要借助工具进行查看,当然也可以使用终端代码 ls -a)并删除病毒副本

然后根据之前查找的病毒位置对照着删除在C盘下的病毒文件

该病毒在C盘windows\system32路径下对应过去将文件按照创建时间排序便可以找到该病毒文件

将剩余的病毒强行删除即可,然后重启系统后发现病毒文件已消失,此时说明已经成功清除病毒文件。

程序化清除sxs病毒:

1491

1491

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?