目录

前言:

为了防止安卓APP被破解、反编译、出现盗版。开发人员就对APP的核心代码进行加密保护,其中对DEX文件加密为最重要的点。对APP进行加壳能加大被破解的难度。

加壳的相关:

当前主流的加壳原理:将原Dex文件加密,加密后的Dex文件和壳Dex文件一起重新打包,产生新的Dex文件。

常用脱壳工具:

1< Frida-dexdump 一款基于frida的脱壳工具

2< Frida_Fart 同样是基于frida的脱壳工具,这款更好用。

辨别是否加壳:

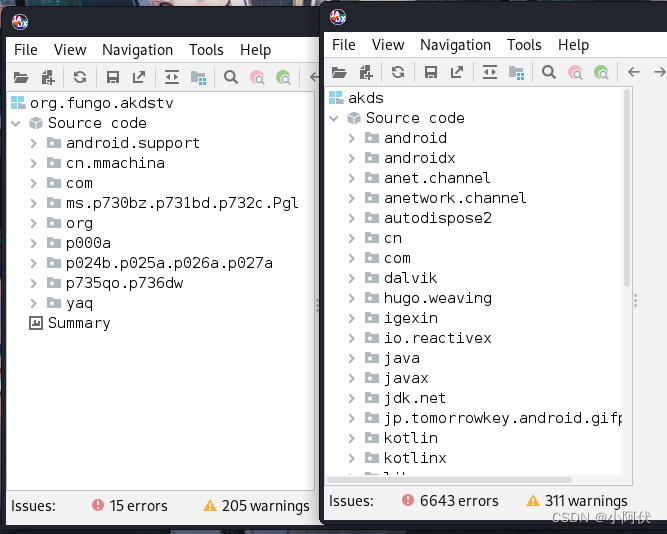

直接将app拖入jadx里面进行查看,如下图

可以看到,上面apk里面的内容特别少,这种就是加了壳的软件,需要进行脱壳处理,而下面的apk则是正常的,这种就是没有加壳的apk。

dexdump进行脱壳:

我们先用dexdump进行脱壳,首先命令安装dexdump

pip3 install frida-dexdump 安装Frida-dexdump

adb shell 连接手机并打开frida

bullhead:/ $ su

bullhead:/ # cd data/local/tmp

bullhead:/data/local/tmp # ./f

frida-server-12.8.0-android-arm64

bullhead:/data/local/tmp # ./frida-server-12.8.0-android-arm64 接着用adb命令查看手机上当前软件的包名

adb shell dumpsys window | grep mCurrentFocus 查看包名拿到包名后,运行dexdump

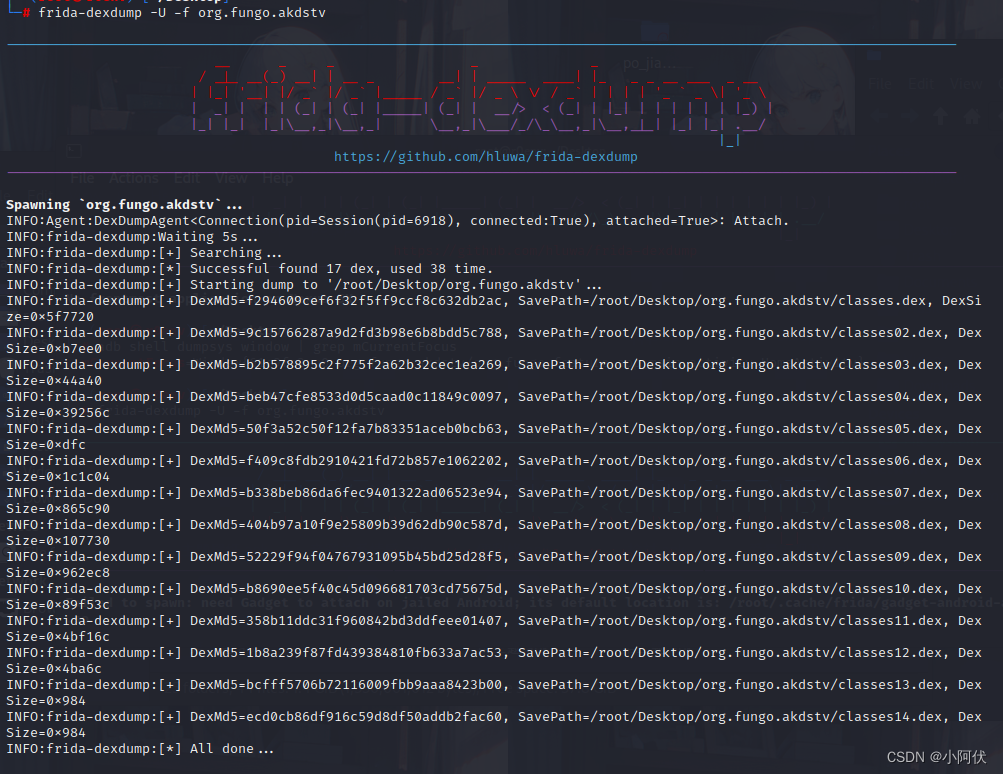

frida-dexdump -U -f org.fungo.akdstv

然后找到对应的文件夹,就可以看到我们脱下来的dex文件了,如下图:

将整个文件夹拖入jadx进行脱壳前后对比,如下图,右边就是脱过壳的app。

然后就可以开始分析关键代码了。

Fart进行脱壳:

首先通过下面链接下载Fart的zip包

然后将zip解压出来,然后将目录中的 fart.so 与 fart64.so 推送到 /data/app目录下。

也可以先推送到别的文件夹,然后adb shell获取root权限再用下面命令

mv 文件 data/app 移动到app文件夹下面。

然后使用 chmod 777逐一给权限。

然后找到frida_fart_hook.js文件,用frida进行注入,结果如下图

frida -U -f org.fungo.akdstv -l frida_fart_hook.js --no-pause

脱出来的dex文件是在手机里面的,所以我们需要把他们pull到电脑上面,结果如下图:

adb pull /sdcard/akds

脱壳对比

将整个文件夹拖入jadx里面,然后和dexdump脱壳的结果进行对比。

如下图:

右边的是fart脱壳后拖入jadx的结果,再贴一张用fart脱壳机脱出来的dex。

如下图:

总结:

本文展示了两种脱壳工具的使用方式,并且进行了比较,从脱壳对比中可以看出使用顺序,dexdump < FART < frat脱壳机

三个方法是使用方式的变化,但最终都是要达到脱壳的目的,所以可以配合使用。

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?