| report-sample | 要求浏览器报告所有图片请求的样本,用于调试和分析 | image-src 'report-sample'; |

| data: | 允许加载data:协议的图片资源,如文件上传等 | image-src 'data:'; |

| https: | 只允许加载HTTPS协议的图片资源 | image-src 'https:'; |

以下是一个示例(允许从同一域名加载框架资源):

server {

listen 80;

server_name example.com;

location / {

add_header Content-Security-Policy "img-src 'self' https://example.com/images";

# 其他配置...

}

}

3.9media-src指令的参数、说明和示例

| 参数 | 说明 | 示例 |

|---|---|---|

self | 允许加载同源的媒体资源 | media-src 'self'; |

* | 允许加载任意来源的媒体资源 | media-src '*'; |

none | 不允许加载任何媒体资源,是最严格的设置 | media-src 'none'; |

report-sample | 要求浏览器报告所有媒体请求的样本,用于调试和分析 | media-src 'report-sample'; |

data: | 允许加载data:协议的媒体资源,如文件上传等 | media-src 'data:'; |

https: | 只允许加载HTTPS协议的媒体资源 | media-src 'https:'; |

以下是一个示例(允许从同一域名加载媒体资源):

server {

listen 80;

server_name example.com;

location / {

add_header Content-Security-Policy "media-src 'self' https://example.com/media;";

# 其他配置...

}

}

3.10object-src指令的参数、说明和示例

| 参数 | 说明 | 示例 |

|---|---|---|

self | 允许加载同源的对象资源 | object-src 'self'; |

* | 允许加载任意来源的对象资源 | object-src '*'; |

none | 不允许加载任何对象资源,是最严格的设置 | object-src 'none'; |

report-sample | 要求浏览器报告所有对象请求的样本,用于调试和分析 | object-src 'report-sample'; |

data: | 允许加载data:协议的对象资源,如文件上传等 | object-src 'data:'; |

https: | 只允许加载HTTPS协议的对象资源 | object-src 'https:'; |

以下是一个示例(禁止从任何来源加载对象资源):

server {

listen 80;

server_name example.com;

location / {

add_header Content-Security-Policy "object-src 'none';";

# 其他配置...

}

}

3.11script-src指令的参数、说明和示例

| 参数 | 说明 | 示例 |

|---|---|---|

self | 只允许从同源加载脚本。 | script-src 'self' |

unsafe-inline | 允许内联脚本,但可能会存在安全风险。 | script-src 'unsafe-inline' |

https://example.com/js/ | 只允许从指定的URL加载脚本。 | script-src 'https://example.com/js/' |

strict-dynamic | 如果脚本是通过动态方式插入到页面中的,则不允许执行该脚本。如果脚本是静态的,则允许执行。 | script-src 'strict-dynamic' |

nonce (仅适用于HTTPS) | 要求脚本必须具有特定的随机值(nonce),以防止重复攻击。 | script-src 'nonce https://example.com/js/' |

hash (仅适用于HTTPS) | 要求脚本必须具有特定的哈希值,以防止重复攻击。通常与nonce一起使用。 | script-src 'hash https://example.com/js/' |

report-sample (仅适用于HTTPS) | 要求服务器在响应头中包含一个样本,以便CSP能够检测到潜在的XSS攻击。通常与report-uri指令一起使用。 | script-src 'report-sample https://example.com/js/' |

upgrade-insecure-requests (仅适用于HTTPS) | 要求将所有不安全的请求升级为HTTPS请求,以提高安全性。通常与report-uri指令一起使用。 | script-src 'upgrade-insecure-requests https://example.com/js/' |

blockallmixedcontent (仅适用于HTTPS) | 要求将所有混合内容的请求升级为HTTPS请求,以提高安全性。通常与report-uri指令一起使用。 | script-src 'blockallmixedcontent https://example.com/js/' |

以下是一个示例(允许从同一域名加载资源):

server {

listen 80;

server_name example.com;

location / {

add_header Content-Security-Policy "script-src 'self' https://ajax.googleapis.com;";

# 其他配置...

}

}

3.12style-src指令的参数、说明和示例

| 参数 | 说明 | 示例 |

|---|---|---|

self | 只允许从同源加载样式表。 | style-src 'self' |

unsafe-inline | 允许内联样式,但可能会存在安全风险。 | style-src 'unsafe-inline' |

https://example.com/css/ | 只允许从指定的URL加载样式表。 | style-src 'https://example.com/css/' |

strict-dynamic | 如果样式表是通过动态方式插入到页面中的,则不允许执行该样式表。如果样式表是静态的,则允许执行。 | style-src 'strict-dynamic' |

nonce (仅适用于HTTPS) | 要求样式表必须具有特定的随机值(nonce),以防止重复攻击。 | style-src 'nonce https://example.com/css/' |

hash (仅适用于HTTPS) | 要求样式表必须具有特定的哈希值,以防止重复攻击。通常与nonce一起使用。 | style-src 'hash https://example.com/css/' |

report-sample (仅适用于HTTPS) | 要求服务器在响应头中包含一个样本,以便CSP能够检测到潜在的XSS攻击。通常与report-uri指令一起使用。 | style-src 'report-sample https://example.com/css/' |

upgrade-insecure-requests (仅适用于HTTPS) | 要求将所有不安全的请求升级为HTTPS请求,以提高安全性。通常与report-uri指令一起使用。 | style-src 'upgrade-insecure-requests https://example.com/css/' |

blockallmixedcontent (仅适用于HTTPS) | 要求将所有混合内容的请求升级为HTTPS请求,以提高安全性。通常与report-uri指令一起使用。 | style-src 'blockallmixedcontent https://example.com/css/' |

以下是一个示例(允许从 Google 的 AJAX API加载样式):

server {

listen 80;

server_name example.com;

location / {

add_header Content-Security-Policy "style-src 'self' https://fonts.googleapis.com;";

# 其他配置...

}

}

3.13report-uri指令的参数、说明和示例

| 参数 | 说明 | 示例 |

|---|---|---|

none | 不发送任何报告,是最严格的设置 | report-uri none; |

self | 向同源的URL发送报告 | report-uri self; |

* | 向任意URL发送报告 | report-uri *; |

http://example.com/report | 向指定的URL发送报告 | report-uri http://example.com/report; |

https://csp.example.com/report?source=%s&hash=%s | 向指定的安全站点发送报告,同时传递一些额外的信息,如来源和哈希值等 | report-uri https://csp.example.com/report?source=%s&hash=%s; |

以下是一个示例(添加了一个 report-uri 指令,用于指定报告 CSP 违规的 URL):

server {

listen 80;

server_name example.com;

location / {

add_header Content-Security-Policy "report-uri /csp-report.php;";

# 其他配置...

}

}

3.14upgrade-insecure-requests指令的参数、说明和示例

| 参数 | 说明 | 示例 |

|---|---|---|

none | 不升级不安全的请求,是最严格的设置 | upgrade-insecure-requests none; |

1 | 将HTTP升级请求(如HTTP/1.0到HTTP/1.1)视为不安全,不允许升级 | upgrade-insecure-requests 1; |

2 | 将HTTPS降级请求(如HTTPS到HTTP)视为不安全,不允许降级 | upgrade-insecure-requests 2; |

3 | 将不安全的跨域请求(如使用document.domain)视为不安全,不允许跨域请求 | upgrade-insecure-requests 3; |

在 Nginx 中,可以通过以下配置来启用或禁用 upgrade-insecure-requests 指令:

- 启用 upgrade-insecure-requests 指令:

http {

add_header Content-Security-Policy "upgrade-insecure-requests";

...

}

- 禁用 upgrade-insecure-requests 指令:

http {

add_header Content-Security-Policy "default-src 'self'; upgrade-insecure-requests off";

...

}

注意:在生产环境中,建议启用 upgrade-insecure-requests 指令,以防止潜在的安全风险。

3.15sandbox指令的参数、说明和示例

sandbox 为特定的元素或脚本添加额外的限制和安全策略,防止恶意代码执行和攻击行为。

sandbox 指令可以包含以下关键字进行配置:

| 关键字 | 说明 |

|---|---|

allow-scripts | 是否允许执行脚本 |

allow-same-origin | 是否允许同源脚本执行 |

allow-top-navigation | 是否允许导航到顶级域名 |

allow-forms | 是否允许提交表单 |

allow-pointer-lock | 是否允许启用鼠标锁定 |

allow-popups | 是否允许弹出窗口 |

allow-presentation | 是否允许使用全屏显示API |

allow-orientation-lock | 是否允许锁定屏幕方向 |

allow-downloads | 是否允许下载文件 |

allow-modals | 是否允许使用模态对话框 |

allow-user-activation | 是否允许用户激活内容(例如点击链接) |

require-same-origin | 要求同源脚本执行 |

require-cors | 要求跨域资源共享(CORS) |

nonce | 指定一个随机数,用于防止重复提交攻击 |

1.示例:

<iframe src="https://example.com" sandbox="allow-scripts allow-top-navigation"></iframe>

上面的示例中,通过在 iframe 标签中添加 sandbox 属性并设置相应的值,限制了该 iframe 中的脚本只能从同源加载,并且不允许导航到顶级域名之外。这样可以有效地防止恶意代码的注入和攻击行为的发生。

2.在 Nginx 中,可以使用 add_header 指令来设置 Content Security Policy(CSP)的 sandbox 属性。以下是一个示例:

location / {

add_header Content-Security-Policy "sandbox allow-scripts allow-top-navigation";

# 其他配置...

}

上面的示例中,通过在 location 块中使用 add_header 指令,将 Content-Security-Policy 设置为 "sandbox allow-scripts allow-top-navigation"。这将限制该位置中的脚本只能从同源加载,并且不允许导航到顶级域名之外。这样可以有效地防止恶意代码的注入和攻击行为的发生。

注意:此配置会屏蔽范围外的脚本,如果是已经上线的系统,需要考虑下是否有引入外部脚本的情况,避免盲目增加配置,导致生产事故。

四、X-Content-Type-Options

·应对漏洞:内容嗅探攻击

约定资源的响应头,屏蔽内容嗅探攻击。

网络请求中,每个资源都有自己的类型,比如Content-Type:text/html 、image/png、 text/css。但是有一些资源的类型是未定义或者定义错了,导致浏览器会猜测资源类型,尝试解析内容,从而给了脚本攻击可乘之机。比如利用一个图片资源去执行一个恶意脚本。

X-Content-Type-Options 用于指示浏览器是否应该执行预检请求

(preflight request)来验证跨域请求的类型。它有两个可选的值:

- nosniff:表示浏览器不应该尝试猜测请求的内容类型,而是严格按照请求头中的 Content-Type 字段来判断。这是推荐的做法,因为它可以防止恶意网站利用旧版浏览器的 MIME 嗅探漏洞。浏览器严格匹配资源类型,会拒绝加载错误或者不匹配的资源类型。

注:网上看到一个人用流的方式从后台给前台传图片,大概代码由于后端未指定资源类型,导致增加该配置后无法显示图片- sniff:表示浏览器可以根据请求的 URL 和 HTTP 方法来猜测请求的内容类型。这个值已经不推荐使用,因为它可能导致安全问题。

4.1nosniff 指令的参数、说明和示例

| 参数 | 说明 | 示例 |

|---|---|---|

nosniff | 指示浏览器不要尝试猜测内容类型,必须显式指定内容类型 | X-Content-Type-Options: nosniff |

nosniff=1 | 同上,但允许旧版 Internet Explorer 使用 MIME 类型推断 | X-Content-Type-Options: nosniff=1 |

nosniff=0 | 允许浏览器尝试猜测内容类型,可能导致安全问题 | X-Content-Type-Options: nosniff=0 |

nosniff=1; upgrade | 同上,但允许旧版 Internet Explorer 尝试升级到更安全的内容类型 | X-Content-Type-Options: nosniff=1; upgrade |

nosniff=0; upgrade | 同上,但允许浏览器尝试升级到更安全的内容类型 | X-Content-Type-Options: nosniff=0; upgrade |

4.2nosniff 的nginx配置示例

为整个站点启用这个选项,可以在 server 块中添加

server {

listen 80;

server_name example.com;

add_header X-Content-Type-Options "nosniff";

# 其他配置

...

}

为特定的 location 启用这个选项,配置如下

server {

listen 80;

server_name example.com;

location / {

add_header X-Content-Type-Options "nosniff";

# 其他配置

...

}

}

五、X-XSS-Protection

应对漏洞:XSS攻击

开启浏览器XSS防护(原理不明,待研究.好像是浏览器自己有个filter,能过滤xss攻击脚本)。开启后不会影响业务,无特殊情况,建议开启,以防止潜在的安全风险。

5.1X-XSS-Protection 的参数、说明和示例

| 参数 | 说明 | 示例 |

|---|---|---|

0 | 禁用 XSS 过滤器。注意,这会降低安全性,不建议使用。 | X-XSS-Protection: 0; |

1 | 启用浏览器内置的 XSS 过滤器(通常为 Internet Explorer)。如果检测到跨站脚本攻击,浏览器将清除页面(包括 JavaScript 和 Cookie)。 | X-XSS-Protection: 1; |

1; mode=block | 同上,但在检测到跨站脚本攻击时,阻止页面加载,而不是清除页面。 | X-XSS-Protection: 1; mode=block; |

1; report=<reporting-uri> | 启用浏览器内置的 XSS 过滤器,并在检测到跨站脚本攻击时,将报告发送到指定的 URI。注意,不是所有浏览器都支持此功能。 | X-XSS-Protection: 1; report=<reporting-uri>; |

1; report=<reporting-uri>; mode=block | 同上,但在检测到跨站脚本攻击时,阻止页面加载,而不是清除页面,并将报告发送到指定的 URI。注意,不是所有浏览器都支持此功能。 | X-XSS-Protection: 1; report=<reporting-uri>; mode=block; |

1; feature=<http-header-name> | 启用浏览器内置的 XSS 过滤器,并在检测到跨站脚本攻击时,将报告发送到指定的 HTTP 头字段。注意,不是所有浏览器都支持此功能。 | X-XSS-Protection: 1; feature=<http-header-name>; |

1; feature=<http-header-name>; mode=block | 同上,但在检测到跨站脚本攻击时,阻止页面加载,而不是清除页面,并将报告发送到指定的 HTTP 头字段。注意,不是所有浏览器都支持此功能。 | X-XSS-Protection: 1; feature=<http-header-name>; mode=block; |

5.2X-XSS-Protection 的nginx配置示例

- 启用 X-XSS-Protection:

http {

add_header X-XSS-Protection "1; mode=block";

...

}

- 禁用 X-XSS-Protection:

http {

add_header X-XSS-Protection "0";

...

}

六、X-Frame-Options

应对漏洞:点击劫持

用于控制网页在哪些框架中显示,控制页面是否可以用于ifram中,如果使用,是什么范围。也可以通过这个控制来避免自己的资源页面被其他页面引用(攻击者会用一个自己网站,用ifram或者fram嵌套的方式引入目标网站,诱使用户点击。从而劫持用户点击事件)

6.1X-Frame-Options 的参数、说明和示例

| 参数 | 说明 | 示例 |

|---|---|---|

DENY | 拒绝任何框架嵌套,即不允许将网页嵌入到其他网页中,最严格的安全策略,但可能会导致用户体验不佳。 | X-Frame-Options: DENY |

SAMEORIGIN | 只允许同源的框架嵌套,提供一定程度的安全性。但仍然可能存在跨站脚本攻击(XSS)的风险。 | X-Frame-Options: SAMEORIGIN |

ALLOW-FROM uri | 只允许指定的 URI 中的框架嵌套。 | X-Frame-Options: ALLOW-FROM https://example.com |

ALLOW-FROM * | 允许任何框架嵌套,最宽松的安全策略,可能导致 XSS 攻击。 | X-Frame-Options: ALLOW-FROM * |

6.2X-Frame-Options 的nginx配置示例

在 Nginx 中配置 X-Frame-Options,需要在server 或 location块中添加以下代码:

add_header X-Frame-Options SAMEORIGIN;

这将设置 X-Frame-Options 为 SAMEORIGIN,只允许同源的框架嵌套。如果需要设置为其他选项,可以将 SAMEORIGIN 替换为相应的值。例如,如果要设置为 DENY,可以使用以下代码:

add_header X-Frame-Options DENY;

如果要设置为 ALLOW-FROM uri,可以使用以下代码:注意,这里的引号是必需的,因为选项值中包含了空格。

add_header X-Frame-Options "ALLOW-FROM https://example.com";

允许所有

add_header X-Frame-Options "ALLOW-FROM *";

七、Strict-Transport-Security

强制浏览器只通过HTTPS与网站进行通信

Strict-Transport-Security(HSTS)是一种安全策略,用于强制浏览器只通过HTTPS与网站进行通信。这可以防止中间人攻击和数据泄露。以下是HSTS的一些参数、说明和示例:

7.1Strict-Transport-Security 的参数、说明和示例

| 参数 | 说明 | 示例 |

|---|---|---|

max-age | 指定HSTS策略的有效期,单位为秒。 | max-age=31536000; includeSubDomains |

includeSubDomains | 表示该策略适用于所有子域名。 | includeSubDomains |

preload | 指示浏览器预加载HSTS策略,即使用户尚未访问网站。 | preload |

force-redirect | 指示浏览器在下次请求时自动将HTTP重定向到HTTPS。 | force-redirect |

report-uri | 指定一个URI,用于报告HSTS违规行为。 | report-uri="https://report-only.example.com/hsts" |

7.2Strict-Transport-Security 的nginx配置示例

server {

listen 80;

server_name example.com;

return 301 https://$host$request_uri;

}

server {

listen 443 ssl;

server_name example.com;

ssl_certificate /path/to/your/certificate.crt;

ssl_certificate_key /path/to/your/private.key;

add_header Strict-Transport-Security "max-age=31536000; includeSubDomains; preload; force-redirect; report-uri=\"https://report-only.example.com/hsts\"";

}

在这个例子中,我们设置了HSTS策略的有效期为一年(31536000秒),并启用了预加载、强制重定向和报告功能。根据需要调整上述参数。

八、Referrer-Policy

用于控制浏览器在请求中发送的Referer信息

当用户在浏览器上点击一个链接时,会产生一个 HTTP 请求,用于获取新的页面内容,而在该请求的报头中包含一个

Referrer,用以指定该请求是从哪个页面跳转页来的,常被用于分析用户来源等信息。但是也成为了一个不安全的因素,所以就有了Referrer-Policy,用于过滤Referrer报头内容,

注意:此配置可能会导致某些系统访问率统计插件失效,如果有此类业务,一定要验证下。

8.1Referrer-Policy 的参数、说明和示例

| 参数 | 说明 | 示例 |

|---|---|---|

no-referrer | 不发送Referer信息。 | Referrer-Policy: no-referrer |

no-referrer-when-downgrade | 当从HTTPS降级到HTTP时,不发送Referer信息。 | Referrer-Policy: no-referrer-when-downgrade |

same-origin | 只发送同源请求的Referer信息。 | Referrer-Policy: same-origin |

origin | 只发送源(协议、主机和端口)信息作为Referer。 | Referrer-Policy: origin |

strict-origin | 类似于origin,但不允许通过非安全连接发送Referer信息。 | Referrer-Policy: strict-origin |

origin-when-cross-origin | 跨域请求时,只发送源信息作为Referer。 | Referrer-Policy: origin-when-cross-origin |

strict-origin-when-cross-origin | 类似于origin-when-cross-origin,但不允许通过非安全连接发送Referer信息。 | Referrer-Policy: strict-origin-when-cross-origin |

unsafe-url | 不限制Referer信息的发送,可能导致敏感信息泄露。 | Referrer-Policy: unsafe-url |

8.2Referrer-Policy 的nginx配置示例

在 Nginx 中,可以通过配置文件来设置 Referrer-Policy 响应头。以下是一些常见的 Referrer-Policy 配置示例:

- 设置

no-referrer策略:

location / {

add_header Referrer-Policy "no-referrer";

return 200 'Hello, World!';

}

- 设置

no-referrer-when-downgrade策略:

location / {

add_header Referrer-Policy "no-referrer-when-downgrade";

return 200 'Hello, World!';

}

- 设置

same-origin策略:

location / {

add_header Referrer-Policy "same-origin";

return 200 'Hello, World!';

}

- 设置

origin策略:

location / {

add_header Referrer-Policy "origin";

return 200 'Hello, World!';

}

- 设置

strict-origin策略:

location / {

add_header Referrer-Policy "strict-origin";

return 200 'Hello, World!';

}

九、X-Download-Options

用于控制浏览器如何处理下载请求

9.1X-Download-Options 的参数、说明和示例

| 参数 | 说明 | 示例 |

|---|---|---|

| noopener | 禁止通过 JavaScript 打开下载链接的窗口。 | X-Download-Options: noopener |

| sameorigin | 只允许从相同域名下载文件。 | X-Download-Options: sameorigin |

| strict-origin | 只允许从与下载链接相同的协议和域名下载文件。 | X-Download-Options: strict-origin |

| enforce | 不允许下载链接被点击,即使它是有效的。 | X-Download-Options: enforce |

noopen和noopener都是X-Download-Options响应头的一部分,它们都用于指定用户下载文件后的行为。

noopen参数的作用是:当使用IE8及以上版本的浏览器下载文件时,禁止在下载完成后自动打开文件,而是由用户选择如何处理文件。也就是说,它会删除“打开方式”选项,剩下的唯一选项是“另存为”和“取消”。

noopener参数的作用是:防止在用户完成下载后自动打开文件,但它更进一步,阻止了任何恶意代码在网站上下文中运行。需要注意的是,noopener参数的实现并非在所有浏览器中都有相同的效果。

总的来说,noopen主要在于控制下载文件的打开方式,而noopener则更注重保护用户的安全,防止恶意代码的执行。

9.2X-Download-Options 的nginx配置示例

location /download/ {

# 设置 X-Download-Options 为 noopener

add_header X-Download-Options "noopener";

# 其他配置...

}

add_header X-Download-Options "noopen" always;

添加"always"参数可以确保该头信息始终向客户端发送,无论响应状态码是什么。

十、X-Permitted-Cross-Domain-Policies

用于指定允许的跨域资源共享(CORS)策略

指示浏览器在处理跨域请求时应该遵循哪些策略。

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点,真正体系化!

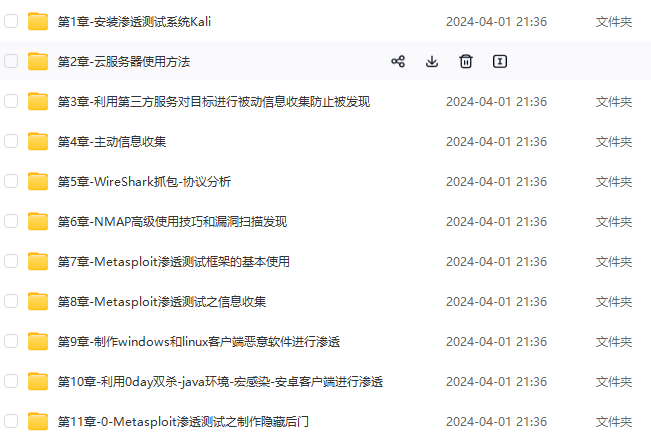

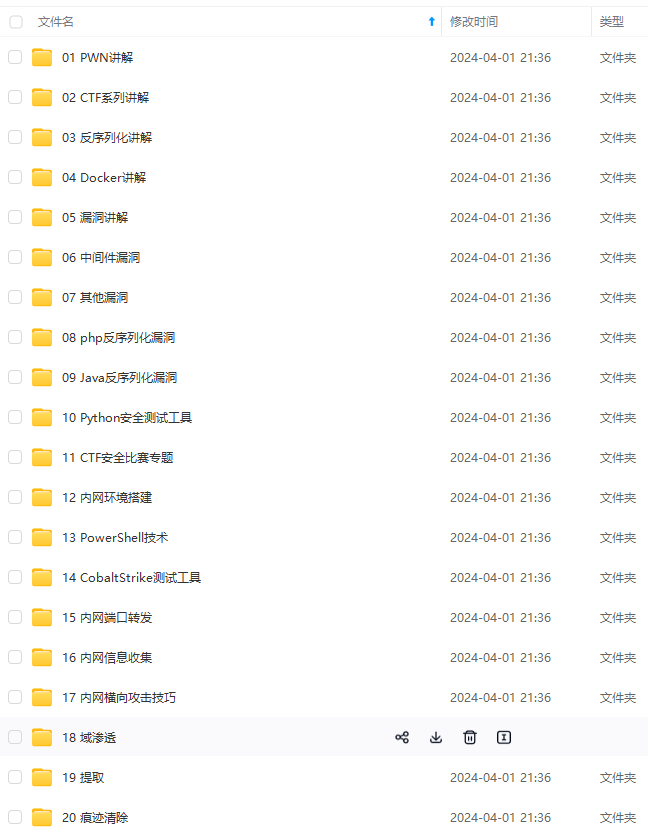

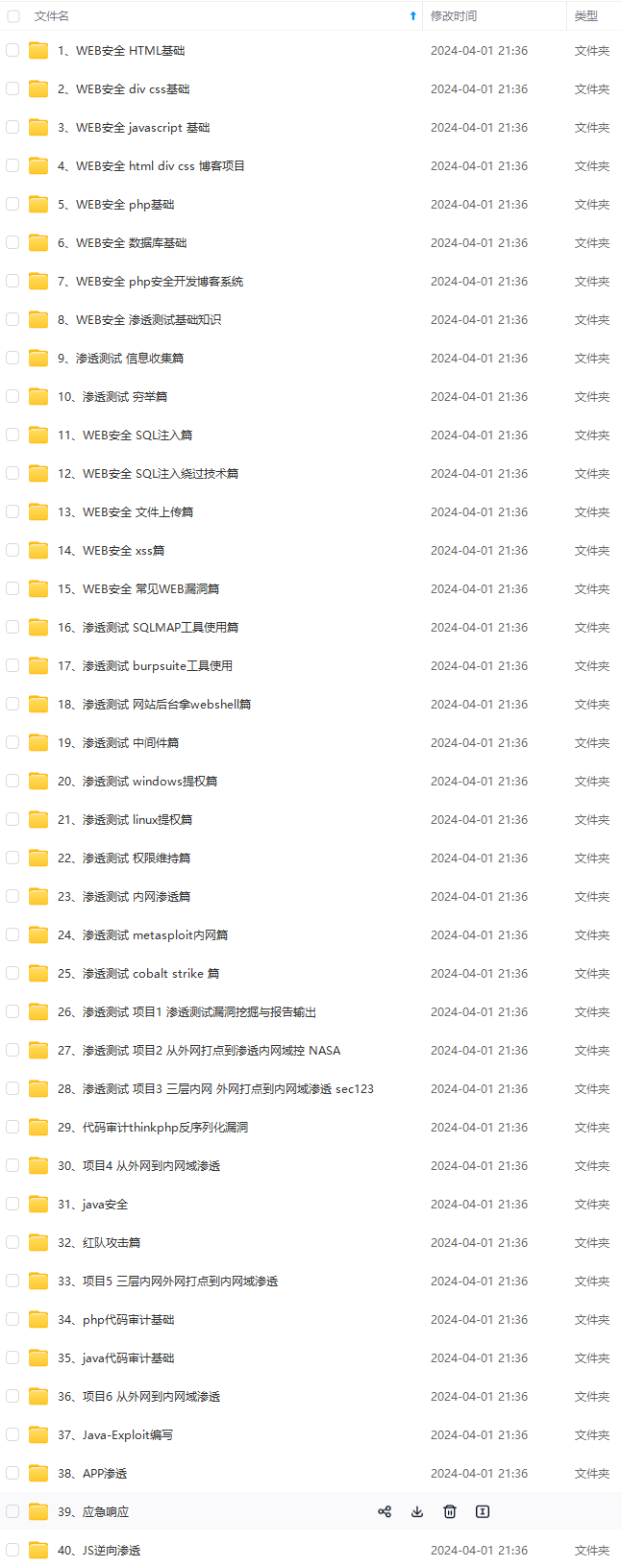

由于文件比较大,这里只是将部分目录大纲截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且后续会持续更新

如果你觉得这些内容对你有帮助,可以添加VX:vip204888 (备注网络安全获取)

还有兄弟不知道网络安全面试可以提前刷题吗?费时一周整理的160+网络安全面试题,金九银十,做网络安全面试里的显眼包!

王岚嵚工程师面试题(附答案),只能帮兄弟们到这儿了!如果你能答对70%,找一个安全工作,问题不大。

对于有1-3年工作经验,想要跳槽的朋友来说,也是很好的温习资料!

【完整版领取方式在文末!!】

93道网络安全面试题

内容实在太多,不一一截图了

黑客学习资源推荐

最后给大家分享一份全套的网络安全学习资料,给那些想学习 网络安全的小伙伴们一点帮助!

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

1️⃣零基础入门

① 学习路线

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

② 路线对应学习视频

同时每个成长路线对应的板块都有配套的视频提供:

一个人可以走的很快,但一群人才能走的更远。不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎扫码加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

c2f.png)

内容实在太多,不一一截图了

黑客学习资源推荐

最后给大家分享一份全套的网络安全学习资料,给那些想学习 网络安全的小伙伴们一点帮助!

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

1️⃣零基础入门

① 学习路线

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

② 路线对应学习视频

同时每个成长路线对应的板块都有配套的视频提供:

一个人可以走的很快,但一群人才能走的更远。不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎扫码加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

[外链图片转存中…(img-48IljElj-1712973203504)]

2378

2378

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?