前言

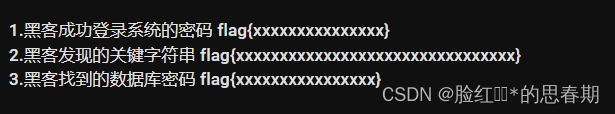

依旧是流量分析啊,先看看要求吧。流量分析大多数都是查看http类型的流量,其他的较少。

步骤1.1

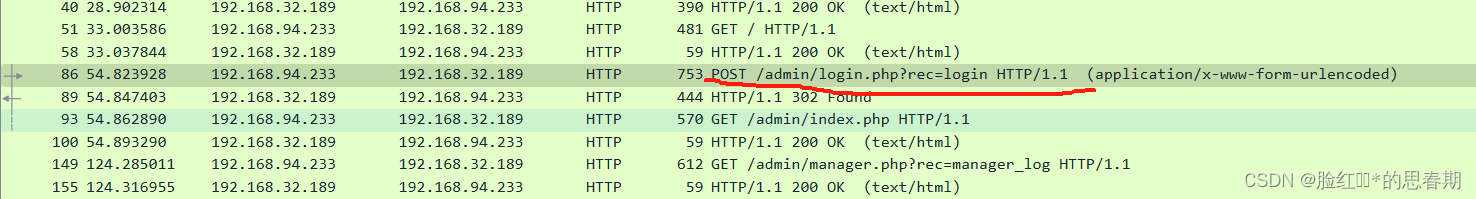

这里要求我们找到黑客登录的密码,不难判断下面类型的post包是登录的流量包。

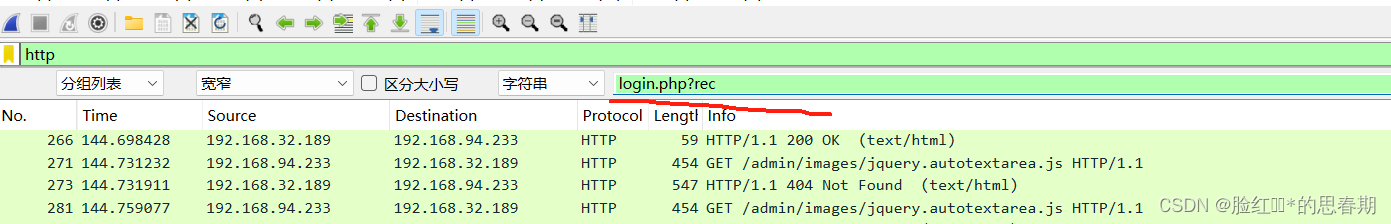

直接crtl+f进行筛选。

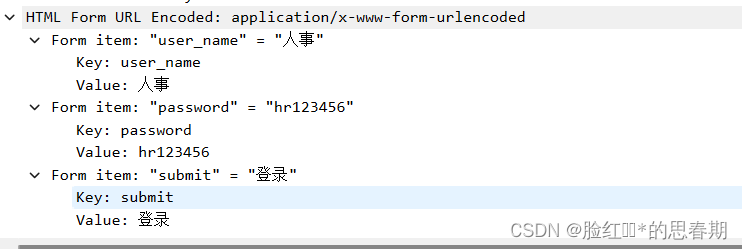

在第一个登录流量包中我们可以看到登录的账号和密码,但可惜不是flag。

找了n年,终于找到了,从下往上找快很多,因为这个包在很下面。

flag{admin!@#pass123}

步骤1.2

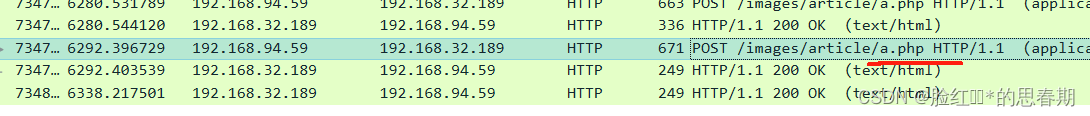

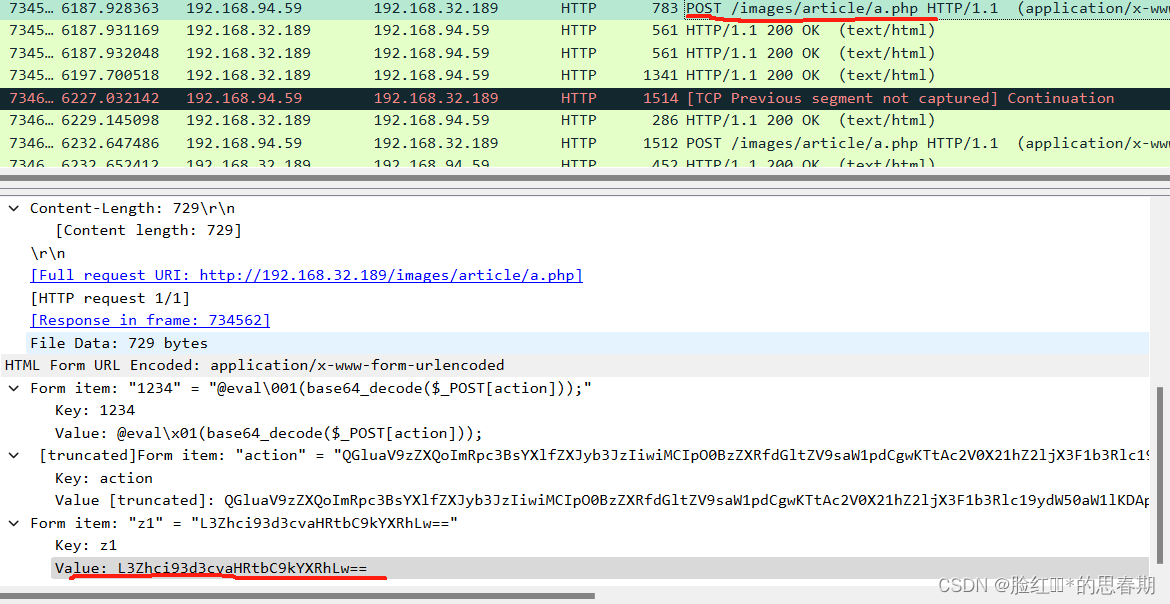

这里要求我们找到关键字符串,在下面的流量中出现挺多访问a.php的post流量包。

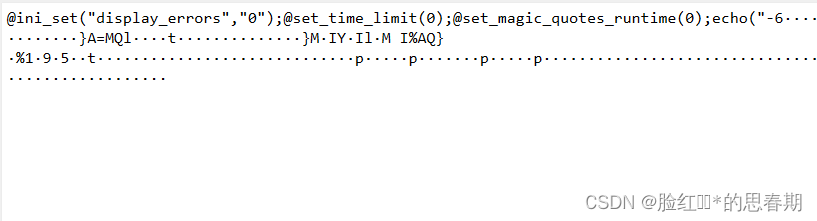

看一它的value值,右键选择显示分组字节,不难判断出这是蚁剑的流量。

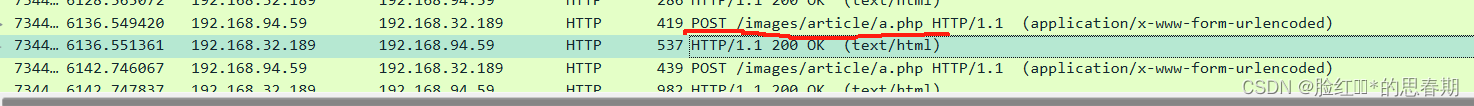

我们筛选一下a.php的post包,最终在一个post包中的value值看到robots.txt,估计里面的内容就是我们要的字符串

然后看它下面这个http返回包,发现有个flag,这个就是我们的特殊字符串。

flag{87b7cb79481f317bde90c116cf36084b}

步骤1.3

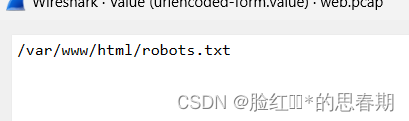

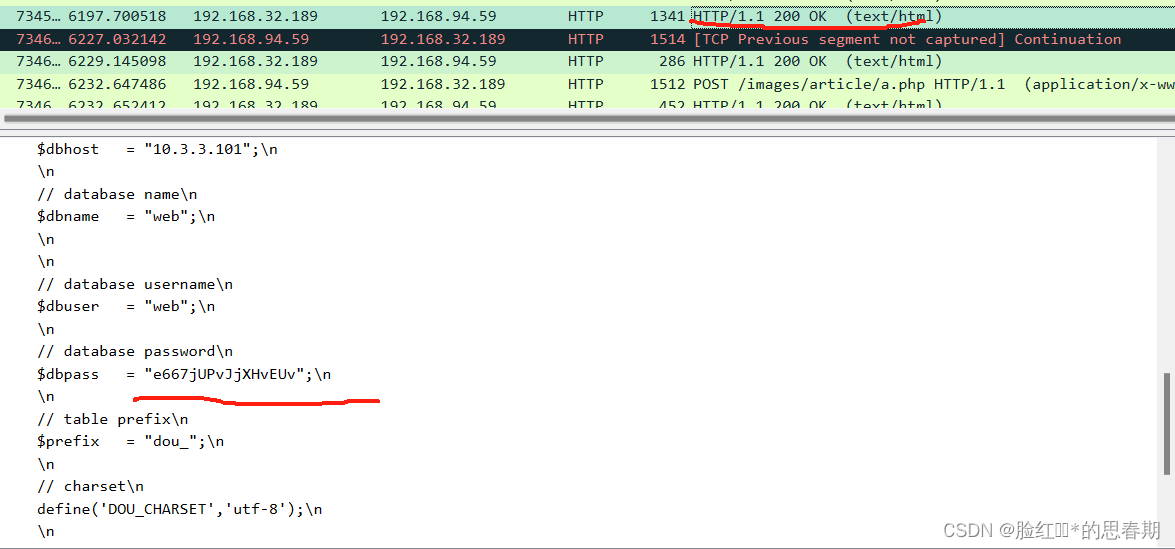

这里要求我们找到数据库密码,还是找我们a.php的post包,解码value值为/var/www/html/data/ ·

估计是请求了数据的目录。

然后我们在它的第三个http返回包中,找到了数据库的密码。

flag{e667jUPvJjXHvEUv}

总结

不算很难,但你要判断出那些包是有价值的,然后在这些流量包中找到你想要的东西,比较考验耐心吧。

最后,以上仅为个人的拙见,如何有不对的地方,欢迎各位师傅指正与补充,有兴趣的师傅可以一起交流学习。

1037

1037

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?