前提:

操作系统:Linux kali

镜像文件:zy.raw(私)

查看python的版本:python –version

运行python程序:python2 vol.py(python2、3均可)

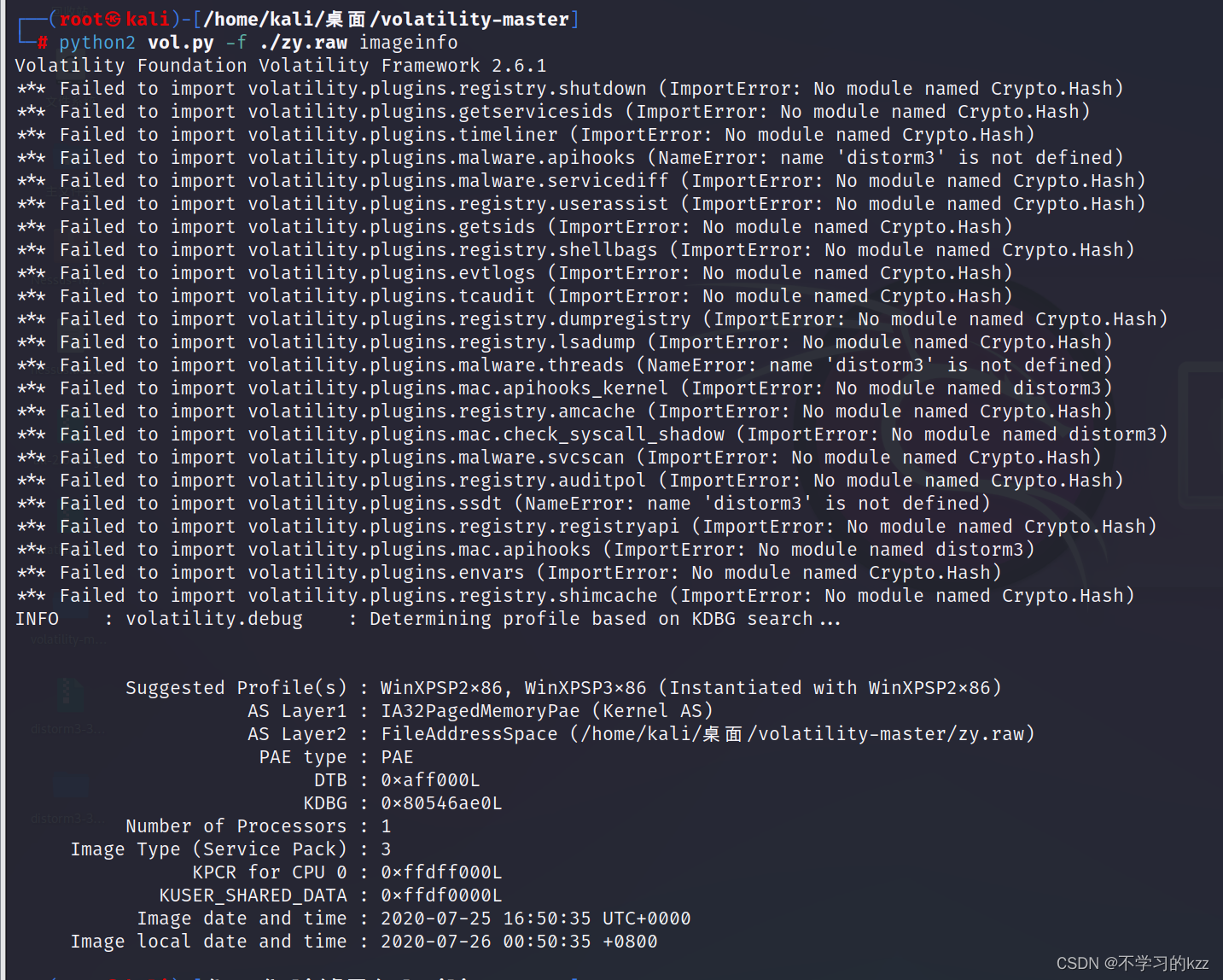

第一步:找到镜像,判断镜像系统:

python2 vol.py -f ./zy.raw imageinfo

(python3 vol.py -f ./zy.raw windows.info)

(python3 vol.py -f ./zy.raw banners.Banners)

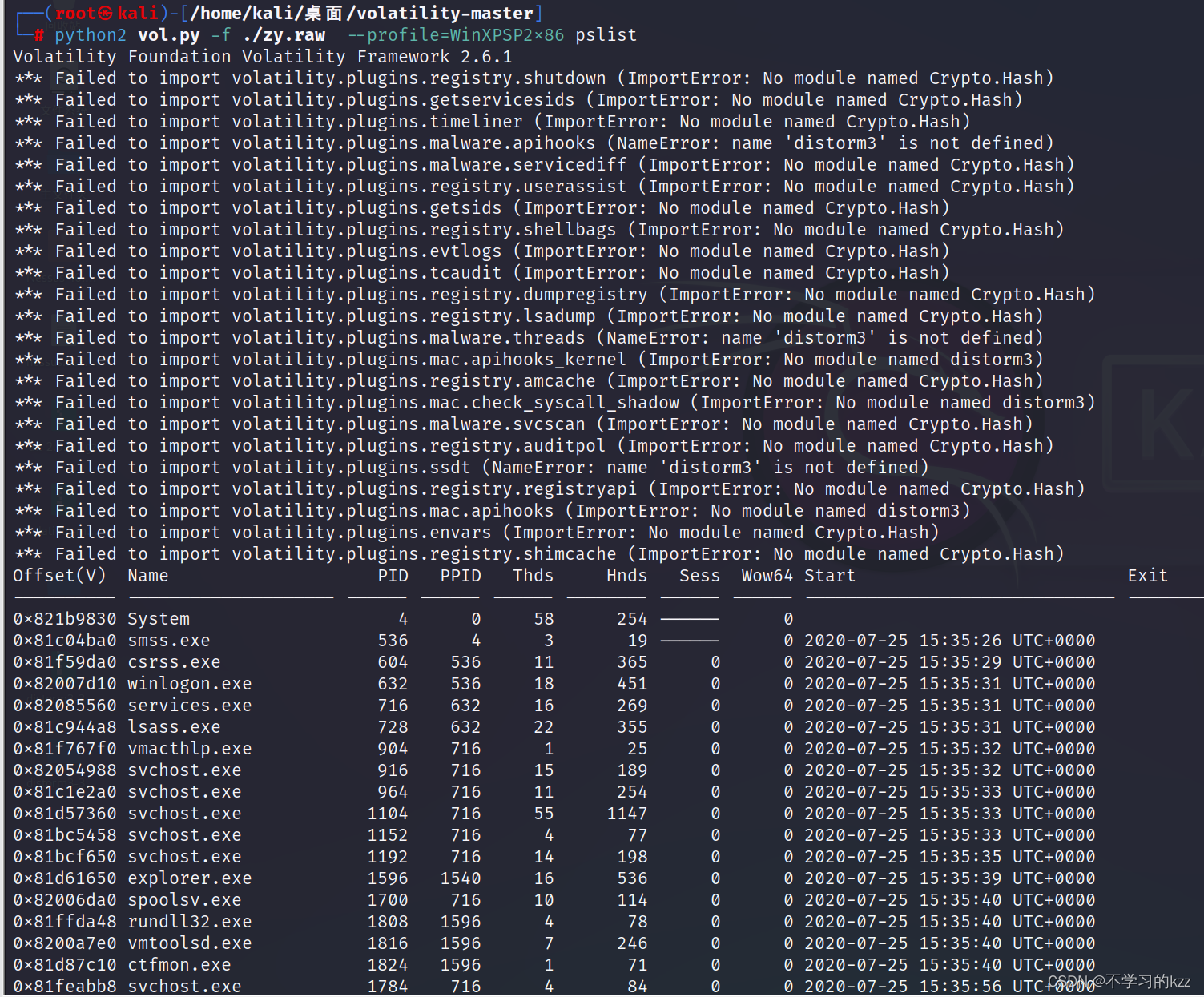

第二步:查看进程信息(pslist)

python2 vol.py -f ./zy.raw --profile=WinXPSP2x86 pslist

(python3 vol.py -f ./zy.raw windows.pslist)

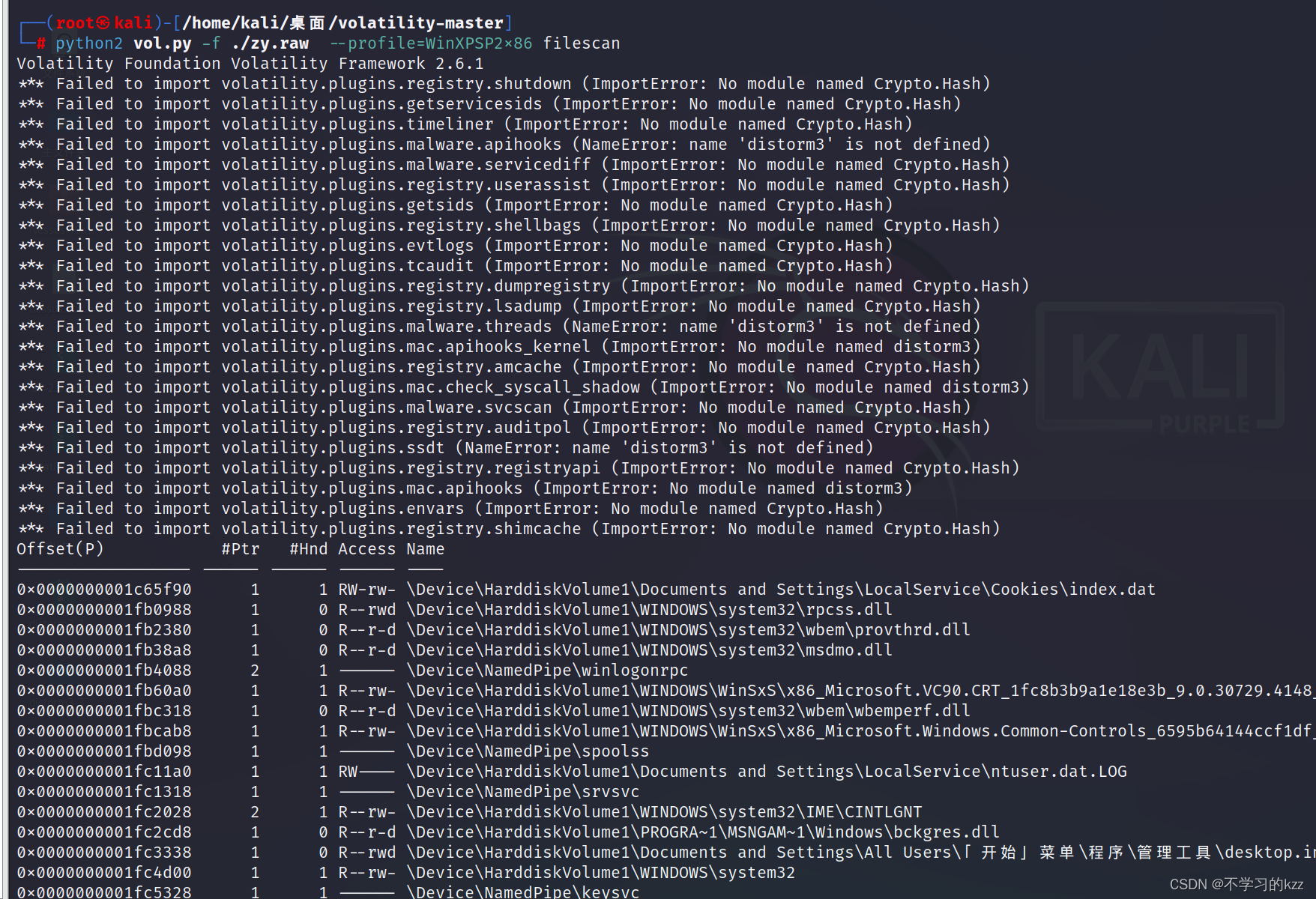

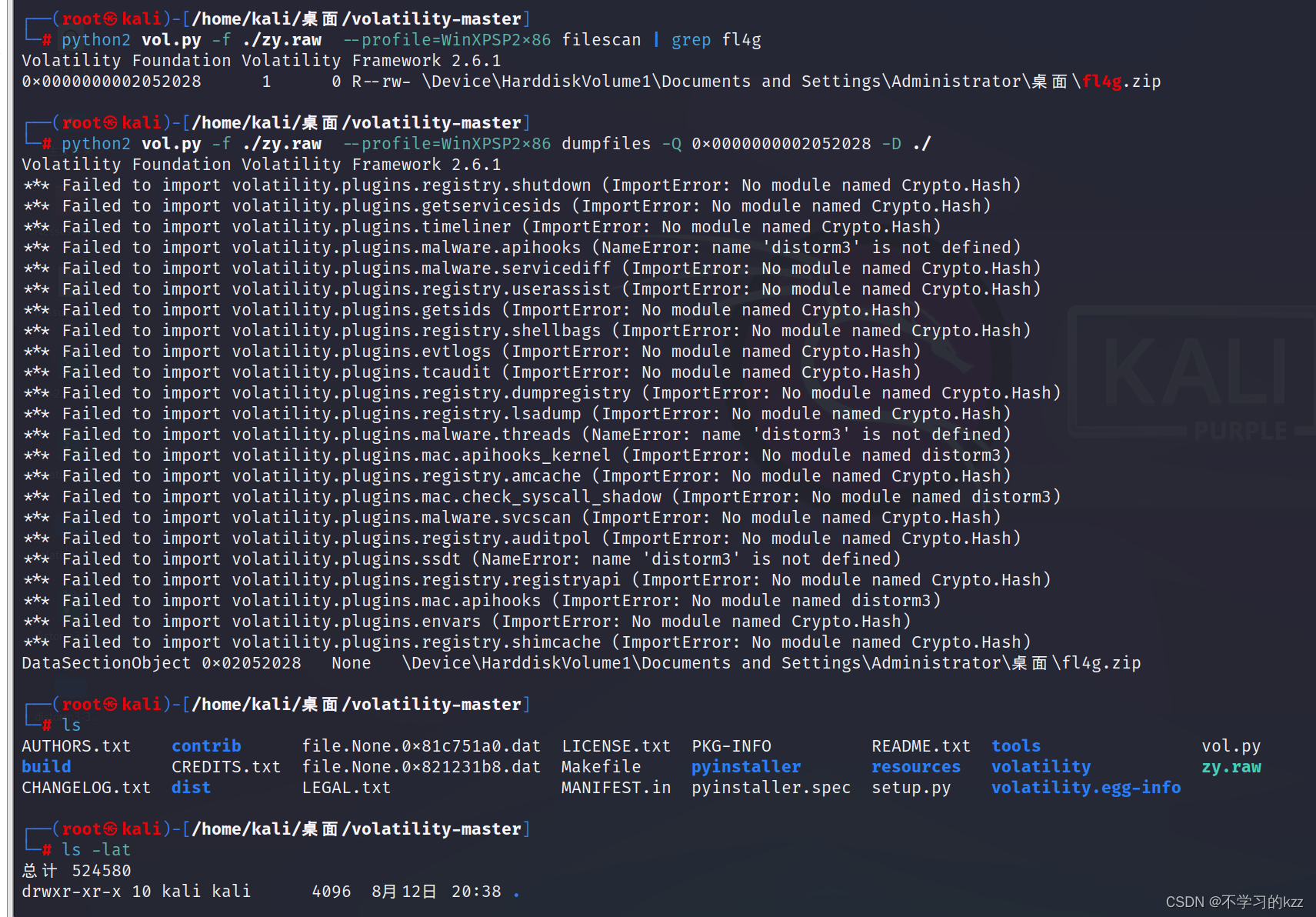

第三步:文件检索(filescan)

python2 vol.py -f ./zy.raw --profile=WinXPSP2x86 filescan

(python3 vol.py -f ./zy.raw windows.filescan)

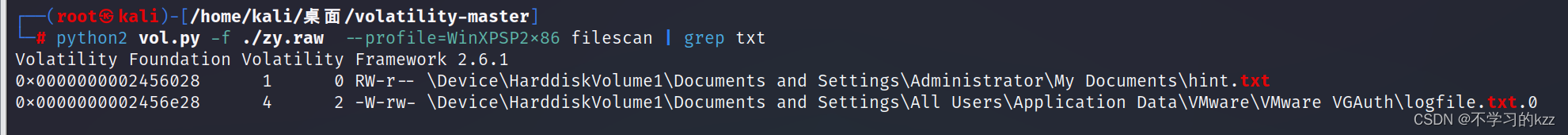

检索文件: | grep 文件名

python2 vol.py -f ./zy.raw --profile=WinXPSP2x86 filescan | grep txt

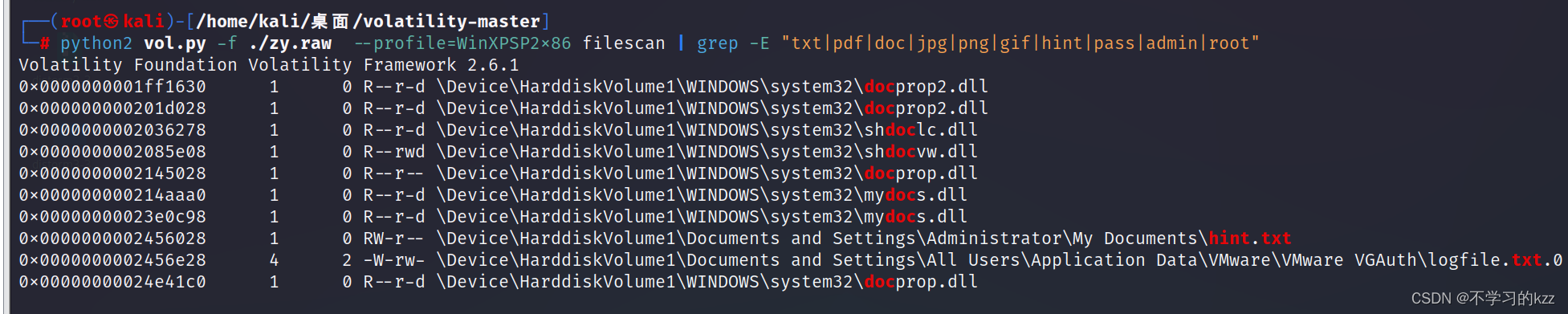

关键词搜索:

python2 vol.py -f ./zy.raw --profile=WinXPSP2x86 filescan | grep -E "txt|pdf|doc|jpg|png|gif|hint|pass|admin|root"

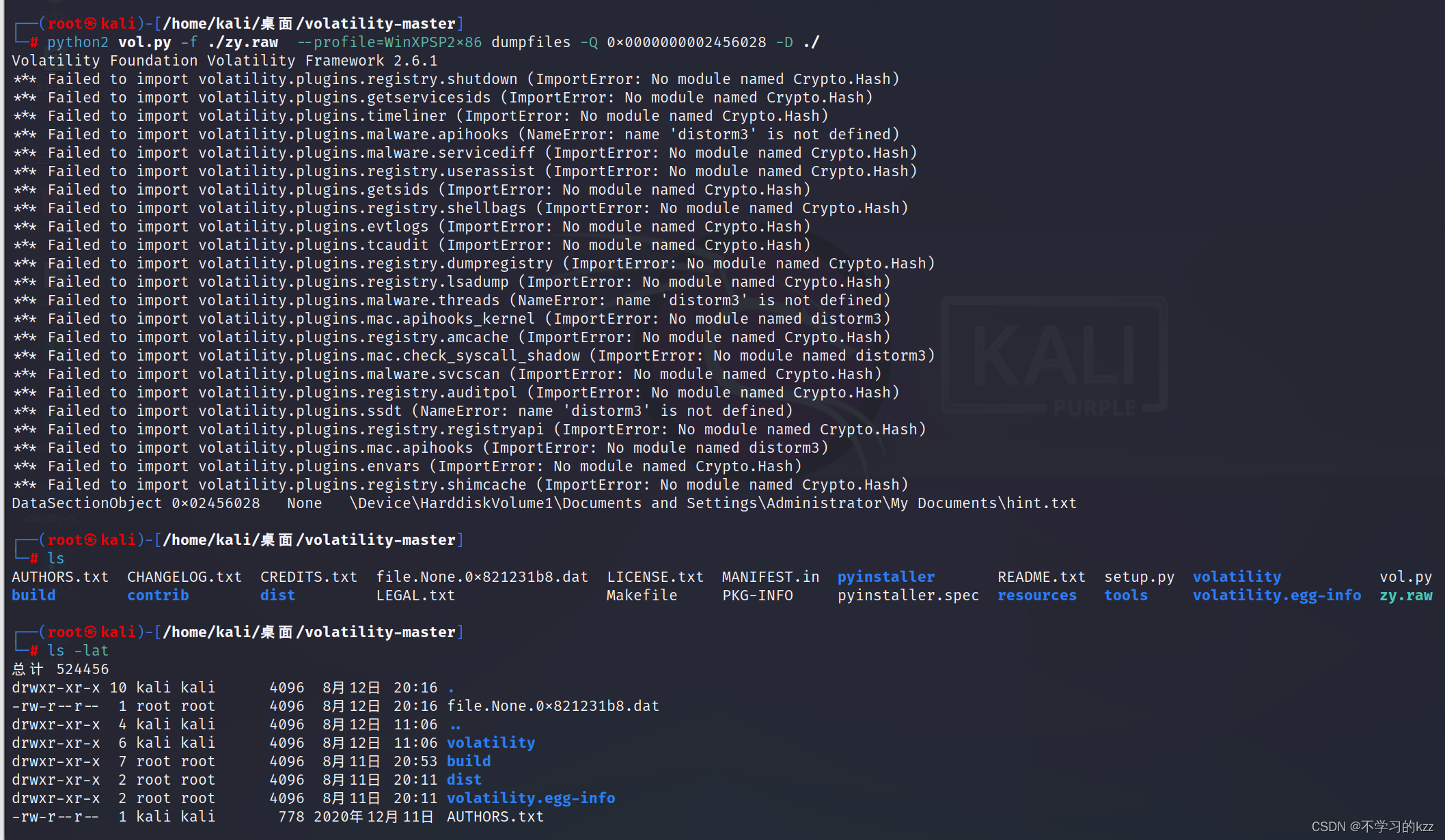

第四步:转出文件(dumpfiles)

python2 vol.py -f ./zy.raw --profile=WinXPSP2x86 dumpfiles -Q 0x0000000002456028 -D ./

(python3 vol.py -f ./zy.raw Windows.dumpfiles --physaddr 0x0000000002456028)

注:-Q后加文件地址; -D后文件转出地址

ls -lat:时间排序显示文件

cat 文件名:显示txt文件内容

再一次转出,把敏感文件转到本机

结束

其他插件命令:

1、可以看到用户加密后的密码:hashdump

python2 vol.py -f ./zy.raw--profile=WinXPSP2x86 hashdump

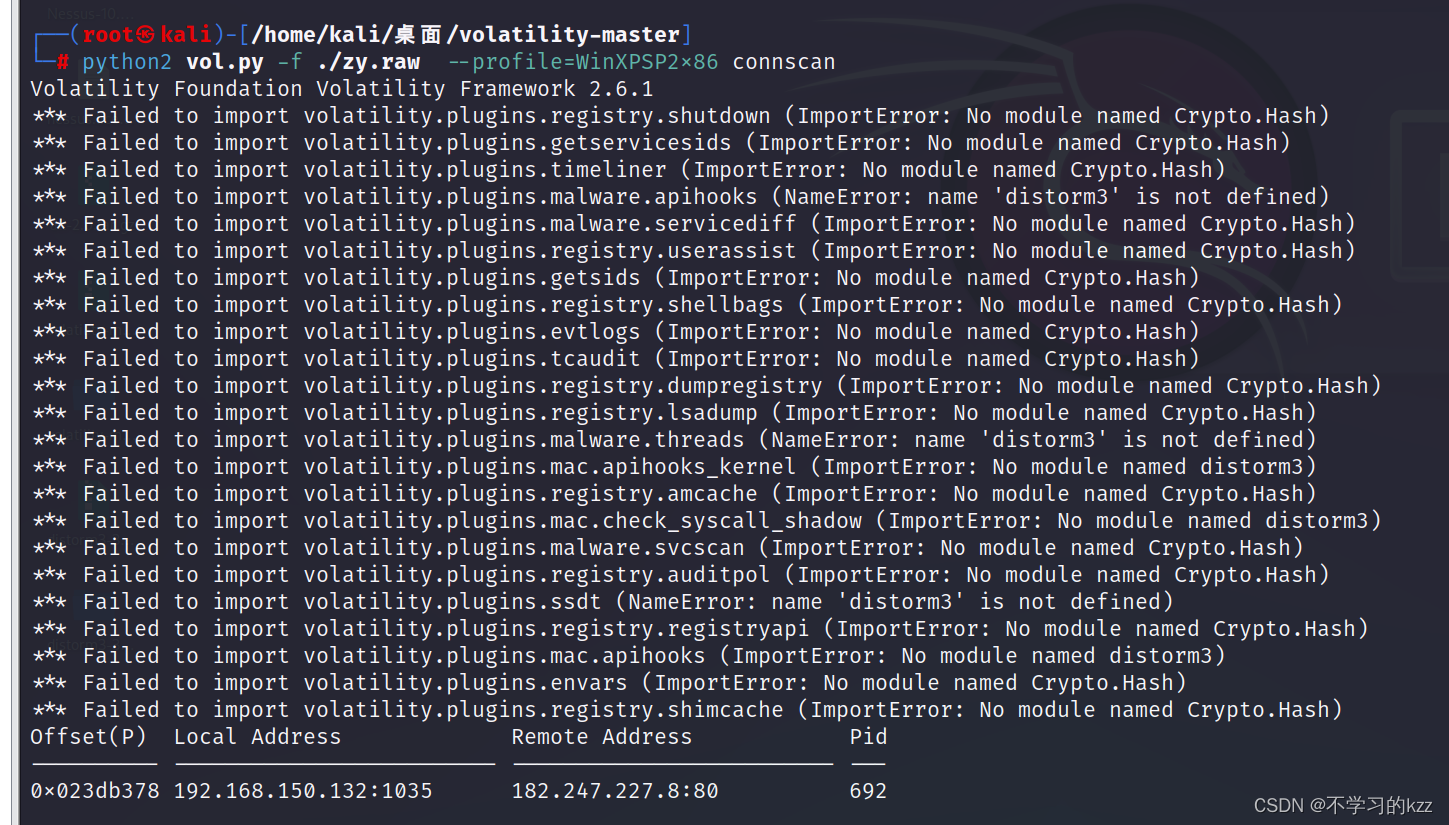

2、查看攻击的IP地址、端口号

python2 vol.py -f ./zy.raw --profile=WinXPSP2x86 connscan;

connections、connstat等命令

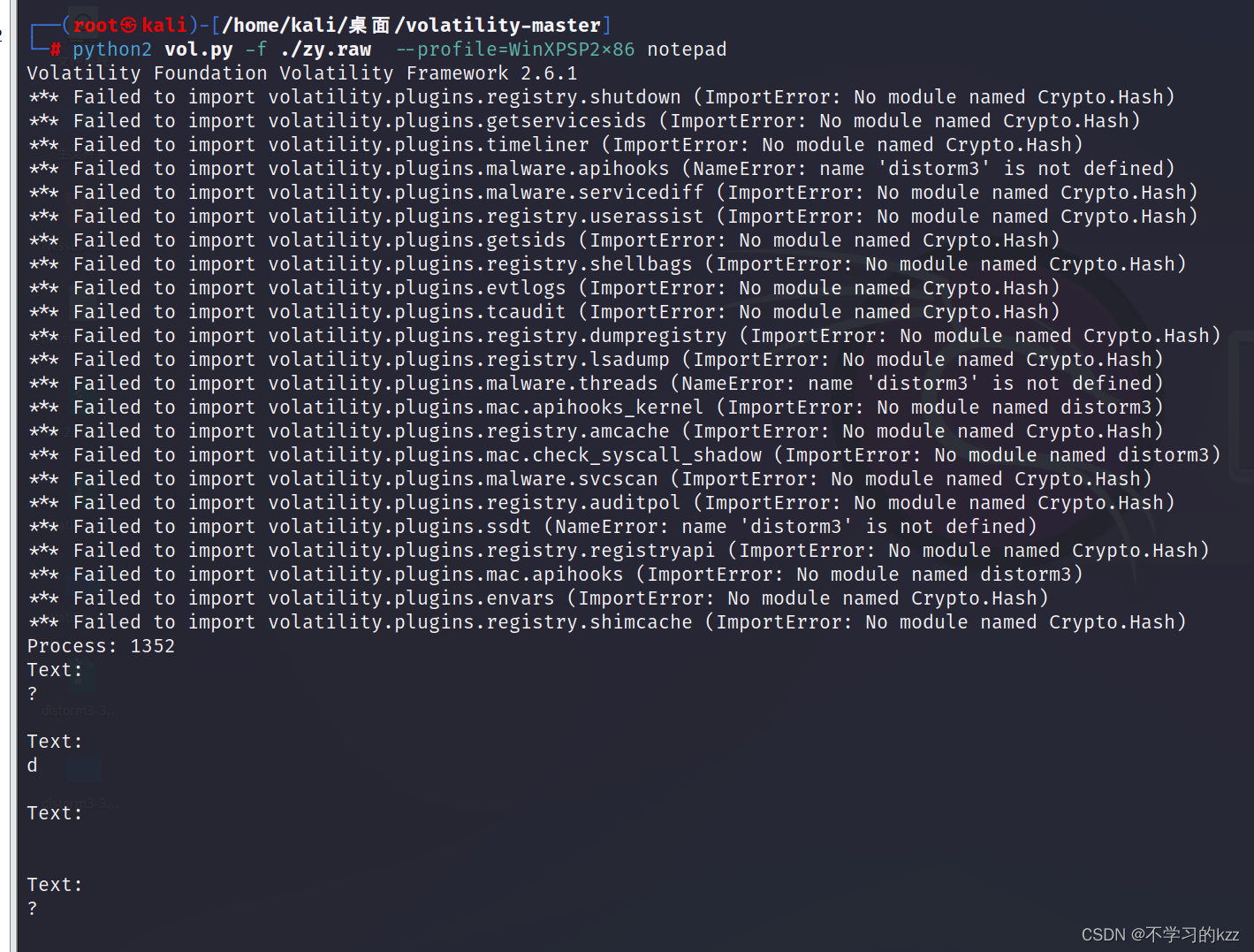

3、查看当前展示nptepad的内容:

python2 vol.py -f ./zy.raw --profile=WinXPSP2x86 notepad

4、显示有关编辑控件的信息:

python2 vol.py -f ./zy.raw --profile=WinXPSP2x86 editbox

5、注册表信息:

python2 vol.py -f ./zy.raw --profile=WinXPSP2x86 hivelist

6.查看指定注册表:

python2 vol.py -f ./zy.raw --profile=WinXPSP2x86 hivedump -O 文件地址

136

136

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?