先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前在阿里

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

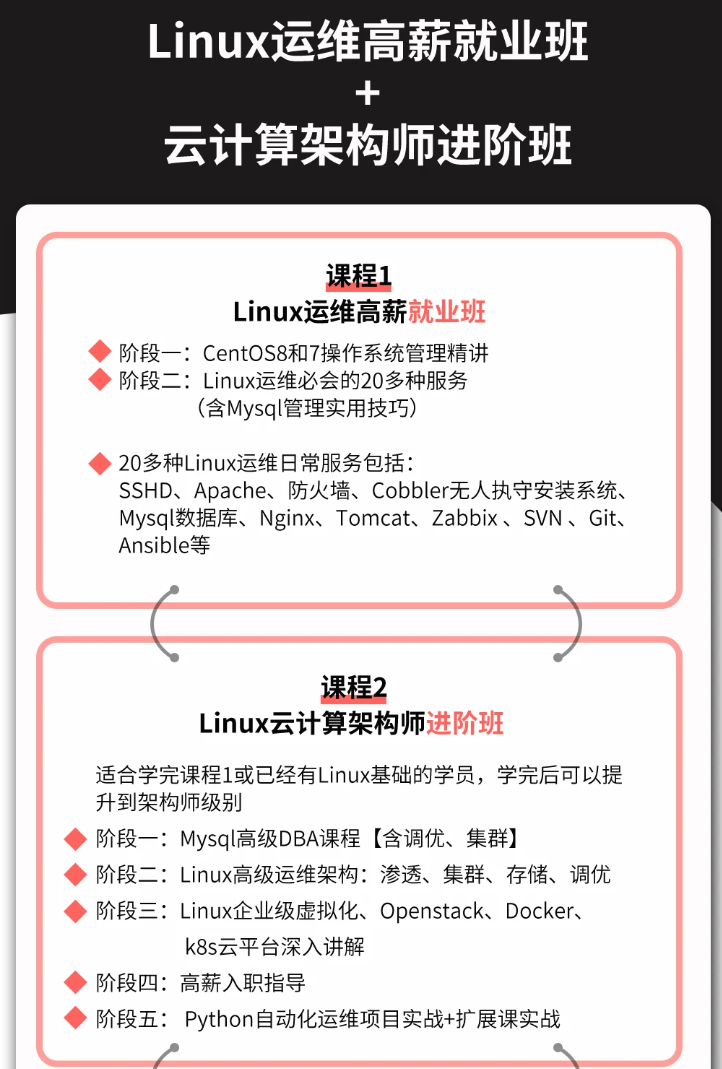

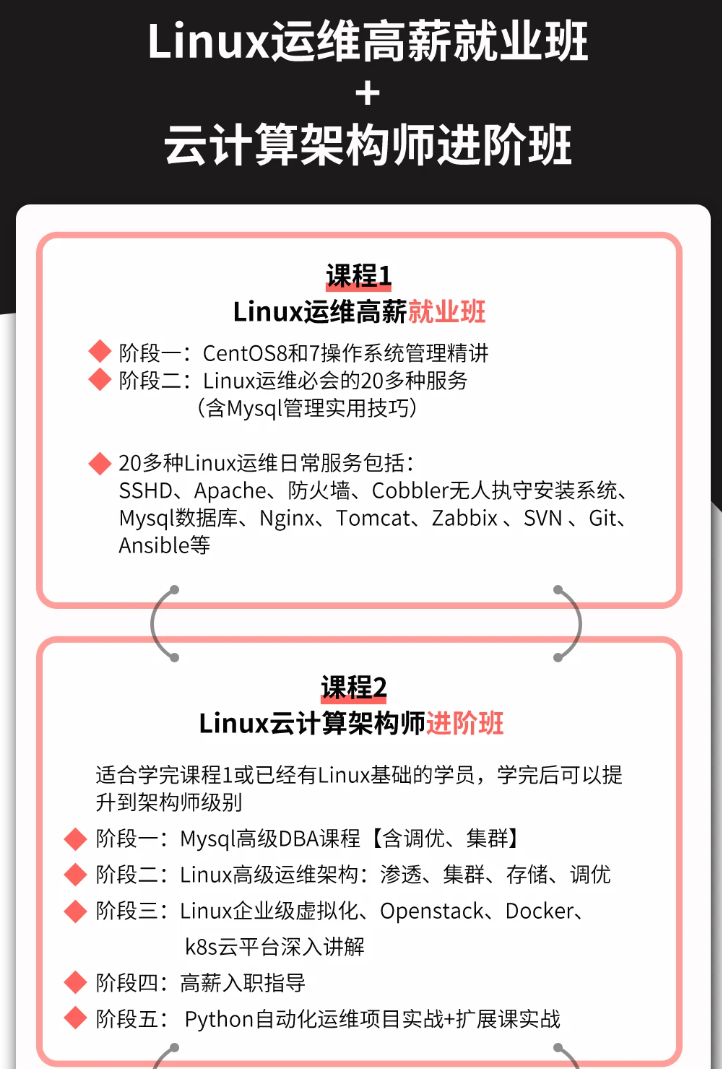

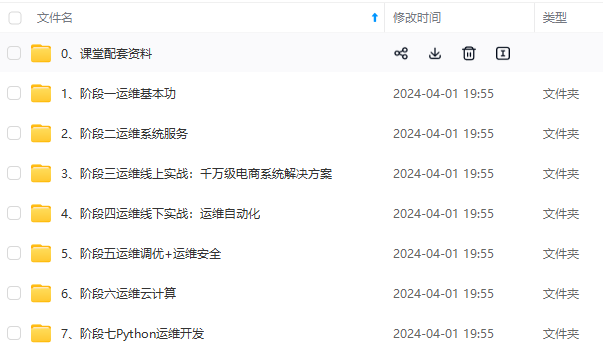

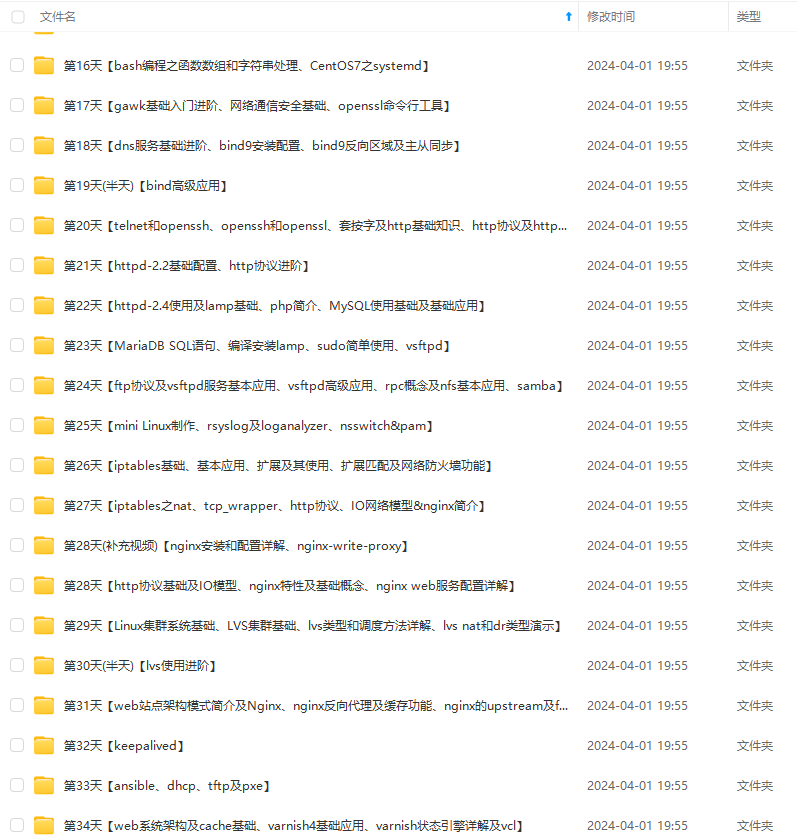

因此收集整理了一份《2024年最新Linux运维全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上运维知识点,真正体系化!

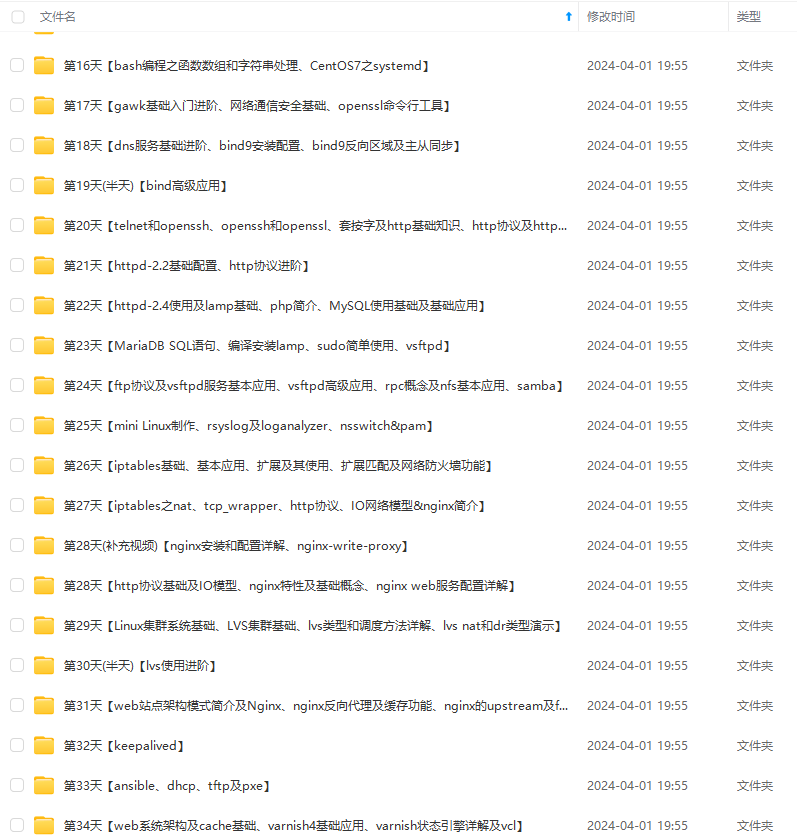

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

root --> 普通用户(没有限制)

- 若是想从超级用户切换成普通用户,从刚才那个时刻,只需要按下Ctrl + D【或者敲exit命令也是可以哒😄】

普通用户 --> 普通用户

- 可以看到,对于普通用户之前的切换,可以使用root超级用户做一个【跳台】,但是就两个普通用户之间是不可以访问的

2.3 文件访问者的分类

对于一个被创建出来的文件,总会有被访问的一天,在Linux下的访问者分为三类:拥有者、所属组、other

- 文件拥有者

- 对于文件的拥有者很好理解了,也就是这个文件就是他的,是他所拥有的

- 文件的other

- 对于文件的other也很好理解,就是外界的访问者

- 文件所属组

- 比较难理解的应该是这个文件所属组,有同学问:这个所属组是一个什么东西,一个小组吗,嗯。。也可以这么理解吧,我们通过一个工作中的小案例来理解一下

- 假设上述图为【腾讯公司】内部的两个小组,现在这两个小组共同在开发一个项目,共同使用一个服务器,此时两个小组竞争哪方的项目做得更好。某一天,小组A的员工1把代码写好保存到到了他们的目录【code_A】中,然后组长就来询问想看看他的代码写得怎么样,但是呢却看不到他写的代码,那员工就意识到原来是这个【test.c】的文件的【other权限】没有开,于是他就将这个【other权限】给开启了

- 此时组长就可以访问看到他的代码了,但是呢这个时候另一个组的员工2写代码写到一半写不出来了,在服务器上乱逛🚶然后他就“无意间”点开了【code_B】目录看到了他们的工程代码文件(当然正式的开发不会这样),而且居然还可以访问进这个【test.c】的代码文件,然后A组组长就察觉到了这件事,开始了他的操作

- 此时他就做了一些设置,将他们的工程文件代码的所属组都设置为groupA,此时小组B中的任何成员就都访问不了这些代码文件了,只有自己组内的员工才可以访问得到

我们的云服务器大部分都是我们自己在用,所以我们既是拥有者也是所属组, 当我们一某一个身份去访问某一个文件时,每一个文件都会有拥有者和所属组, 会自动匹配是拥有者和所属组,若都不是那么就是other,Linux并不会记录other是谁👨

2.4 用户与访问者之间的联系

上面我们讲到了用户可分为两种:root【超级用户】和普通用户。访问者可分为三种:拥有者、所属组 和 other

- 说了这么多,那他们之间是否存在着联系呢?

- 对于【root】和【普通用户】它都是一种人呢,对于【拥有者】【所属组】【other】是属于一种角色,而人呢则是去扮演各种各样的角色。比方说你在家里是爸爸妈妈的好孩子、在学校是认真学习的好同学、在公司里呢则是刻苦工作的打工人;你现在是一个孩子的角色,等你再大一个就是一个丈夫或者妻子的角色,再过些年呢你就是一个父亲或者母亲的角色;

- 所以在人生中我们都扮演这各种各样的角色:就像我们是一个普通用户可以是右边的所有角色,但是对于root而言它其实扮演什么角色都是一样的,因为在Linux在若是使用root超级用户去执行一些事情的话可以说是百无禁忌,因为它的权限最高

三、文件属性与访问权限

3.1 Linux下的文件类型

(1)文件的八种类型

在Linux下,主要有以下八种文件类型,我们主要记前面两种就行,因为碰到得比较多

- 【-】 :普通文件,文本,可执行,归档文件等

- 【d】:目录

- 【b】:块设备,block,磁盘【ls -l /dev/vda1】

- 【c】: 字符设备,键盘或者显示器【ls -l /dev/tty】

- 【p】:管道设备【mkfifo pipe】

- 【s】:网络socket文件

- 【l】 :链接文件 link【ls -al /usr/lib64/】

我们到Xshell中观察一下便知

- 我们现阶段所碰到的大多数都是【-】或者【d】,学习到后面可能会碰到一些其他的文件类型。这里我稍微演示两个

ls -l /dev/vda1

ls -l /dev/tty

mkfifo pipe

ls -al /usr/lib64/

(2)文件后缀在Linux中的作用🔧

看完了上述一些Linux下的文件类型,那有同学就会问了,既然我们可以这样去识别文件,那文件的后缀还有什么用呢?

- 我们一起来探讨一下这个问题❓

- 从这里可以看出,在Linux环境下,对于文件的后缀没有多大区分,你如何修改操作系统都不管,但是对于gcc这种编译软件,若是识别到编译的文件不是一个后缀.c的文件,那么就会出现下面的状况,因为gcc这是一个Linux中自带的编译软件,并不是属于Linux的组成部分,是独立开来的,就相当于我们Windows中自带的一些软件一样,有着它们自己对文件类型的识别格式

所以对于Linux不以文件后缀作为识别文件类型的标志,不代表其他编译器或者软件在识别的时候不需要后缀

📚拓展:【file】指令

功能说明:辨识文件类型

语法:file [选项] 文件或目录…

常用选项:

-c 详细显示指令执行过程,便于排错或分析程序执行的情形

-z 尝试去解读压缩文件的内容

- 上面我们有说到如何去看一个文件属于哪个种类,【d】指的是目录文件、【-】指的是普通文件等等。但是呢却无法像我们在Windows中一样知晓其具体为哪个文件类型,就想下面这样,对于普通文件均为【-】

- 所以就有了这么一个命令,我们可以通过这个命令来查看一个文件具体是什么类型

- 然后在追了一些内容后再通过这个命令查看一下就可以知道这个文件是一个ASCLL文本

- 然后再来看一下【test.c】的文件

- 有了【.c】的文件后我们再对它使用gcc编译一下,查看编译出来的a.out文件

- 再来看一下目录

- 最后再来看一下我们之前学过的压缩文件

看完了上面这些,相信你对Linux中如何更加细致地查看一个文件的类型有了了解,这个我们后续在学习的过程中会使用到

3.2 文件自身的属性

- 刚才我们谈到了有关文件的一些类型和后缀,但是当我们在查看一个目录下的文件时,会出现一大串的东西,这些是什么呢?我们一起来探究一番🔍

- 下面两张是有关文件自身的全部属性介绍

3.3 文件访问者的三种权限【rwx】

对于这么多文件自身的属性,其余的都好理解,就是最前面的这些【r】、【w】、【x】、【-】可能大家看了有点蒙,这是有关访问者的权限,我们来继续探究一下

- 读【r/4】:Read对文件而言,具有读取文件内容的权限;对目录来说,具有浏览该目录信息的权限

- 写【w/2】:Write对文件而言,具有修改文件内容的权限;对目录来说具有删除移动目录内文件的权限

- 执行【x/1】:execute对文件而言,具有执行文件的权限;对目录来说,具有进入目录的权限

- “—”表示不具有该项权限

所以对于一个文件中权限的描述一定是:XX【拥有者、所属组、other】拥有XX【r、w、x】权限

- 举个栗子🌰对上面这个文件访问者的属性进行一个描述:对于【a.txt】这个文件,它的文件拥有者具备可读、可写、可执行【rwx】三种权限;它的文件所属组具备可读、写执行,但是不具备可写的权限【r-x】;它的other也是一样具备可读、写执行,但是不具备可写的权限【r-x】

- 这么说大家对于文件访问者的权限应该有了一个认识。但是仔细看【rwx】后面还有【421】这些数字,它们是什么呢?我们一起再来看看👇

3.4 文件权限值的表示方法

下面两种有关权限值的表示方法,在后面进行访问权限修改的时候会使用到,所以要牢记⭐

①字符表示方法

| Linux表示 | 说明 |

|---|---|

| r - - | 只读 |

| - w - | 仅可写 |

| - - x | 仅可执行 |

| r w - | 可读可写 |

| r - x | 可读和可执行 |

| - w x | 可写和可执行 |

| r w x | 可读可写可执行 |

| - - - | 无权限 |

②8进制数值表示方法

| 权限符号 | 八进制 | 二进制 |

|---|---|---|

| r | 4 | 100 |

| w | 2 | 010 |

| x | 1 | 001 |

| r w | 6 | 110 |

| r x | 5 | 101 |

| w x | 3 | 011 |

| r w x | 7 | 111 |

| - - - | 0 | 000 |

四、文件访问权限的相关设置方法

4.1 chmod —— 设置文件的访问权限

- 功能:设置文件的访问权限

- 格式:chmod [参数] 权限 文件名

- 常用选项:

- R -> 递归修改目录文件的权限

- 说明:只有文件的拥有者和root才可以改变文件的权限

(1)修改访问者权限的两种方式Ⅱ

首先来讲一讲如何去设置文件的访问权限,主要是有两种方法,都是使用【chmod】这个命令来执行,我们来看看

①用户表示符+/-=权限字符

首先是对于要修改身份的对应字符,也就是我们在上面说到的【拥有者】、【所属组】、【other】

- 拥有者 —— u(user)

- 所属组 —— g(group)

- other —— o(other)

- 所有人 —— a(all)【可以操作以上全部】

如果要修改他们的权限,也就是【rwx】以及【-】这个四种权限的状态,只需要使用到±即可。下面我来左一系列的演示

给拥有者添加【读】的权限—— r

给所属组添加【写】的权限—— w

给other添加【执行】的权限—— x

————上面是一次添加一个权限,我们试试看一次添加多个权限————

给拥有者添加【写、执行】的权限—— wx

给所属组添加【读、执行】的权限—— rx

给other添加【读、写】的权限—— rw

————能够添加权限,那能不能删除权限呢?————

给拥有者删除【执行】的权限—— x

给所属组删除【写】的权限—— w

给other删除【读】的权限—— r

删除所有人的所有权限—— -

————能够一次为一个身份添加多个权限,我们试试看一次为多个身份添加多个权限。一起操作中间加个【,】即可————

给拥有者添加【读、写】和给other添加【读、执行】的权限—— rw、rx

上面是一次两个,删除一下他们的权限试一试一次三个一起设置

给拥有者添加【读、写、执行】和给所属组添加【读、写、执行】和给other添加【读、写、执行】的权限—— rwx、rwx、rwx

②八进制操作

除了上面这种通过字符来进行操控的方式,还有一种更加简便的形式,那就是使用八进制来进行解决,对于每一组八进制所对应的权限在上一模块已经讲到过了,忘记了的可以再去看看

给拥有者、所属组、other都添加【读】的权限—— 444

给拥有者、所属组、other都添加【执行】的权限—— 111

给拥有者、所属组、other都添加【读、写】的权限—— 666

将拥有者、所属组、other的所有权限都删除—— 000

将拥有者、所属组、other的所有权限【rwx】都添加上—— 777

总结一下上面的两种方法:通过权限字符来进行修改比较麻烦,但是不会对上一次的修改做覆盖;通过八进制来修改比较简易,但是会对上一次的操作进行覆盖,所以我们都要掌握,不同场合会有不同需求

(2)初识【Permission denied】🙅

接下去我会切换成普通用户进行操作,主要是为了更好地展示权限,因为root会无视很多的权限约束

- 首先看到这里,现在是作为普通用户来进行操作,可以看到,对于【me.txt】虽然是拥有者和所属组都是我,但是呢我对于这个文件完全不具有任何权限,所以可以看到系统报出了

Permession denied,也就是权限拒绝的意思

- 接下看到这个目录下还有一个root的文件,可以来试试对其进行读写。不过可以看到,【root】对于这个文件的

other权限只设置了读的权限,所以可以看到我只能看这个文件,但是无法向这个文件进行写入操作

- 那此时【root】就觉得我的文件你看了,那我也要看一下你的文件。此时我就说:“你来吧,我自己都看不了我的文件,你还想看😏”

- 但是

root说,我才不管你,因为我叫超级用户

通过上面的操作,你应该可以初步感受到

权限拒接的含义了

(3)普通用户如何使用sudo提权

- 刚才看到对于普通用户来说会被各种权限约束,但是root却不被约束,于是在Linux就有这么一种操作,普通用户在任何指令前加上

sudo,就能以超级用户的权利去执行,也就是短暂地切换成超级用户 - 可以看到,对于如下的普通用户

张三想要在我的lesson4目录下进行创建文件的操作,但是被权限所拒拒绝,于是这个时候张三就想用超级用户的身份去执行,但是可以看到对于他而言是不在root的信任列表中的

- 此时我们切换为root用户,然后在一个配置文件目录下的信任列表文件里进行修改。如果你不懂

vim操作的可以看看我的这篇文章 Linux | 人生苦短,我用Vim

vim etc/sudoers

- 然后可以看到进入了

sudoers这个文件中。vim默认进入时命令模式,此时我们要切换【末行模式】

- 接着去查找

ALL这个东西

- 接着按下回车键,没找到的话按下↓一直寻找到这句话。可以看到我已经在root的信任列表中了,我们可以将张三也添加进去

- 此时按下

i切换到【插入模式】就可以进行从操作了

- 然后再按下键盘左上角的

Esc键退回【命令模式】

- 然后继续按下

shift + :进入【末行模式】,然后输入wq!,因为这个sudoers是这写保护文件,不可随意修改

- 此时按下回车后就可以回到我们的命令行界面,然后再切换回

张三,便可以使用root的身份去执行一些任何命令了

- 不受权限约束后,张三就可以开始了他的一系列操作😍

- 看完这些,相信你对普通用户如何进行sudo提权以及相关的操作一定有了一个自己的理解,但是你心里一定会有所疑惑?

- 普通用户只需要进行sudo就能以超级用户的身份去执行任何指令,那root不是形同虚设吗?

我刚才如何将张三添加到用户信任列表你也看到了,需要以root的身份去执行,而且需要进入一个写保护的文件进行操作,我这里只是在云服务器进行用户的切换,就真实地模拟一下。但若是在一些企业、公司中,就没那么容易了,写保护文件可不会让你随意修改❗

4.2 chown —— 修改文件的拥有者

讲完了

chmod,知道了如何修改一个文件的访问者权限,现在我们来尝试修改一下这个文件的访问者。首先就是修改文件的【拥有者】,使用的是chown

(1)给别人东西要经过允许吗❓

- 首先我切换回了我自己的用户,然后现在我想把我的这个文件给到张三,但是呢可以看到

Operation not permitted这其实也是权限拒绝的一种

- 这个时候你可以去联系一下生活实例,假设你是被给予者,此时别人想要给你账户里打100万,那你可能会说:“这么好的事我怎么会拒绝呢😍”,但是这笔钱你敢吗,某一天晚上别人给你账户打了100万,你也不知道这笔钱的由来,万一涉嫌犯罪呢?

- 所以别人给你东西东西肯定是要经过你的允许,那一样的道理你给别人东西也是经过别人的允许,因为万一是你要给别人一口锅呢,而且这口锅恰好还是黑色的🎳

但是经过上面的讲解你应该可以清楚对于root来说是不被权限所约束的,所以我们可以以root的身份去运行,也就是使用

sudo

- 可以看到当我使用root的身份去执行时,就不受权限约束了,然后就可以看到这个文件的拥有者就被改成张三了;其

- 实这很好起来,假设我和张三都是一个公司里面的员工,有一天我稀奇古怪地要给张三一个盒子,但是他担心里面有什么东西,所以就没敢要,于是我就让我们的部门领导去给他,那这个时候张三因为忌惮,所以只好接受,对于【部门领导】来说就可以看作是

root

4.3 chgrp —— 修改文件或目录的所属组

可以更改文件的拥有者,那对于所属组来说当让也是可以修改的,使用

chgrp

- 还是继续上面的,现在将我这个文件的所属组给到张三,然后看看是否可以

- 然后就可以看到这个操作也只是不会允许,所以我们依旧要使用

root的身份来执行

- 当然除了文件可以修改拥有者和所属组外,目录也是可以修改的,这一块你可以在看了下面的目录权限后自己去试试看

- 这里再补充一点,对于修改【拥有者】和【所属组】是可以一起进行的,在中间加上冒号

:即可

- 可以看到,此时我的这个文件就属于【root】了,猜猜里面写了什么内容

4.4 有关权限的小结

对于root来说无视权限

我们知道Linux是用C语言写的,所以在shell当中判断你能不能执行某些任务就是【if判断】:

① 识别你这个人是谁,是什么角色。如果是root就什么都不做,如果是普通用户就继续读取

先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前在阿里

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年最新Linux运维全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上运维知识点,真正体系化!

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

jpeg)

4.4 有关权限的小结

对于root来说无视权限

我们知道Linux是用C语言写的,所以在shell当中判断你能不能执行某些任务就是【if判断】:

① 识别你这个人是谁,是什么角色。如果是root就什么都不做,如果是普通用户就继续读取

先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前在阿里

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年最新Linux运维全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

[外链图片转存中…(img-pz7XMYpG-1714742165888)]

[外链图片转存中…(img-rsJTafEq-1714742165888)]

[外链图片转存中…(img-2WLUmthk-1714742165888)]

[外链图片转存中…(img-JdMYHloo-1714742165889)]

[外链图片转存中…(img-Yvm3fiFY-1714742165889)]

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上运维知识点,真正体系化!

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

377

377

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?