简介:

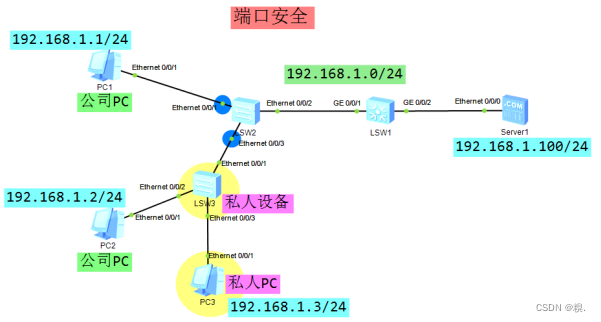

端口安全(Port Security),从基本原理上讲,Port Security特性会 通过MAC地址表记录连接到交换机端口的以太网MAC地址(即网卡 号),并只允许某个MAC地址通过本端口通信。其他MAC地址发送的 数据包通过此端口时,端口安全特性会阻止它。使用端口安全特性可以 防止未经允许的设备访问网络,并增强安全性。

配置端口安全

[sw2]interface e0/0/3

[sw2‐Ethernet0/0/3]port‐security enable //开启端口安全

[sw2‐Ethernet0/0/3]port‐security mac‐address sticky

//设置MAC地址粘连

[sw2‐Ethernet0/0/3]port‐security max‐mac‐num 1

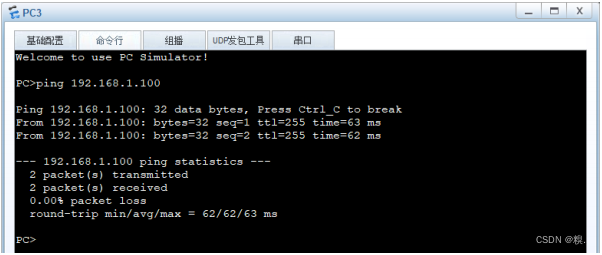

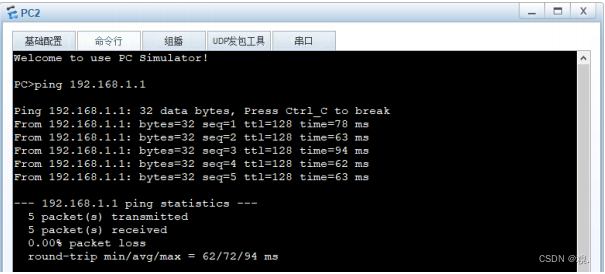

//设置最大MAC地址数先使用PC2 ping 下服务器,可以ping 通

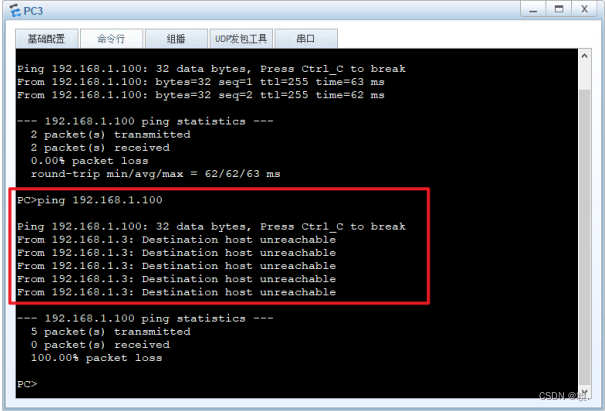

再使用PC3 ping 服务器,ping 不通。因为做了端口安全,端口已经粘连了PC

2 的MAC地址

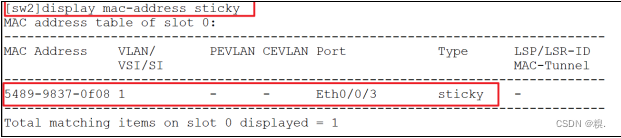

通过查看 交换机的mac地址粘连,可以发现,端口已经与PC2 的MAC地址进行

了粘连

勒索病毒及防护

木马与病毒概述

计算机木马

向受害者系统中植入木马程序,用户很可能不知情

窃取敏感信息(如网游账号、银行账号、机密文件等)

夺取计算机的控制权

计算机病毒

与木马程序不同的是,计算机病毒(Virus)的主要目的是破坏(如删除文件、

破坏分区等),而不是窃取信息病毒程序具有自我复制和传染能力,可以通过电

子邮件、图片和视频、下载的软件、光盘等途径进行传播

勒索病毒

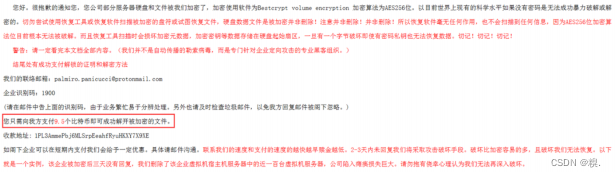

安全事件

2017年

5

月,腾讯御见威胁情报中心接到某公司反馈,公司里数台Windows服

务器中了勒索病毒,电脑除了C盘,其他磁盘分区都被整个加密,公司业务已接

近停摆。此外,该勒索病毒勒索索要的赎金高达9.5比特币(约40万人民币)

比特币

比特币(BitCoin)的概念最初由中本聪在2009年提出,比特币是一种数字货币

比特币可以用来兑现,可以兑换成大多数国家的货币。使用者可以用比特币购买

一些虚拟物品,比如网络游戏当中的衣服、帽子、装备等,也可以使用比特币购

买现实生活当中的物品

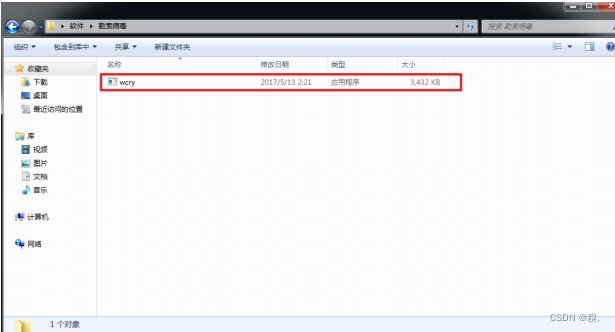

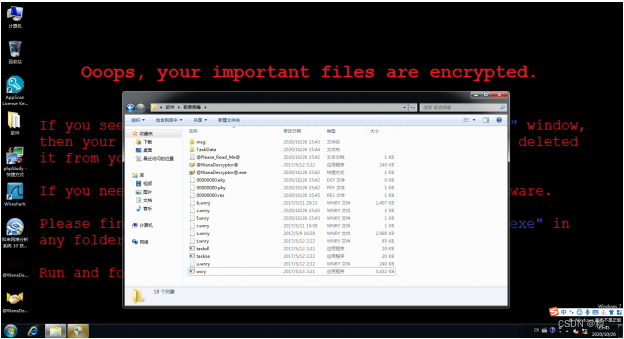

中毒现象演示

首先克隆一台win7系统,

切记不要在物理机上使用!!!

在克隆的win 7 中双击运行勒索病毒。

双击运行过后的现象,表明已中毒

勒索病毒的防护

如何防范勒索病毒

先拔掉网线再开机,这样基本可以避免被勒索病毒感染

开机后应尽快想办法打上安全补丁,或安装各家网络安全公司推出的防御工具,

才可以联网

尽快备份电脑中的重要文件资料到移动硬盘、U盘,备份完后脱机保存该磁盘

对于不明链接、文件和邮件要提高警惕

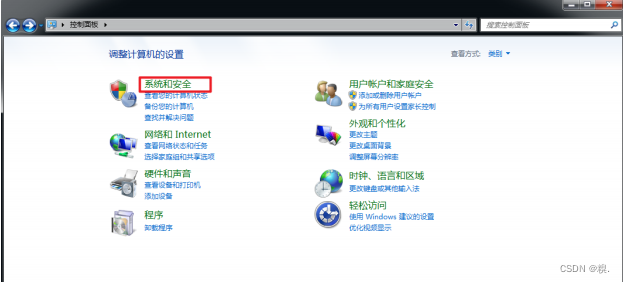

利用系统防火墙高级设置阻止向445端口进行连接

利用系统防火墙高级设置阻止向445端口进行连接

1、打开控制面板,点击“系统和安全”

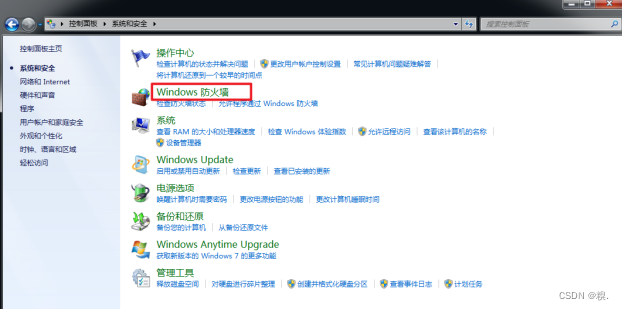

2.

点击“Windows 防火墙”

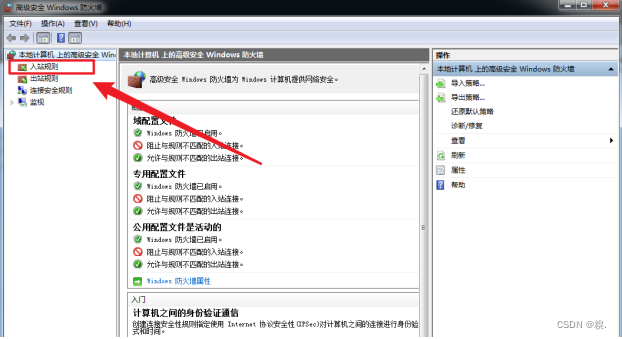

3.

首先保证防火墙是开启的,然后点击“高级设置“

4.

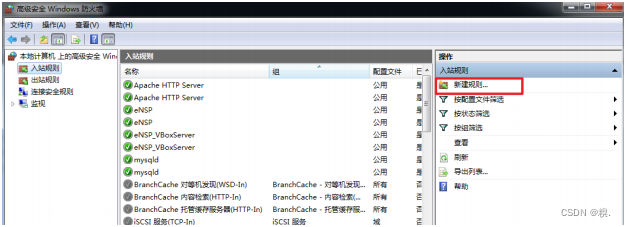

点击”入站规则“

5.

点击”新建规则“

6.

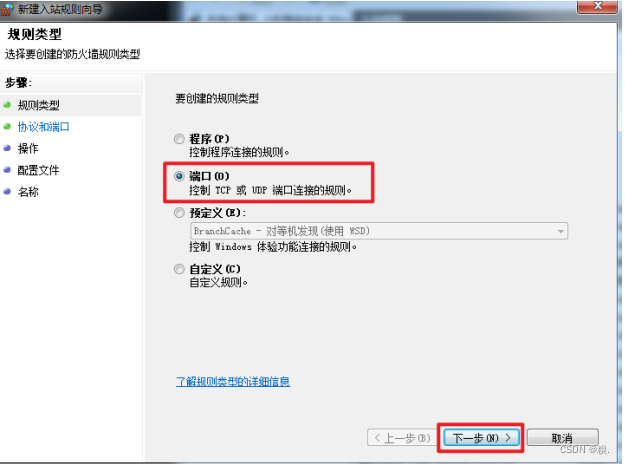

选择”端口“,点击”下一步“

7.

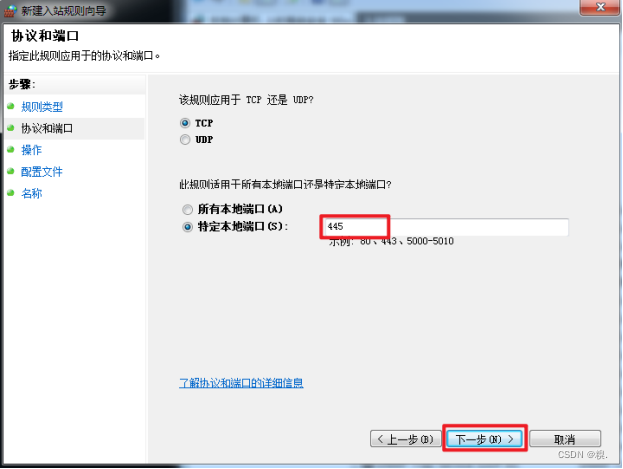

写入特定本地端口:445,点击”下一步“

8.

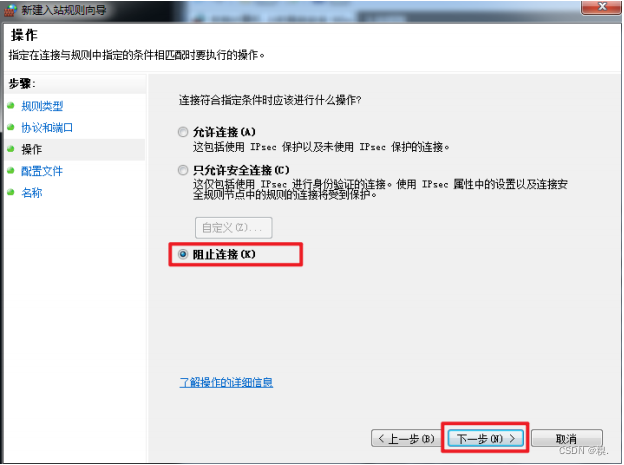

选择”阻止连接“,点击“下一步”

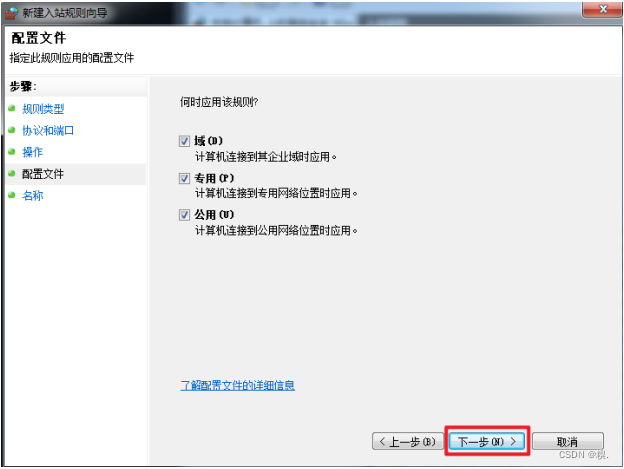

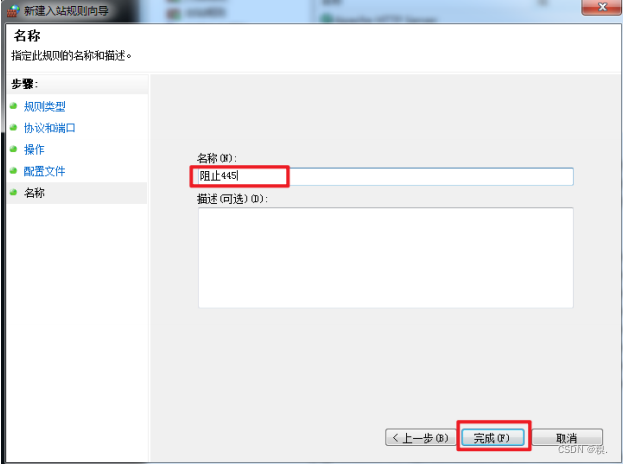

9.

保持默认,点击“下一步“

10.

给规则命名。点击”完成“

11.

此时在入站规则中显示了,刚才创建的规则

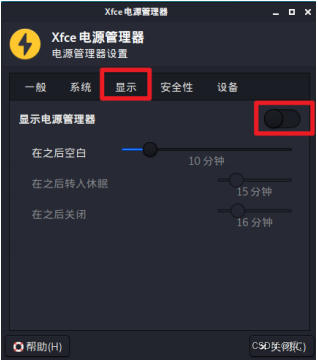

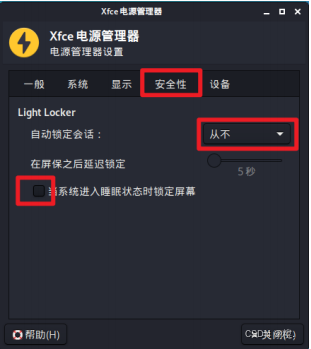

Kali调整锁屏和休眠

修改Kali分辨率

系统扫描

扫描指的是利用工具软件来探测目标网络或主机的过程通过扫描过程,可以获取

目标的系统类型、软件版本、端口开放情况,发现已知或潜在的漏洞

攻击者可以根据扫描结果来决定下一步的行动

- 选择哪种攻击方法

- 使用哪种软件

防护者可以根据扫描结果采取相应的安全策略

- 封堵系统漏洞

- 加固系统

- 完善访问控制

NMAP

一款强大的网络扫描、安全检测工具

NMAP的扫描语法

nmap [扫描类型] [选项] <扫描目标.…>

常用的扫描类型

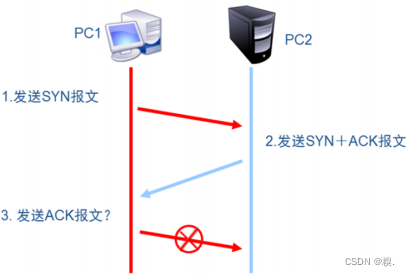

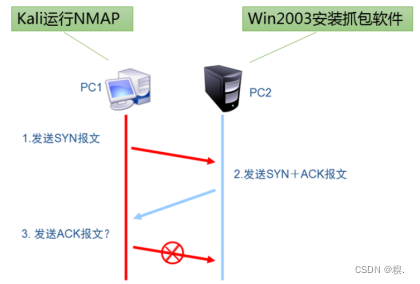

√-sS,TCP SYN扫描(半开)

√-sT,TCP连接扫描(全开)

√-sU,UDP扫描

√-sP,ICMP扫描

半开与全开扫描

实验环境

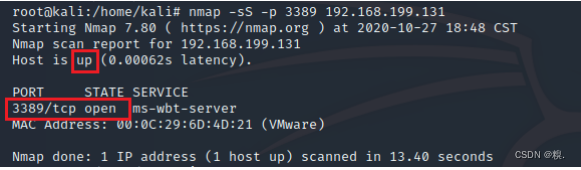

NMAP举例(3389端口开放)

nmap‐sS ‐p 3389 192.168.198.10

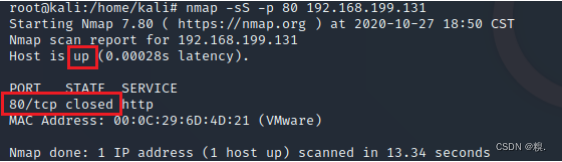

NMAP举例(80端口关闭)

nmap‐sS ‐p 80 192.168.198.10

nmap‐sS 192.168.8.10 //TCP半开扫描某台主机

nmap‐sS 192.168.8.1‐255 //TCP半开扫描一个范围的主机

nmap‐sU 192.168.8.1‐255 //UDP扫描一个范围的主机

nmap‐sS www.163.com //TCP半开扫一个域名

1279

1279

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?