Burp Suite是一款功能强大的渗透测试工具,被广泛应用于Web应用程序的安全测试和漏洞挖掘中。

本专栏将结合实操及具体案例,带领读者入门、掌握这款漏洞挖掘利器

读者可订阅专栏:【Burp由入门到精通 |CSDN秋说】

SSRF漏洞:向服务器发送伪造请求即可访问或操作服务器上的资源。

假设一个网站http://ice.com,允许用户输入一个URL,然后在服务器端通过发起HTTP请求来获取该URL的内容并显示给用户。如果网站没有对URL进行验证,通过输入 http://ice/admin ,即可获取到内部系统的敏感信息,如管理员页面的内容。

【案例1】

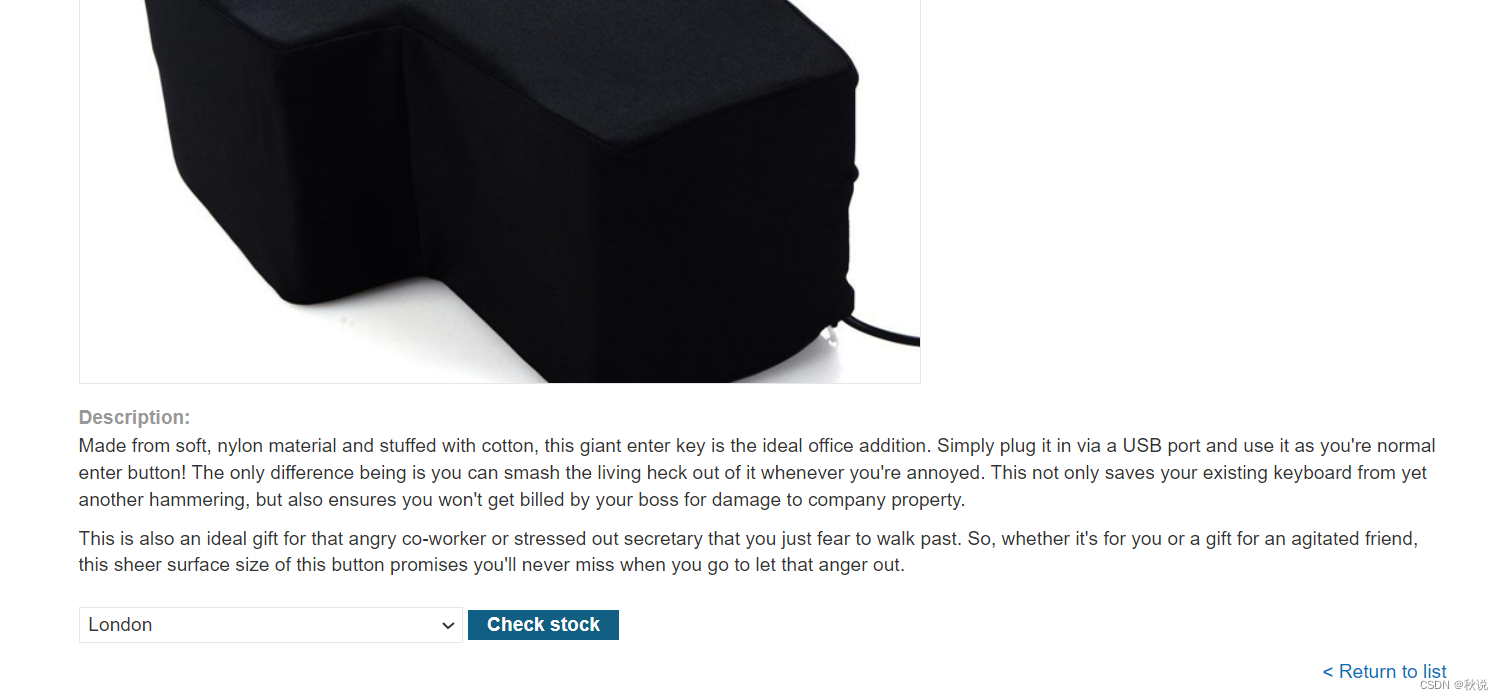

点击下图所示功能点:

本文介绍了Burp Suite作为渗透测试工具在Web应用安全测试中的应用,详细阐述了SSRF漏洞的概念,通过实际案例展示了如何利用BurpSuite进行SSRF漏洞的探测和利用,包括数字爆破寻找服务器路径以及通过Collaborator进行盲SSRF的验证。此外,还提到了实战案例,如利用SSRF绕过防护获取敏感信息。

本文介绍了Burp Suite作为渗透测试工具在Web应用安全测试中的应用,详细阐述了SSRF漏洞的概念,通过实际案例展示了如何利用BurpSuite进行SSRF漏洞的探测和利用,包括数字爆破寻找服务器路径以及通过Collaborator进行盲SSRF的验证。此外,还提到了实战案例,如利用SSRF绕过防护获取敏感信息。

订阅专栏 解锁全文

订阅专栏 解锁全文

1131

1131

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?