未经许可,不得转载。

目标网站:https://redacted.com

初步发现:帐户枚举

在最近的一次渗透测试中,我对一个仅供员工使用的内部应用程序进行了评估,重点关注身份验证和帐户管理功能。该应用程序允许用户通过电子邮件地址注册并验证帐户。

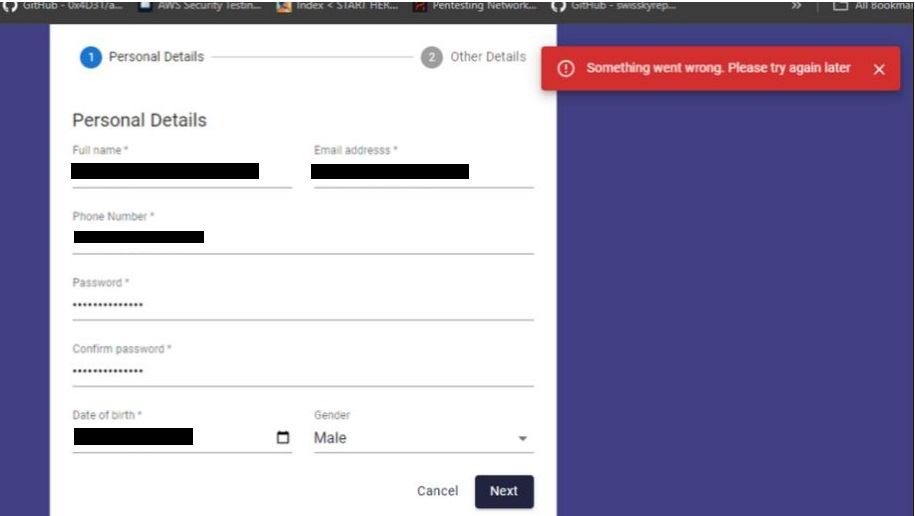

我首先通过注册新帐户、验证电子邮件和登录来测试身份验证机制。在尝试使用已注册的电子邮件地址进行注册时,应用程序返回了错误消息(见下图):

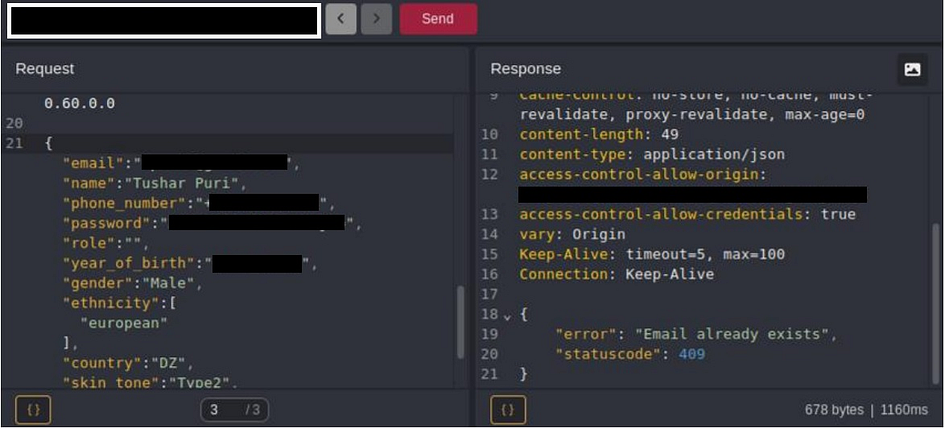

为了确定该错误消息的性质,我查看了Burp Suite流量。我发现尽管前端显示了通用错误消息,服务器实际返回了明确的信息:“电子邮件已存在”:

这一明确的消息揭示了一个帐户枚举漏洞。通过使用不同的电子邮件地址对系统进行探测,我能够识别出哪些电子邮件已被注册,从而为更有针对性的攻击奠定基础。<

订阅专栏 解锁全文

订阅专栏 解锁全文

765

765

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?